Verwalten Sie Ihren eigenen Kunden-Hauptschlüssel

Feedback?

Feedback?Diese Funktion wird für Webex for Government nicht unterstützt.

Im Rahmen unseres Engagements für durchgängige Sicherheit verwahrt Webex für jede Organisation einen Hauptschlüssel. Wir nennen ihn Hauptschlüssel, weil er den Inhalt nicht direkt verschlüsselt, sondern dazu dient, die anderen Schlüssel Ihrer Organisation zu verschlüsseln, mit denen der Inhalt verschlüsselt wird. Die unterste Ebene der Schlüsselhierarchie wird als Inhaltsschlüssel (CK) bezeichnet, die Zwischenebenen der Schlüssel heißen Schlüsselverschlüsselungsschlüssel (KEK).

Wir sind uns bewusst, dass manche Organisationen ihre Sicherheit lieber selbst verwalten, deshalb bieten wir Ihnen die Möglichkeit, Ihren eigenen Kundenhauptschlüssel (CMK) zu verwalten. Das bedeutet, dass Sie die Verantwortung für die Erstellung und Rotation (Neuverschlüsselung) des Hauptschlüssels übernehmen, den Webex zur Verschlüsselung Ihrer Inhaltsverschlüsselungsschlüssel verwendet.

Im Folgenden bezieht sich ein Schlüssel auf den CMK, sofern nicht anders angegeben.

Wie es funktioniert

-

Webex speichert Ihren CMK in einem Hardware-Sicherheitsmodul (HSM), sodass die Webex-Dienste keinen Zugriff auf den CMK-Wert haben.

-

Control Hub zeigt Ihren aktuell aktiven oder widerrufenen CMK sowie alle im HSM gespeicherten, ausstehenden CMK an. Wenn Sie den CMK rotieren (neu verschlüsseln) müssen, generieren Sie Ihren neuen CMK und verschlüsseln ihn mit dem öffentlichen Schlüssel des HSM, sodass nur das HSM ihn entschlüsseln und speichern kann.

-

Anschließend laden Sie das neue CMK in Control Hub hoch und aktivieren es. Webex verwendet ab sofort den neuen CMK zur Verschlüsselung Ihrer Inhaltsschlüssel. Webex behält den alten CMK bei, jedoch nur so lange, bis sichergestellt ist, dass Ihre Inhaltsverschlüsselungsschlüssel durch den neuen CMK geschützt sind.

Wir verschlüsseln nicht nachträglich alle bestehenden Inhalte erneut. Sobald Sie Ihren CMK aktivieren, werden alle neuen Inhalte (Räume und Besprechungen) erneut verschlüsselt und geschützt.

Uns ist bewusst, dass manche Organisationen ihre Schlüssel lieber außerhalb von Webex verwalten. Deshalb bieten wir Ihnen die Möglichkeit, Ihren eigenen CMK im Amazon Web Services (AWS) Key Management Service (KMS) zu verwalten. Dies bedeutet, dass Sie für die Verwaltung Ihrer Schlüssel im AWS KMS verantwortlich sind. Sie ermächtigen Webex, über die AWS-Konsole mithilfe Ihres AWS KMS-Schlüssels zu verschlüsseln und zu entschlüsseln. Sie übermitteln Webex Ihre AWS KMS-Schlüssel-ID anstelle Ihres CMK. Dies bedeutet, dass Sie die Verantwortung für die Erstellung und Rotation (Neuverschlüsselung) des AWS KMS-Schlüssels übernehmen, den Webex zur Verschlüsselung Ihrer Inhaltsverschlüsselungsschlüssel in der Cloud verwendet.

Wie es funktioniert

-

Sie erstellen einen Schlüssel mit AWS. Der AWS KMS dient der Verwaltung Ihres Schlüssels und speichert diesen in einem Hardware-Sicherheitsmodul (HSM).

-

Sie gewähren Webex über die AWS-Konsole Zugriff auf den AWS KMS-Schlüssel.

Das bedeutet, dass Sie anstatt Ihren CMK in Control Hub hochzuladen, Webex Zugriff auf den AWS KMS-Schlüssel gewähren. Der AWS KMS-Schlüssel verlässt Ihr AWS KMS nicht, und die Webex-Dienste haben keinen Zugriff auf das AWS KMS-Schlüsselmaterial.

Control Hub zeigt Ihren aktuell aktiven oder widerrufenen AWS KMS-Schlüssel sowie alle ausstehenden AWS KMS-Schlüssel an, die im AWS KMS gespeichert sind. Wenn Sie den AWS KMS-Schlüssel rotieren müssen, generieren Sie Ihren neuen AWS KMS-Schlüssel mit der AWS KMS-Konsole.

-

Anschließend fügen Sie den neuen AWS KMS-Schlüssel in Control Hub hinzu und aktivieren ihn, indem Sie ihm den Amazon Resource Name (ARN) des neuen AWS KMS-Schlüssels angeben. Webex verwendet ab sofort den neuen AWS KMS-Schlüssel zur Verschlüsselung Ihrer Inhaltsschlüssel. Webex benötigt den alten AWS KMS-Schlüssel nicht mehr. Der alte AWS KMS-Schlüssel wird aus dem Control Hub verschwinden, nachdem Ihre Inhaltsverschlüsselungsschlüssel rotiert und durch den neuen AWS KMS-Schlüssel gesichert wurden. Webex löscht den AWS KMS-Schlüssel nicht aus dem AWS KMS. Ihr Kundenadministrator kann den Schlüssel aus dem AWS KMS entfernen.

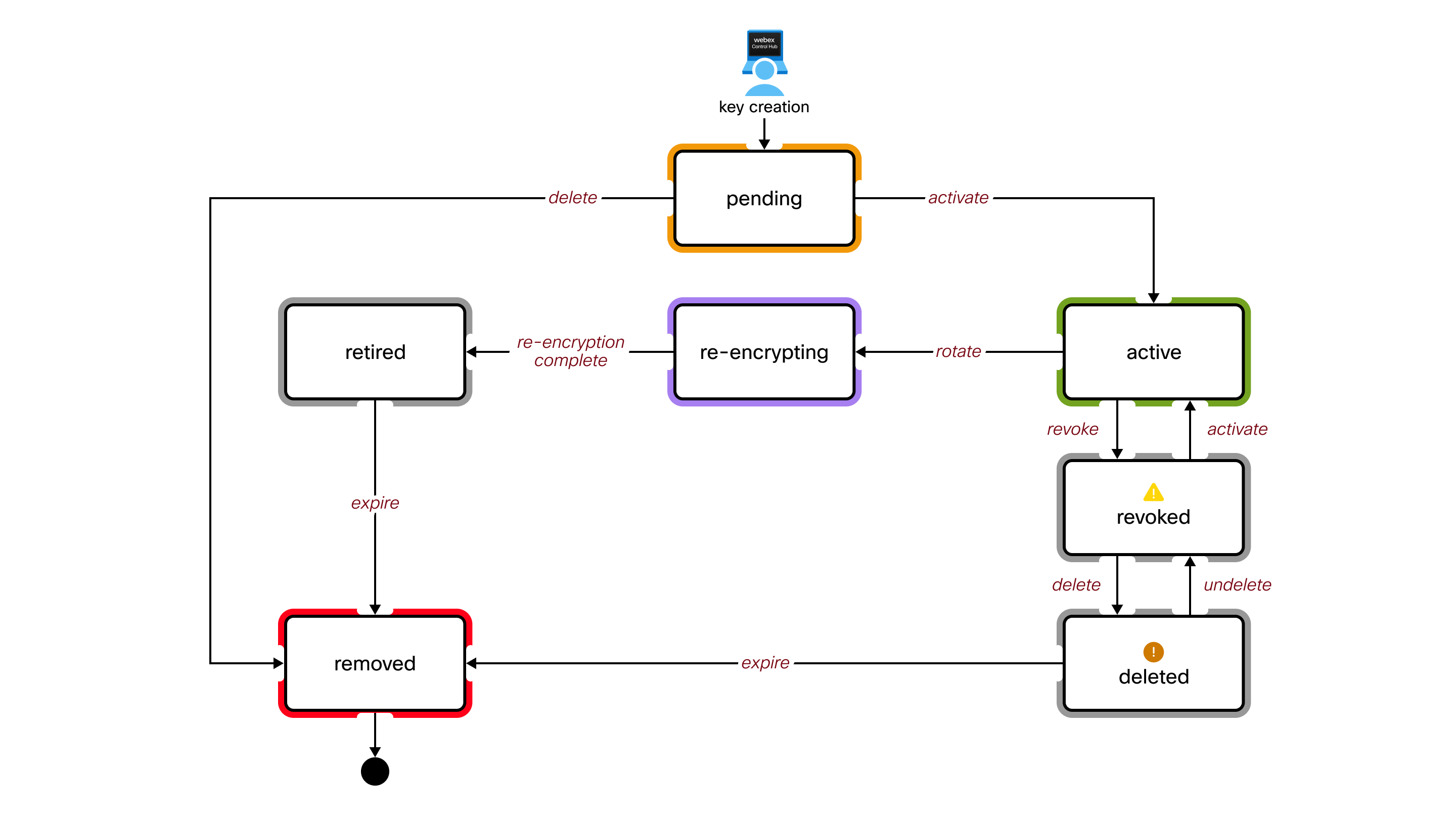

Schlüssellebenszyklus

Wichtige Staatsdefinitionen

- Ausstehend

-

Ein Schlüssel in diesem Zustand ist im HSM gespeichert, wird aber noch nicht zur Verschlüsselung verwendet. Webex verwendet diesen CMK nicht zur Verschlüsselung.

Nur ein Schlüssel kann sich in diesem Zustand befinden.

- Aktiv

-

Webex verwendet diesen CMK aktuell zur Verschlüsselung anderer Schlüssel für Ihre Organisation.

Nur ein Schlüssel kann sich in diesem Zustand befinden.

- Rotation

-

Webex verwendet diesen CMK vorübergehend. Webex benötigt diesen Schlüssel, um Ihre Daten und Schlüssel zu entschlüsseln, die zuvor mit diesem Schlüssel verschlüsselt wurden. Dieser Schlüssel wird nach Abschluss der Rotation (Neuverschlüsselung) außer Betrieb genommen.

Mehrere Schlüssel können sich in diesem Zustand befinden, wenn ein neuer Schlüssel aktiviert wird, bevor die Drehung abgeschlossen ist.

- Ausgemustert

-

Webex verwendet dieses CMK nicht. Dieser Schlüssel wird nicht mehr zur Verschlüsselung verwendet. Es wird eine Gültigkeitsdauer des Schlüssels festgelegt, nach deren Ablauf dieser Schlüssel aus dem HSM entfernt wird.

- Gesperrt

-

Webex verwendet dieses CMK nicht. Selbst wenn Daten und Schlüssel existieren, die mit diesem Schlüssel verschlüsselt wurden, kann Webex diesen Schlüssel nicht zur Entschlüsselung der Daten und Schlüssel verwenden.

- Sie müssen einen aktiven Schlüssel nur dann widerrufen, wenn Sie vermuten, dass er kompromittiert wurde. Dies ist eine schwerwiegende Entscheidung, da sie viele Abläufe beeinträchtigt. Beispielsweise können Sie keine neuen Bereiche erstellen und keine Inhalte im Webex Client entschlüsseln.

- Nur ein Schlüssel kann sich in diesem Zustand befinden. Sie müssen diesen Schlüssel reaktivieren, um einen neuen Schlüssel zu generieren (neu zu verschlüsseln).

- Diese CMK-Datei kann gelöscht werden, muss aber nicht gelöscht werden. Sie sollten es möglicherweise zur Entschlüsselung aufbewahren. / Die Verschlüsselung wird wiederhergestellt, nachdem die vermutete Sicherheitslücke behoben wurde.

- Gelöscht

-

Webex verwendet dieses CMK nicht. Das Verhalten in diesem Zustand ist das gleiche wie im Zustand "Widerrufen", mit der Ausnahme, dass eine Gültigkeitsdauer für den Schlüssel festgelegt wird, nach deren Ablauf dieser Schlüssel aus dem HSM entfernt wird.

- Wenn ein gelöschter CMK in den Status „Entfernt“ wechselt, müssen Sie den ursprünglichen Schlüssel wiederherstellen, um die Funktionalität für die Organisation wiederherzustellen.

- Wir empfehlen Ihnen, eine Sicherungskopie Ihres Originalschlüssels aufzubewahren, da Ihre Organisation sonst nicht mehr funktionsfähig sein wird.

- Entfernt

-

Dies ist ein logischer Zustand. Webex speichert diesen CMK nicht im HSM. Es wird nicht im Control Hub angezeigt.

Eigentümerschaft

Mit der Übernahme Ihres CMK müssen Sie:

- Übernehmen Sie die Verantwortung für die sichere Erstellung und Sicherung Ihrer Schlüssel.

- Machen Sie sich die Folgen eines Schlüsselverlusts bewusst.

- Es empfiehlt sich, Ihren aktiven CMK mindestens einmal jährlich neu zu verschlüsseln.

Schlüsselerstellung

Sie müssen Ihren eigenen CMK mit diesen Parametern erstellen. Ihr Schlüssel muss lauten:

- 256 Bit (32 Byte) lang

- Verschlüsselt mit dem RSA-OAEP-Verfahren

- Verschlüsselt mit dem öffentlichen Schlüssel des Webex Cloud HSM

Ihre Software zur Schlüsselgenerierung muss Folgendes leisten können:

- SHA-256 Hash-Funktion

- MGF1-Maskengenerierungsfunktion

- PKCS#1 OAEP-Polsterung

Siehe Beispiel: Erstellen und verschlüsseln Sie Schlüssel mit OpenSSL im Reiter „Ressourcen“ in diesem Artikel.

Autorisierung

Sie benötigen Zugriff auf Ihre Webex-Organisation im Control Hub. Sie müssen ein vollständiger Administrator sein, um Ihr CMK zu verwalten.

| 1 | |

| 2 |

Gehen Sie zu . Um BYOK zu aktivieren, schalten Sie Bring Your Own Key (BYOK) ein. Wenn Sie BYOK deaktivieren, wird der gemeinsame Webex -Standardschlüssel zum Hauptschlüssel für Ihre Organisation. |

| 3 |

Wählen Sie Benutzerdefinierten Schlüssel hochladen und klicken Sie auf Weiter. |

| 4 |

Klicken Sie auf Öffentlichen Schlüssel herunterladen. Speichern Sie den öffentlichen Webex HSM-Schlüssel in einer .pem-Datei auf Ihrem lokalen System. |

| 5 |

Erstellen Sie mit Ihrer Schlüsselverwaltungssoftware einen kryptografisch sicheren 256-Bit (32 Byte) Zufallsschlüssel. |

| 6 |

Verwenden Sie den öffentlichen Schlüssel des Webex HSM, um Ihren neuen Schlüssel zu verschlüsseln. Die erforderlichen Verschlüsselungsparameter sind:

Siehe Beispiel: Erstellen und verschlüsseln Sie Schlüssel mit OpenSSL im Reiter „Ressourcen“ in diesem Artikel.

|

| 7 |

Ziehen Sie den verschlüsselten Schlüssel aus Ihrem Dateisystem per Drag & Drop in den Upload-Bereich der Control Hub-Oberfläche oder klicken Sie auf Datei auswählen. |

| 8 |

Klicken Sie auf Weiter. Webex lädt Ihren Schlüssel auf das HSM hoch, wo er entschlüsselt und validiert wird. Im Control Hub wird Ihnen dann die ID Ihres neuen CMK und gegebenenfalls die ID des aktuell aktiven CMK angezeigt. Falls dies Ihr erster CMK ist, ist der aktuell aktive Schlüssel der Webex Common Default Key (derjenige, den wir derzeit zum Verschlüsseln der Schlüssel Ihrer Organisation verwenden). |

| 9 |

Wählen Sie aus, wie Sie Ihren Schlüssel aktivieren möchten:

|

Nächste Schritte

Wir verschlüsseln nicht nachträglich alle bestehenden Inhalte erneut. Sobald Sie Ihren CMK aktivieren, werden alle neuen Inhalte (Räume und Besprechungen) neu verschlüsselt und geschützt.

| 1 | |

| 2 |

Gehen Sie zu . |

| 3 |

Wechseln Sie zum aktiven CMK. |

| 4 |

Klicken Sie auf |

| 5 |

Erstellen und verschlüsseln Sie einen neuen Schlüssel (falls Sie dies noch nicht getan haben). Der Vorgang wird im Abschnitt Erstellen und Aktivieren Ihres Kundenhauptschlüssels in diesem Artikel beschrieben.

|

| 6 |

Ziehen Sie den neuen Schlüssel aus Ihrem Dateisystem per Drag & Drop in Control Hub. |

| 7 |

Klicken Sie auf Neuen Schlüssel aktivieren. Der neue Schlüssel, den Sie hochgeladen haben, wird in den aktiven Status versetzt. Der alte CMK bleibt im Rotationszustand (Neuverschlüsselung), bis Webex die Verschlüsselung aller Inhalte mit dem neuen aktiven CMK abgeschlossen hat. Nach der erneuten Verschlüsselung wechselt der Schlüssel in den Status „Retired“. Webex löscht anschließend den alten CMK. |

| 1 | |

| 2 |

Gehen Sie zu . |

| 3 |

Gehe zum gelöschten Schlüssel. |

| 4 |

Klicken Sie auf |

| 5 |

Bestätigen Sie die Schlüsselwiederherstellung. Nach der Wiederherstellung zeigt Control Hub den Schlüssel im Status „Widerrufen“ an, bevor er gelöscht wurde. Wenn Sie beispielsweise einen widerrufenen Schlüssel löschen und ihn anschließend wiederherstellen, zeigt Control Hub den wiederhergestellten Schlüssel im Status „Widerrufen“ an.

|

Eigentümerschaft

Durch die Übernahme des Besitzes Ihres AWS KMS-Schlüssels müssen Sie Folgendes tun:

- Übernehmen Sie die Verantwortung für die sichere Erstellung und Sicherung Ihrer AWS KMS-Schlüssel.

- Machen Sie sich mit den Folgen eines Verlusts Ihrer AWS KMS-Schlüssel vertraut.

- Es empfiehlt sich, Ihren aktiven AMS-KMS-Schlüssel mindestens einmal jährlich neu zu verschlüsseln.

Autorisierung

- Sie müssen berechtigt sein, Ihre Schlüssel im AWS KMS für Ihre Webex-Organisation zu erstellen und zu verwalten.

- Sie benötigen Zugriff auf Ihre Webex-Organisation im Control Hub. Sie müssen ein vollständiger Administrator sein, um Ihren AWS KMS-Schlüssel zu verwalten.

| 1 |

Melden Sie sich bei AWS an und gehen Sie zur AWS KMS-Konsole. |

| 2 |

Wählen Sie Kundenseitig verwaltete Schlüssel und klicken Sie dann auf Schlüssel erstellen. |

| 3 |

Erstellen Sie den Schlüssel mit den folgenden Attributen:

|

| 4 |

Klicken Sie auf Weiter. |

| 5 |

Überprüfen Sie Ihre Einstellungen und klicken Sie auf Fertigstellen. Ihr AWS KMS-Schlüssel wurde erstellt.

|

| 6 |

Gehen Sie zu Kundenverwaltete Schlüssel und klicken Sie auf den Alias oder die Schlüssel-ID, um den ARN anzuzeigen. |

Nächste Schritte

Wir empfehlen Ihnen, eine temporäre Kopie der ARN aufzubewahren. Dieser ARN wird verwendet, um Ihren AWS KMS-Schlüssel in Control Hub hinzuzufügen und zu aktivieren.

Wir empfehlen Ihnen außerdem, einen Backup-Schlüssel zu erstellen, um die Verfügbarkeit und Ausfallsicherheit Ihrer Daten zu gewährleisten. Dies ermöglicht den Zugriff auf verschlüsselte Daten auch bei regionalen Stromausfällen. Weitere Informationen finden Sie unter Erstellen eines AWS KMS-Backup-Schlüssels in diesem Artikel.

Vorbereitungen

Stellen Sie sicher, dass Sie einen Multi-Region-Schlüssel erstellt haben, bevor Sie einen Backup-Schlüssel erstellen. Weitere Informationen finden Sie unter Erstellen eines AWS KMS-Schlüssels in diesem Artikel.

| 1 |

Melden Sie sich bei AWS an und gehen Sie zur AWS KMS-Konsole. |

| 2 |

Wählen Sie den neu erstellten Multi-Region-Schlüssel aus. |

| 3 |

Unter Regionality, klicken Sie auf Create new replica keys. |

| 4 |

Wählen Sie eine Backup-Region aus der Liste der AWS-Regionen aus und klicken Sie auf Weiter. Wenn der Schlüssel beispielsweise in der Region US West (us-west-1) erstellt wurde, sollten Sie erwägen, den Backup-Schlüssel in der Region US East (us-east-1) zu erstellen.

|

| 5 |

Erstellen Sie den Schlüssel mit den folgenden Attributen:

|

| 6 |

Klicken Sie auf Weiter. |

| 7 |

Überprüfen Sie Ihre Einstellungen, setzen Sie ein Häkchen im Bestätigungsfeld und klicken Sie auf Neue Replikatschlüssel erstellen. |

Sie können Cisco KMS den Zugriff auf Ihren AWS KMS-Schlüssel erlauben, indem Sie eine KMS-Berechtigung erstellen oder eine IAM-Rolle konfigurieren. Wählen Sie die Option, die am besten zu den Bedürfnissen Ihrer Organisation passt, um eine sichere und flexible Integration des Schlüsselmanagements zu gewährleisten.

Nutzung eines KMS-Zuschusses

Bei dieser Methode werden Cisco KMS direkt Berechtigungen erteilt, um kryptografische Operationen an Ihrem AWS KMS-Schlüssel durchzuführen.

| 1 |

Melden Sie sich bei AWS an und rufen Sie die AWS CloudShell-Konsole auf. |

| 2 |

Führen Sie Die |

Verwendung einer IAM-Rolle

Erstellen Sie eine IAM-Richtlinie mit den erforderlichen KMS-Berechtigungen und ordnen Sie diese anschließend einer IAM-Rolle zu, die Cisco KMS übernehmen kann, um eine sichere und zentralisierte Zugriffsverwaltung zu ermöglichen.

Konfigurieren einer IAM-Richtlinie

| 1 |

Melden Sie sich bei AWS an und gehen Sie zur AWS KMS-Konsole. |

| 2 |

Gehen Sie zu . |

| 3 |

Im linken Navigationsbereich wählen Sie Richtlinienaus und klicken dann auf Richtlinie erstellen. |

| 4 |

Im Abschnitt Policy-Editor wählen Sie die Option JSON aus. |

| 5 |

Kopieren Sie das folgende Richtliniendokument und fügen Sie es ein. Ersetzen Sie |

| 6 |

Klicken Sie auf Weiter. |

| 7 |

Geben Sie einen Richtliniennamen und optional eine Beschreibungein. |

| 8 |

Klicken Sie auf Richtlinie erstellen. |

Konfigurieren einer IAM-Rolle

| 1 |

Melden Sie sich bei AWS an und gehen Sie zur AWS KMS-Konsole. |

| 2 |

Gehen Sie zu . |

| 3 |

Im linken Navigationsbereich wählen Sie Rollenund klicken dann auf Rolle erstellen. |

| 4 |

Unter Vertrauenswürdiger Entitätstyp, wählen Sie AWS-Konto. |

| 5 |

Wählen Sie Ein anderes AWS-Konto. |

| 6 |

Geben Sie im Feld Konto-ID die in der Control Hub-Oberfläche angegebene AWS-Konto-ID ein. Dies ist die gleiche Konto-ID, die Teil der |

| 7 |

Klicken Sie auf Weiter. |

| 8 |

Unter Berechtigungen hinzufügensuchen Sie nach der soeben erstellten IAM-Richtlinie und wählen Sie diese aus. |

| 9 |

Klicken Sie auf Weiter. |

| 10 |

Geben Sie einen Rollennamen und optional eine Beschreibung ein. |

| 11 |

Überprüfen Sie Ihre Einstellungen und klicken Sie auf Rolle erstellen. |

Vorbereitungen

Sie müssen einen AWS KMS-Schlüssel erstellen, bevor Sie ihn im Control Hub aktivieren können. Siehe Erstellen eines AWS KMS-Schlüssels in diesem Artikel.

Sie müssen Webex Zugriff auf den AWS KMS-Schlüssel gewähren. Siehe Autorisieren von Cisco KMS mit Zugriff auf den AWS KMS-Schlüssel in diesem Artikel.

| 1 | |

| 2 |

Gehen Sie zu und schalten Sie Bring Your Own Key (BYOK) ein. Wenn Sie BYOK deaktivieren, wird der gemeinsame Webex -Standardschlüssel zum Hauptschlüssel für Ihre Organisation. |

| 3 |

Wählen Sie AWS KMS-Schlüssel hinzufügen und klicken Sie auf Weiter. |

| 4 |

Rufen Sie die folgenden ARNs aus der AWS-Konsole ab:

|

| 5 |

Geben Sie im Control Hub den Primärschlüssel-ARN ein. Geben Sie gegebenenfalls auch den Backup-Schlüssel-ARNund den IAM -Rollen-ARN in die entsprechenden Felder ein. Klicken Sie anschließend auf Hinzufügen. Ihr primärer Schlüssel- ARN wird in das Cisco KMS hochgeladen, wo der Zugriff auf den Schlüssel validiert wird. Im Control Hub wird Ihnen dann die Cisco KMS-Schlüssel-ID Ihres neuen AWS KMS-Schlüssels sowie gegebenenfalls die aktuell aktive Cisco KMS-Schlüssel-ID angezeigt. Falls dies Ihr erster AWS KMS-Schlüssel ist, ist der aktuell aktive Schlüssel der Webex Common Default Key (derjenige, den wir derzeit zum Verschlüsseln der Schlüssel Ihrer Organisation verwenden). |

| 6 |

Wählen Sie aus, wie Sie Ihren Schlüssel aktivieren möchten:

|

| 1 |

Melden Sie sich bei Control Huban und gehen Sie zu . |

| 2 |

Wechseln Sie zum aktiven AWS KMS-Schlüssel. |

| 3 |

Klicken Sie auf |

| 4 |

Geben Sie Ihren neuen AWS KMS-Schlüssel und Ihren neuen ARN ein und klicken Sie auf Hinzufügen. Der Vorgang wird im Abschnitt Hinzufügen und Aktivieren Ihres AMS KMS-Schlüssels in diesem Artikel beschrieben.

|

| 5 |

Klicken Sie auf Aktivieren. Der neue AWS KMS-Schlüssel, den Sie hochgeladen haben, wird in den Status „Aktiv“ versetzt. Der alte AWS KMS-Schlüssel bleibt im Status „Rotierend“, bis Webex die Verschlüsselung aller Inhalte mit dem neuen aktiven AWS KMS-Schlüssel abgeschlossen hat. Nach der erneuten Verschlüsselung verschwindet der alte AWS KMS-Schlüssel automatisch aus dem Control Hub. |

| 1 |

Melden Sie sich bei Control Huban und gehen Sie zu . |

| 2 |

Klicken Sie auf Weiteren Schlüssel hinzufügen. |

| 3 |

Geben Sie Ihren neuen AWS KMS-Schlüssel ein und klicken Sie auf Hinzufügen. Control Hub zeigt Ihnen die Cisco KMS-Schlüssel-ID Ihres neuen AWS KMS-Schlüssels und die ID des aktuell aktiven Cisco KMS-Schlüssels an. Der Vorgang wird im Abschnitt Hinzufügen und Aktivieren Ihres AMS KMS-Schlüssels in diesem Artikel beschrieben. |

| 4 |

Klicken Sie auf Aktivieren. Der neue AWS KMS-Schlüssel, den Sie hochgeladen haben, wird in den Status „Aktiv“ versetzt. Der alte AWS KMS-Schlüssel bleibt im Status „Rotierend“, bis Webex die Verschlüsselung aller Inhalte mit dem neuen aktiven AWS KMS-Schlüssel abgeschlossen hat. Nach der erneuten Verschlüsselung verschwindet der alte AWS KMS-Schlüssel automatisch aus dem Control Hub. |

| 1 |

Melden Sie sich bei Control Huban und gehen Sie zu . |

| 2 |

Wechseln Sie zum aktuell aktiven AWS KMS-Schlüssel. |

| 3 |

Klicken Sie auf |

| 4 |

Bestätigen Sie den Schlüsselwiderruf. Die vollständige Sperrung Ihres Schlüssels kann bis zu 10 Minuten dauern. Der AWS KMS-Schlüssel wechselt in den Status „Lokal widerrufen“.

|

Wenn Ihr Kundenadministrator den Schlüssel in der AWS KMS-Konsole widerruft, wird der AWS KMS-Schlüssel im Control Hub im Status „Von Amazon widerrufen“ angezeigt.

| 1 |

Melden Sie sich bei Control Huban und gehen Sie zu . |

| 2 |

Wechseln Sie zum widerrufenen AWS KMS-Schlüssel. |

| 3 |

Klicken Sie auf |

| 4 |

Bestätigen Sie das Löschen des Schlüssels. Nach dem Löschen kann der Schlüssel innerhalb von 30 Tagen wiederhergestellt werden. |

Wir empfehlen Ihnen, zuerst den AWS KMS-Schlüssel aus Control Hub zu löschen, bevor Sie Ihren CMK aus der AWS-Konsole löschen. Wenn Sie Ihren CMK in der AWS-Konsole löschen, bevor Sie den AWS KMS-Schlüssel im Control Hub löschen, kann es zu Problemen kommen.

Stellen Sie sicher, dass der AWS KMS-Schlüssel im Control Hub nicht mehr sichtbar ist, bevor Sie Ihren CMK aus der AWS-Konsole löschen.

| 1 |

Melden Sie sich bei Control Huban und gehen Sie zu . |

| 2 |

Wechseln Sie zum gelöschten AWS KMS-Schlüssel. |

| 3 |

Klicken Sie auf |

| 4 |

Bestätigen Sie die Schlüsselwiederherstellung. Nach der Wiederherstellung zeigt Control Hub den Schlüssel im Status „Widerrufen“ an. |

Falls Sie Probleme mit Ihrem AWS KMS-Schlüssel haben, verwenden Sie die folgenden Informationen zur Fehlerbehebung.

-

AWS KMS-Schlüssel-ARN. Zum Beispiel,

arn:aws:kms:us-east-2:111122223333:key/1234abcd-12ab-34cd-56ef-1234567890ab. -

AWS KMS-Schlüsselstatus. Beispielsweise ist der AWS KMS-Schlüssel deaktiviert.

Dieses Beispiel verwendet Version 3.0 der OpenSSL-Befehlszeilentools. Siehe OpenSSL für weitere Informationen zu diesen Tools.

| 1 | |

| 2 |

Gehen Sie zu . |

| 3 |

Klicken Sie auf Öffentlichen Schlüssel herunterladen. Sie erhalten den öffentlichen Webex HSM-Schlüssel in einer .pem-Datei auf Ihrem lokalen System. |

| 4 |

Erstellen Sie einen 256-Bit-Schlüssel (32 Byte): Im Beispiel wird der Dateiname main_key.bin für Ihren unverschlüsselten neuen Schlüssel verwendet. Alternativ können Sie einen 32-Byte-Zufallswert mithilfe von Hex-Dump, Python oder Online-Generatoren erzeugen. Sie können auch IhrenAWS KMS-Schlüssel erstellen und verwalten. |

| 5 |

Verwenden Sie den öffentlichen Webex HSM-Schlüssel, um Ihren neuen Schlüssel zu verschlüsseln: Das Beispiel verwendet den Dateinamen main_key_encrypted.bin für den verschlüsselten Ausgabeschlüssel und den Dateinamen path/to/public.pem für den öffentlichen Webex-Schlüssel. Der verschlüsselte Schlüssel steht nun zum Hochladen in Control Hub bereit. |

und wählen Sie

und wählen Sie