Gerencie sua própria chave principal de clientes.

Comentários?

Comentários?Este recurso não é compatível com o Webex for Government.

Como parte do nosso compromisso com a segurança de ponta a ponta, a Webex detém uma chave principal em nome de cada organização. Chamamos de chave principal porque ela não criptografa o conteúdo diretamente, mas é usada para criptografar as outras chaves da sua organização, que por sua vez criptografam o conteúdo. O nível básico da hierarquia de chaves é chamado de chave de conteúdo (CK) e os níveis intermediários das chaves são chamados de chaves de criptografia (KEK).

Reconhecemos que algumas organizações preferem gerenciar sua própria segurança, por isso estamos oferecendo a opção de gerenciar sua própria chave principal do cliente (CMK). Isso significa que você assume a responsabilidade de criar e rotacionar (reencriptar) a chave principal que o Webex usa para criptografar suas chaves de criptografia de conteúdo.

Doravante, a chave se referirá à CMK, a menos que especificado de outra forma.

Como funciona

-

O Webex armazena sua CMK em um módulo de segurança de hardware (HSM) para que os serviços do Webex não tenham acesso ao valor da CMK.

-

O Control Hub exibe suas CMKs ativas ou revogadas no momento, bem como quaisquer CMKs pendentes armazenadas no HSM. Quando você precisa rotacionar (reencriptar) a CMK, você gera sua nova CMK e a criptografa com a chave pública do HSM, de forma que somente o HSM possa descriptografá-la e armazená-la.

-

Em seguida, você carrega e ativa a nova CMK no Control Hub. O Webex começa imediatamente a usar a nova CMK para criptografar suas chaves de conteúdo. O Webex mantém a CMK antiga, mas apenas até ter certeza de que suas chaves de criptografia de conteúdo estão protegidas pela nova CMK.

Não criptografamos retroativamente todo o conteúdo existente. Após ativar sua CMK, todo o conteúdo novo (Espaços e Reuniões) será criptografado e protegido novamente.

Reconhecemos que algumas organizações preferem gerenciar suas próprias chaves fora do Webex. É por isso que estamos oferecendo a opção de gerenciar sua própria CMK no Amazon Web Services (AWS) Key Management Service (KMS). Isso implica que você é responsável por gerenciar suas chaves no AWS KMS. Você autoriza o Webex a criptografar e descriptografar usando sua chave do AWS KMS por meio do console da AWS. Você fornece ao Webex o seu ID de chave do AWS KMS em vez da sua CMK. Isso significa que você assume a responsabilidade de criar e rotacionar (reencriptar) a chave AWS KMS que o Webex usa para criptografar suas chaves de criptografia de conteúdo na nuvem.

Como funciona

-

Você cria uma chave com a AWS. O AWS KMS é usado para gerenciar sua chave e a armazena em um módulo de segurança de hardware (HSM).

-

Você concede ao Webex acesso para usar a chave do AWS KMS por meio do console da AWS.

Isso significa que, em vez de carregar sua CMK no Control Hub, você fornece ao Webex acesso à chave do AWS KMS. A chave do AWS KMS não sai do seu AWS KMS e os serviços do Webex não têm acesso ao material da chave do AWS KMS.

O Control Hub exibe sua chave AWS KMS ativa ou revogada no momento, bem como qualquer chave AWS KMS pendente armazenada no AWS KMS. Quando precisar rotacionar a chave do AWS KMS, você gera uma nova chave do AWS KMS usando o console do AWS KMS.

-

Em seguida, adicione e ative a nova chave do AWS KMS no Control Hub, fornecendo o Nome de Recurso da Amazon (ARN) da nova chave do AWS KMS. O Webex começa imediatamente a usar a nova chave do AWS KMS para criptografar suas chaves de conteúdo. O Webex não exige mais a antiga chave do AWS KMS. A chave antiga do AWS KMS desaparecerá do Control Hub depois que suas chaves de criptografia de conteúdo forem rotacionadas e protegidas pela nova chave do AWS KMS. O Webex não exclui a chave do AWS KMS do AWS KMS. O administrador do seu cliente pode remover a chave do AWS KMS.

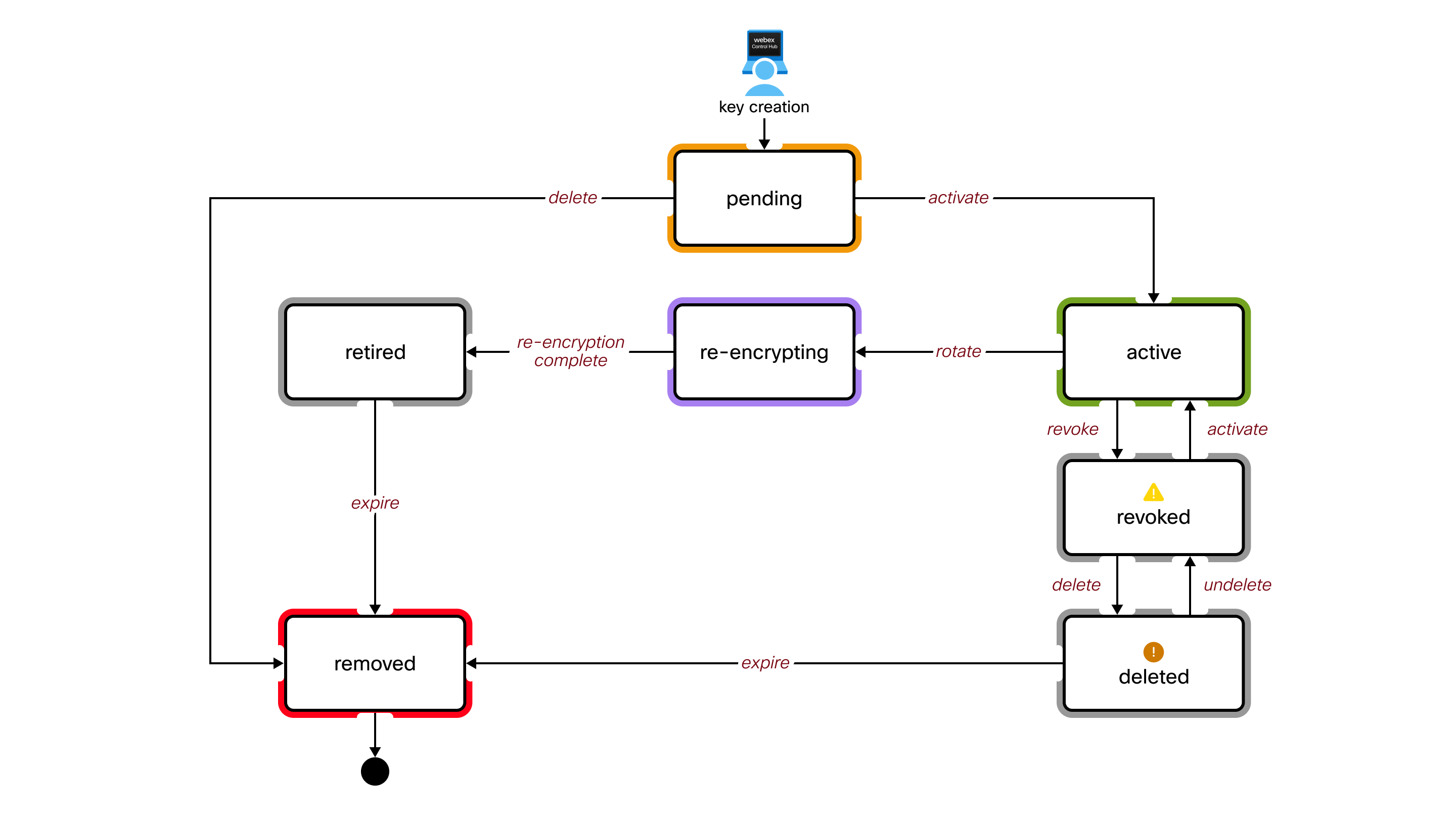

Ciclo de vida chave

Definições-chave do estado

- Pendente

-

Uma chave nesse estado é armazenada no HSM, mas ainda não é usada para criptografia. O Webex não usa essa CMK para criptografia.

Apenas uma chave pode estar nesse estado.

- Ativo

-

Atualmente, o Webex utiliza esta CMK para criptografar outras chaves da sua organização.

Apenas uma chave pode estar nesse estado.

- Rotação

-

O Webex está usando temporariamente esta CMK. O Webex precisa disso para descriptografar seus dados e chaves que foram criptografados anteriormente com essa chave. Essa chave é descartada quando a rotação (reencriptação) é concluída.

Várias teclas podem ficar nesse estado se uma nova tecla for ativada antes da rotação ser concluída.

- Desativado

-

O Webex não está usando esta CMK. Essa chave não é mais usada para criptografia. É definido um tempo de vida útil para a chave, após o qual essa chave é removida do HSM.

- Revogado

-

O Webex não está usando esta CMK. Mesmo que existam dados e chaves que foram criptografados com essa chave, o Webex não poderá usá-la para descriptografá-los.

- Você só precisa revogar uma chave ativa se suspeitar que ela foi comprometida. Essa é uma decisão séria, pois impede que muitas operações funcionem corretamente. Por exemplo, você não poderá criar novos espaços nem descriptografar nenhum conteúdo no Webex Client.

- Apenas uma chave pode estar nesse estado. Você precisa reativar esta chave para rotacionar (reencriptar) uma nova chave.

- Este CMK pode ser excluído, mas você não precisa excluí-lo. Você pode querer guardá-lo para descriptografia. / Recriptografando após a resolução da suspeita de violação de segurança.

- Excluído

-

O Webex não está usando esta CMK. O comportamento neste estado é o mesmo que no estado Revogado, exceto que um tempo de vida da chave é definido, após o qual essa chave é removida do HSM.

- Se uma CMK excluída passar para o estado "Removida", você deverá recuperar a chave original para restaurar a funcionalidade da organização.

- Recomendamos que você mantenha uma cópia de segurança da sua chave original, caso contrário, sua organização deixará de funcionar.

- Removido

-

Este é um estado lógico. O Webex não tem essa CMK armazenada no HSM. Não é exibido no Hub de Controle.

Propriedade

Ao assumir a propriedade do seu CMK, você deve:

- Assuma a responsabilidade pela criação e backup seguros de suas chaves.

- Entenda as consequências de perder suas chaves.

- Como prática recomendada, criptografe novamente sua CMK ativa pelo menos uma vez por ano.

Criação de chave

Você deve criar sua própria CMK usando esses parâmetros. Sua chave deve ser:

- 256 bits (32 bytes) de comprimento

- Criptografado com o esquema RSA-OAEP

- Criptografado com a chave pública do HSM da nuvem Webex.

Seu software de geração de chaves deve ser capaz de:

- Função hash SHA-256

- Função de geração de máscara MGF1

- PKCS#1 acolchoamento OAEP

Consulte Exemplo: Crie e criptografe chaves com OpenSSL na aba Recursos deste artigo.

Autorização

Você precisa ter acesso à sua organização Webex no Control Hub. Você precisa ser um administrador completo para gerenciar sua CMK.

| 1 | |

| 2 |

Acesse . Para ativar o BYOK, ative Bring Your Own Key (BYOK). Se você desativar o BYOK, a chave padrão comum do Webex se tornará a chave principal da sua organização. |

| 3 |

Selecione Carregar uma chave personalizada e clique em Próximo. |

| 4 |

Clique em Baixar chave pública. Salve a chave pública do Webex HSM em um arquivo .pem no seu sistema local. |

| 5 |

Crie uma chave aleatória criptograficamente segura de 256 bits (32 bytes) usando seu software de gerenciamento de chaves. |

| 6 |

Use a chave pública do Webex HSM para criptografar sua nova chave. Os parâmetros de criptografia necessários são:

Consulte Exemplo: Crie e criptografe chaves com OpenSSL na aba Recursos deste artigo.

|

| 7 |

Arraste a chave criptografada do seu sistema de arquivos e solte-a na área de upload da interface do Control Hub ou clique em Escolher um arquivo. |

| 8 |

Clique em Próximo. O Webex carrega sua chave para o HSM, onde ela é descriptografada e validada. Em seguida, o Control Hub mostra o ID da sua nova CMK e o ID da CMK atualmente ativa, se houver. Se esta for sua primeira CMK, a chave atualmente ativa é a chave padrão comum do Webex (a que usamos atualmente para criptografar as chaves da sua organização). |

| 9 |

Escolha como deseja ativar sua chave:

|

O que fazer em seguida

Não criptografamos retroativamente todo o conteúdo existente. Após ativar sua CMK, todo o conteúdo novo (Espaços e Reuniões) será criptografado e protegido novamente.

| 1 | |

| 2 |

Acesse . |

| 3 |

Acesse a CMK ativa. |

| 4 |

Clique em |

| 5 |

Crie e criptografe uma nova chave (caso ainda não o tenha feito). O processo é descrito em Criar e ativar sua chave principal do cliente neste artigo.

|

| 6 |

Arraste a nova chave do seu sistema de arquivos e solte-a no Hub de Controle. |

| 7 |

Clique em Ativar nova chave. A nova chave que você carregou entra no estado Ativo. A CMK antiga permanece em rotação (estado de reencriptação) até que o Webex termine de criptografar todo o seu conteúdo com a nova CMK ativa. Após a reencriptação, a chave passa para o estado "Aposentada". O Webex então exclui a CMK antiga. |

| 1 | |

| 2 |

Acesse . |

| 3 |

Acesse a chave excluída. |

| 4 |

Clique em |

| 5 |

Confirme a restauração da chave. Após a restauração, o Control Hub mostra a chave no estado Revogado, antes de ela ser excluída. Por exemplo, se você excluir uma chave revogada e, em seguida, restaurá-la, o Control Hub exibirá a chave restaurada no estado "Revogada".

|

Propriedade

Ao assumir a propriedade da sua chave AWS KMS, você deve:

- Assuma a responsabilidade pela criação e backup seguros de suas chaves AWS KMS.

- Entenda as implicações da perda de suas chaves do AWS KMS.

- Como prática recomendada, criptografe novamente sua chave AMS KMS ativa pelo menos uma vez por ano.

Autorização

- Você precisa ter autorização para criar e gerenciar suas chaves no AWS KMS para sua organização Webex.

- Você precisa ter acesso à sua organização Webex no Control Hub. Você precisa ser um administrador completo para gerenciar sua chave AWS KMS.

| 1 |

Faça login no AWS e acesse o console do AWS KMS. |

| 2 |

Selecione Chaves gerenciadas pelo cliente e clique em Criar chave. |

| 3 |

Crie a chave com os seguintes atributos:

|

| 4 |

Clique em Próximo. |

| 5 |

Revise suas configurações e clique em Concluir. Sua chave AWS KMS foi criada.

|

| 6 |

Vá para Chaves gerenciadas pelo cliente e clique no Alias ou ID da chave para visualizar o ARN. |

O que fazer em seguida

Recomendamos que você guarde uma cópia temporária do ARN. Este ARN é usado para adicionar e ativar sua chave AWS KMS no Control Hub.

Recomendamos também que você crie uma chave de backup para garantir a disponibilidade e a resiliência dos dados. Isso permite o acesso a dados criptografados mesmo durante interrupções regionais. Para obter mais informações, consulte Criar uma chave de backup do AWS KMS neste artigo.

Antes de começar

Certifique-se de ter criado uma chave multirregional antes de prosseguir com a criação de uma chave de backup. Para obter mais informações, consulte Criar uma chave do AWS KMS neste artigo.

| 1 |

Faça login no AWS e acesse o console do AWS KMS. |

| 2 |

Selecione a chave multirregional recém-criada. |

| 3 |

Em Regionalidade, clique em Criar novas chaves de réplica. |

| 4 |

Escolha uma região de backup na lista de regiões da AWS e clique em Próximo. Por exemplo, se a chave foi criada no Oeste dos EUA (us-west-1), considere criar a chave de backup no Leste dos EUA (us-east-1).

|

| 5 |

Crie a chave com os seguintes atributos:

|

| 6 |

Clique em Próximo. |

| 7 |

Revise suas configurações, marque a caixa de confirmação e clique em Criar novas chaves de réplica. |

Você pode autorizar o Cisco KMS a acessar sua chave do AWS KMS criando uma concessão KMS ou configurando uma função do IAM. Escolha a opção que melhor se adapte às necessidades da sua organização para garantir uma integração de gerenciamento de chaves segura e flexível.

Utilizando uma bolsa KMS

Este método envolve conceder diretamente permissões do Cisco KMS para executar operações criptográficas em sua chave do AWS KMS.

| 1 |

Faça login no AWS e acesse o console do AWS CloudShell. |

| 2 |

Execute O |

Usando uma função do IAM

Crie uma política do IAM com as permissões KMS necessárias e, em seguida, associe-a a uma função do IAM que o Cisco KMS possa assumir, permitindo o gerenciamento de acesso seguro e centralizado.

Configure uma política do IAM

| 1 |

Faça login no AWS e acesse o console do AWS KMS. |

| 2 |

Acesse . |

| 3 |

No painel de navegação à esquerda, selecione Políticase clique em Criar política. |

| 4 |

Na seção Editor de políticas, selecione a opção JSON. |

| 5 |

Copie e cole o seguinte documento de política. Substitua |

| 6 |

Clique em Próximo. |

| 7 |

Insira um Nome da política e uma Descriçãoopcional. |

| 8 |

Clique em Criar política. |

Configure uma função do IAM

| 1 |

Faça login no AWS e acesse o console do AWS KMS. |

| 2 |

Acesse . |

| 3 |

No painel de navegação à esquerda, selecione Funções, depois clique em Criar função. |

| 4 |

Em Tipo de entidade confiável, selecione Conta AWS. |

| 5 |

Selecione Outra conta da AWS. |

| 6 |

No campo ID da conta, insira o ID da conta AWS fornecido na interface do Control Hub. Este é o mesmo ID de conta que faz parte do |

| 7 |

Clique em Próximo. |

| 8 |

Em Adicionar permissões, procure e selecione a política IAM que você acabou de criar. |

| 9 |

Clique em Próximo. |

| 10 |

Insira um Nome da função e uma Descriçãoopcional. |

| 11 |

Revise suas configurações e clique em Criar função. |

Antes de começar

Você precisa criar uma chave do AWS KMS antes de ativá-la no Control Hub. Consulte Criar uma chave AWS KMS neste artigo.

Você precisa fornecer ao Webex acesso à chave do AWS KMS. Consulte Autorizar o Cisco KMS com acesso à chave do AWS KMS neste artigo.

| 1 | |

| 2 |

Acesse e ative Traga sua própria chave (BYOK) Se você desativar o BYOK, a chave padrão comum do Webex se tornará a chave principal da sua organização. |

| 3 |

Selecione Adicionar chave AWS KMS e clique em Próximo. |

| 4 |

Obtenha os seguintes ARNs no console da AWS:

|

| 5 |

No Control Hub, insira o ARN da chave primária . Se aplicável, insira também o ARN da chave de backup e o ARN da função IAM em seus respectivos campos. Em seguida, clique em Adicionar. Seu ARN da chave primária é carregado no Cisco KMS, onde o acesso à chave é validado. Em seguida, o Control Hub mostra o ID da chave Cisco KMS da sua nova chave AWS KMS e o ID da chave Cisco KMS atualmente ativa, se houver. Se esta for sua primeira chave AWS KMS, a chave atualmente ativa é a chave padrão comum do Webex (a que usamos atualmente para criptografar as chaves da sua organização). |

| 6 |

Escolha como deseja ativar sua chave:

|

| 1 |

Faça login no Hub de Controlee acesse . |

| 2 |

Acesse a chave AWS KMS ativa. |

| 3 |

Clique em |

| 4 |

Insira sua nova chave AWS KMS e o novo ARN e clique em Adicionar. O processo é descrito em Adicionar e ativar sua chave AMS KMS neste artigo.

|

| 5 |

Clique em Ativar. A nova chave do AWS KMS que você carregou entra no estado Ativo. A chave antiga do AWS KMS permanece no estado Rotativo até que o Webex termine de criptografar todo o seu conteúdo com a nova chave ativa do AWS KMS. Após a recriptografia, a chave antiga do AWS KMS desaparece automaticamente do Control Hub. |

| 1 |

Faça login no Hub de Controlee acesse . |

| 2 |

Clique em Adicionar outra chave. |

| 3 |

Insira sua nova chave AWS KMS e clique em Adicionar. O Control Hub mostra o ID da chave Cisco KMS da sua nova chave AWS KMS e o ID da chave Cisco KMS atualmente ativa. O processo é descrito em Adicionar e ativar sua chave AMS KMS neste artigo. |

| 4 |

Clique em Ativar. A nova chave do AWS KMS que você carregou entra no estado Ativo. A chave antiga do AWS KMS permanece no estado Rotativo até que o Webex termine de criptografar todo o seu conteúdo com a nova chave ativa do AWS KMS. Após a recriptografia, a chave antiga do AWS KMS desaparece automaticamente do Control Hub. |

| 1 |

Faça login no Hub de Controlee acesse . |

| 2 |

Acesse a chave AWS KMS atualmente ativa. |

| 3 |

Clique em |

| 4 |

Confirme a revogação da chave. A revogação completa da sua chave pode levar até 10 minutos. A chave do AWS KMS entra no estado "Revogada localmente".

|

Se o administrador do seu cliente revogar a chave no console do AWS KMS, a chave do AWS KMS será exibida no status "Revogada pela Amazon" no Control Hub.

| 1 |

Faça login no Hub de Controlee acesse . |

| 2 |

Acesse a chave AWS KMS revogada. |

| 3 |

Clique em |

| 4 |

Confirme a exclusão da chave. Uma vez excluída, você poderá recuperar a chave em até 30 dias. |

Recomendamos que você exclua a chave do AWS KMS do Control Hub antes de excluir sua CMK do console da AWS. Se você excluir sua CMK do console da AWS antes de excluir a chave do AWS KMS no Control Hub, poderá encontrar problemas.

Antes de excluir sua CMK do console da AWS, certifique-se de que a chave do AWS KMS não esteja mais visível no Control Hub.

| 1 |

Faça login no Hub de Controlee acesse . |

| 2 |

Acesse a chave AWS KMS excluída. |

| 3 |

Clique em |

| 4 |

Confirme a restauração da chave. Após a restauração, o Control Hub mostra a chave no estado Revogado. |

Se você encontrar problemas com sua chave do AWS KMS, use as informações a seguir para solucioná-los.

-

ARN da chave AWS KMS. Por exemplo,

arn:aws:kms:us-east-2:111122223333:key/1234abcd-12ab-34cd-56ef-1234567890ab. -

Estado da chave AWS KMS. Por exemplo, a chave do AWS KMS está desativada.

Este exemplo utiliza a versão 3.0 das ferramentas de linha de comando do OpenSSL. Consulte OpenSSL para obter mais informações sobre essas ferramentas.

| 1 | |

| 2 |

Acesse . |

| 3 |

Clique em Baixar chave pública. Você obtém a chave pública do Webex HSM em um arquivo .pem no seu sistema local. |

| 4 |

Criar uma chave de 256 bits (32 bytes): O exemplo usa o nome de arquivo main_key.bin para sua nova chave não criptografada. Alternativamente, você pode gerar um valor aleatório de 32 bytes usando Hex dump, Python ou geradores online. Você também pode criar e gerenciar sua chave AWS KMS. |

| 5 |

Use a chave pública do Webex HSM para criptografar sua nova chave: O exemplo usa o nome de arquivo main_key_encrypted.bin para a chave de saída criptografada e o nome de arquivo path/to/public.pem para a chave pública do Webex. A chave criptografada está pronta para você enviar ao Control Hub. |

e selecione

e selecione