Gestione su propia clave principal de cliente

¿Comentarios?

¿Comentarios?No se proporciona soporte de esta característica para Webex for Government.

Como parte de nuestro compromiso con la seguridad de extremo a extremo, Webex tiene una clave principal en nombre de cada organización. Lo llamamos clave principal porque no cifra el contenido directamente, sino que se utiliza para cifrar las otras claves de su organización que cifran el contenido. El nivel base de la jerarquía de claves se denomina clave de contenido (CK) y los niveles intermedios de las claves se denominan claves de cifrado de clave (KEK).

Reconocemos que algunas organizaciones prefieren administrar su propia seguridad, por eso le brindamos la opción de administrar su propia clave principal de cliente (CMK). Esto significa que usted asume la responsabilidad de crear y rotar (volver a cifrar) la clave principal que Webex utiliza para cifrar sus claves de cifrado de contenido.

De ahora en adelante, una clave hará referencia a la CMK a menos que se especifique lo contrario.

Cómo funciona

-

Webex mantiene su CMK en un módulo de seguridad de hardware (HSM) para que los servicios de Webex no tengan acceso al valor de CMK.

-

El Centro de control muestra su CMK actualmente activo o revocado y cualquier CMK pendiente que esté almacenado en el HSM. Cuando necesita rotar (volver a cifrar) el CMK, genera su nuevo CMK y lo cifra con la clave pública del HSM, de modo que solo el HSM pueda descifrarlo y almacenarlo.

-

Luego carga y activa el nuevo CMK en Control Hub. Webex comienza a utilizar inmediatamente la nueva CMK para cifrar sus claves de contenido. Webex conserva la antigua CMK, pero solo hasta que esté seguro de que sus claves de cifrado de contenido están protegidas por la nueva CMK.

No ciframos retroactivamente todo el contenido existente. Una vez que activa su CMK, todo el contenido nuevo (Espacios y Reuniones) se vuelve a cifrar y proteger.

Reconocemos que algunas organizaciones prefieren administrar su propia clave fuera de Webex. Por eso le ofrecemos la opción de administrar su propia CMK en el Servicio de administración de claves (KMS) de Amazon Web Services (AWS). Esto implica que usted es responsable de administrar sus claves en AWS KMS. Usted autoriza a Webex a cifrar y descifrar utilizando su clave AWS KMS a través de la consola de AWS. Proporciona a Webex su ID de clave AWS KMS en lugar de su CMK. Esto significa que usted asume la responsabilidad de crear y rotar (volver a cifrar) la clave AWS KMS que Webex utiliza para cifrar sus claves de cifrado de contenido en la nube.

Cómo funciona

-

Crea una clave con AWS. AWS KMS se utiliza para administrar su clave y la almacena en un módulo de seguridad de hardware (HSM).

-

Proporciona a Webex acceso para usar la clave AWS KMS a través de la consola de AWS.

Esto significa que, en lugar de cargar su CMK en Control Hub, le proporciona a Webex acceso a la clave AWS KMS. La clave de AWS KMS no sale de su AWS KMS y los servicios de Webex no tienen acceso al material de la clave de AWS KMS.

Control Hub muestra su clave AWS KMS actualmente activa o revocada y cualquier clave AWS KMS pendiente que esté almacenada en AWS KMS. Cuando necesite rotar la clave de AWS KMS, genere su nueva clave de AWS KMS con la consola de AWS KMS.

-

Luego, agrega y activa la nueva clave AWS KMS en Control Hub, proporcionándole el nombre de recurso de Amazon (ARN) de la nueva clave AWS KMS. Webex comienza a utilizar de inmediato la nueva clave AWS KMS para cifrar sus claves de contenido. Webex ya no requiere la antigua clave AWS KMS. La antigua clave AWS KMS desaparecerá de Control Hub después de que sus claves de cifrado de contenido se roten y protejan con la nueva clave AWS KMS. Webex no elimina la clave AWS KMS del AWS KMS. El administrador de su cliente puede eliminar la clave de AWS KMS.

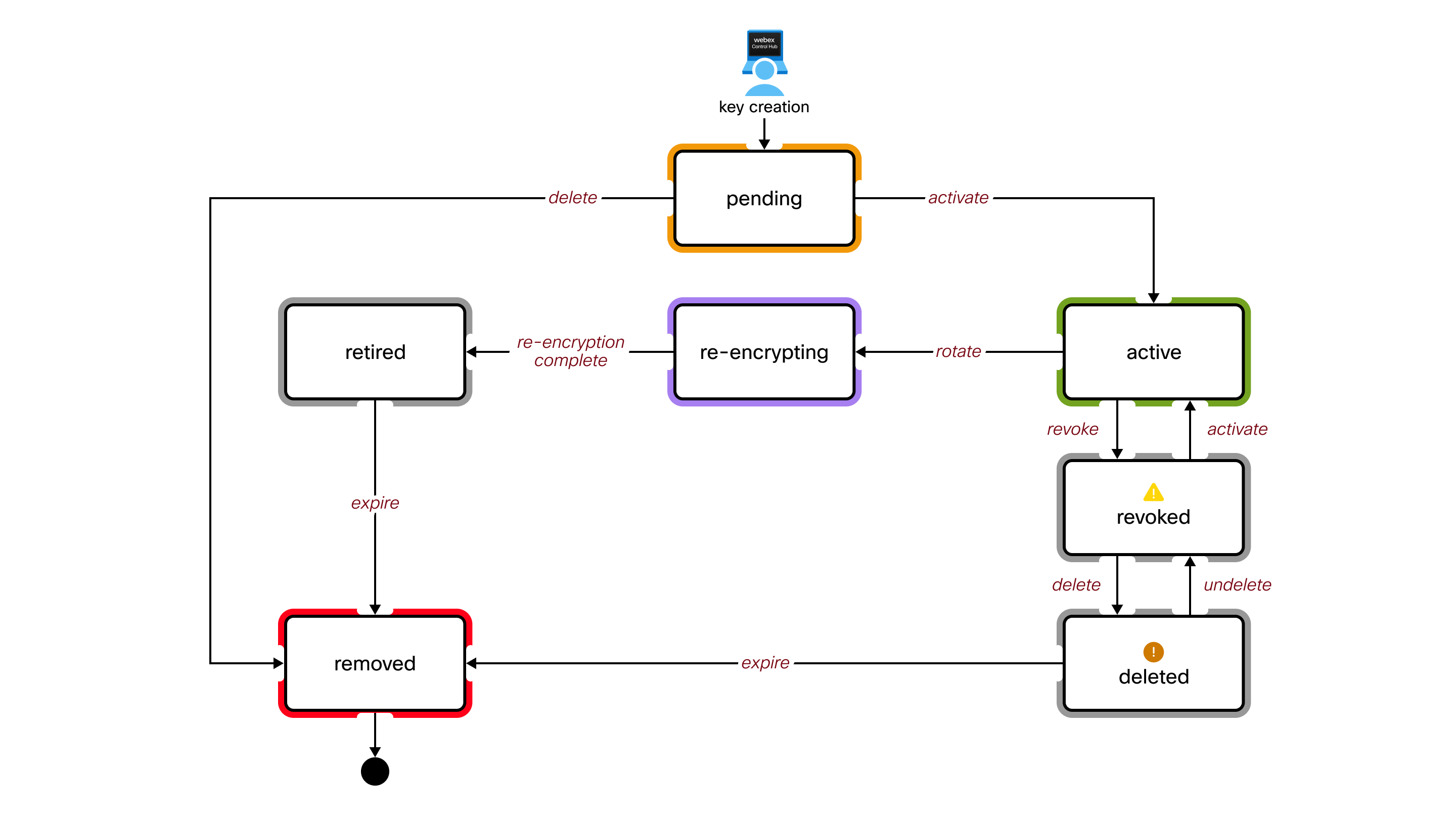

Ciclo de vida de la clave

Definiciones de estados clave

- Pendiente

-

Una clave en este estado se almacena en el HSM, pero aún no se utiliza para el cifrado. Webex no utiliza esta CMK para el cifrado.

Sólo una clave puede estar en este estado.

- Activo

-

Actualmente, Webex está utilizando esta CMK para cifrar otras claves para su organización.

Sólo una clave puede estar en este estado.

- Rotación

-

Webex está utilizando esta CMK temporalmente. Webex lo necesita para descifrar sus datos y claves que fueron previamente cifrados por esta clave. Esta clave se retira cuando se completa la rotación (recifrado).

Varias claves pueden estar en este estado si se activa una nueva clave antes de que se complete la rotación.

- Retirada

-

Webex no está utilizando esta CMK. Esta clave ya no se utiliza para el cifrado. Se establece un período de vida útil para la clave, después del cual esta se elimina del HSM.

- Revocada

-

Webex no está utilizando esta CMK. Incluso si hay datos y claves que se cifraron con esta clave, Webex no puede usarla para descifrarlos.

- Solo es necesario revocar una clave activa si sospecha que está comprometida. Se trata de una decisión grave porque impide que muchas operaciones se lleven a cabo de forma adecuada. Por ejemplo, no podrá crear nuevos espacios ni descifrar ningún contenido en el cliente Webex.

- Sólo una clave puede estar en este estado. Debe reactivar esta clave para rotar (volver a cifrar) una nueva clave.

- Esta CMK se puede eliminar, pero no es necesario que lo hagas. Es posible que desees conservarlo para descifrarlo. / volver a cifrar después de resolver la presunta violación de seguridad.

- Eliminado

-

Webex no está utilizando esta CMK. El comportamiento en este estado es el mismo que el estado Revocado, excepto que se establece un tiempo de vida útil para la clave, después del cual esta clave se elimina del HSM.

- Si una CMK eliminada pasa al estado Eliminado, debe recuperar la clave original para restaurar la funcionalidad de la organización.

- Le recomendamos que conserve una copia de seguridad de su clave original, de lo contrario su organización dejará de ser funcional.

- Eliminado

-

Este es un estado lógico. Webex no tiene esta CMK almacenada en el HSM. No se muestra en el Centro de control.

Propiedad

Al tomar posesión de su CMK, deberá:

- Asumir la responsabilidad de la creación segura y la copia de seguridad de sus claves

- Comprenda las implicaciones de perder sus llaves

- Como práctica recomendada, vuelva a cifrar su CMK activa al menos una vez al año.

Creación de claves

Debes crear tu propio CMK usando estos parámetros. Su clave debe ser:

- 256 bits (32 bytes) de longitud

- Cifrado con el esquema RSA-OAEP

- Cifrado con la clave pública HSM de la nube de Webex

Su software de generación de claves debe ser capaz de:

- Función hash SHA-256

- Función de generación de máscara MGF1

- PKCS#1 Relleno OAEP

Consulte Ejemplo: Cree y cifre claves con OpenSSL en la pestaña Recursos de este artículo.

Autorización

Debe tener acceso a su organización Webex en Control Hub. Debes ser un administrador completo para administrar tu CMK.

| 1 | |

| 2 |

Vaya a . Para habilitar BYOK, active Traiga su propia llave (BYOK). Si deshabilita BYOK, la clave predeterminada común de Webex se convierte en la clave principal para su organización. |

| 3 |

Seleccione Cargar una clave personalizada y haga clic en Siguiente. |

| 4 |

Haga clic en Descargar clave pública. Guarde la clave pública de Webex HSM en un archivo .pem en su sistema local. |

| 5 |

Cree una clave aleatoria de 256 bits (32 bytes) criptográficamente segura utilizando su software de gestión de claves. |

| 6 |

Utilice la clave pública de Webex HSM para cifrar su nueva clave. Los parámetros de cifrado requeridos son:

Consulte Ejemplo: Cree y cifre claves con OpenSSL en la pestaña Recursos de este artículo.

|

| 7 |

Arrastre la clave cifrada desde su sistema de archivos y suéltela en el área de carga de la interfaz del Centro de control, o haga clic en Elegir un archivo. |

| 8 |

Haga clic en Siguiente. Webex carga su clave en el HSM, donde se descifra y valida. Luego, Control Hub le muestra el ID de su nuevo CMK y el ID del CMK activo actualmente, si lo hay. Si este es su primer CMK, la clave activa actualmente es la clave predeterminada común de Webex (la que usamos actualmente para cifrar las claves de su organización). |

| 9 |

Elige cómo quieres activar tu clave:

|

Qué hacer a continuación

No ciframos retroactivamente todo el contenido existente. Una vez que active su CMK, todo el contenido nuevo (Espacios y Reuniones) se volverá a cifrar y proteger.

| 1 | |

| 2 |

Vaya a . |

| 3 |

Vaya al CMK activo. |

| 4 |

Haga clic en |

| 5 |

Crea y cifra una nueva clave (si aún no lo has hecho). El proceso se describe en Crear y activar su clave principal de cliente en este artículo.

|

| 6 |

Arrastre la nueva clave desde su sistema de archivos y suéltela en el Centro de control. |

| 7 |

Haga clic en Activar nueva clave. La nueva clave que usted cargó pasa al estado Activo. La antigua CMK permanece en rotación (estado de reencriptación) hasta que Webex termine de encriptar todo su contenido con la nueva CMK activa. Después de volver a cifrar, la clave pasa al estado Retirado. Luego, Webex elimina el CMK antiguo. |

| 1 | |

| 2 |

Vaya a . |

| 3 |

Vaya a la clave eliminada. |

| 4 |

Haga clic en |

| 5 |

Confirmar la restauración de la clave. Una vez restaurada, Control Hub le muestra la clave en estado revocado antes de ser eliminada. Por ejemplo, si elimina una clave revocada y luego la restaura, Control Hub muestra la clave restaurada en el estado Revocada.

|

Propiedad

Al tomar posesión de su clave AWS KMS, debe:

- Asuma la responsabilidad de la creación segura y la copia de seguridad de sus claves AWS KMS.

- Comprenda las implicaciones de perder sus claves AWS KMS.

- Como práctica recomendada, vuelva a cifrar su clave KMS AMS activa al menos una vez al año.

Autorización

- Debe estar autorizado para crear y administrar sus claves en AWS KMS para su organización de Webex.

- Debe tener acceso a su organización Webex en Control Hub. Debe ser un administrador completo para administrar su clave AWS KMS.

| 1 |

Inicie sesión en AWS y vaya a la consola AWS KMS. |

| 2 |

Seleccione Claves administradas por el cliente y luego haga clic en Crear clave. |

| 3 |

Crea la clave con los siguientes atributos:

|

| 4 |

Haga clic en Siguiente. |

| 5 |

Revise su configuración y haga clic en Finalizar. Se ha creado su clave AWS KMS.

|

| 6 |

Vaya a Claves administradas por el cliente y haga clic en el alias o ID de clave para ver el ARN. |

Qué hacer a continuación

Le recomendamos que conserve una copia temporal del ARN. Este ARN se utiliza para agregar y activar su clave AWS KMS en Control Hub.

También recomendamos crear una clave de respaldo para garantizar la disponibilidad y resiliencia de los datos. Esto permite el acceso a datos cifrados incluso durante cortes regionales. Para obtener más información, consulte Crear una clave AWS KMS de respaldo en este artículo.

Antes de comenzar

Asegúrese de haber creado una clave multiregión antes de continuar con la creación de una clave de respaldo. Para obtener más información, consulte Crear una clave AWS KMS en este artículo.

| 1 |

Inicie sesión en AWS y vaya a la consola AWS KMS. |

| 2 |

Seleccione la clave multirregión recién creada. |

| 3 |

En Regionalidad, haga clic en Crear nuevas claves de réplica. |

| 4 |

Seleccione una región de respaldo de la lista de regiones de AWS y haga clic en Siguiente. Por ejemplo, si la clave se creó en EE. UU. Oeste (us-west-1), considere crear la clave de respaldo en EE. UU. Este (us-east-1).

|

| 5 |

Crea la clave con los siguientes atributos:

|

| 6 |

Haga clic en Siguiente. |

| 7 |

Revise su configuración, marque la casilla de confirmación y haga clic en Crear nuevas claves de réplica. |

Puede autorizar a Cisco KMS a acceder a su clave AWS KMS creando una concesión KMS o configurando una función IAM. Elija la opción que mejor se adapte a las necesidades de su organización para garantizar una integración segura y flexible de la gestión de claves.

Uso de una subvención KMS

Este método implica otorgar directamente permisos a Cisco KMS para realizar operaciones criptográficas en su clave AWS KMS.

| 1 |

Inicie sesión en AWS y vaya a la consola de AWS CloudShell. |

| 2 |

Ejecute El |

Uso de un rol de IAM

Cree una política de IAM con los permisos KMS necesarios y luego adjúntela a un rol de IAM que Cisco KMS pueda asumir, lo que permite una gestión de acceso segura y centralizada.

Configurar una política de IAM

| 1 |

Inicie sesión en AWS y vaya a la consola AWS KMS. |

| 2 |

Ir a . |

| 3 |

En el panel de navegación izquierdo, seleccione Políticasy luego haga clic en Crear política. |

| 4 |

En la sección Editor de políticas, seleccione la opción JSON. |

| 5 |

Copie y pegue el siguiente documento de política. Reemplace |

| 6 |

Haga clic en Siguiente. |

| 7 |

Ingrese un Nombre de política y una Descripciónopcional. |

| 8 |

Haga clic en Crear política. |

Configurar un rol de IAM

| 1 |

Inicie sesión en AWS y vaya a la consola AWS KMS. |

| 2 |

Ir a . |

| 3 |

En el panel de navegación izquierdo, seleccione Rolesy luego haga clic en Crear rol. |

| 4 |

En Tipo de entidad confiable, seleccione Cuenta de AWS. |

| 5 |

Elija Otra cuenta de AWS. |

| 6 |

En el campo ID de cuenta, ingrese el ID de cuenta de AWS proporcionado en la interfaz de Control Hub. Este es el mismo ID de cuenta que forma parte de |

| 7 |

Haga clic en Siguiente. |

| 8 |

En Agregar permisos, busque y seleccione la política de IAM que acaba de crear. |

| 9 |

Haga clic en Siguiente. |

| 10 |

Ingrese un Nombre de rol y una Descripciónopcional. |

| 11 |

Revise su configuración y haga clic en Crear rol. |

Antes de comenzar

Debe crear una clave AWS KMS antes de activarla en Control Hub. Consulte Crear una clave AWS KMS en este artículo.

Debe proporcionar a Webex acceso a la clave AWS KMS. Consulte Autorizar a Cisco KMS con acceso a la clave AWS KMS en este artículo.

| 1 | |

| 2 |

Vaya a y active Traiga su propia clave (BYOK). Si deshabilita BYOK, la clave predeterminada común de Webex se convierte en la clave principal para su organización. |

| 3 |

Seleccione Agregar clave AWS KMS y haga clic en Siguiente. |

| 4 |

Obtenga los siguientes ARN desde la consola de AWS:

|

| 5 |

En Control Hub, ingrese el ARN de clave principal. Si corresponde, ingrese también el ARN de clave de respaldo y el ARN de rol de IAM en sus respectivos campos. Luego, haga clic en Agregar. Su ARN de clave principal se carga en Cisco KMS, donde se valida el acceso a la clave. Luego, Control Hub le muestra el ID de clave de Cisco KMS de su nueva clave de AWS KMS y el ID de clave de Cisco KMS actualmente activo, si corresponde. Si esta es su primera clave de AWS KMS, la clave activa actualmente es la clave predeterminada común de Webex (la que usamos actualmente para cifrar las claves de su organización). |

| 6 |

Elige cómo quieres activar tu clave:

|

| 1 |

Inicie sesión en Control Huby vaya a . |

| 2 |

Vaya a la clave AWS KMS activa. |

| 3 |

Haga clic en |

| 4 |

Ingrese su nueva clave AWS KMS y su nuevo ARN y haga clic en Agregar. El proceso se describe en Agregue y active su clave AMS KMS en este artículo.

|

| 5 |

Haga clic en Activar. La nueva clave AWS KMS que cargó pasa al estado Activo. La antigua clave AWS KMS permanece en estado rotatorio hasta que Webex termine de cifrar todo su contenido con la nueva clave AWS KMS activa. Después de volver a cifrar, la antigua clave AWS KMS desaparece automáticamente del Control Hub. |

| 1 |

Inicie sesión en Control Huby vaya a . |

| 2 |

Haga clic en Agregar otra clave. |

| 3 |

Ingrese su nueva clave AWS KMS y haga clic en Agregar. Control Hub le muestra el ID de clave de Cisco KMS de su nueva clave de AWS KMS y el ID de la clave de Cisco KMS actualmente activa. El proceso se describe en Agregue y active su clave AMS KMS en este artículo. |

| 4 |

Haga clic en Activar. La nueva clave AWS KMS que cargó pasa al estado Activo. La antigua clave AWS KMS permanece en estado rotatorio hasta que Webex termine de cifrar todo su contenido con la nueva clave AWS KMS activa. Después de volver a cifrar, la antigua clave AWS KMS desaparece automáticamente del Control Hub. |

| 1 |

Inicie sesión en Control Huby vaya a . |

| 2 |

Vaya a la clave AWS KMS actualmente activa. |

| 3 |

Haga clic en |

| 4 |

Confirmar la revocación de la clave. Puede tomar hasta 10 minutos revocar completamente su clave. La clave AWS KMS pasa al estado revocado localmente.

|

Si el administrador de su cliente revoca la clave desde la consola de AWS KMS, la clave de AWS KMS se muestra en el estado Revocada por Amazon en Control Hub.

| 1 |

Inicie sesión en Control Huby vaya a . |

| 2 |

Vaya a la clave AWS KMS revocada. |

| 3 |

Haga clic en |

| 4 |

Confirmar la eliminación de la clave. Una vez eliminada, podrás recuperar la clave en un plazo de 30 días. |

Le recomendamos que elimine primero la clave AWS KMS de Control Hub antes de eliminar su CMK de la consola de AWS. Si elimina su CMK de la consola de AWS antes de eliminar la clave AWS KMS en Control Hub, puede tener problemas.

Asegúrese de que la clave AWS KMS ya no esté visible en Control Hub antes de eliminar su CMK de la consola de AWS.

| 1 |

Inicie sesión en Control Huby vaya a . |

| 2 |

Vaya a la clave AWS KMS eliminada. |

| 3 |

Haga clic en |

| 4 |

Confirmar la restauración de la clave. Una vez restaurada, Control Hub le muestra la clave en estado revocado. |

Si tiene problemas con su clave AWS KMS, utilice la siguiente información para solucionarlo.

-

ARN de clave KMS de AWS. Por ejemplo,

arn:aws:kms:us-east-2:111122223333:key/1234abcd-12ab-34cd-56ef-1234567890ab. -

Estado de la clave AWS KMS. Por ejemplo, la clave AWS KMS está deshabilitada.

Este ejemplo utiliza la versión 3.0 de las herramientas de línea de comandos OpenSSL. Consulte OpenSSL para obtener más información sobre estas herramientas.

| 1 | |

| 2 |

Vaya a . |

| 3 |

Haga clic en Descargar clave pública. Obtendrá la clave pública de Webex HSM en un archivo .pem en su sistema local. |

| 4 |

Cree una clave de 256 bits (32 bytes): El ejemplo utiliza el nombre de archivo main_key.bin para su nueva clave sin cifrar. Alternativamente, puede generar un valor aleatorio de 32 bytes utilizando Hex dump, Python o generadores en línea. También puede crear y administrar su clave AWS KMS. |

| 5 |

Utilice la clave pública de Webex HSM para cifrar su nueva clave: El ejemplo utiliza el nombre de archivo main_key_encrypted.bin para la clave de salida cifrada y el nombre de archivo path/to/public.pem para la clave pública de Webex. La clave cifrada está lista para que la cargues en Control Hub. |

y seleccione

y seleccione