ניהול המפתח הראשי של הלקוח שלך

משוב?

משוב?תכונה זו אינה נתמכת עבור Webex for Government.

כחלק ממחויבותנו לאבטחה מקצה לקצה, Webex מחזיקה במפתח ראשי מטעם כל ארגון. אנו קוראים לזה מפתח ראשי מכיוון שהוא לא מצפין תוכן ישירות, אך הוא משמש להצפנת מפתחות אחרים של הארגון שלך אשר מצפינים את התוכן. הרמה הבסיסית של היררכיית המפתחות נקראת מפתח תוכן (CK) ורמות הביניים של המפתחות נקראות מפתחות הצפנת מפתחות (KEK).

אנו מבינים שחלק מהארגונים מעדיפים לנהל את האבטחה שלהם בעצמם, לכן אנו נותנים לכם את האפשרות לנהל את מפתח הלקוח הראשי (CMK) שלכם בעצמכם. משמעות הדבר היא שאתה לוקח אחריות על יצירה וסיבוב (הצפנה מחדש) של המפתח הראשי ש-Webex משתמש בו כדי להצפין את מפתחות הצפנת התוכן שלך.

מעתה והלאה, מפתח מתייחס ל-CMK אלא אם כן צוין אחרת.

איך זה עובד

-

Webex שומר את ה-CMK שלך במודול אבטחת חומרה (HSM) כך שלשירותי Webex אין גישה לערך ה-CMK.

-

מרכז הבקרה מציג את ה-CMK הפעיל או המבוטל כעת וכל CMK ממתין המאוחסן ב-HSM. כאשר צריך לסובב (להצפין מחדש) את ה-CMK, יוצרים את ה-CMK החדש ומצפינים אותו באמצעות המפתח הציבורי של ה-HSM, כך שרק ה-HSM יוכל לפענח ולאחסן אותו.

-

לאחר מכן עליך להעלות ולהפעיל את ה-CMK החדש במרכז הבקרה. Webex מתחיל מיד להשתמש ב-CMK החדש להצפנת מפתחות התוכן שלך. Webex שומר את ה-CMK הישן, אך רק עד שיהיה בטוח שמפתחות הצפנת התוכן שלך מאובטחים על ידי ה-CMK החדש.

אנחנו לא מצפינים מחדש רטרואקטיבית את כל התוכן הקיים. לאחר הפעלת ה-CMK שלך, כל התוכן החדש (חללים ופגישות) מוצפן מחדש ומוגן.

אנו מבינים שחלק מהארגונים מעדיפים לנהל את המפתחות שלהם מחוץ ל-Webex. זו הסיבה שאנחנו נותנים לכם את האפשרות לנהל את ה-CMK שלכם בשירות ניהול המפתחות (KMS) של Amazon Web Services (AWS). משמעות הדבר היא שאתה אחראי על ניהול המפתחות שלך ב-AWS KMS. אתה מאשר ל-Webex להצפין ולפענח באמצעות מפתח AWS KMS שלך דרך קונסולת AWS. אתה מספק ל-Webex את מזהה מפתח ה-AWS KMS שלך במקום את CMK שלך. משמעות הדבר היא שאתה לוקח אחריות על יצירה וסיבוב (הצפנה מחדש) של מפתח AWS KMS שבו Webex משתמש כדי להצפין את מפתחות הצפנת התוכן שלך בענן.

איך זה עובד

-

אתה יוצר מפתח עם AWS. מערכת ה-KMS של AWS משמשת לניהול המפתח שלך ומאחסנת את המפתח במודול אבטחת חומרה (HSM).

-

אתה מספק ל-Webex גישה לשימוש במפתח AWS KMS דרך קונסולת AWS.

משמעות הדבר היא שבמקום להעלות את ה-CMK שלך ל-Control Hub, אתה מספק ל-Webex גישה למפתח AWS KMS. מפתח ה-AWS KMS לא משאיר את שירותי ה-AWS KMS שלך ושירותי Webex אינם מקבלים גישה לחומר מפתחות ה-AWS KMS.

מרכז הבקרה מציג את מפתח ה-AWS KMS הפעיל או המבוטל כעת, וכל מפתח AWS KMS ממתין המאוחסן ב-AWS KMS. כאשר עליך לסובב את מפתח AWS KMS, עליך ליצור את מפתח AWS KMS החדש שלך באמצעות קונסולת AWS KMS.

-

לאחר מכן עליך להוסיף ולהפעיל את מפתח AWS KMS החדש ב-Control Hub, ולספק לו את שם המשאבים של Amazon (ARN) של מפתח AWS KMS החדש. Webex מתחיל מיד להשתמש במפתח AWS KMS החדש להצפנת מפתחות התוכן שלך. Webex כבר לא דורש את מפתח AWS KMS הישן. מפתח AWS KMS הישן ייעלם מ-Control Hub לאחר שמפתחות הצפנת התוכן שלך יעברו סיבוב ויאבטחו על ידי מפתח AWS KMS החדש. Webex לא מוחק את מפתח AWS KMS מ-AWS KMS. מנהל הלקוח שלך יכול להסיר את המפתח ממערכת ה-KMS של AWS.

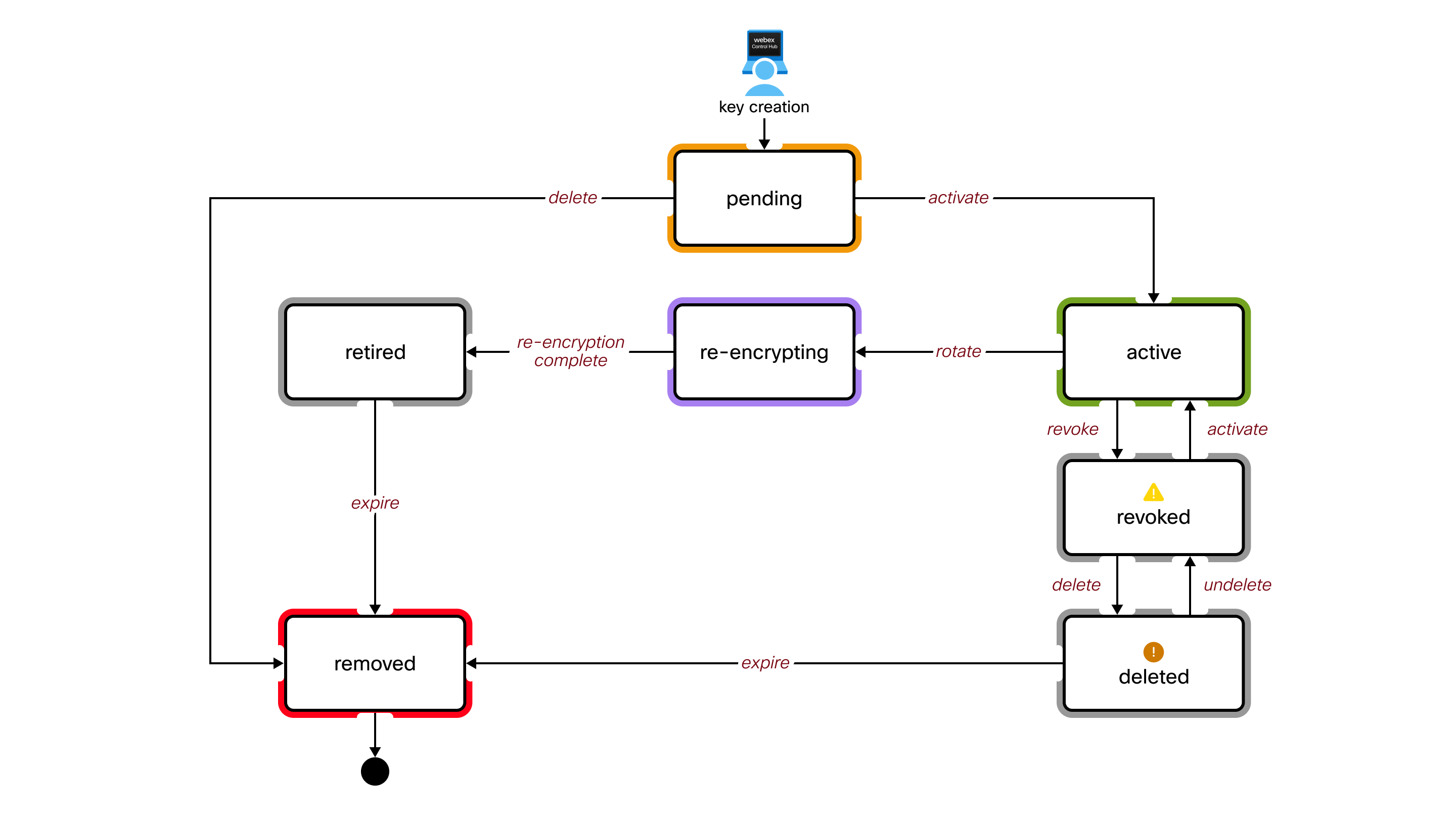

מחזור חיים מרכזי

הגדרות מפתח של מצבים

- בהמתנה

-

מפתח במצב זה מאוחסן ב-HSM אך הוא עדיין לא משמש להצפנה. Webex לא משתמש ב-CMK זה לצורך הצפנה.

רק מפתח אחד יכול להיות במצב זה.

- פעיל

-

Webex משתמש כעת ב-CMK זה כדי להצפין מפתחות אחרים עבור הארגון שלך.

רק מפתח אחד יכול להיות במצב זה.

- סיבוב

-

Webex משתמש זמנית ב-CMK הזה. Webex זקוק לו כדי לפענח את הנתונים והמפתחות שלך שהוצפנו בעבר על ידי מפתח זה. מפתח זה יוצא משימוש לאחר השלמת הסיבוב (הצפנה מחדש).

מספר מקשים יכולים להיות במצב זה אם מקש חדש מופעל לפני השלמת הסיבוב.

- הוצא משימוש

-

Webex לא משתמש ב-CMK הזה. מפתח זה אינו משמש עוד להצפנה. נקבע זמן חיים של מפתח, ולאחר מכן מפתח זה מוסר מה-HSM.

- בוטל

-

Webex לא משתמש ב-CMK הזה. גם אם ישנם נתונים ומפתחות שהוצפנו באמצעות מפתח זה, Webex לא יכול להשתמש בו כדי לפענח את הנתונים והמפתחות.

- עליך לבטל מפתח פעיל רק אם אתה חושד שהוא נפרץ. זוהי החלטה חמורה משום שהיא מונעת מפעולות רבות להתנהל כראוי. לדוגמה, לא תוכל ליצור מרחבים חדשים, ולא תוכל לפענח תוכן כלשהו בלקוח Webex.

- רק מפתח אחד יכול להיות במצב זה. עליך להפעיל מחדש את המפתח הזה כדי לסובב (להצפין מחדש) מפתח חדש.

- ניתן למחוק את ה-CMK הזה, אך אין צורך למחוק אותו. אולי כדאי לשמור את זה לצורך פענוח / הצפנה מחדש לאחר פתרון פרצת האבטחה החשודה.

- נמחק

-

Webex לא משתמש ב-CMK הזה. ההתנהגות במצב זה זהה למצב בוטל, פרט לכך שנקבע זמן חיים של מפתח, ולאחר מכן מפתח זה מוסר מה-HSM.

- אם CMK שנמחק עובר למצב 'הוסר', עליך לשחזר את המפתח המקורי כדי לשחזר את הפונקציונליות לארגון.

- אנו ממליצים לשמור עותק גיבוי של המפתח המקורי שלך, אחרת הארגון שלך לא יהיה תקין עוד.

- הוסר

-

זהו מצב הגיוני. ל-Webex אין CMK זה מאוחסן ב-HSM. זה לא מוצג במרכז הבקרה.

בעלות

על ידי לקיחת בעלות על CMK שלך, עליך:

- קחו אחריות על יצירה וגיבוי מאובטחים של המפתחות שלכם

- להבין את ההשלכות של אובדן המפתחות

- מומלץ להצפין מחדש את CMK הפעיל שלך לפחות פעם בשנה

יצירת מפתח

עליך ליצור CMK משלך באמצעות פרמטרים אלה. המפתח שלך חייב להיות:

- אורך 256 סיביות (32 בתים)

- מוצפן באמצעות ערכת RSA-OAEP

- מוצפן באמצעות המפתח הציבורי של Webex Cloud HSM

תוכנת יצירת המפתחות שלך חייבת להיות מסוגלת:

- פונקציית גיבוב של SHA-256

- פונקציית יצירת מסכות MGF1

- PKCS#1 ריפוד OAEP

עיין בדוגמה : צור והצפן מפתחות באמצעות OpenSSL בלשונית משאבים במאמר זה.

הרשאה

עליך להיות בעל גישה לארגון Webex שלך במרכז הבקרה. עליך להיות מנהל מלא כדי לנהל את CMK שלך.

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . כדי להפעיל את BYOK, הפעל את הבא את המפתח שלך (BYOK). אם תבטל BYOK, מפתח ברירת המחדל המשותף של Webex יהפוך למפתח הראשי עבור הארגון שלך. |

| 3 |

בחר העלה מפתח מותאם אישית ולחץ על הבא. |

| 4 |

לחץ על הורד מפתח ציבורי. שמור את המפתח הציבורי של Webex HSM בקובץ .pem במערכת המקומית שלך. |

| 5 |

צור מפתח אקראי בגודל 256 סיביות (32 בייט) המאובטח קריפטוגרפית באמצעות תוכנת ניהול המפתחות שלך. |

| 6 |

השתמש במפתח הציבורי של Webex HSM כדי להצפין את המפתח החדש שלך. פרמטרי ההצפנה הנדרשים הם:

עיין בדוגמה : צור והצפן מפתחות באמצעות OpenSSL בלשונית משאבים במאמר זה.

|

| 7 |

גררו את המפתח המוצפן ממערכת הקבצים שלכם ושחררו אותו באזור ההעלאה של ממשק Control Hub, או לחצו על בחר קובץ. |

| 8 |

לחץ על הבא. Webex מעלה את המפתח שלך ל-HSM, שם הוא מפוענח ומאומת. לאחר מכן, Control Hub מציג לך את המזהה של ה-CMK החדש שלך, ואת המזהה של ה-CMK הפעיל כעת, אם קיים. אם זהו CMK הראשון שלך, המפתח הפעיל כעת הוא מפתח ברירת המחדל המשותף של Webex (זה שאנו משתמשים בו כעת להצפנת מפתחות הארגון שלך). |

| 9 |

בחר כיצד ברצונך להפעיל את המפתח שלך:

|

מה הלאה?

אנחנו לא מצפינים מחדש רטרואקטיבית את כל התוכן הקיים. לאחר שתפעילו את CMK שלכם, כל התוכן החדש (חללים ופגישות) יוצפן מחדש ויוגן.

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . |

| 3 |

עבור אל ה-CMK הפעיל. |

| 4 |

לחץ על |

| 5 |

צור והצפן מפתח חדש (אם עדיין לא עשית זאת). התהליך מתואר בסעיף יצירה והפעלת מפתח הלקוח הראשי שלך במאמר זה.

|

| 6 |

גרור את המפתח החדש ממערכת הקבצים שלך ושחרר אותו במרכז הבקרה. |

| 7 |

לחץ על הפעל מפתח חדש. המפתח החדש שהעלית עובר למצב פעיל. ה-CMK הישן נשאר במצב סיבוב (מצב הצפנה מחדש) עד ש-Webex יסיים להצפין את כל התוכן שלו עם ה-CMK הפעיל החדש. לאחר הצפנה מחדש, המפתח עובר למצב "הוצא משימוש". לאחר מכן, Webex מוחק את ה-CMK הישן. |

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . |

| 3 |

עבור אל המפתח הפעיל. |

| 4 |

לחץ על |

| 5 |

אשר את ביטול המפתח. זה יכול לקחת עד 10 דקות כדי לבטל את המפתח שלך לחלוטין.

|

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . |

| 3 |

עבור אל המפתח שבוטל כעת. |

| 4 |

לחץ על |

| 5 |

אשר את הפעלת המפתח. המפתח שבוטל בעבר עובר למצב פעיל.

|

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . |

| 3 |

עבור אל המפתח שבוטל. |

| 4 |

לחץ על |

| 5 |

אשר את מחיקת המפתח. לאחר המחיקה, יש לך אפשרות לשחזר את המפתח תוך 30 יום.

|

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . |

| 3 |

עבור אל המפתח שנמחק. |

| 4 |

לחץ על |

| 5 |

אשר את שחזור המפתח. לאחר השחזור, Control Hub מציג בפניך את המפתח במצב בוטל לפני מחיקתו. לדוגמה, אם תמחק מפתח שבוטל ולאחר מכן תשחזר את המפתח, Control Hub מציג את המפתח המשוחזר במצב בוטל.

|

בעלות

על ידי לקיחת בעלות על מפתח ה-KMS של AWS, עליך:

- קחו אחריות על יצירה וגיבוי מאובטחים של מפתחות ה-KMS של AWS.

- להבין את ההשלכות של אובדן מפתחות ה-KMS של AWS.

- מומלץ להצפין מחדש את מפתח ה-AMS KMS הפעיל שלך לפחות פעם בשנה.

הרשאה

| 1 |

היכנס ל- AWS ועבור לקונסולת AWS KMS. |

| 2 |

בחר מפתחות מנוהלים על ידי הלקוח ולאחר מכן לחץ על צור מפתח. |

| 3 |

צור את המפתח עם התכונות הבאות:

|

| 4 |

לחץ על הבא. |

| 5 |

בדוק את ההגדרות שלך ולחץ על סיום. מפתח ה-KMS של AWS שלך נוצר.

|

| 6 |

עבור אל מפתחות מנוהלים על ידי לקוח ולחץ על הכינוי או מזהה המפתח כדי להציג את ה-ARN. |

מה הלאה?

אנו ממליצים לשמור עותק זמני של ה-ARN. ARN זה משמש להוספה והפעלה של מפתח AWS KMS שלך ב-Control Hub.

אנו ממליצים גם ליצור מפתח גיבוי כדי להבטיח זמינות ועמידות נתונים. זה מאפשר גישה לנתונים מוצפנים גם במהלך הפסקות חשמל אזוריות. למידע נוסף, עיינו ב- יצירת מפתח AWS KMS לגיבוי במאמר זה.

לפני שתתחיל

ודא שיצרת מפתח רב-אזורי לפני שתמשיך ליצירת מפתח גיבוי. למידע נוסף, עיינו ב- יצירת מפתח AWS KMS במאמר זה.

| 1 |

היכנס ל- AWS ועבור לקונסולת AWS KMS. |

| 2 |

בחר את מפתח רב-האזורים החדש שנוצר. |

| 3 |

תחת אזוריות, לחץ על צור מפתחות רפליקה חדשים. |

| 4 |

בחר אזור גיבוי מרשימת אזורי AWS ולחץ על הבא. לדוגמה, אם המפתח נוצר במערב ארה"ב (us-west-1), שקול ליצור את מפתח הגיבוי במזרח ארה"ב (us-east-1).

|

| 5 |

צור את המפתח עם התכונות הבאות:

|

| 6 |

לחץ על הבא. |

| 7 |

בדוק את ההגדרות שלך, סמן את תיבת האישור ולחץ על צור מפתחות משוכפלים חדשים. |

באפשרותך להעניק ל-Cisco KMS גישה למפתח AWS KMS שלך על ידי יצירת מענק KMS או הגדרת תפקיד IAM. בחרו באפשרות המתאימה ביותר לצורכי הארגון שלכם כדי להבטיח שילוב מאובטח וגמיש של ניהול מפתחות.

שימוש במענק KMS

שיטה זו כוללת מתן הרשאות ישירות ל-Cisco KMS לביצוע פעולות קריפטוגרפיות על מפתח ה-AWS KMS שלך.

| 1 |

היכנס ל- AWS ועבור לקונסולת AWS CloudShell. |

| 2 |

הפעל את ה- |

שימוש בתפקיד IAM

צור מדיניות IAM עם הרשאות KMS הדרושות ולאחר מכן צרף אותה לתפקיד IAM ש-Cisco KMS יכול לקחת על עצמו, ובכך לאפשר ניהול גישה מאובטח ומרכזי.

הגדרת מדיניות IAM

| 1 |

היכנס ל- AWS ועבור לקונסולת AWS KMS. |

| 2 |

עבור אל . |

| 3 |

בחלונית הניווט השמאלית, בחר מדיניותולאחר מכן לחץ על צור מדיניות. |

| 4 |

במקטע עורך מדיניות, בחר באפשרות JSON. |

| 5 |

העתיקו והדביקו את מסמך המדיניות הבא. החלף |

| 6 |

לחץ על הבא. |

| 7 |

הזן שם מדיניות ותיאור אופציונלי . |

| 8 |

לחץ על צור מדיניות. |

הגדרת תפקיד IAM

| 1 |

היכנס ל- AWS ועבור לקונסולת AWS KMS. |

| 2 |

עבור אל . |

| 3 |

בחלונית הניווט השמאלית, בחר תפקידיםולאחר מכן לחץ על צור תפקיד. |

| 4 |

תחת סוג ישות מהימנה, בחר חשבון AWS. |

| 5 |

בחר חשבון AWS אחר. |

| 6 |

בשדה מזהה חשבון, הזן את מזהה חשבון AWS שסופק בממשק Control Hub. זהו אותו מזהה חשבון שהוא חלק מ- |

| 7 |

לחץ על הבא. |

| 8 |

תחת הוסף הרשאות, חפש ובחר את מדיניות ה-IAM שיצרת זה עתה. |

| 9 |

לחץ על הבא. |

| 10 |

הזן שם תפקיד ותיאור אופציונלי. |

| 11 |

בדוק את ההגדרות שלך ולחץ על צור תפקיד. |

לפני שתתחיל

עליך ליצור מפתח AWS KMS לפני הפעלתו ב-Control Hub. עיינו ב- יצירת מפתח AWS KMS במאמר זה.

עליך לספק ל-Webex גישה למפתח AWS KMS. עיין ב- מתן הרשאה ל-Cisco KMS עם גישה למפתח AWS KMS במאמר זה.

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל והפעל את הבא את המפתח שלך (BYOK). אם תבטל BYOK, מפתח ברירת המחדל המשותף של Webex יהפוך למפתח הראשי עבור הארגון שלך. |

| 3 |

בחר הוסף מפתח AWS KMS ולחץ על הבא. |

| 4 |

קבל את מספרי ה-ARN הבאים מקונסולת AWS:

|

| 5 |

ב-Control Hub, הזן את המפתח הראשי ARN . אם רלוונטי, הזן גם את גיבוי מפתח ARN ואת IAM תפקיד ARN בשדות המתאימים. לאחר מכן, לחצו על הוספה. מספר ה-ARN של המפתח הראשי שלך מועלה למערכת ניהול התוכן של סיסקו, שם הגישה למפתח מאומתת. לאחר מכן, Control Hub מציג בפניך את מזהה מפתח Cisco KMS של מפתח AWS KMS החדש שלך, ואת מזהה מפתח Cisco KMS הפעיל כעת, אם קיים. אם זהו מפתח ה-AWS KMS הראשון שלך, המפתח הפעיל כעת הוא מפתח ברירת המחדל המשותף של Webex (זה שאנו משתמשים בו כעת להצפנת מפתחות הארגון שלך). |

| 6 |

בחר כיצד ברצונך להפעיל את המפתח שלך:

|

| 1 |

היכנס ל- Control Hubועבור אל . |

| 2 |

עבור אל מפתח AWS KMS הפעיל. |

| 3 |

לחץ על |

| 4 |

הזן את מפתח ה-AWS KMS החדש ואת ה-ARN החדש שלך ולחץ על הוסף. התהליך מתואר בסעיף הוספה והפעלה של מפתח AMS KMS שלך במאמר זה.

|

| 5 |

לחץ על הפעל. מפתח ה-AWS KMS החדש שהעלית עובר למצב פעיל. מפתח ה-AWS KMS הישן נשאר במצב מסתובב עד ש-Webex יסיים להצפין את כל התוכן שלו עם מפתח ה-AWS KMS הפעיל החדש. לאחר הצפנה מחדש, מפתח AWS KMS הישן נעלם אוטומטית מ-Control Hub. |

| 1 |

היכנס ל- Control Hubועבור אל . |

| 2 |

לחץ על הוסף מפתח נוסף. |

| 3 |

הזינו את מפתח ה-AWS KMS החדש שלכם ולחצו על הוספה. מרכז הבקרה מציג את מזהה מפתח Cisco KMS של מפתח AWS KMS החדש שלך, ואת מזהה מפתח Cisco KMS הפעיל כעת. התהליך מתואר בסעיף הוספה והפעלה של מפתח AMS KMS שלך במאמר זה. |

| 4 |

לחץ על הפעל. מפתח ה-AWS KMS החדש שהעלית עובר למצב פעיל. מפתח ה-AWS KMS הישן נשאר במצב מסתובב עד ש-Webex יסיים להצפין את כל התוכן שלו עם מפתח ה-AWS KMS הפעיל החדש. לאחר הצפנה מחדש, מפתח AWS KMS הישן נעלם אוטומטית מ-Control Hub. |

| 1 |

היכנס ל- Control Hubועבור אל . |

| 2 |

עבור אל מפתח AWS KMS הפעיל כעת. |

| 3 |

לחץ על |

| 4 |

אשר את ביטול המפתח. זה יכול לקחת עד 10 דקות כדי לבטל את המפתח שלך לחלוטין. מפתח ה-KMS של AWS עובר למצב 'בוטל באופן מקומי'.

|

אם מנהל הלקוח שלך מבטל את המפתח ממסוף AWS KMS, מפתח AWS KMS מוצג במצב בוטל על ידי אמזון במרכז הבקרה.

| 1 |

היכנס ל- Control Hubועבור אל . |

| 2 |

עבור אל מפתח AWS KMS שבוטל. |

| 3 |

לחץ על |

| 4 |

אשר את מחיקת המפתח. לאחר המחיקה, ניתן לשחזר את המפתח תוך 30 יום. |

אנו ממליצים למחוק תחילה את מפתח ה-KMS של AWS מ-Control Hub לפני מחיקת ה-CMK שלך מקונסולת AWS. אם תמחק את ה-CMK שלך ממסוף AWS לפני מחיקת מפתח ה-KMS של AWS במרכז הבקרה, אתה עלול להיתקל בבעיות.

ודא שמפתח ה-KMS של AWS אינו גלוי עוד במרכז הבקרה לפני מחיקת ה-CMK שלך מקונסולת AWS.

| 1 |

היכנס ל- Control Hubועבור אל . |

| 2 |

עבור אל מפתח AWS KMS שנמחק. |

| 3 |

לחץ על |

| 4 |

אשר את שחזור המפתח. לאחר השחזור, Control Hub מציג בפניך את המפתח במצב בוטל. |

אם נתקלתם בבעיות עם מפתח ה-AWS KMS שלכם, השתמשו במידע הבא כדי לפתור את הבעיה.

-

מפתח AWS KMS ARN. לדוגמה,

arn:aws:kms:us-east-2:111122223333:key/1234abcd-12ab-34cd-56ef-1234567890ab. -

מצב מפתח AWS KMS. לדוגמה, מפתח ה-KMS של AWS מושבת.

דוגמה זו משתמשת בגרסה 3.0 של כלי שורת הפקודה של OpenSSL. ראה OpenSSL למידע נוסף על כלים אלה.

| 1 |

היכנס למרכז הבקרה. |

| 2 |

עבור אל . |

| 3 |

לחץ על הורד מפתח ציבורי. אתה מקבל את המפתח הציבורי של Webex HSM בקובץ .pem במערכת המקומית שלך. |

| 4 |

צור מפתח של 256 סיביות (32 בתים): הדוגמה משתמשת בשם הקובץ main_key.bin עבור המפתח החדש הלא מוצפן שלך. לחלופין, ניתן ליצור ערך אקראי של 32 בייט באמצעות Hex dump, Python או גנרטורים מקוונים. ניתן גם ליצור ולנהל את מפתח ה-KMS של AWS. |

| 5 |

השתמש במפתח הציבורי של Webex HSM כדי להצפין את המפתח החדש שלך: הדוגמה משתמשת בשם הקובץ main_key_encrypted.bin עבור מפתח הפלט המוצפן, ושם הקובץ path/to/public.pem עבור המפתח הציבורי של Webex. המפתח המוצפן מוכן להעלאה ל-Control Hub. |

ובחר

ובחר