Hallitse omaa asiakkaasi pääavainta

Onko sinulla palautetta?

Onko sinulla palautetta?Tätä ominaisuutta ei tueta Webex for Governmentissa.

Osana sitoutumistamme kokonaisvaltaiseen tietoturvaan Webexillä on hallussaan pääavainta jokaisen organisaation puolesta. Kutsumme sitä pääavaimeksi, koska se ei salaa sisältöä suoraan, vaan sitä käytetään organisaatiosi muiden, sisällön salaavien avainten salaamiseen. Avaishierarkian perustasoa kutsutaan sisältöavaimeksi (CK) ja avainten välitasoja kutsutaan salausavaimiksi (KEK).

Ymmärrämme, että jotkut organisaatiot haluavat hallita omaa tietoturvaansa, joten tarjoamme sinulle mahdollisuuden hallita omaa asiakkaan pääavainta (CMK). Tämä tarkoittaa, että olet vastuussa Webexin sisällön salausavainten salaamiseen käyttämän pääavaimen luomisesta ja kierrättämisestä (uudelleensalaamisesta).

Jatkossa avain viittaa CMK:hon, ellei toisin mainita.

Näin se toimii

-

Webex säilyttää CMK-arvoasi laitteiston suojausmoduulissa (HSM), jotta Webex-palvelut eivät pääse käsiksi CMK-arvoon.

-

Control Hub näyttää tällä hetkellä aktiivisen tai peruutetun CMK-käyttöoikeutesi ja kaikki HSM:ään tallennetut vireillä olevat CMK-käyttöoikeudet. Kun sinun on kierrätettävä (salattava uudelleen) CMK, luot uuden CMK:n ja salaat sen HSM:n julkisella avaimella, jotta vain HSM voi purkaa sen salauksen ja tallentaa sen.

-

Sitten lataat ja aktivoit uuden CMK:n Control Hubissa. Webex alkaa välittömästi käyttää uutta CMK:ta sisältöavainten salaamiseen. Webex säilyttää vanhan CMK:n, mutta vain siihen asti, kunnes on varma, että uusi CMK suojaa sisällön salausavaimesi.

Emme salaa kaikkea olemassa olevaa sisältöä uudelleen takautuvasti. Kun olet aktivoinut CMK:si, kaikki uusi sisältö (tilat ja kokoukset) salataan ja suojataan uudelleen.

Ymmärrämme, että jotkut organisaatiot haluavat hallita omaa avaintaan Webexin ulkopuolella. Siksi tarjoamme sinulle mahdollisuuden hallita omaa CMK:tasi Amazon Web Servicesin (AWS) avaintenhallintapalvelussa (KMS). Tämä tarkoittaa, että olet vastuussa avaintesi hallinnasta AWS KMS:ssä. Valtuutat Webexin salaamaan ja purkamaan salauksen AWS KMS -avaimellasi AWS-konsolin kautta. Annat Webexille AWS KMS -avaimesi tunnuksen CMK:n sijaan. Tämä tarkoittaa, että olet vastuussa AWS KMS -avaimen luomisesta ja kierrättämisestä (uudelleensalaamisesta), jota Webex käyttää sisällön salausavainten salaamiseen pilvessä.

Näin se toimii

-

Luot avaimen AWS:llä. AWS KMS:ää käytetään avaimesi hallintaan ja se tallennetaan laitteiston suojausmoduuliin (HSM).

-

Annat Webexille käyttöoikeuden AWS KMS -avaimeen AWS-konsolin kautta.

Tämä tarkoittaa, että CMK:n lataamisen sijaan Control Hubiin annat Webexille pääsyn AWS KMS -avaimeen. AWS KMS -avain ei poistu AWS KMS -järjestelmästäsi, eivätkä Webex-palvelut pääse käsiksi AWS KMS -avainaineistoon.

Control Hub näyttää tällä hetkellä aktiivisen tai peruutetun AWS KMS -avaimesi ja kaikki AWS KMS:ään tallennetut odottavat AWS KMS -avaimet. Kun sinun on vaihdettava AWS KMS -avainta, luot uuden AWS KMS -avaimesi AWS KMS -konsolilla.

-

Sitten lisäät ja aktivoit uuden AWS KMS -avaimen Control Hubissa ja annat sille uuden AWS KMS -avaimen Amazon Resource Name (ARN). Webex alkaa välittömästi käyttää uutta AWS KMS -avainta sisältöavainten salaamiseen. Webex ei enää vaadi vanhaa AWS KMS -avainta. Vanha AWS KMS -avain katoaa Control Hubista, kun sisällön salausavaimesi on kierrätetty ja suojattu uudella AWS KMS -avaimella. Webex ei poista AWS KMS -avainta AWS KMS:stä. Asiakkaan pääkäyttäjä voi poistaa avaimen AWS KMS:stä.

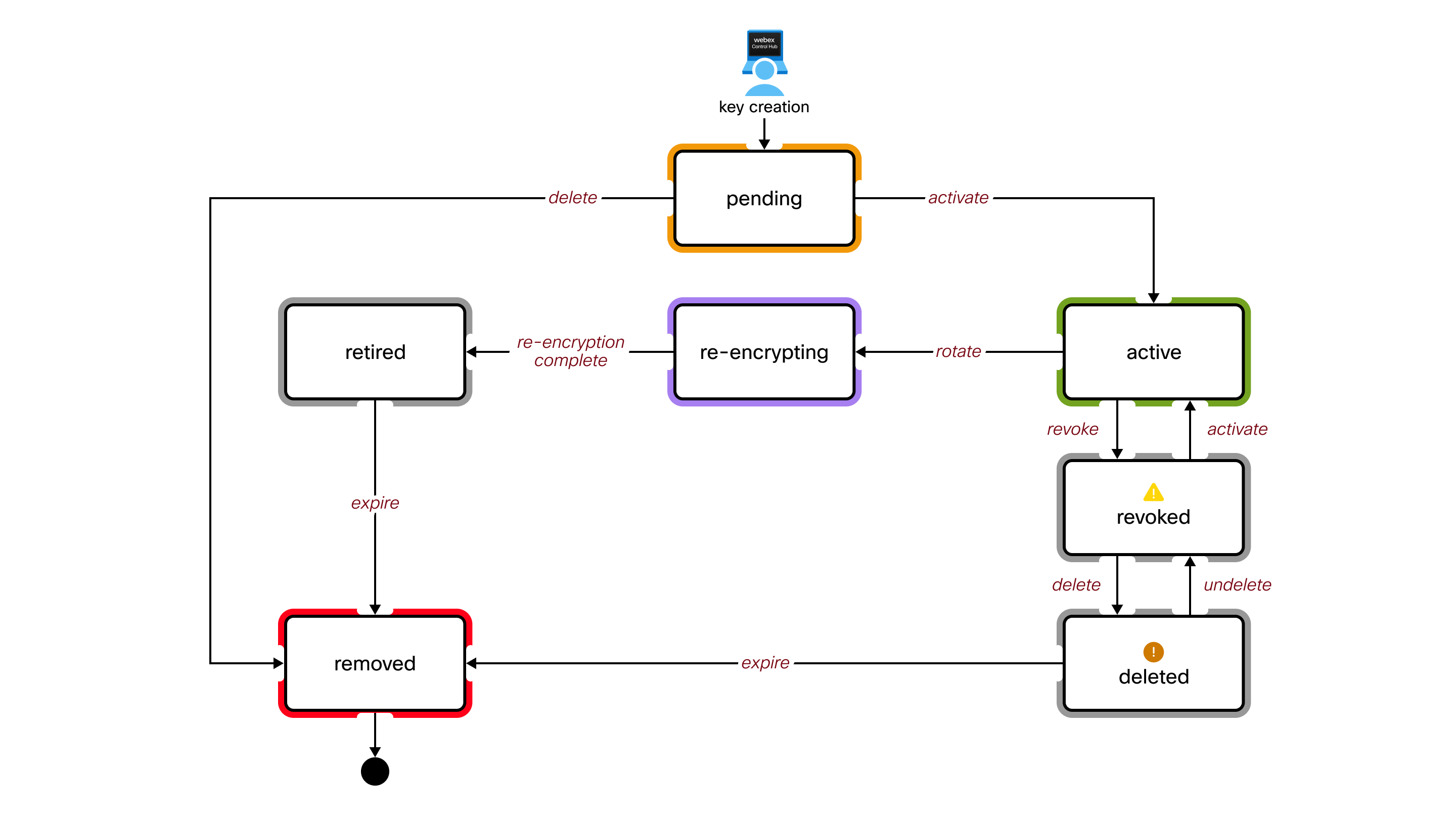

Avainten elinkaari

Keskeisten tilojen määritelmät

- Odottaa

-

Tässä tilassa oleva avain on tallennettuna HSM:ään, mutta sitä ei vielä käytetä salaukseen. Webex ei käytä tätä CMK:ta salaukseen.

Vain yksi avain voi olla tässä tilassa.

- Aktiivinen

-

Webex käyttää tällä hetkellä tätä CMK:ta organisaatiosi muiden avainten salaamiseen.

Vain yksi avain voi olla tässä tilassa.

- Kierto

-

Webex käyttää tätä CMK:ta väliaikaisesti. Webex tarvitsee sitä purkaakseen tällä avaimella aiemmin salattujen tietojesi ja avaintesi salauksen. Tämä avain poistetaan käytöstä, kun kierrätys (uudelleensalaus) on valmis.

Useat avaimet voivat olla tässä tilassa, jos uusi avain aktivoidaan ennen kierron valmistumista.

- Eläkkeellä

-

Webex ei käytä tätä CMK:ta. Tätä avainta ei enää käytetä salaukseen. Avaimelle asetetaan elinaika, jonka jälkeen avain poistetaan HSM:stä.

- Peruutettu

-

Webex ei käytä tätä CMK:ta. Vaikka tällä avaimella salattuja tietoja ja avaimia olisi olemassa, Webex ei voi käyttää sitä tietojen ja avainten salauksen purkamiseen.

- Sinun tarvitsee peruuttaa aktiivinen avain vain, jos epäilet sen olevan vaarantunut. Tämä on vakava päätös, koska se estää monia toimintoja toimimasta oikein. Et esimerkiksi voi luoda uusia tiloja etkä voi purkaa minkään sisällön salausta Webex Clientissä.

- Vain yksi avain voi olla tässä tilassa. Sinun on aktivoitava tämä avain uudelleen, jotta voit kierrättää (salata uudelleen) uuden avaimen.

- Tämä CMK voidaan poistaa, mutta sitä ei ole pakko poistaa. Voit halutessasi säilyttää sen salauksen purkamista varten. / uudelleensalauksen epäillyn tietoturvaloukkauksen korjaamisen jälkeen.

- Poistettu

-

Webex ei käytä tätä CMK:ta. Tässä tilassa avain toimii samalla tavalla kuin Peruutettu-tilassa, paitsi että avaimelle asetetaan elinaika, jonka jälkeen avain poistetaan HSM:stä.

- Jos poistettu CMK siirtyy Poistettu-tilaan, sinun on palautettava alkuperäinen avain toiminnallisuuden palauttamiseksi organisaatioon.

- Suosittelemme, että säilytät varmuuskopion alkuperäisestä avaimestasi, muuten organisaatiosi ei enää toimi.

- Poistettu

-

Tämä on looginen tila. Webexillä ei ole tätä CMK:ta tallennettuna HSM:ään. Sitä ei näytetä Control Hubissa.

Omistajuus

Ottamalla CMK:n haltuun sinun on:

- Ota vastuu avaintesi turvallisesta luomisesta ja varmuuskopioinnista

- Ymmärrä avainten katoamisen seuraukset

- Suosittelemme aktiivisen CMK:n uudelleensalausta vähintään kerran vuodessa.

Avaimen luominen

Sinun on luotava oma CMK-tiedostosi näitä parametreja käyttäen. Avaimesi täytyy olla:

- 256 bittiä (32 tavua) pitkä

- Salattu RSA-OAEP-salauksella

- Salattu Webex-pilvipalvelun HSM-julkisella avaimella

Avainten luontiohjelmistosi on kyettävä:

- SHA-256-hajautusfunktio

- MGF1-maskin luontitoiminto

- PKCS#1 OAEP-pehmuste

Katso esimerkki : Luo ja salaa avaimet OpenSSL:llä tämän artikkelin Resurssit-välilehdellä.

Valtuutus

Sinulla on oltava Webex-organisaatiosi käyttöoikeus Control Hubissa. Sinun on oltava täysi järjestelmänvalvoja hallitaksesi CMK:tasi.

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . Ota BYOK käyttöön kytkemällä Oman avaimen tuominen (BYOK) päälle. Jos poistat BYOK-avaimet käytöstä, Webexin yleisestä oletusavaimesta tulee organisaatiosi pääavain. |

| 3 |

Valitse Lataa mukautettu avain ja napsauta Seuraava. |

| 4 |

Napsauta Lataa julkinen avain. Tallenna Webex HSM:n julkinen avain .pem-tiedostona paikalliseen järjestelmääsi. |

| 5 |

Luo kryptografisesti turvallinen 256-bittinen (32 tavua) satunnainen avain käyttämällä avaintenhallintaohjelmistoasi. |

| 6 |

Salaa uusi avaimesi Webex HSM:n julkisella avaimella. Vaaditut salausparametrit ovat:

Katso esimerkki : Luo ja salaa avaimet OpenSSL:llä tämän artikkelin Resurssit-välilehdellä.

|

| 7 |

Vedä salattu avain tiedostojärjestelmästäsi Control Hub -käyttöliittymän latausalueelle tai napsauta Valitse tiedosto. |

| 8 |

Napsauta Seuraava. Webex lataa avaimesi HSM:ään, jossa se puretaan ja validoidaan. Sitten Control Hub näyttää uuden CMK:si tunnuksen ja mahdollisen aktiivisen CMK:n tunnuksen. Jos tämä on ensimmäinen CMK-avaimesi, aktiivinen avain on Webexin yleinen oletusavain (sitä käytämme tällä hetkellä organisaatiosi avainten salaamiseen). |

| 9 |

Valitse, miten haluat aktivoida avaimesi:

|

Mitä tehdä seuraavaksi

Emme salaa kaikkea olemassa olevaa sisältöä uudelleen takautuvasti. Kun olet aktivoinut CMK:si, kaikki uusi sisältö (tilat ja kokoukset) salataan ja suojataan uudelleen.

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Siirry aktiiviseen CMK:hon. |

| 4 |

Napsauta |

| 5 |

Luo ja salaa uusi avain (jos et ole vielä tehnyt niin). Prosessi on kuvattu tämän artikkelin kohdassa Asiakkaan pääavaimen luominen ja aktivointi.

|

| 6 |

Vedä uusi avain tiedostojärjestelmästäsi ja pudota se Control Hubiin. |

| 7 |

Napsauta Aktivoi uusi avain. Lataamasi uusi avain siirtyy aktiiviseen tilaan. Vanha CMK pysyy Rotation (uudelleensalauksen) tilassa, kunnes Webex on salannut kaiken sisällönsä uudella aktiivisella CMK:lla. Uudelleensalauksen jälkeen avain siirtyy Poistettu-tilaan. Webex poistaa sitten vanhan CMK:n. |

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Siirry aktiiviseen näppäimeen. |

| 4 |

Napsauta |

| 5 |

Vahvista avaimen peruutus. Avaimen täydellinen peruuttaminen voi kestää jopa 10 minuuttia.

|

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Siirry tällä hetkellä peruutettuun avaimeen. |

| 4 |

Napsauta |

| 5 |

Vahvista avaimen aktivointi. Aiemmin peruutettu avain siirtyy aktiiviseen tilaan.

|

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Siirry peruutetun avaimen luo. |

| 4 |

Napsauta |

| 5 |

Vahvista avaimen poistaminen. Kun avain on poistettu, voit palauttaa sen 30 päivän kuluessa.

|

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Siirry poistettuun avaimeen. |

| 4 |

Napsauta |

| 5 |

Vahvista avaimen palautus. Palautuksen jälkeen Control Hub näyttää avaimen Peruutettu-tilassa ennen sen poistamista. Jos esimerkiksi poistat peruutetun avaimen ja palautat sen sitten, Control Hub näyttää palautetun avaimen Peruutettu-tilassa.

|

Omistajuus

Ottamalla AWS KMS -avaimesi omistukseen sinun on:

- Ota vastuu AWS KMS -avaimiesi turvallisesta luomisesta ja varmuuskopioinnista.

- Ymmärrä AWS KMS -avainten menettämisen seuraukset.

- Suosittelemme aktiivisen AMS KMS -avaimesi uudelleensalaus vähintään kerran vuodessa.

Valtuutus

- Sinulla on oltava valtuudet luoda ja hallita avaimiasi AWS KMS:ssä Webex-organisaatiollesi.

- Sinulla on oltava Webex-organisaatiosi käyttöoikeus Control Hubissa. Sinun on oltava täysi järjestelmänvalvoja hallitaksesi AWS KMS -avaintasi.

| 1 |

Kirjaudu sisään AWS -palveluun ja siirry AWS KMS -konsoliin. |

| 2 |

Valitse Asiakkaan hallinnoimat avaimet ja napsauta sitten Luo avain. |

| 3 |

Luo avain seuraavilla määritteillä:

|

| 4 |

Napsauta Seuraava. |

| 5 |

Tarkista asetuksesi ja napsauta Valmis. AWS KMS -avaimesi on luotu.

|

| 6 |

Siirry kohtaan Asiakkaan hallinnoimat avaimet ja napsauta aliasta tai avaimen tunnusta nähdäksesi ARN:n. |

Mitä tehdä seuraavaksi

Suosittelemme, että säilytät ARN-numerosta väliaikaisen kopion. Tätä ARN-numeroa käytetään AWS KMS -avaimesi lisäämiseen ja aktivoimiseen Control Hubissa.

Suosittelemme myös vara-avaimen luomista tietojen saatavuuden ja vikasietoisuuden varmistamiseksi. Tämä mahdollistaa pääsyn salattuihin tietoihin myös alueellisten katkosten aikana. Lisätietoja on tämän artikkelin kohdassa AWS KMS -varmuuskopioavaimen luominen.

Ennen kuin aloitat

Varmista, että olet luonut usean alueen avaimen ennen kuin jatkat varmuuskopioavaimen luomista. Lisätietoja on tämän artikkelin kohdassa AWS KMS -avaimen luominen.

| 1 |

Kirjaudu sisään AWS -palveluun ja siirry AWS KMS -konsoliin. |

| 2 |

Valitse juuri luotu monialueavain. |

| 3 |

Napsauta kohdassa Alueellinen määrityskohtaa Luo uudet replikavaimet. |

| 4 |

Valitse varmuuskopioalue AWS-alueiden luettelosta ja napsauta Seuraava. Jos avain esimerkiksi luotiin Yhdysvaltain länsiosassa (us-west-1), harkitse vara-avaimen luomista Yhdysvaltain itäosassa (us-east-1).

|

| 5 |

Luo avain seuraavilla määritteillä:

|

| 6 |

Napsauta Seuraava. |

| 7 |

Tarkista asetuksesi, valitse vahvistusruutu ja napsauta Luo uudet replikavaimet. |

Voit valtuuttaa Cisco KMS:n käyttämään AWS KMS -avaintasi luomalla KMS-käyttöoikeuden tai määrittämällä IAM-roolin. Valitse organisaatiosi tarpeisiin parhaiten sopiva vaihtoehto varmistaaksesi turvallisen ja joustavan avaintenhallinnan integroinnin.

KMS-apurahan käyttäminen

Tässä menetelmässä myönnetään suoraan Cisco KMS:lle käyttöoikeudet suorittaa kryptografisia toimintoja AWS KMS -avaimellesi.

| 1 |

Kirjaudu sisään AWS -palveluun ja siirry AWS CloudShell -konsoliin. |

| 2 |

Suorita |

IAM-roolin käyttäminen

Luo IAM-käytäntö tarvittavilla KMS-käyttöoikeuksilla ja liitä se sitten IAM-rooliin, jonka Cisco KMS voi ottaa, mikä mahdollistaa turvallisen ja keskitetyn käyttöoikeuksien hallinnan.

IAM-käytännön määrittäminen

| 1 |

Kirjaudu sisään AWS -palveluun ja siirry AWS KMS -konsoliin. |

| 2 |

Siirry kohtaan . |

| 3 |

Valitse vasemmanpuoleisesta navigointipaneelista Käytännötja napsauta sitten Luo käytäntö. |

| 4 |

Valitse Käytäntöeditori -osiossa JSON -vaihtoehto. |

| 5 |

Kopioi ja liitä seuraava käytäntöasiakirja. Korvaa |

| 6 |

Napsauta Seuraava. |

| 7 |

Anna käytännön nimi ja valinnainen kuvaus. |

| 8 |

Napsauta Luo käytäntö. |

IAM-roolin määrittäminen

| 1 |

Kirjaudu sisään AWS -palveluun ja siirry AWS KMS -konsoliin. |

| 2 |

Siirry kohtaan . |

| 3 |

Valitse vasemmanpuoleisesta navigointipaneelista Roolitja napsauta sitten Luo rooli. |

| 4 |

Valitse kohdassa Luotetun yksikön tyyppiAWS-tili. |

| 5 |

Valitse Toinen AWS-tili. |

| 6 |

Kirjoita Tilitunnus -kenttään Control Hub -käyttöliittymässä annettu AWS-tilin tunnus. Tämä on sama tilitunnus, joka on osa |

| 7 |

Napsauta Seuraava. |

| 8 |

Etsi ja valitse juuri luomasi IAM-käytäntö kohdasta Lisää käyttöoikeuksia |

| 9 |

Napsauta Seuraava. |

| 10 |

Anna roolin nimi ja valinnainen kuvaus. |

| 11 |

Tarkista asetuksesi ja napsauta Luo rooli. |

Ennen kuin aloitat

Sinun on luotava AWS KMS -avain ennen sen aktivointia Control Hubissa. Katso tämän artikkelin kohta AWS KMS -avaimen luominen.

Sinun on annettava Webexille pääsy AWS KMS -avaimeen. Katso tämän artikkelin kohta Cisco KMS:n valtuuttaminen AWS KMS -avaimeen.

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan ja ota Oman avaimen käyttö (BYOK) käyttöön. Jos poistat BYOK-avaimet käytöstä, Webexin yleisestä oletusavaimesta tulee organisaatiosi pääavain. |

| 3 |

Valitse Lisää AWS KMS -avain ja napsauta Seuraava. |

| 4 |

Hae seuraavat ARN-numerot AWS-konsolista:

|

| 5 |

Syötä Control Hubiin Ensisijainen avain ARN. Syötä tarvittaessa myös Varmuuskopioavaimen ARN ja IAM-roolin ARN niitä vastaaviin kenttiin. Napsauta sitten Lisää. Ensisijainen avaimesi ARN ladataan Cisco KMS:ään, jossa avaimen käyttöoikeus validoidaan. Sitten Control Hub näyttää sinulle uuden AWS KMS -avaimesi Cisco KMS -avaimen ID:n ja mahdollisen aktiivisen Cisco KMS -avaimen ID:n. Jos tämä on ensimmäinen AWS KMS -avaimesi, tällä hetkellä aktiivinen avain on Webexin yleinen oletusavain (sitä käytämme tällä hetkellä organisaatiosi avainten salaamiseen). |

| 6 |

Valitse, miten haluat aktivoida avaimesi:

|

| 1 |

Kirjaudu sisään Control Hubiinja siirry kohtaan . |

| 2 |

Siirry aktiiviseen AWS KMS -avaimeen. |

| 3 |

Napsauta |

| 4 |

Syötä uusi AWS KMS -avaimesi ja uusi ARN-numerosi ja napsauta Lisää. Prosessi on kuvattu tämän artikkelin kohdassa AMS KMS -avaimen lisääminen ja aktivointi.

|

| 5 |

Napsauta Aktivoi. Lataamasi uusi AWS KMS -avain siirtyy aktiiviseen tilaan. Vanha AWS KMS -avain pysyy kiertävässä tilassa, kunnes Webex on salannut kaiken sisällön uudella aktiivisella AWS KMS -avaimella. Uudelleensalauksen jälkeen vanha AWS KMS -avain katoaa automaattisesti Control Hubista. |

| 1 |

Kirjaudu sisään Control Hubiinja siirry kohtaan . |

| 2 |

Napsauta Lisää toinen avain. |

| 3 |

Syötä uusi AWS KMS -avaimesi ja napsauta Lisää. Control Hub näyttää uuden AWS KMS -avaimesi Cisco KMS -avaimen ID:n ja aktiivisen Cisco KMS -avaimen ID:n. Prosessi on kuvattu tämän artikkelin kohdassa AMS KMS -avaimen lisääminen ja aktivointi. |

| 4 |

Napsauta Aktivoi. Lataamasi uusi AWS KMS -avain siirtyy aktiiviseen tilaan. Vanha AWS KMS -avain pysyy kiertävässä tilassa, kunnes Webex on salannut kaiken sisällön uudella aktiivisella AWS KMS -avaimella. Uudelleensalauksen jälkeen vanha AWS KMS -avain katoaa automaattisesti Control Hubista. |

| 1 |

Kirjaudu sisään Control Hubiinja siirry kohtaan . |

| 2 |

Siirry tällä hetkellä aktiiviseen AWS KMS -avaimeen. |

| 3 |

Napsauta |

| 4 |

Vahvista avaimen peruutus. Avaimen täydellinen peruuttaminen voi kestää jopa 10 minuuttia. AWS KMS -avain siirtyy Paikallisesti peruutettu -tilaan.

|

Jos asiakkaasi pääkäyttäjä peruu avaimen AWS KMS -konsolissa, AWS KMS -avain näkyy Control Hubin Amazonin peruuttama -tilassa.

| 1 |

Kirjaudu sisään Control Hubiinja siirry kohtaan . |

| 2 |

Siirry peruutettuun AWS KMS -avaimeen. |

| 3 |

Napsauta |

| 4 |

Vahvista avaimen poistaminen. Poistettuasi avaimen voit palauttaa sen 30 päivän kuluessa. |

Suosittelemme, että poistat AWS KMS -avaimen ensin Control Hubista ennen CMK:n poistamista AWS-konsolista. Jos poistat CMK-avaimesi AWS-konsolista ennen AWS KMS -avaimen poistamista Control Hubissa, saatat kohdata ongelmia.

Varmista, että AWS KMS -avain ei ole enää näkyvissä Control Hubissa, ennen kuin poistat CMK-avaimesi AWS-konsolista.

| 1 |

Kirjaudu sisään Control Hubiinja siirry kohtaan . |

| 2 |

Siirry poistettuun AWS KMS -avaimeen. |

| 3 |

Napsauta |

| 4 |

Vahvista avaimen palautus. Kun avain on palautettu, Control Hub näyttää sen Peruutettu-tilassa. |

Jos kohtaat ongelmia AWS KMS -avaimesi kanssa, käytä seuraavia tietoja vianmääritykseen.

-

AWS KMS -avaimen ARN. Esimerkiksi,

arn:aws:kms:us-east-2:111122223333:key/1234abcd-12ab-34cd-56ef-1234567890ab. -

AWS KMS -avaimen tila. Esimerkiksi AWS KMS -avain on poistettu käytöstä.

Tässä esimerkissä käytetään OpenSSL-komentorivityökalujen versiota 3.0. Katso lisätietoja näistä työkaluista kohdasta OpenSSL.

| 1 |

Kirjaudu sisään Control Hubiin. |

| 2 |

Siirry kohtaan . |

| 3 |

Napsauta Lataa julkinen avain. Saat Webex HSM:n julkisen avaimen .pem-tiedostona paikallisessa järjestelmässäsi. |

| 4 |

Luo 256-bittinen (32 tavua) avain: Esimerkissä käytetään tiedostonimeä main_key.bin salaamattomana uutena avaimena. Vaihtoehtoisesti voit luoda 32-tavuisen satunnaisarvon käyttämällä heksadesimaalidumpia, Pythonia tai online-generaattoreita. Voit myös luoda ja hallita AWS KMS -avaintasi. |

| 5 |

Salaa uusi avaimesi Webex HSM:n julkisella avaimella: Esimerkissä käytetään salatun lähtöavaimen tiedostonimeä main_key_encrypted.bin ja tiedostonimeä path/to/public.pem Webexin julkiselle avaimelle. Salattu avain on valmis ladattavaksi Control Hubiin. |

ja valitse

ja valitse