- Inicio

- /

- Artículo

Sincronizar usuarios de Okta en Control Hub

En este artículo

En este artículo ¿Comentarios?

¿Comentarios?Puede agregar Webex a la red de integración de Okta y, luego, sincronizar los usuarios desde el directorio en a su organización administrado en control Hub. No se requieren conectores ni infraestructura locales. Esta integración mantiene su lista de usuarios sincronizada cada vez que se crea, actualiza o elimina un usuario de la aplicación en Okta.

Sistema para la Gestión de identidad entre dominios (MÁSTPM)

La integración entre los usuarios del directorio y Control Hub utiliza la API del Sistema para la Gestión de Identidades entre Dominios ( SCIM 2.0). SCIM 2.0 es un estándar abierto para automatizar el intercambio de información de identidad de usuario entre dominios de identidad o sistemas informáticos. SCIM 2.0 está diseñado para facilitar la gestión de identidades de usuario en aplicaciones y servicios basados en la nube. SCIM 2.0 utiliza una API estandarizada a través de REST.

Si su organización ya utiliza Directory Connector para sincronizar usuarios, no podrá sincronizar usuarios desde Okta.

La integración de Okta admite los siguientes atributos de usuario:

-

userName -

active -

name.givenName -

name.familyName -

name.middleName -

name.honorificPrefix -

name.honorificSuffix -

displayName -

nickName -

emails[type eq "work"] -

profileUrl -

title -

preferredLanguage -

locale -

timezone -

externalId -

phoneNumbers[type eq "work"] -

phoneNumbers[type eq "mobile"] -

addresses[type eq "work"] -

employeeNumber -

costCenter -

organization -

division -

department

Los atributos preferredLanguage y locale deben formatearse como una cadena separada por guiones bajos que consta de un código de idioma ISO 639-1 y un código de país ISO 3166-1 alpha-2. Por ejemplo, en_US o fr_FR.

La integración de Okta también admite los siguientes atributos de grupo :

-

displayName -

members

Características compatibles

Esta integración admite las siguientes funciones de sincronización de usuarios y grupos en Okta:

-

Crear usuarios— Crea o vincula un usuario en la aplicación Webex al asignar la aplicación a un usuario en Okta.

-

Actualizar atributos de usuario— Okta actualiza los atributos de un usuario en la aplicación Webex cuando se le asigna la aplicación. Los futuros cambios de atributo realizados en Okta perfil de usuario sobrescribirán automáticamente el valor del atributo correspondiente en la nube de Webex.

-

Desactivar usuarios—Desactiva la cuenta de la aplicación Webex de un usuario cuando no está asignada en Okta o su cuenta de Okta está desactivada. Las cuentas se pueden reactivar si reasigna la aplicación a un usuario en Okta.

-

Crear grupos—Crea o vincula un grupo al asignar un grupo en Okta.

- Actualizar atributos de grupo—Okta actualiza los atributos de un grupo cuando se le asigna dicho grupo. Los cambios futuros en los atributos del perfil del grupo de Okta sobrescriben automáticamente el valor del atributo correspondiente en Control Hub.

- Eliminar grupos—Elimina la cuenta de un grupo en Control Hub cuando no esté asignada en Okta o cuando se elimine la cuenta del grupo de Okta.

Agregar Webex a Okta

Antes de configurar Control Hub para el aprovisionamiento automático de usuarios con Okta, tiene que agregar Webex de la galería de aplicaciones de Okta a su lista de aplicaciones administradas. También debe elegir un método de autenticación. Actualmente, los servicios de Webex en Control Hub solo admiten SSO federado con Okta.

Antes de comenzar

-

Okta requiere que tenga un inquilino de Okta válido y una licencia actual con su plataforma. También debe tener una suscripción paga actual y una organización Webex.

-

En su organización de Webex, debe configurar plantillas de asignación automática de licencias, de lo contrario, a los usuarios recién sincronizados en Control no se les asignarán licencias para los servicios de Webex.

-

Configure la integración de Okta SSO antes de configurar el aprovisionamiento de usuarios.

Configura Okta para la sincronización de usuarios y grupos.

Antes de comenzar

Asegúrese de mantener el ID de su organización del procedimiento anterior.

Asegúrese de tener el rol de Administrador completo de clientes al crear tokens de portador para sus clientes.

| 1 |

En Okta Tenant, vaya a y marcar Habilitar la integración de API. |

| 2 |

Ingrese el valor de ID en el campo ID de organización. |

| 3 |

Copie la siguiente URL en el campo URL base :

Reemplace |

| 4 |

Siga estos pasos para obtener el valor del token de usuario para el token secreto: |

| 5 |

Regresa a Okta, pega el token de portador en el campo Token de API y haz clic en Probar credenciales de API. Aparece un mensaje que indica que Webex se ha verificado correctamente. |

| 6 |

Haga clic en Guardar. |

| 7 |

Ir a . |

| 8 |

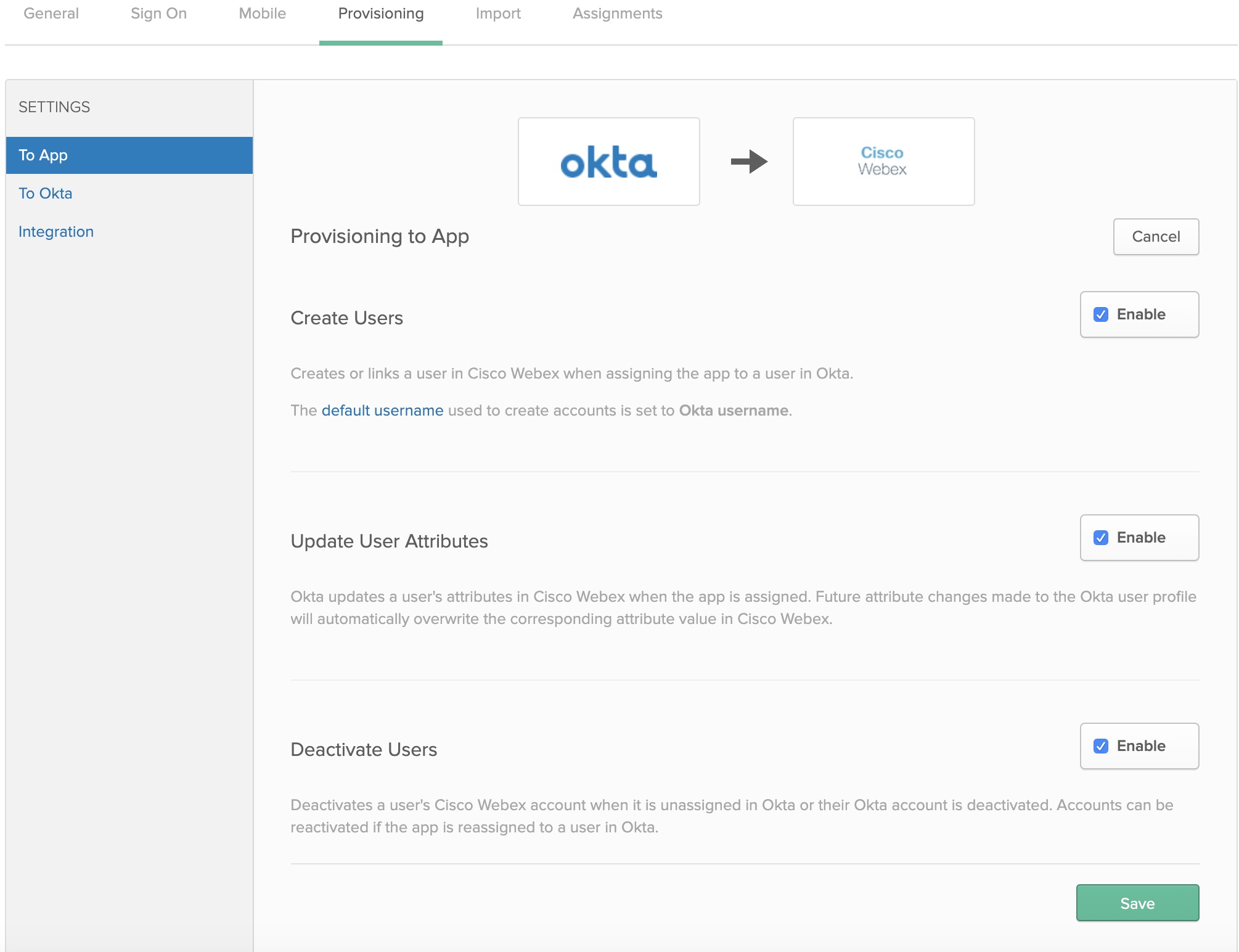

Seleccione Crear usuarios, Actualizar atributos de usuario, Desactivar usuarios, y haga clic en Guardar.

|

| 9 |

Haga clic en y elija uno de los siguientes:

|

| 10 |

Si configuró una SSO integración, haga clic en Asignar junto a cada usuario o grupo que desee asignar a la aplicación y, luego, haga clic en Listo. Los usuarios que usted eligió se sincronizan en la nube y aparecen en Control Hub en Usuarios. Cada vez que mueve, agrega, cambia o elimina usuarios en Okta, el Concentrador de control recoge los cambios. Si no habilito las plantillas de licencia de asignación automática, los usuarios se sincronizan en el Control Hub sin ninguna asignación de licencia. Para reducir la carga administrativa, le recomendamos que habilite una plantilla de licencia de asignación automática antes de sincronizar a los usuarios de Okta en Control Hub. |

| 11 |

Haga clic en Enviar grupos, seleccione Buscar grupos por nombre o Buscar grupos por reglay haga clic en Guardar. Los grupos que elija se sincronizan en la nube y aparecen en Control Hub en Grupos. Cualquier cambio realizado en los grupos de Okta aparecerá en el Centro de control. |