- Početak

- /

- Članak

Sinhronizovanje korisnika usluge Okta sa portalom Control Hub

U ovom članku

U ovom članku Povratne informacije?

Povratne informacije?Možete dodati Vebek u Okta integracijsku mrežu, a zatim sinhronizovati korisnike iz direktorijuma u vašu organizaciju kojom se upravlja u Control Hub-u. Nije potrebna lokalna infrastruktura ili konektori. Ova integracija održava vašu listu korisnika u sinhronizaciji kad god je korisnik kreiran, ažuriran ili uklonjen iz aplikacije u Okti.

Sistem za upravljanje identitetom u više domena (SCIM)

Integracija između korisnika u direktorijumu i Control Hub-u koristi API za upravljanje identitetom preko domena ( SCIM KSNUMKS). SCIM KSNUMKS je otvoreni standard za automatizaciju razmjene informacija o identitetu korisnika između domena identiteta ili IT sistema. SCIM KSNUMKS je dizajniran da olakša upravljanje korisničkim identitetima u aplikacijama i uslugama zasnovanim na oblaku. SCIM 2.0 koristi standardizovani API kroz REST.

Ako vaša organizacija već koristi Directori Connector za sinhronizaciju korisnika, ne možete sinhronizovati korisnike iz Okta.

Okta integracija podržava sledeće korisničke atribute:

-

userName -

active -

name.givenName -

name.familyName -

name.middleName -

name.honorificPrefix -

name.honorificSuffix -

displayName -

nickName -

emails[type eq "work"] -

profileUrl -

title -

preferredLanguage -

locale -

timezone -

externalId -

phoneNumbers[type eq "work"] -

phoneNumbers[type eq "mobile"] -

addresses[type eq "work"] -

employeeNumber -

costCenter -

organization -

division -

department

Atributi preferredLanguage i locale moraju biti formatirani kao niz odvojen podvlakom koji se sastoji od ISO 639-1 koda jezika i ISO 3166-1 alpha-2 koda zemlje. Na primer, en_US ili fr_FR.

Okta integracija takođe podržava sledeće atribute grupe :

-

displayName -

members

Podržane funkcije

Ova integracija podržava sledeće funkcije sinhronizacije korisnika i grupa u Okti:

-

Kreiraj korisnike - Kreira ili povezuje korisnika u Vebek aplikaciji prilikom dodeljivanja aplikacije korisniku u Okti.

-

Ažuriranje korisničkih atributa - Okta ažurira atribute korisnika u Vebek aplikaciji kada je aplikacija dodeljena. Buduće promene atributa napravljene u Okta korisničkom profilu automatski prepisuju odgovarajuću vrednost atributa u Vebek oblaku.

-

Deaktiviraj korisnike - Deaktivira korisnički nalog Vebek aplikacije kada je nedodeljen u Okti ili je njihov Okta nalog deaktiviran. Računi se mogu ponovo aktivirati ako aplikaciju ponovo dodelite korisniku u Okti.

-

Kreiraj grupe—Kreira ili povezuje grupu prilikom dodeljivanja grupe u Okti.

- Ažuriraj atribute grupe – Okta ažurira atribute grupe kada je grupa dodeljena. Buduće promene atributa napravljene u profilu Okta grupe automatski prepisuju odgovarajuću vrednost atributa u Control Hub-u.

- Izbriši grupe—Izbrišite nalog grupe u kontrolnom čvorištu kada je nedodeljen u Okti ili kada je nalog Okta grupe izbrisan.

Dodajte Vebek u Okta

Pre nego što konfigurišete Control Hub za automatsko obezbeđivanje korisnika pomoću Okta, potrebno je da dodate Vebek iz galerije aplikacija Okta na listu upravljanih aplikacija. Takođe morate da izaberete metod autentifikacije. Trenutno, Vebek usluge u Control Hub-u podržavaju samo Federated SSO sa Oktom.

Pre nego što počnete

-

Okta zahteva da imate važećeg Okta stanara i trenutnu licencu sa njihovom platformom. Takođe morate imati trenutnu plaćenu pretplatu i Vebek organizaciju.

-

U vašoj Vebek organizaciji morate konfigurisati šablone za automatsko dodeljivanje licenci, u suprotnom novo sinhronizovani korisnici u kontroli neće dodeljivati licence za Vebek usluge.

-

Podesite Okta DZS integraciju pre nego što konfigurišete obezbeđivanje korisnika.

| 1 |

Prijavite se na Okta Tenant ( |

| 2 |

Potražite Cisco Vebek Identiti SCIM KSNUMKS i dodajte aplikaciju svom stanaru. Ako ste već integrisali Okta SSO u vašu organizaciju Control Hub-a, možete preskočiti gore navedene korake i samo ponovo otvoriti unos Cisco Vebek na listi aplikacija Okta. |

| 3 |

Na posebnoj kartici pretraživača idite na prikaz kupca u https://admin.webex.com, kliknite na ime organizacije, a zatim pored Informacije o kompaniji kopirajte ID organizacije. Zabeležite ID organizacije (kopirajte i nalepite u tekstualnu datoteku). Koristićete ID za sledeću proceduru. |

Konfigurišite Okta za sinhronizaciju korisnika i grupa

Pre nego što počnete

Uverite se da ste zadržali ID organizacije iz prethodne procedure.

Uverite se da imate ulogu klijenta Full Administrator prilikom kreiranja donosioca tokena za svoje klijente.

| 1 |

U Okta Tenant-u idite na i proverite Enable API Integration. |

| 2 |

Unesite vrednost ID u polje ID organizacije. |

| 3 |

Kopirajte sledeću URL adresu u polje Osnovni URL :

Zamenite |

| 4 |

Sledite ove korake da biste dobili vrednost nosioca tokena za Secret Token: |

| 5 |

Vratite se na Okta, nalepite token nosioca u polje API tokena i kliknite na Test API akreditiva. Pojavljuje se poruka koja kaže da je Vebek uspešno verifikovan. |

| 6 |

Kliknite na Sačuvaj. |

| 7 |

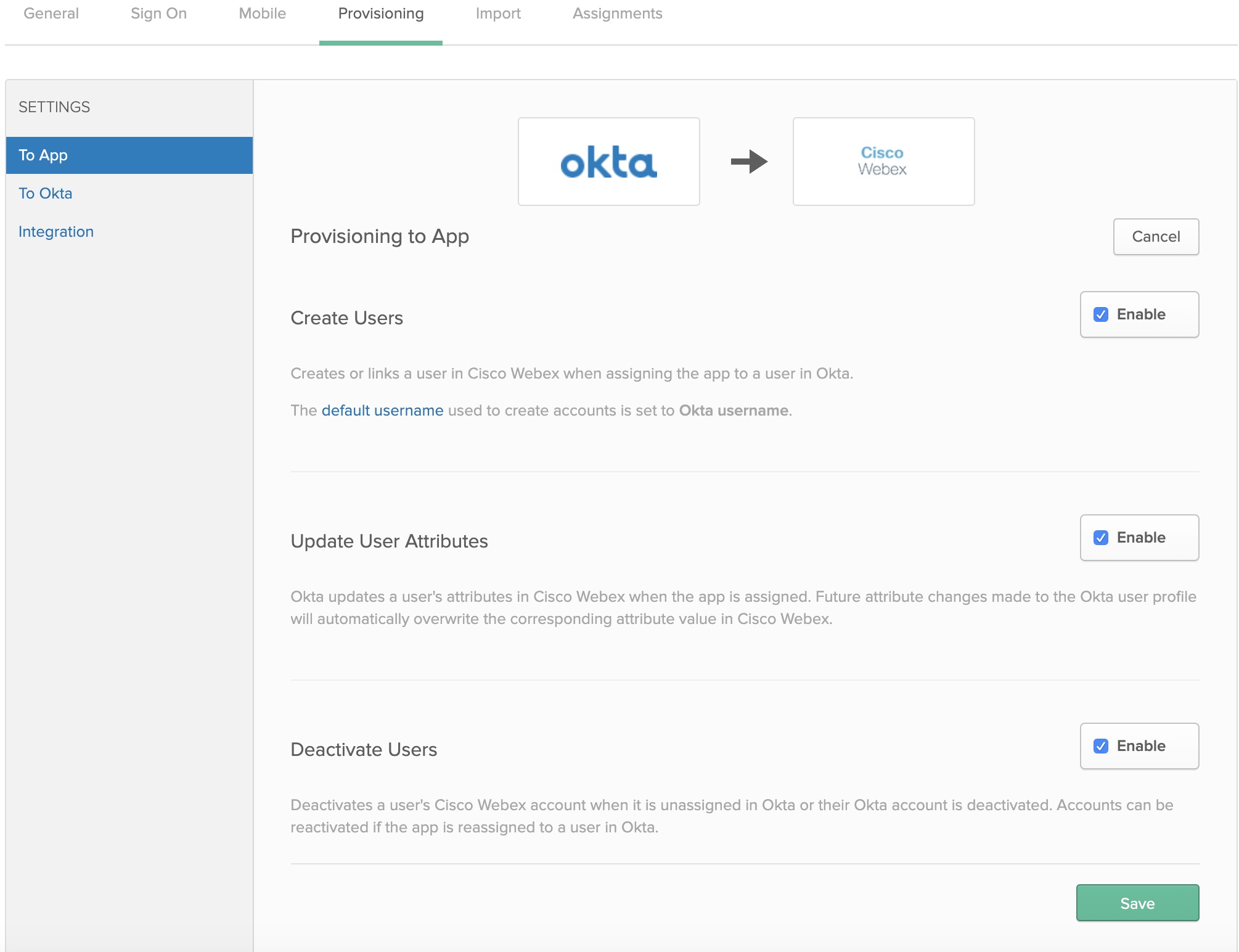

Idite na . |

| 8 |

Izaberite Kreiraj korisnike, Ažuriraj korisničke atribute, Deaktiviraj korisnike i kliknite na dugme Sačuvaj.

|

| 9 |

Kliknite i izaberite jedno od sledećeg:

|

| 10 |

Ako ste konfigurisali DZS integraciju, kliknite na dugme Dodeli pored svakog korisnika ili grupe koju želite da dodelite aplikaciji, a zatim kliknite na dugme Gotovo. Korisnici koje ste izabrali su sinhronizovani u oblak i pojavljuju se u Control Hub-u pod Korisnicima. Svaki put kada premestite, dodate, promenite ili izbrišete korisnike u Okti, Control Hub preuzima promene. Ako niste omogućili automatsko dodeljivanje šablona licenci, korisnici se sinhronizuju sa Control Hub-om bez ikakvih dodela licenci. Da biste smanjili administrativne troškove, preporučujemo vam da omogućite automatski dodeljivanje šablona licence pre nego što sinhronizujete Okta korisnike u Control Hub. |

| 11 |

Kliknite Push Groups, izaberite Pronađi grupe po imenu ili Pronađi grupe po pravilu i kliknite na dugme Sačuvaj. Grupe koje izaberete su sinhronizovane u oblak i pojavljuju se u Control Hub-u pod Grupe. Sve promene u grupama u Okta pojavljuju se u Control Hub-u. |