- ホーム

- /

- 投稿記事

Okta ユーザーを Control Hub に同期する

この記事の内容

この記事の内容 フィードバックがある場合

フィードバックがある場合Webex を Okta 統合 ネットワークに追加し、それから Control Hub で管理されている組織のディレクトリからユーザーを同期させることができます。オンプレミスのインフラストラクチャまたはコネクタは必要ありません。この統合により、ユーザーが Okta でアプリケーションを作成、更新、または削除されるたびに、ユーザー リストの同期が保たれます。

クロスドメイン アイデンティティ管理のシステム (SCIM)

ディレクトリ内のユーザーとコントロール ハブ間の統合には、クロスドメイン アイデンティティ管理システム ( SCIM 2.0) API が使用されます。SCIM 2.0は、IDドメイン間またはITシステム間でのユーザーID情報の交換を自動化するためのオープンスタンダードです。SCIM 2.0は、クラウドベースのアプリケーションやサービスにおけるユーザーIDの管理を容易にするために設計されています。SCIM 2.0は、RESTを介した標準化されたAPIを使用します。

組織が既にDirectory Connectorを使用してユーザーを同期している場合、Oktaからユーザーを同期することはできません。

Oktaとの連携では、以下の ユーザー 属性がサポートされています。

-

userName -

active -

name.givenName -

name.familyName -

name.middleName -

name.honorificPrefix -

name.honorificSuffix -

displayName -

nickName -

emails[type eq "work"] -

profileUrl -

title -

preferredLanguage -

locale -

timezone -

externalId -

phoneNumbers[type eq "work"] -

phoneNumbers[type eq "mobile"] -

addresses[type eq "work"] -

employeeNumber -

costCenter -

organization -

division -

department

preferredLanguage および locale 属性は、アンダースコアで区切られた文字列としてフォーマットする必要があり、 ISO 639-1 言語コードと ISO 3166-1 alpha-2 国コードで構成されます。例えば、 en_US または fr_FR。

Oktaとの連携では、以下の グループ 属性もサポートされています。

-

displayName -

members

サポートされている機能

この統合により、Oktaの以下のユーザーおよびグループ同期機能がサポートされます。

-

ユーザーの作成— Okta でアプリをユーザーに割り当てるときに、Webex アプリでユーザーを作成またはリンクします。

-

ユーザー属性の更新— Okta は、アプリが割り当てられると Webex アプリでユーザーの属性を更新します。Okta ユーザー プロファイルに対する今後の属性変更は、Webex クラウドの対応する属性値を自動的に上書きします。

-

ユーザーの無効化— Okta で割り当てが解除されたか、Okta アカウントが無効化された場合に、ユーザーの Webex App アカウントを無効化します。Okta でアプリをユーザーに再割り当てすると、アカウントを再アクティブ化することができます。

-

グループの作成— Okta でグループを割り当てるときにグループを作成またはリンクします。

- グループ属性の更新—Okta は、グループが割り当てられるとグループの属性を更新します。Oktaグループプロファイルに対して今後行われる属性変更は、Control Hub内の対応する属性値を自動的に上書きします。

- グループの削除—Oktaで割り当てが解除されたとき、またはOktaグループアカウントが削除されたときに、Control Hubでグループのアカウントを削除します。

Okta に Webex を追加する

Okta で自動的にユーザーをプロビジョニングするために Control Hub を設定する前に、Okta アプリケーション ギャラリーから管理対象アプリケーションのリストに Webex を追加する必要があります。認証方法も選択する必要があります。現在、Control Hub の Webex サービスは、Okta とのフェデレーション SSO のみをサポートしています。

始める前に

-

Okta では、有効な Okta テナントとそのプラットフォームの現在のライセンスをもつことが必要です。また、有料サブスクリプションと Webex 組織がある必要があります。

-

Webex 組織では、自動ライセンス割り当てテンプレートを構成する必要があります 。そうしないと、Control で新しく同期されたユーザーにWebex サービスのライセンスが割り当てられません。

| 1 |

Okta テナント ( |

| 2 |

Cisco Webex Identity SCIM 2.0 を検索し、アプリケーションをテナントに追加します。 すでに Control Hub 組織に Okta SSO を統合している場合は、上記の手順をスキップして、Okta アプリケーション リストで Cisco Webex エントリを再度開くだけでかまいません。 |

| 3 |

別のブラウザー タブで、https://admin.webex.com の顧客ビューに移動し、組織名をクリックして、[会社情報] のとなりに組織 ID をコピーします。 組織 ID を記録します (テキスト ファイルにコピーして貼り付けます)。次の手順でその ID を使用します。 |

Okta のユーザーおよびグループ同期を設定する

始める前に

前の手順で組織 ID を保持していることを確認してください。

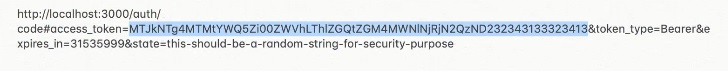

顧客用のベアラートークンを作成する際は、必ず顧客管理者権限(フルアドミニストレーター)を持っていることを確認してください。

| 1 |

Okta テナントで、 およびチェック API統合の有効化。 |

| 2 |

[組織 ID] フィールドに ID 値を入力します。 |

| 3 |

ベース URL フィールドに、以下の URL をコピーしてください。

URL内の |

| 4 |

以下の手順に従って、秘密トークンのベアラー トークン値を確認します。 |

| 5 |

Oktaに戻り、ベアラートークンを APIトークン フィールドに貼り付け、 API認証情報のテストをクリックします。 「Webexの認証が正常に完了しました」というメッセージが表示されます。 |

| 6 |

[保存] をクリックします。 |

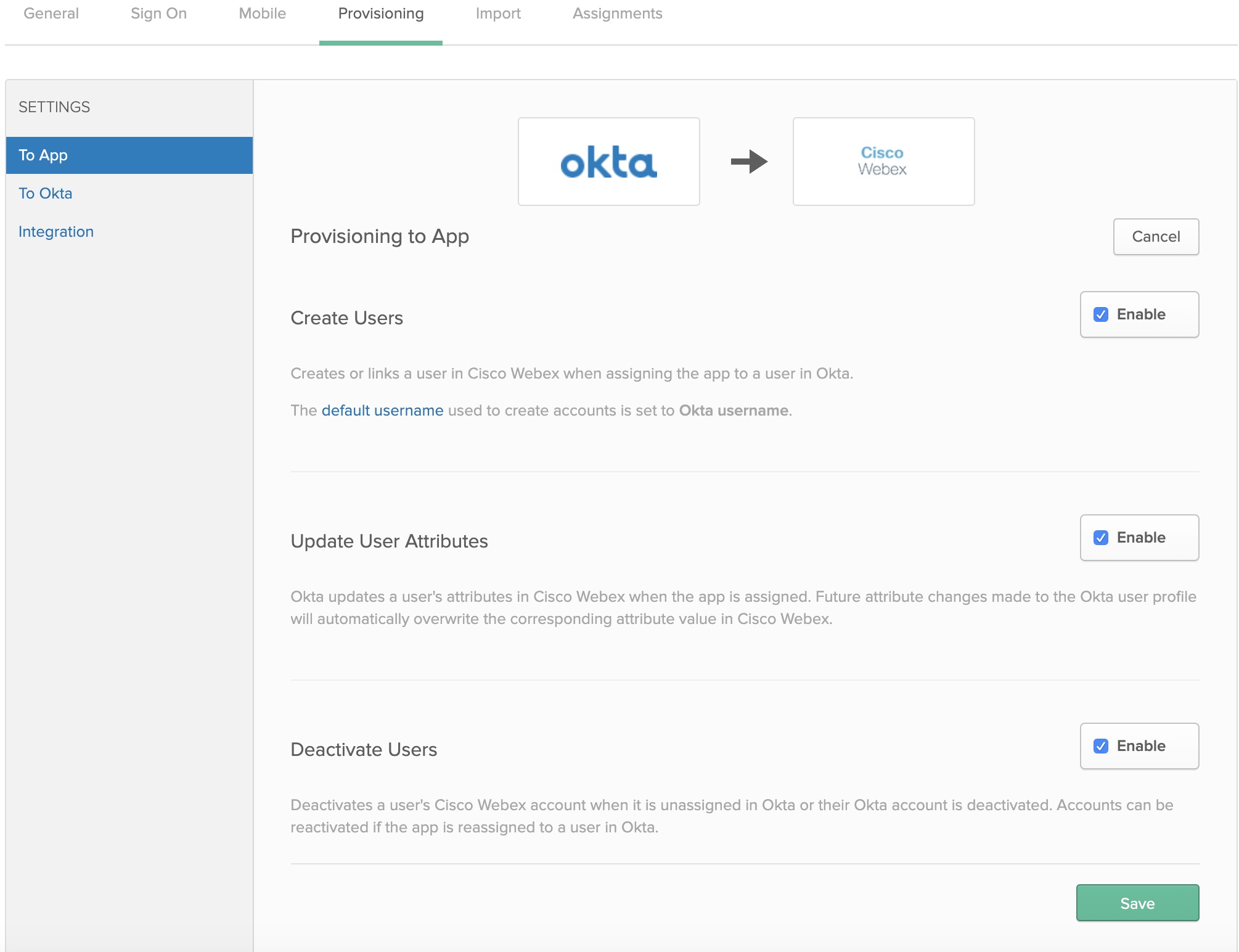

| 7 |

。 |

| 8 |

ユーザーの作成、 ユーザー属性の更新、 ユーザーの無効化を選択し、 保存をクリックします。

|

| 9 |

を割り当てて、以下のいずれかを選択してください。

|

| 10 |

SSO 統合を設定している場合、アプリケーションに割り当てた各ユーザーまたはグループの隣の [割り当て] をクリックして、[完了] をクリックします。 選択したユーザーはクラウドに同期され、コントロール ハブの ユーザーの下に表示されます。Okta のユーザーを移動、追加、変更、または削除するといつでも、Control Hub が変更をピックアップします。 ライセンスの自動割り当てテンプレートを有効にしなかった場合、ユーザーはライセンスの割り当てなしに Control Hub に同期されます。管理オーバーヘッドを削減するには、Okta ユーザーを Control Hub に同期する前に、自動割り当てライセンス テンプレートを有効にすることをお勧めします。 |

| 11 |

プッシュグループをクリックし、 名前でグループを検索 または ルールでグループを検索を選択して、 保存をクリックします。 選択したグループはクラウドに同期され、コントロール ハブの グループの下に表示されます。Oktaにおけるグループへの変更はすべて、コントロールハブに反映されます。 |