- בית

- /

- מאמר

שפר את חוויית הפגישות בענן ובמקום העבודה עם ActiveControl

במאמר זה

במאמר זה משוב?

משוב?ActiveControl הוא פתרון המגשר על מידע שיחות ועידה בין ענן Webex לבין המקום. השתמש במאמר זה כדי להגדיר את הסביבה שלך, כך שהמשתמשים שלך יוכלו לראות את רשימת משתתפי הפגישה בנקודות הקצה שלהם.

סקירה כללית של ActiveControl

ActiveControl הוא פתרון המגשר על מידע שיחות ועידה בין ענן Webex לבין המקום. לפני פתרון זה, משתמשי אפליקציית Webex בשיחות מרובות משתתפים כבר ראו מידע על אילו משתתפים אחרים נוכחים, מי מדבר כעת ומי מציג.

מידע מהוועידה מהענן למקום מתרחש דרך רכיב השער של XCCP. תפקידו של השער הוא לתרגם מידע זה בין שני הצדדים, כך ש(בתרחישי שיחה הכוללים הן את ענן Webex והן את רכיבי Webex המקומיים), הן לסביבות הענן של אפליקציית Webex והן לסביבות המקומיות תהיה גישה דומה למידע של שיחות ועידה.

יתרונות ActiveControl

ActiveControl מאפשר למשתמשים המשתמשים בנקודות קצה מקומיות המריצות תוכנות CE עדכניות או לקוחות Jabber להתקשר או לקבל שיחה חוזרת מפגישה המתארחת באפליקציית Webex.

בתרחיש זה, שער XCCP מתרגם את פרטי הפגישה (רשימת המשתתפים) לנקודת הקצה המקומית או ללקוח Jabber.

ארכיטקטורה עבור ActiveControl

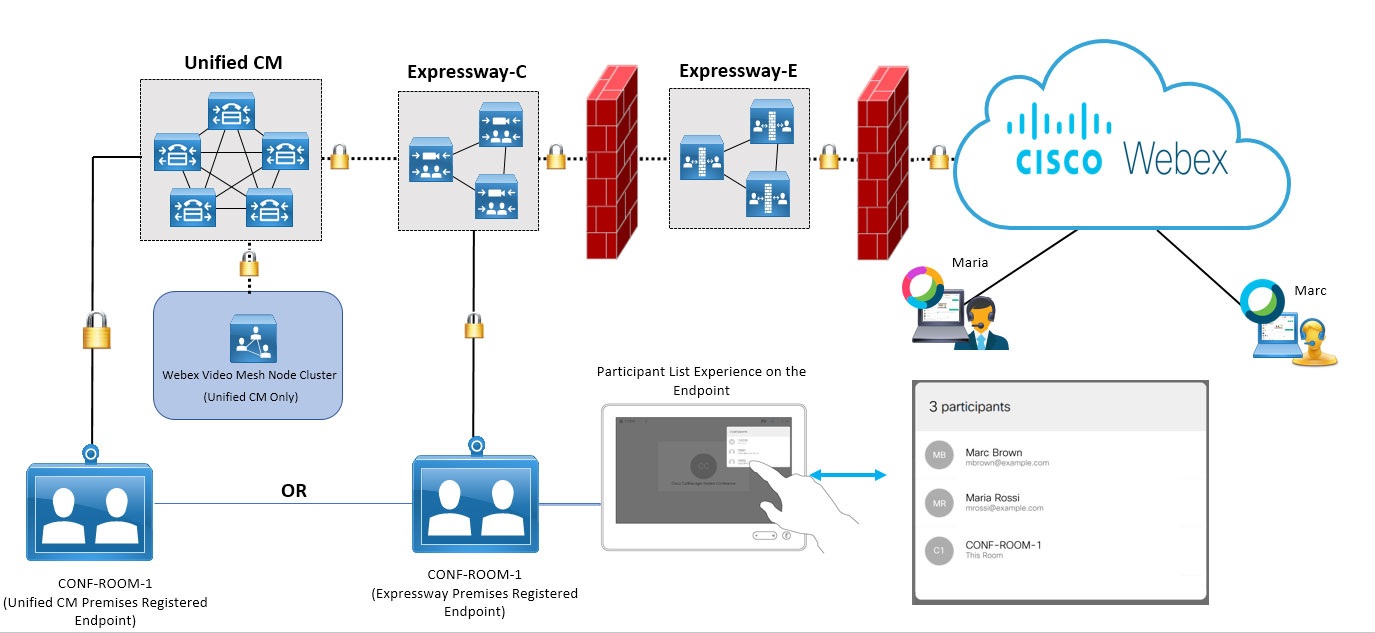

מראש הדיאגרמה, משמאל לימין מוצג החיבור המאובטח המקומי אל ענן Webex, והדוגמה מציינת שני משתמשי ענן (אחד באפליקציית Webex, אחד ב-Webex Meetings) המצטרפים לפגישה.

התחתון מציג נקודת קצה של חדר ישיבות הרשומה ב-Unified CM ואשכול צומת Video Mesh שבו מדיה של פגישות יכולה לנחות.

חוויית רשימת המשתתפים נלכדת; המשתמש ניגש לרשימה בנקודת הקצה עצמה והרשימה נראית כמו באפליקציית Webex או ב-Webex Meetings.

הגדרת ActiveControl

לפני שתתחיל

כאשר פתרון ActiveControl כולל צומת Video Mesh בזרימות הפגישה, התרחיש העובד היחיד הוא נקודת קצה הרשומה ב-Unified CM. נקודת קצה הרשומה ישירות ב-Expressway אינה פועלת עם Video Mesh כרגע.

|

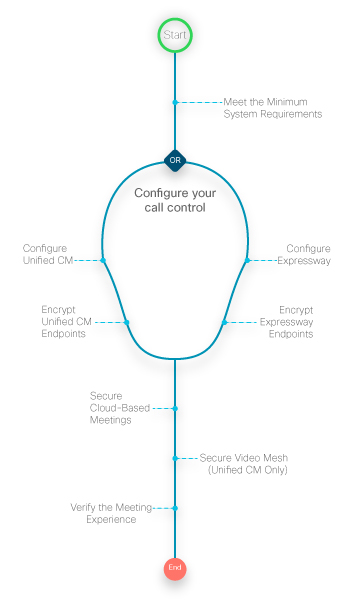

האיור הבא מסכם את השלבים להגדרת ActiveControl עבור מכשירים רשומים מקומיים המצטרפים לפגישה בענן. חלק מהשלבים מכוסים ישירות במאמר זה, חלקם מכוסים בתיעוד נפרד.

|

דרישות עבור ActiveControl

|

רכיב |

דרישות |

|---|---|

|

Cisco Unified Communications Manager רשת וידאו קצה |

מינימום— גרסה 11.5(1) או מאוחר יותר במצב אבטחה מעורב. מומלץ— גרסה 12.5(1) SU1 או גרסה מתקדמת יותר לתמיכה בנקודות קצה לא מאובטחות הרשומות באופן מקומי או דרך גישה ניידת ומרוחקת (MRA). מצב אבטחה מעורב של CM מאוחד אינו נדרש. צמתי רשת וידאו רשומים בענן, מאובטחים באמצעות SIP TLS ותצורתם מוגדרת לפי השלבים במדריך הפריסה בכתובת https://www.cisco.com/go/video-mesh. |

|

סיסקו אקספרסוויי-C או E |

מינימום— גרסה X8.11.4 ואילך. עיין בסעיף מומלץ- גרסה X12.5 ואילך עבור התקני MRA שתצורתם נקבעה עם מצב אבטחה לא מאובטח של Unified CM. Video Mesh אינו תומך כעת ב-SIP trunks מאובטח עבור מכשירים הרשומים ישירות ב-Expressway לצורך בקרת שיחות. |

|

מכשירי Webex: סדרות שולחן עבודה, חדר, MX ו-SX |

CE 9.15 ואילך, או RoomOS 10.3 ואילך, כאשר הם רשומים בצורה מאובטחת באחת מפלטפורמות בקרת השיחות הנ"ל. |

|

Cisco Jabber |

גרסה 12.5 ואילך |

|

הצפנה |

בגרסאות קודמות ל-12.5— יש לאבטח את כל נתיב הקריאה מנקודת הקצה לענן באמצעות TLS 1.2. בגרסאות 12.5 ואילך— אין צורך ב-TLS בין נקודת הקצה לבין Unified CM. |

משימות CM מאוחדות

שלבים אלה מבטיחים שההתקנים רשומים בצורה מאובטחת ב-Unified CM ושהמדיה מוצפנת.

| 1 |

הגדר את תמיכת iX ב-Unified CM על ידי ביצוע השלבים בסעיף הפעלת תמיכת iX ב-Cisco Unified Communications Manager במדריך הפריסה של ActiveControl. |

| 2 |

הגדר את פרופילי האבטחה של המכשיר: שלב זה אינו נדרש אם אתה משתמש בגרסאות 12.5 של Unified CM ו-Expressway. Cisco Unified Communications Manager מקבץ הגדרות הקשורות לאבטחה (כגון מצב אבטחת מכשיר) עבור סוג מכשיר ופרוטוקול לפרופילי אבטחה כדי לאפשר לך להקצות פרופיל אבטחה יחיד למספר מכשירים. אתה מחיל את ההגדרות שתצורתן נקבעה על טלפון בעת בחירת פרופיל האבטחה בחלון תצורת הטלפון. |

| 3 |

הגדר את פרמטר השירות לתצוגת סמל שיחה מאובטחת: שינוי זה נדרש כדי שסמל המנעול יופיע בנקודות הקצה של CE. למידע נוסף, לחץ על שם פרמטר השירות כדי לצפות בעזרה המקוונת. |

בצע את השלבים הבאים בנקודות הקצה עצמן כדי לוודא שנוצר חיבור TLS מאובטח.

שלבים אלה אינם נדרשים אם אתה משתמש בגירסאות 12.5 של Unified CM ו-Expressway.

| 1 |

בממשק הניהול של נקודת הקצה, עבור אל SIP ואשר את ההגדרות הבאות:

| ||||||||||||||||||

| 2 |

שמור את השינויים. | ||||||||||||||||||

| 3 |

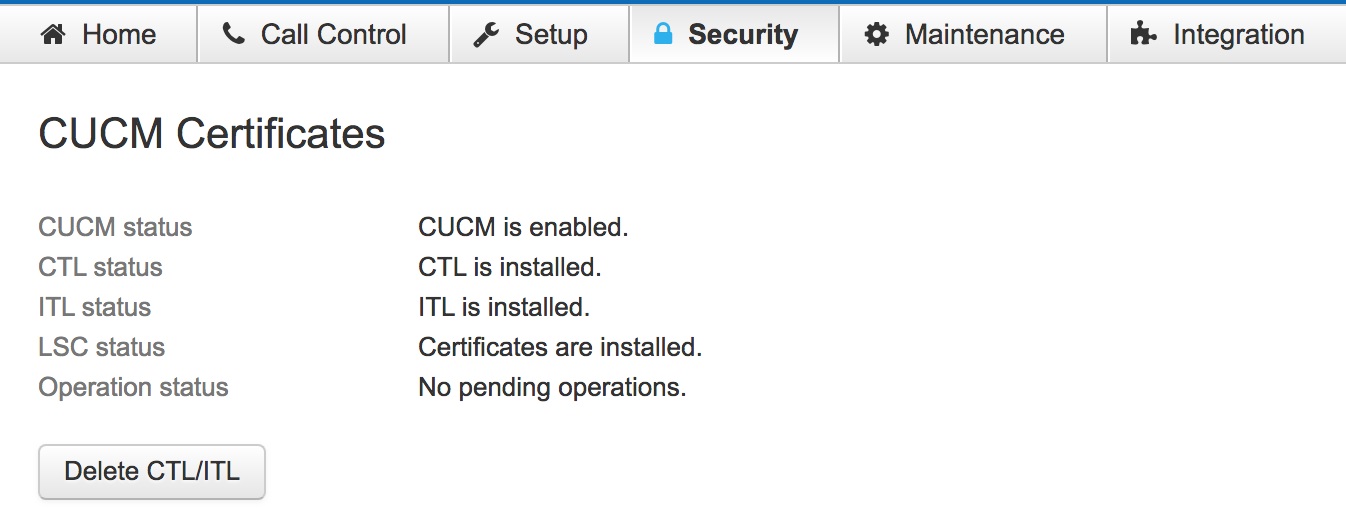

תחת אבטחה, ודא שאישורי Unified CM מותקנים. |

משימות בכביש המהיר

בצע את השלבים הבאים כדי להגדיר את האזור בין Expressway שבו המכשיר רשום לבין אזור הצמד Expressway במעלה הזרם שמתחבר לענן.

| 1 |

תחת הגדרות מתקדמות עבור האזור שבין בקרת השיחות של Expressway לזוג Expressway, ודא ש- SIP UDP/IX מצב סינון מוגדר ל- כבוי , אפשרות ברירת המחדל. |

| 2 |

הגדר את פרופיל אזור ל- מותאם אישית ולאחר מכן שמור את השינויים שלך. |

בצע שלבים אלה בנקודות הקצה הרשומות ב-Expressway עצמן כדי להבטיח שחיבור TLS מאובטח נוצר.

| 1 |

בממשק הניהול של נקודת הקצה, עבור אל SIP ואשר את ההגדרות הבאות:

| ||||||||||||||||||||

| 2 |

שמור את השינויים. |

פגישות מאובטחות מבוססות ענן

בצע שלבים אלה כדי ליצור פרופיל SIP עם iX מופעל ותעבורה מאובטחת מ-Unified CM ל-Expressway.

| 1 |

הגדר פרופיל SIP עבור trunk זה עם האפשרויות הבאות:

|

| 2 |

עבור trunk SIP, החל את פרופיל ה-SIP שיצרת. |

| 3 |

תחת Destination, הזן את כתובת ה-IP או ה-FQDN של Expressway-C תחת Destination Address והזן 5061 עבור Destination Port. |

מה הלאה?

-

כדי שחיבור TLS יפעל, יש להחליף אישורים בין Unified CM ו-Expressway או ששניהם חייבים להיות בעלי אישורים חתומים על ידי אותה רשות אישורים. ראה

Ensure Certificate Trust Between Unified CM and Expressway

במדריך Cisco Expressway and CUCM via SIP Trunk Deployment Guide למידע נוסף. -

ב-Expressway-C (הקפיצה הבאה מ-Unified CM), תחת הגדרות מתקדמות עבור האזור שבין Expressway ל-Unified CM, ודא ש- SIP UDP/IX מצב סינון מוגדר ל- כבוי (הגדרת ברירת המחדל). ראה

סינון iX ב-Cisco VCS

ב מדריך הפריסה של ActiveControl למידע נוסף.

פגישות מאובטחות מבוססות רשת וידאו

אם פרסתם את Video Mesh בארגון שלכם, תוכלו לאבטח את צמתי Video Mesh עבור אשכולות שרשמתם לענן.

|

הגדר את ההצפנה על ידי ביצוע השלבים במדריך הפריסה בכתובת https://www.cisco.com/go/video-mesh. |

אימות חוויית הפגישה בנקודת הקצה המאובטחת

השתמש בשלבים אלה כדי לוודא שנקודות הקצה רשומות בצורה מאובטחת ושהחוויית פגישה הנכונה מופיעה.

| 1 |

הצטרף לפגישה מנקודת הקצה המאובטחת. |

| 2 |

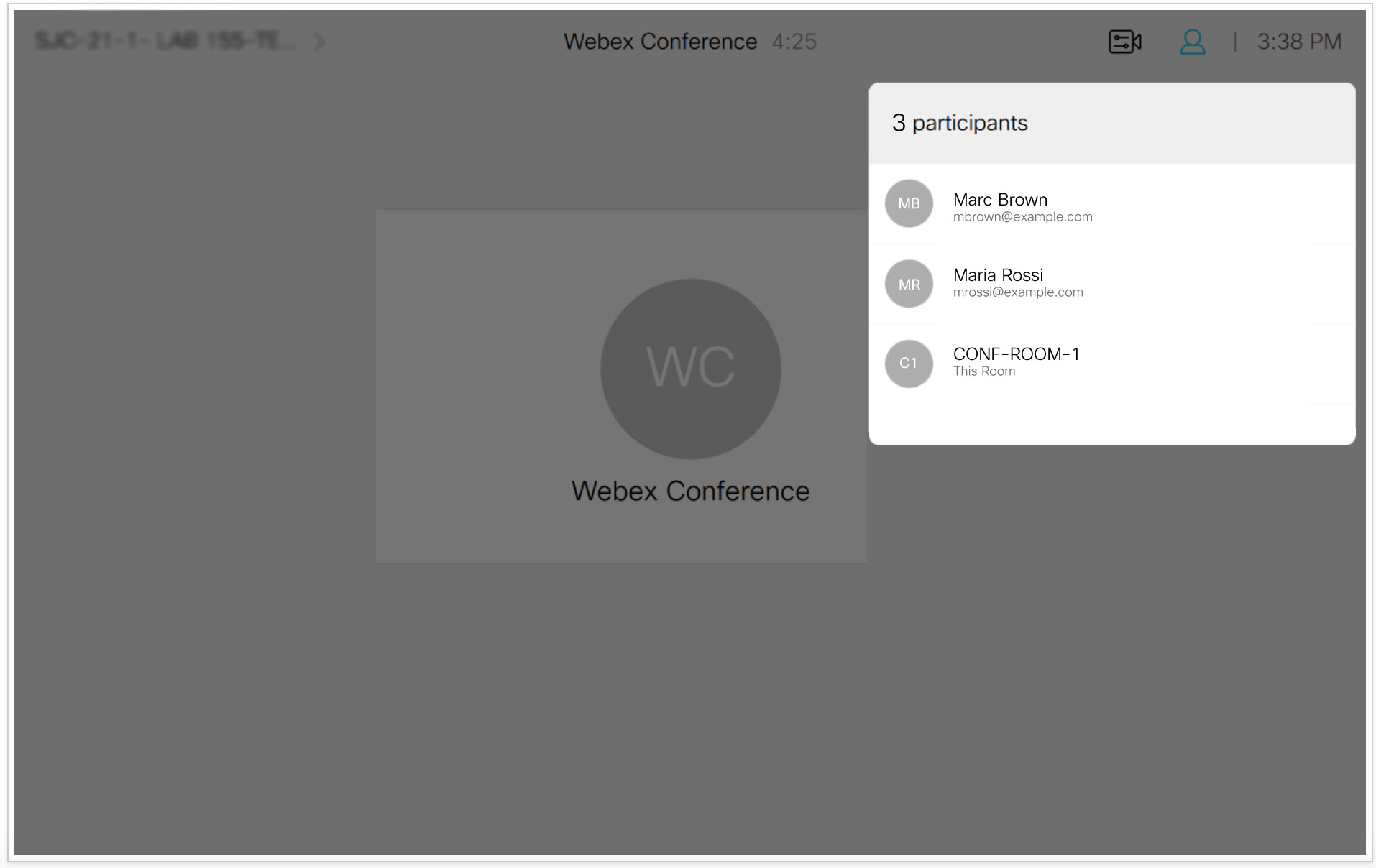

ודא שרשימת לוחות הזמנים של הפגישות מופיעה במכשיר. דוגמה זו מראה כיצד רשימת הפגישות נראית בנקודת קצה עם לוח מגע: |

| 3 |

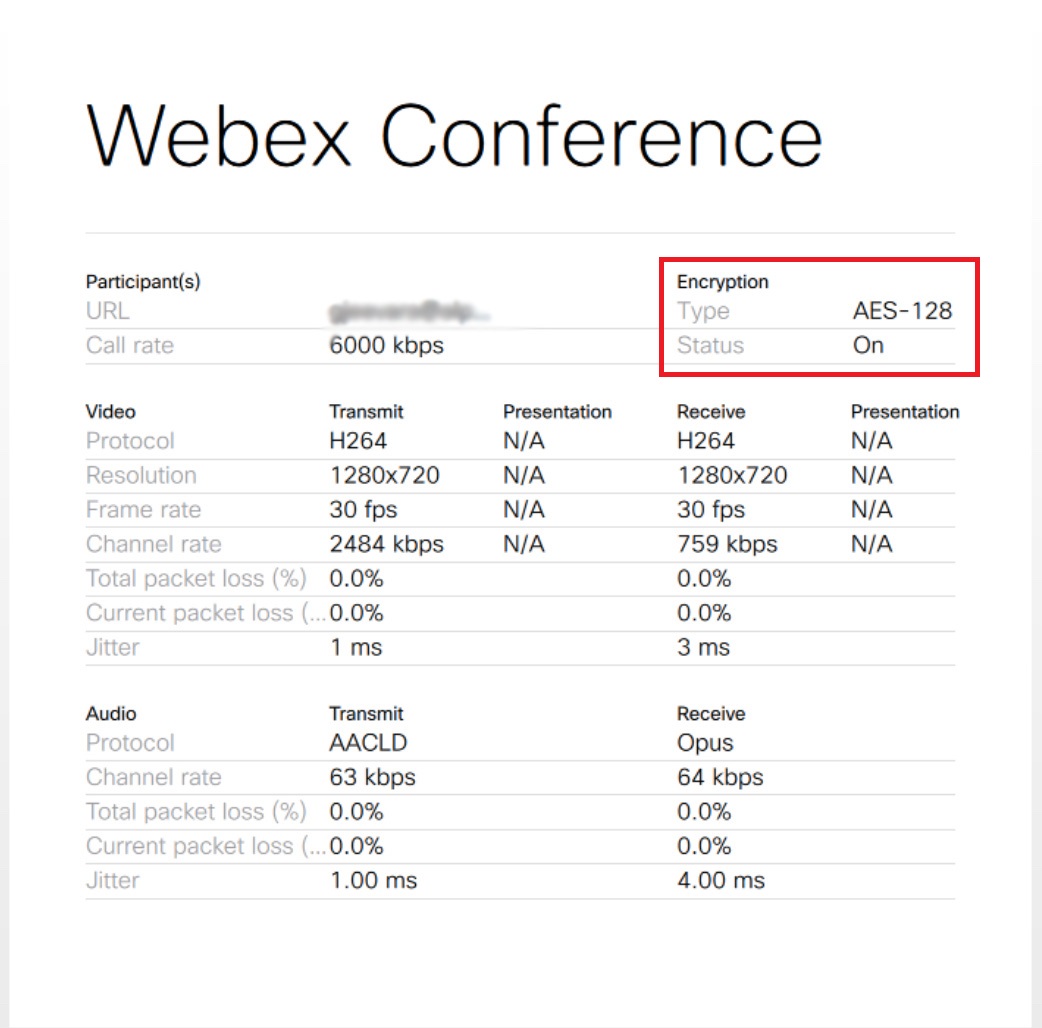

במהלך הפגישה, גש למידע של ועידת Webex דרך פרטי שיחה. |

| 4 |

ודא שמקטע ההצפנה מציג את ה- סוג כ- AES-128 ואת ה- סטטוס כ- מופעל. |