- Головна

- /

- Стаття

Покращуйте роботу хмарних та локальних зустрічей за допомогою ActiveControl

У цій статті

У цій статті Надіслати відгук?

Надіслати відгук?ActiveControl — це рішення, яке з'єднує дані конференцій між хмарою Webex та приміщенням. Скористайтеся цією статтею, щоб налаштувати середовище таким чином, щоб користувачі могли бачити список учасників зустрічі на своїх кінцевих точках.

Огляд ActiveControl

ActiveControl — це рішення, яке з’єднує хмару Webex з приміщенням для проведення конференцій. До появи цього рішення користувачі програми Webex App під час багатосторонніх викликів вже бачили інформацію про те, які інші учасники присутні, хто зараз говорить і хто презентує.

Інформація про конференції з хмари до приміщення передається через компонент шлюзу XCCP. Функція шлюзу полягає в перетворенні цієї інформації між обома сторонами, щоб (у сценаріях викликів, що включають як хмарні, так і локальні компоненти Webex), хмарне та локальне середовища Webex App мали однаковий доступ до інформації про конференції.

Переваги ActiveControl

ActiveControl вигідний для користувачів, які використовують локальні кінцеві точки з найновішим програмним забезпеченням CE або клієнтами Jabber для підключення до зустрічі, що проводиться в додатку Webex, або отримання зворотного виклику з неї.

У цьому сценарії шлюз XCCP перетворює інформацію про зустріч зі списку учасників на локальну кінцеву точку або клієнт Jabber.

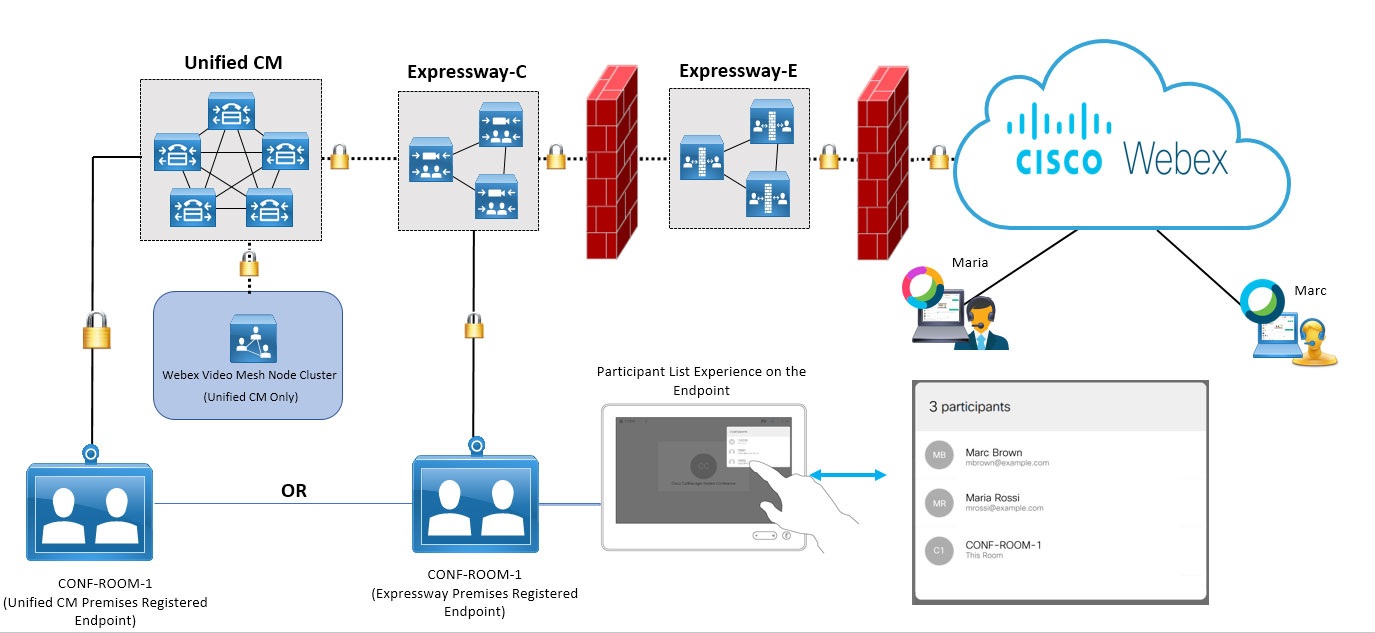

Архітектура для ActiveControl

Зліва направо на діаграмі зверху показано безпечне локальне підключення до хмари Webex, а в прикладі показано двох користувачів хмари (один у застосунку Webex, один у Webex Meetings), які приєднуються до зустрічі.

Внизу показано кінцеву точку конференц-залу, зареєстровану в Unified CM, та кластер вузлів Video Mesh, куди можуть надходити медіафайли зустрічі.

Список учасників фіксується; користувач отримує доступ до списку на самій кінцевій точці, і список виглядає так само, як і в застосунку Webex або Webex Meetings.

Налаштування ActiveControl

Перш ніж почати

Коли рішення ActiveControl включає вузол Video Mesh у потоки зустрічей, єдиним робочим сценарієм є кінцева точка, зареєстрована в Unified CM. Кінцева точка, безпосередньо зареєстрована в Expressway, наразі не працює з Video Mesh.

|

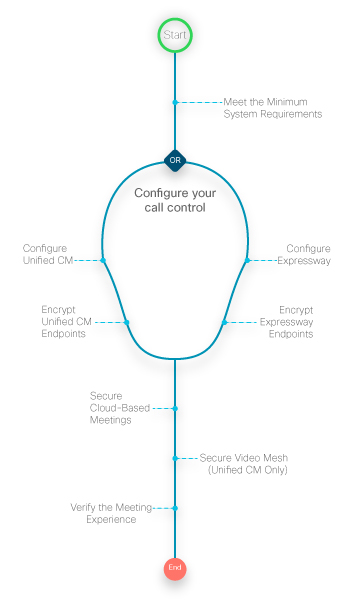

Наведена нижче ілюстрація підсумовує кроки з налаштування ActiveControl для локально зареєстрованих пристроїв, які приєднуються до наради в хмарі. Деякі кроки розглядаються безпосередньо в цій статті, деякі розглядаються в окремій документації.

|

Вимоги до ActiveControl

|

Компонент |

Вимоги |

|---|---|

|

Cisco Unified Communications Manager Edge Video Mesh |

Мінімум— Версія 11.5(1) або пізніша у змішаному режимі безпеки. Рекомендовано— Випуск 12.5(1) SU1 або пізніший для підтримки незахищених кінцевих точок, зареєстрованих локально або через мобільний та віддалений доступ (MRA). Змішаний режим безпеки Unified CM не потрібен. Вузли Video Mesh, зареєстровані в хмарі, захищені за допомогою SIP TLS та налаштовані відповідно до кроків, описаних у посібнику з розгортання за адресою https://www.cisco.com/go/video-mesh. |

|

Cisco Expressway-C або E |

Мінімум— Випуск X8.11.4 або пізніша версія. Див. розділ Рекомендовано— Випуск X12.5 або пізнішої версії для пристроїв MRA, налаштованих з режимом безпеки незахищених пристроїв Unified CM. Video Mesh наразі не підтримує захищені SIP-транкі для пристроїв, зареєстрованих безпосередньо в Expressway для керування викликами. |

|

Пристрої Webex: Серії Desk, Room, MX та SX |

CE 9.15 або пізнішої версії, або RoomOS 10.3 або пізнішої версії, за умови безпечної реєстрації на одній із вищезазначених платформ керування викликами. |

|

Cisco Jabber |

Випуск 12.5 або пізніший |

|

Шифрування |

У випусках, раніших за 12.5— Весь шлях виклику від кінцевої точки до хмари має бути захищений за допомогою TLS 1.2. У випусках 12.5 та пізніших версіях— TLS не потрібен між кінцевою точкою та Unified CM. |

Уніфіковані завдання CM

Ці кроки гарантують, що пристрої безпечно зареєстровані в Unified CM, а медіафайли зашифровані.

| 1 |

Налаштуйте підтримку iX в Unified CM, виконавши кроки, описані в розділі Увімкнення підтримки iX в Cisco Unified Communications Manager в Посібнику з розгортання ActiveControl. |

| 2 |

Налаштуйте профілі безпеки пристрою: Цей крок не є обов’язковим, якщо ви використовуєте версії 12.5 Unified CM та Expressway. Cisco Unified Communications Manager групує налаштування безпеки (такі як режим безпеки пристрою) для типу пристрою та протоколу в профілі безпеки, що дозволяє призначати один профіль безпеки кільком пристроям. Ви застосовуєте налаштовані параметри до телефону, вибираючи профіль безпеки у вікні «Конфігурація телефону». |

| 3 |

Налаштуйте параметр служби для відображення значка захищеного виклику: Ця зміна необхідна для відображення значка замка на кінцевих точках CE. Щоб отримати додаткові відомості, клацніть назву параметра служби, щоб переглянути онлайн-довідку. |

Виконайте ці кроки на самих кінцевих точках, щоб переконатися, що встановлено безпечне TLS-з’єднання.

Ці кроки не потрібні, якщо ви використовуєте версії 12.5 Unified CM та Expressway.

| 1 |

В адміністративному інтерфейсі кінцевої точки перейдіть до розділу SIP та підтвердьте такі налаштування:

| ||||||||||||||||||

| 2 |

Збережіть зміни. | ||||||||||||||||||

| 3 |

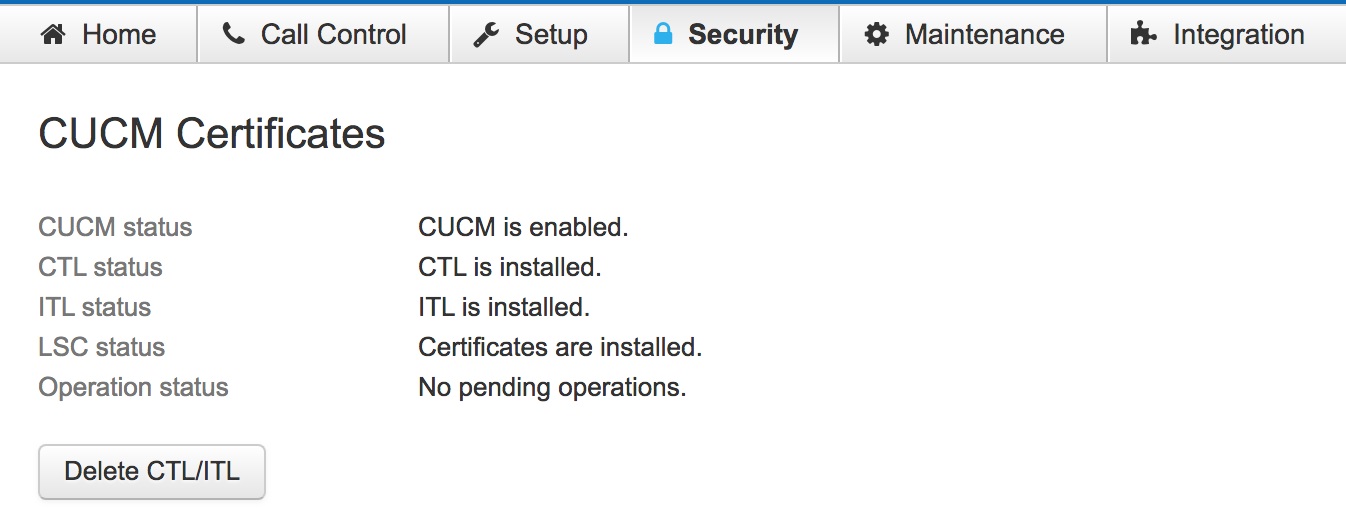

У розділі Безпекаперевірте, чи встановлено сертифікати Unified CM. |

Завдання швидкісної автомагістралі

Виконайте ці кроки, щоб налаштувати зону між Expressway, де зареєстровано пристрій, та парною зоною Expressway вище за течією, яка підключається до хмари.

| 1 |

У розділі Додаткові налаштування для зони між керуванням викликами Expressway та парою Expressway переконайтеся, що SIP UDP/IX Режим фільтра встановлено на Вимк. , що є параметром за замовчуванням. |

| 2 |

Встановіть для параметра Профіль зони значення Користувацький та збережіть зміни. |

Виконайте ці кроки на кінцевих точках, зареєстрованих на Expressway, щоб переконатися, що встановлено безпечне TLS-з’єднання.

| 1 |

В адміністративному інтерфейсі кінцевої точки перейдіть до розділу SIP та підтвердьте такі налаштування:

| ||||||||||||||||||||

| 2 |

Збережіть зміни. |

Безпечні хмарні зустрічі

Виконайте ці кроки, щоб створити профіль SIP з увімкненим iX та захистити трафік від Unified CM до Expressway.

| 1 |

Налаштуйте профіль SIP для цієї транк-лінії з такими параметрами:

|

| 2 |

Для транка SIP застосуйте створений вами профіль SIP. |

| 3 |

У полі Пункт призначеннявведіть IP-адресу або повне доменне ім'я Expressway-C у полі Адреса призначення та введіть 5061 для поля Порт призначення. |

Що далі

-

Для роботи TLS-з’єднання необхідно обмінятися сертифікатами між Unified CM та Expressway або ж обидва мають мати сертифікати, підписані одним центром сертифікації. Див.

Забезпечення довіри сертифікатів між Unified CM та Expressway

у Посібнику з розгортання Cisco Expressway та CUCM через SIP Trunk для отримання додаткової інформації. -

На автомагістралі Expressway-C (наступний перехід від Unified CM), у розділі Додаткові налаштування для зони між Expressway та Unified CM переконайтеся, що SIP UDP/IX Для режиму фільтра встановлено значення Вимк. (налаштування за замовчуванням). Див.

Фільтрація iX у Cisco VCS

у Посібнику з розгортання ActiveControl для отримання додаткової інформації.

Безпечні зустрічі на основі Video Mesh

Якщо ви розгорнули Video Mesh у своїй організації, ви можете захистити вузли Video Mesh для кластерів, які ви зареєстрували в хмарі.

|

Налаштуйте шифрування, виконавши кроки, наведені в посібнику з розгортання за адресою https://www.cisco.com/go/video-mesh. |

Перевірка процесу зустрічі на захищеній кінцевій точці

Виконайте ці кроки, щоб перевірити, чи надійно зареєстровано кінцеві точки та чи відображається правильний інтерфейс для зустрічі.

| 1 |

Приєднуйтесь до зустрічі із захищеної кінцевої точки. |

| 2 |

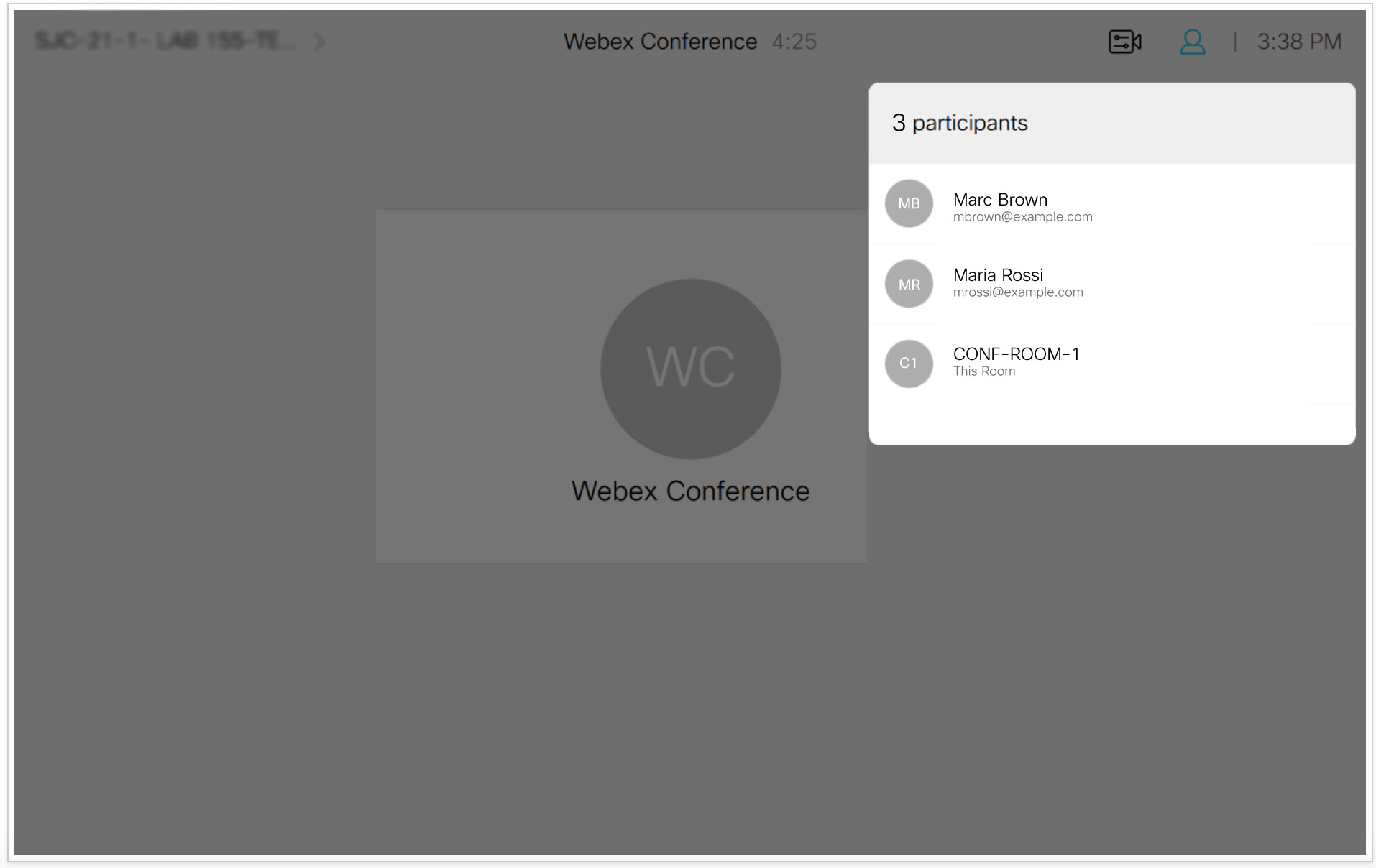

Переконайтеся, що список учасників зустрічі відображається на пристрої. У цьому прикладі показано, як виглядає список зустрічей на кінцевій точці із сенсорною панеллю: |

| 3 |

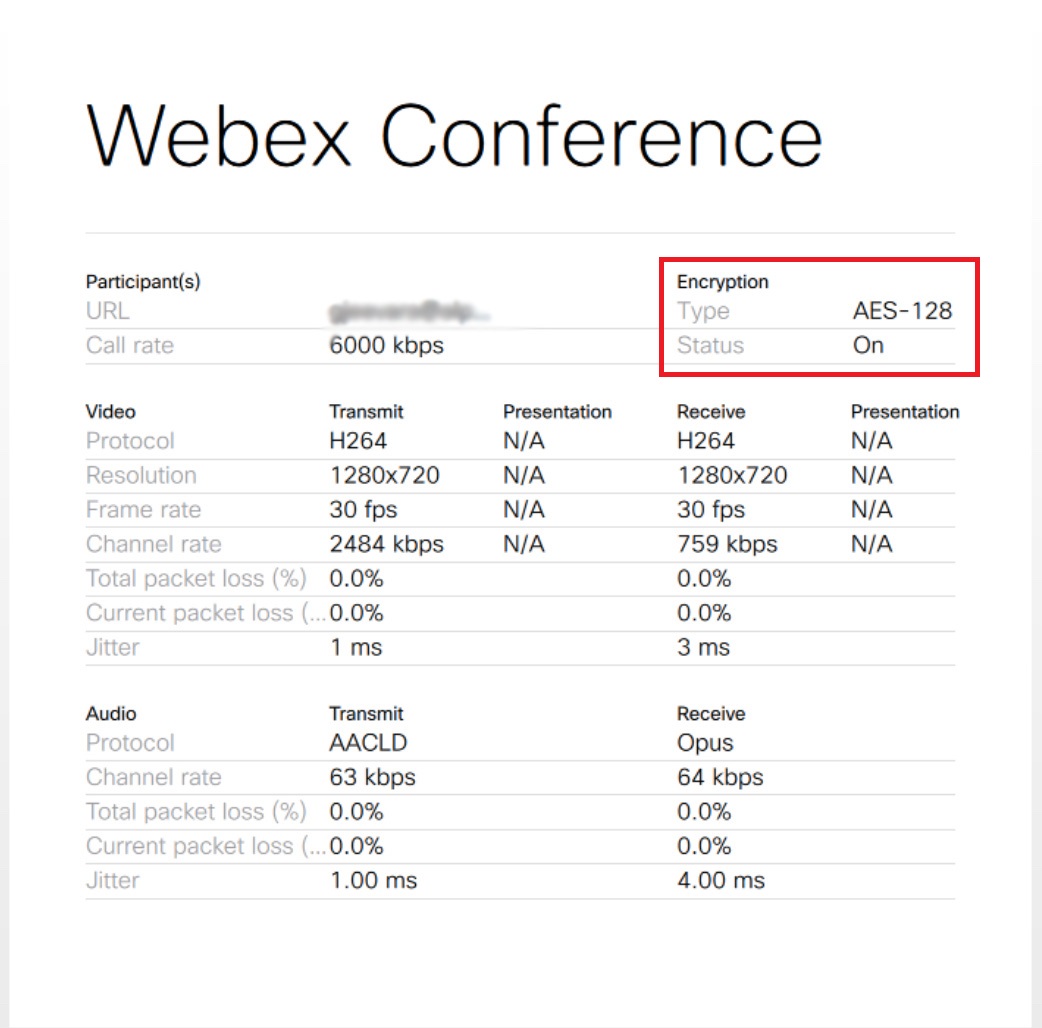

Під час зустрічі перейдіть до інформації про конференцію Webex з Деталі виклику. |

| 4 |

Переконайтеся, що в розділі «Шифрування» для параметра Тип відображається AES-128, а для параметра Стан – Увімкнено. |