- Start

- /

- Artikel

Verbeterde vergaderingservaring in de cloud en op locatie met ActiveControl

In dit artikel

In dit artikel Feedback?

Feedback?ActiveControl is een oplossing die de informatie over een conferencing overbrugt tussen de Webex-cloud en de locatie. Gebruik dit artikel om uw omgeving te configureren, zodat uw gebruikers de lijst met vergaderingdeelnemers op hun eindpunten kunnen zien.

Overzicht van ActiveControl

ActiveControl is een oplossing die de informatie over een conferencing overbrugt tussen de Webex-cloud en de locatie. Vóór deze oplossing zagen gebruikers van de Webex-app in gesprekken met meerdere deelnemers al welke andere deelnemers aanwezig waren, wie er aan het woord was en wie er een presentatie gaf.

Conferentiegegevens van de cloud naar de locatie vinden plaats via het XCCP-gatewaycomponent. De gateway heeft als functie deze informatie tussen beide partijen te vertalen, zodat (in gespreksscenario's waarbij zowel de Webex-cloud als de on-premises componenten betrokken zijn) zowel de Webex-app in de cloud als in de on-premises omgeving op vergelijkbare wijze toegang hebben tot de conferentie-informatie.

Voordelen van ActiveControl

ActiveControl biedt voordelen voor gebruikers die on-premises endpoints gebruiken met recente CE-software of Jabber-clients om in te bellen bij of teruggebeld te worden vanuit een vergadering die via de Webex-app wordt gehost.

In dit scenario kan de XCCP-gateway de vergaderinggegevens voor de rooster (lijst met deelnemers) naar het eindpunt op locatie of de Jabber-client vertalen.

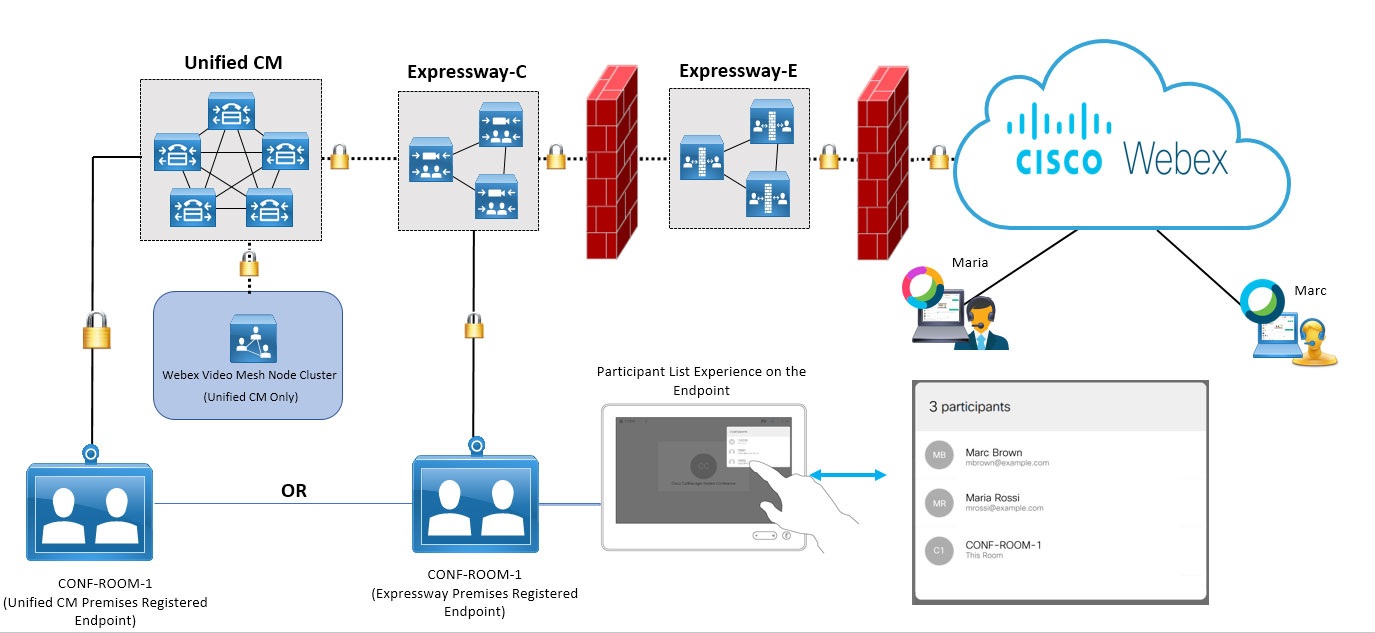

Architectuur voor ActiveControl

Bovenaan het diagram, van links naar rechts, is de beveiligde on-premises verbinding met de Webex-cloud weergegeven, en het voorbeeld toont twee cloudgebruikers (één in de Webex-app, één in Webex Meetings) die deelnemen aan de vergadering.

Onderaan ziet u een conferentieruimte eindpunt dat is geregistreerd bij de Unified CM en een knooppuntcluster voor video mesh waar vergaderingsmedia kunnen landen.

De weergave van de deelnemerslijst wordt vastgelegd; de gebruiker heeft direct toegang tot de lijst op het eindpunt en de lijst ziet er hetzelfde uit als in de Webex-app of Webex Meetings.

ActiveControl configureren

Voordat u begint

Wanneer de ActiveControl-oplossing een Video Mesh-node in de vergaderworkflows bevat, is het enige werkende scenario een eindpunt dat is geregistreerd bij Unified CM. Een eindpunt dat rechtstreeks is geregistreerd bij Expressway op dit moment niet werkt met video mesh.

|

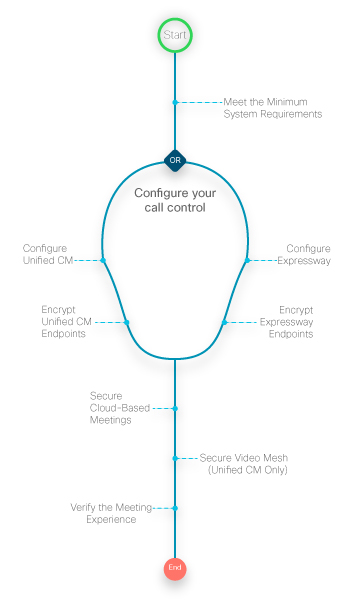

De volgende illustratie bevat een samenvatting van de stappen voor het configureren van ActiveControl voor geregistreerde apparaten op locatie die deelnemen aan een vergadering in de Cloud. Sommige stappen worden rechtstreeks in dit artikel beschreven. Sommige stappen zijn in afzonderlijke documentatie beschreven.

|

Vereisten voor ActiveControl

|

Onderdeel |

Vereisten |

|---|---|

|

Cisco Unified Communications Manager Edge-video mesh |

Minimum—Release 11.5(1) of later in gemengde beveiligingsmodus. Aanbevolen— Release 12.5(1) SU1 of later ter ondersteuning van niet-beveiligde eindpunten die lokaal of via Mobile and Remote Access (MRA) zijn geregistreerd. Unified CM gemengde beveiligingsmodus is niet vereist. Video mesh-knooppunten geregistreerd bij de -cloud, beveiligd met SIP-TLS en geconfigureerd volgens de stappen in de implementatiehandleiding op https://www.cisco.com/go/video-mesh. |

|

Cisco Expressway-C of E |

Minimum— Release X8.11.4 of later. Zie het Aanbevolen— Release X12.5 of later voor MRA-apparaten die geconfigureerd zijn met een Unified CM niet-beveiligde apparaatbeveiligingsmodus. Video mesh biedt momenteel geen ondersteuning voor beveiligde SIP-trunks voor apparaten die rechtstreeks bij uw Expressway gespreksbeheer zijn geregistreerd. |

|

Webex-apparaten: Bureau-, ruimte-, MX- en SX-serie |

CE 9.15 of hoger, of RoomOS 10.3 of hoger, indien veilig geregistreerd bij een van de bovenstaande gespreksbeheerplatforms. |

|

Cisco Jabber |

Versie 12.5 of hoger |

|

Codering |

In versies ouder dan 12.5—Het volledige gesprekspad van het eindpunt naar de cloud moet beveiligd zijn met TLS 1.2. Vanaf versie 12.5 en later—TLS is niet vereist tussen het eindpunt en Unified CM. |

Unified CM-taken

Deze stappen zorgen ervoor dat apparaten veilig zijn geregistreerd bij Unified CM en dat de media is gecodeerd.

| 1 |

Configureer iX-ondersteuning in Unified CM door de stappen te volgen in het gedeelte IX-ondersteuning inschakelen Cisco Unified Communications Manager de ActiveControl-implementatiehandleiding. |

| 2 |

Configureer de apparaatbeveiligingsprofielen: Deze stap is niet vereist als u 12.5 releases van Unified CM en Expressway. Cisco Unified Communications Manager groept beveiligingsgerelateerde instellingen (zoals de apparaatbeveiligingsmodus) voor een apparaattype en het protocol in beveiligingsprofielen zodat u één beveiligingsprofiel aan meerdere apparaten kunt toewijzen. U past de geconfigureerde instellingen toe op een telefoon wanneer u het beveiligingsprofiel kiest in het venster Telefoonconfiguratie. |

| 3 |

Configureer de serviceparameter voor weergave van beveiligd gesprekspictogram: Deze wijziging is vereist voor het vergrendelingspictogram dat wordt weergegeven op CE-eindpunten. Klik voor meer informatie op de naam van de serviceparameter om de online Help weer te geven. |

Doe deze stappen op de eindpunten zelf om ervoor te zorgen dat de beveiligde TLS-verbinding tot stand is gekomen.

Deze stappen zijn niet vereist als u 12.5-versies van Unified CM en Expressway.

| 1 |

Ga op de beheerinterface van het eindpunt naar SIP en bevestig de volgende instellingen:

| ||||||||||||||||||

| 2 |

Sla uw wijzigingen op. | ||||||||||||||||||

| 3 |

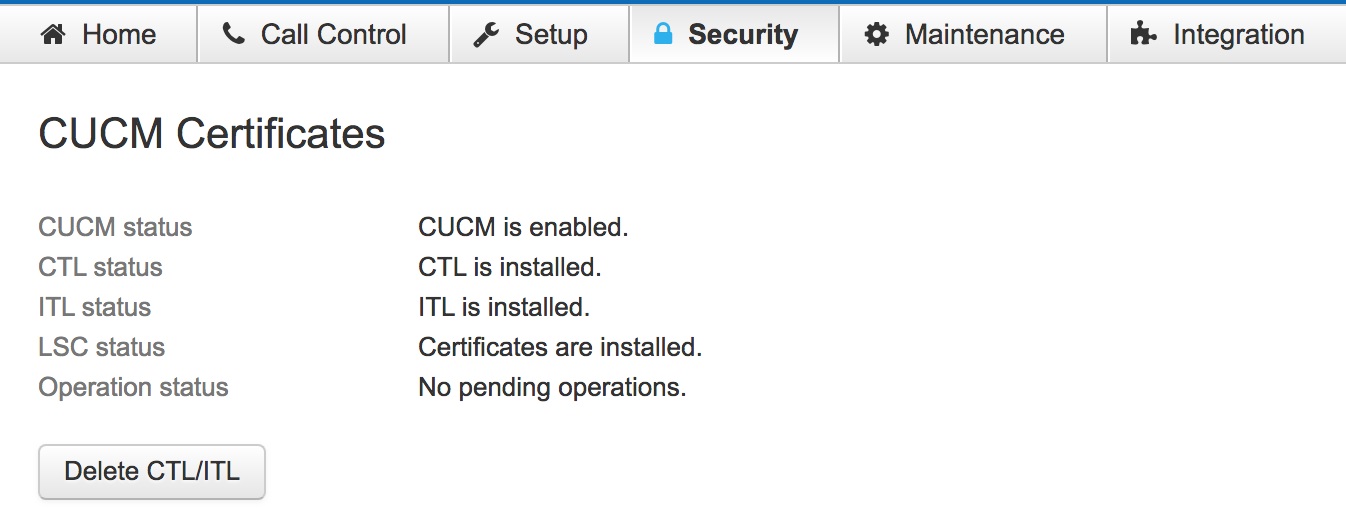

Verifieer bijSecurity of Unified CM-certificaten zijn geïnstalleerd. |

Expressway taken

Volg deze stappen om de zone te configureren tussen Expressway waar het apparaat is geregistreerd en de upstream-Expressway zone die verbinding maakt met de cloud.

| 1 |

Zorg ervoor dat onder Geavanceerde instellingen voor de zone tussen Expressway gespreksbeheer en het Expressway-paar SIP UDP/IX-filtermodus is ingesteld op Off ( de standaardoptie). |

| 2 |

Zoneprofiel instellen op Aangepast en vervolgens uw wijzigingen opslaan. |

Onder deze stappen Expressway geregistreerde eindpunten zelf om ervoor te zorgen dat de beveiligde TLS-verbinding tot stand is gekomen.

| 1 |

Ga op de beheerinterface van het eindpunt naar SIP en bevestig de volgende instellingen:

| ||||||||||||||||||||

| 2 |

Sla uw wijzigingen op. |

Veilige cloudgebaseerde vergaderingen

Gebruik deze stappen om een SIP-profiel te maken met iX ingeschakeld en veilig verkeer van Unified CM naar Expressway.

| 1 |

Configureer een SIP-profiel voor deze trunk met de volgende opties:

|

| 2 |

Pas het SIP-profiel dat u hebt gemaakt toe voor de SIP-trunk. |

| 3 |

Voer onder Bestemminghet IP-Expressway IP-adres van de -C-FQDN in het FQDN en voer 5061 voor Doelpoort in. |

De volgende stap

-

Voor de samenwerking van de TLS-verbinding moeten certificaten tussen Unified CM en Expressway worden uitgewisseld of moeten beide certificaten zijn ondertekend door dezelfde certificeringsinstantie. Zie

Zorg voor certificaatvertrouwen tussen Unified CM en Expressway

in de Cisco Expressway en CUCM via SIP-trunk-implementatiehandleiding voor meer informatie. -

Zorg ervoor dat op de Expressway-C (de volgende hop van Unified CM) onder Geavanceerde instellingen voor de zone tussen Expressway en Unified CM, ervoor zorgt dat de SIP UDP/IX-filtermodus is ingesteld op Off (de standaardinstelling). Zie

IX filteren in Cisco VCS

in de Implementatiehandleiding activeControl voor meer informatie.

Vergaderingen op basis van beveiligde video mesh

Als u video mesh geïmplementeerd hebt in uw organisatie, kunt u de Video mesh-knooppunten beveiligen voor clusters die u bij de cloud hebt geregistreerd.

|

Configureer codering door de stappen in de implementatiehandleiding in te volgen https://www.cisco.com/go/video-mesh. |

Controleer de vergaderervaring op het beveiligde eindpunt

Gebruik deze stappen om te controleren of de eindpunten veilig zijn geregistreerd en of de juiste vergaderervaring wordt weergegeven.

| 1 |

Deelnemen aan een vergadering vanaf het beveiligde eindpunt. |

| 2 |

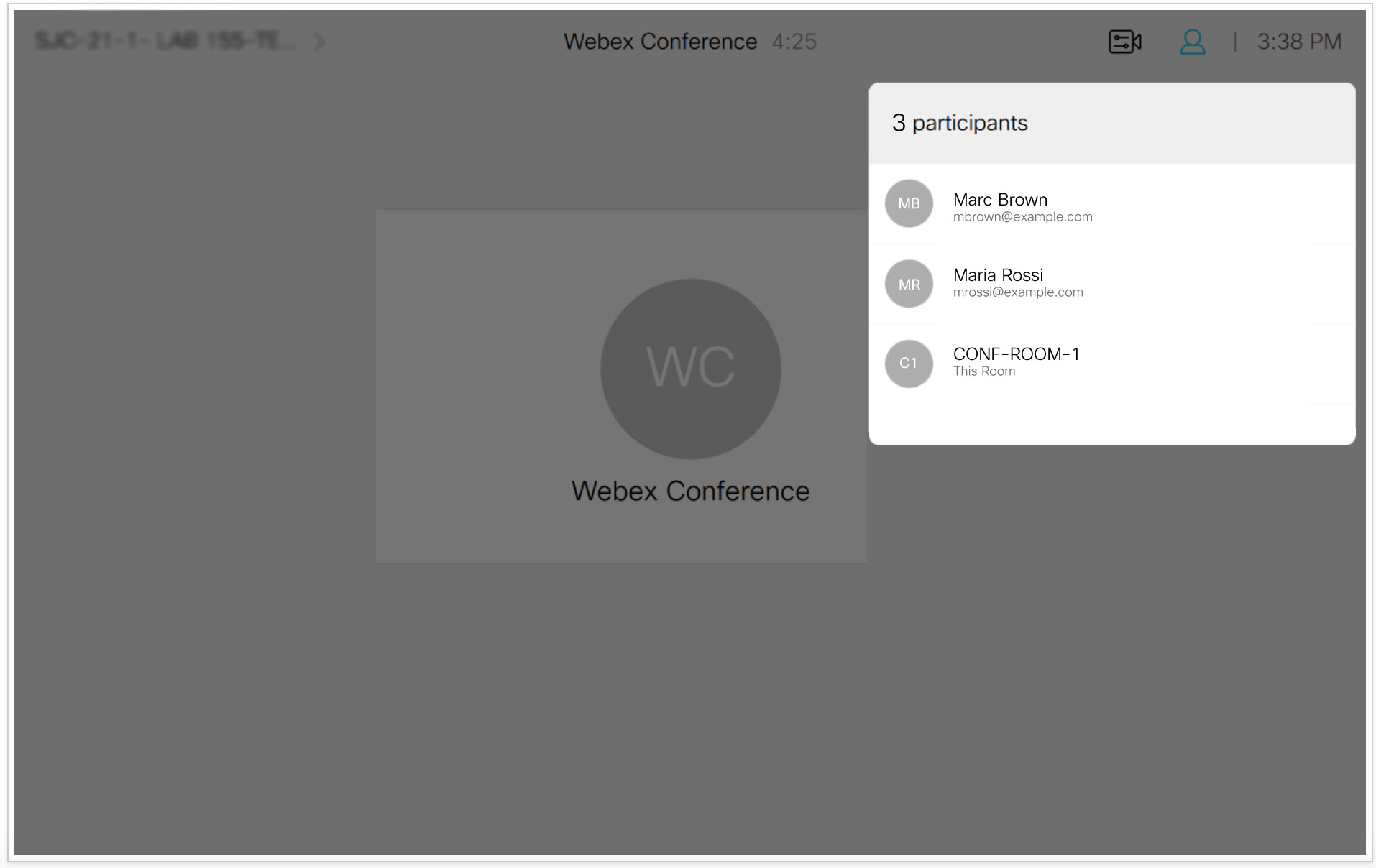

Controleer of de lijst met rooster van de vergadering op het apparaat wordt weergegeven. In dit voorbeeld kunt u zien hoe de lijst met vergaderen eruit ziet op een eindpunt met een touchpanel: |

| 3 |

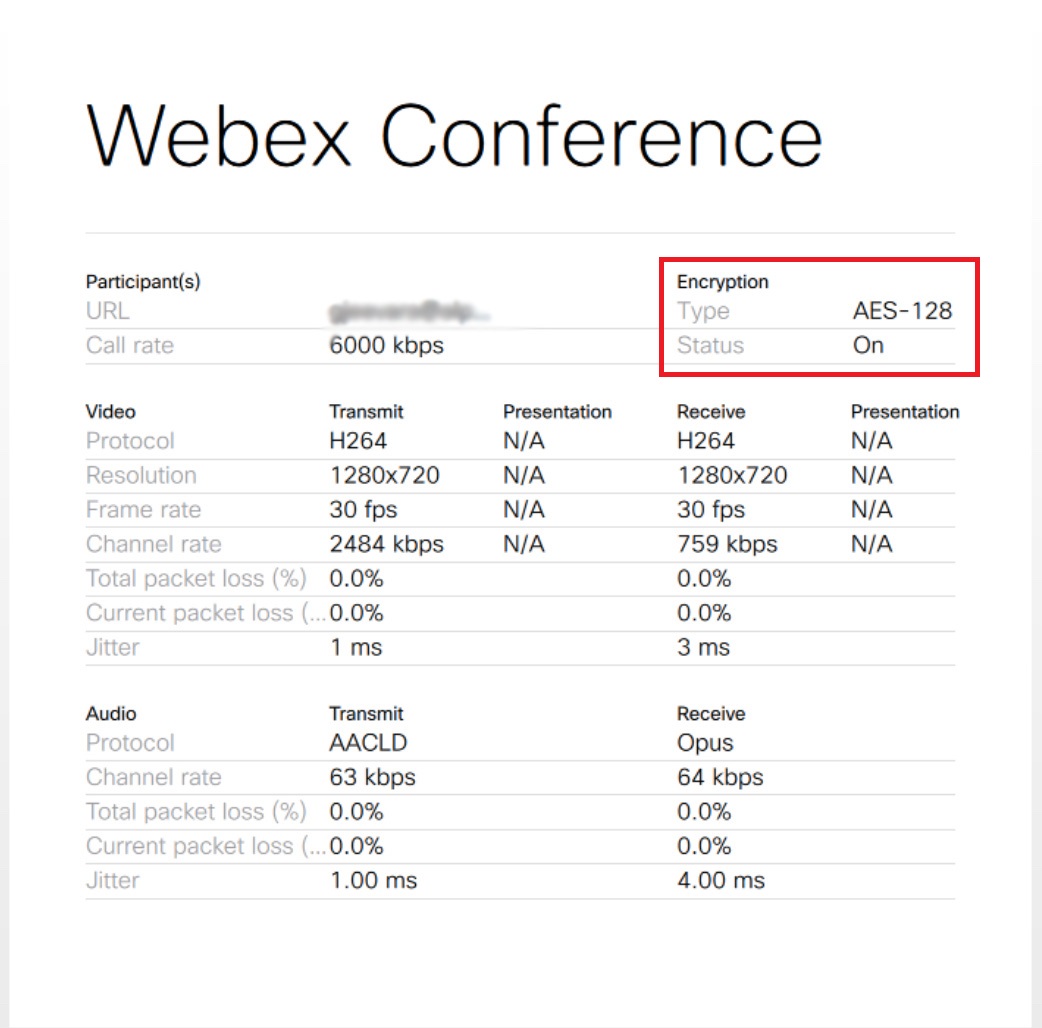

Tijdens de vergadering hebt u via Gespreksgegevens toegang tot de Informatie over de Webex-conferentie. |

| 4 |

Controleer of het gedeelte Codering het type als AES-128 en de Status als On wer geeft. |