- Accueil

- /

- Article

Appels sécurisés et protection contre le spam

Dans cet article

Dans cet article Un commentaire ?

Un commentaire ?Les réseaux téléphoniques sont confrontés à des menaces telles que les appels indésirables et les attaques de phishing, qui affectent les entreprises, les petites entreprises et les consommateurs. Les appels indésirables font perdre du temps aux entreprises, tandis que les attaques de phishing peuvent compromettre des informations confidentielles et perturber des services critiques , notamment les opérations bancaires, de santé et gouvernementales.

Dans le cadre de son expérience d'appel sécurisée, Webex offre une protection robuste contre les menaces et les attaques de ce type. Les fonctionnalités suivantes de Webex Calling contribuent à atténuer ces menaces :

-

Politique basée sur STIR Shaken sur Control Hub

-

Intégration du fournisseur de réputation d'appel certifié (CCRP)

Réduction du spam par l'utilisation STIR/SHAKEN politique

Les fournisseurs de services utilisent STIR/SHAKEN dans leurs réseaux afin de protéger les consommateurs contre les appels indésirables. Ce cadre est déjà en vigueur aux États-Unis et au Canada dans le cadre des directives de la FCC. En validant les informations d'identification de l'appelant, il permet de signaler les appels suspects et donne aux utilisateurs plus de confiance lorsqu'ils répondent à des appels provenant de numéros inconnus.

Comprendre la norme ENTREE/SSO

L’identité téléphonique sécurisée revisitée (CASA) et la gestion par signature des informations assertées à l’aide des toKENs (SHAKEN) est un cadre de normes interconnectées. Ceci garantit que les appels en déplacement via des réseaux téléphoniques interconnectés ont leur ID d’appelant signé comme légitime par le fournisseur de service d’origine et validé par le fournisseur de service receveur avant de joindre le consommateur.

Pour transmettre les résultats de vérification via le paramètre verstat dans l'en-tête SIP P-Asserted-Identity, les fournisseurs de services de terminaison utilisent ces options:

-

TN-Validation-Passed— la validation a réussi avec résultat A, B, C au numéro d’appel. -

TN-Validation-Failed— l’appelant n’a pas pu être vérifié. -

No-TN-Validation— cela peut être résultat d’un échec de vérification pour plusieurs raisons. Par exemple : Le numéro E.164 a été malformé.

SHAKEN niveaux A, B et C laisser le fournisseur de service d’origine attester leur relation aux numéros d’appel.

-

R : le fournisseur de service peut certifier que l’appelant a le droit d’utiliser le numéro de téléphone comme ID appelant.

-

B: le client est connu. Cependant, il est inconnu s’ils ont le droit d’utiliser l’ID appelant.

-

C: il ne répond pas aux exigences de A ou B. Par exemple : un appel international.

Valeur du verstat et dont les valeurs sont

Webex Calling traite le paramètre verstat dans l'appel entrant et affiche la disposition de l'identification de l'appelant sur les clients Cisco.

Ce tableau présente les informations verstat utilisées pour envoyer la notification d'identification de l'appelant aux clients :

|

Valeur verte |

Niveau Du Pays-Bas |

Valeur qui est affichée sur les clients Cisco |

|---|---|---|

|

Validation TN-passée |

Non fourni(s) |

Appelant vérifié |

|

R |

Appelant vérifié | |

|

O |

Pourriel potentiel | |

|

C |

Pourriel potentiel | |

|

Échec de la validation TN |

Toute valeur |

Fraude potentielle |

|

Pas de validation TN |

Toute valeur |

Pourriel potentiel |

|

Aucun paramètre de verstat. |

Toute valeur |

Pourriel potentiel |

Les clients Cisco qui supportent l’historique des appels unifiés montrent une icône selon la disposition de l’ID appelant dans historique des appels l’enregistrement.

Sur l’application Webex, le texte et l’icône sont affichés et sur les périphériques MPP seule l’icône est affichée.

Vérification des appels sur Internet

En plus des RTCP, la disposition de l’ID de l’appelant pour les appels sur le net est effectuée conformément aux règles suivantes :

-

Appel sur internet entre les utilisateurs de Webex Calling—Utilisateur vérifié (avec icône).

-

Appel on-net de Cisco Unified Communications Manager utilisateur à Webex Calling’utilisateur—Utilisateur vérifié (avec icône). Les appels provenant de l Cisco Unified Communication Manager sur site sont classés en fonction de l’ID de l’appelant qui correspond au plan d’appel d’entreprise configuré.

-

Appel sur réseau d’Webex Calling’utilisateur à un utilisateur sur site Cisco Unified Communications Manager—Aucune indication sur le client Cisco Unified Communication Manager sur site.

Pour les fonctions d’appel de mi-appel telles que le transfert d’appel, Parquage d'appel, prise d’appel, transfert d’appel et ID de l'appelant, la disposition de l’ID de l’appelant est basée sur le traitement de la valeur de verstat du pied d’appel initial.

Lorsqu'un appel entrant vers un utilisateur Webex Calling est transféré et que le numéro de l'appelant est modifié, la disposition de l'identification de l'appelant est déterminée en fonction de la valeur verstat dans la demande d'appel entrant.

Périphériques pris en charge

La détection de spam est prise en charge sur les points de terminaison Cisco suivants :

-

Application Webex—Bureau et Mobile version 42.5 ou plus récente.

-

Téléphones MPP — Prend en charge les appareils MPP 6800, 7800, 8800 et 9800 avec la version de firmware 11.3.7 ou supérieure.

Configuration de l’administrateur

Envoyer la notification aux utilisateurs en utilisant Control Hub

Un administrateur peut configurer l’envoi de l’indication d’utilisateur pour les appelants non vérifiées. Un administrateur peut configurer pour bloquer les appels qui n’ont pas pu être validés PAR ETESSO/SHAKEN. Cela permet d'éviter que des appels potentiellement frauduleux ne soient envoyés au terminal de l'utilisateur.

Pour configurer les paramètres de notification au niveau de l’organisation, suivez ces étapes :

| 1 | |

| 2 |

Aller à Services > Appel de. |

| 3 |

Allez dans Paramètres du service et faites défiler jusqu’à Validation ID de l'appelant’équipe. |

| 4 |

Utilisez le basculement pour activer les options suivantes :

Les fonctions d'indication d'appel et les paramètres d'identification de l'appelé s'appliquent uniquement aux emplacements Webex Calling situés aux États-Unis et au Canada. Ailleurs, les appels s'affichent normalement, quels que soient les paramètres d'identification de l'appelant. |

Configurer CUBE pour l’indication de spam

Pour transmettre les informations verstat à Webex Calling, les organisations aux États-Unis et au Canada qui utilisent un réseau téléphonique public commuté (PSTN) sur site connecté à Webex Calling via Local Gateway ou CUBE doivent configurer ces paramètres sur CUBE.

Configurez CUBE si le fournisseur de services PSTN envoie le paramètre verstat lors de l'établissement d'un nouvel appel :

-

Les balises référencés ici sont basées sur le Guide de configuration de la passerelle locale.

-

Effectuer cette configuration même lorsque le fournisseur de services n'envoie pas le paramètre

verstatn'aura aucune incidence sur les appels.

voice class sip-copylist 200

sip-header From

sip-header P-Asserted-Identity

sip-header P-Attestation-Indicator

dial-peer voice 200

voice-class sip copy-list 200

voice class sip-profiles 100

rule 90 request INVITE peer-header sip P-Asserted-Identity copy "(;verstat=[A-Z|a-z|-]+)" u01

rule 91 request INVITE sip-header P-Asserted-Identity modify "@" "\u01@"

rule 92 request ANY peer-header sip From copy "(;verstat=[A-Z|a-z|-]+)" u02

rule 93 request ANY sip-header From modify "@" "\u02@"

rule 94 request INVITE peer-header sip P-Attestation-Indicator copy "(.*)" u03

rule 95 request INVITE sip-header P-Attestation-Indicator add "P-Attestation-Indicator: Dummy Header"

rule 96 request INVITE sip-header P-Attestation-Indicator modify "Dummy Header" "\u03"

rule 97 request INVITE sip-header P-Attestation-Indicator modify "P-Attestation-Indicator: $" "Remove: Me"

rule 98 request INVITE sip-header Remove removePour les appels depuis le réseau téléphonique public commuté (RTPC), lorsque le fournisseur de services ne prend pas en charge STIR/SHAKEN:

Si le fournisseur PSTN n'envoie pas d'informations verstat dans l'appel entrant, ne modifiez pas la valeur par défaut du paramètre Présenter les appels provenant d'appelants non vérifiés comme des appels normaux sur le Control Hub. Si ce paramètre est désactivé, les utilisateurs voient l'indication Spam possible sur leurs clients.

Fournisseurs certifiés de réputation d'appelant avec Webex Calling

Webex Calling continue de renforcer la collaboration sécurisée grâce à l'intégration de fournisseurs de réputation d'appel certifiés (CCRP). Cette intégration vous protège proactivement contre les menaces émergentes, vous permettant ainsi de profiter de l'expérience de communication fluide que vous attendez.

Cette fonctionnalité utilise des informations de réputation en temps réel pour évaluer dynamiquement les appels entrants sur le réseau téléphonique public commuté (RTPC) et prendre automatiquement des mesures en bloquant les menaces connues, en contestant l'identité des appelants suspects via une vérification CAPTCHA et en permettant aux appels de confiance de se connecter sans interruption. Disponible pour les clients dont le siège social est en Amérique du Nord via le fournisseur certifié Mutare, cette solution gérée dans le cloud offre une protection de niveau entreprise contre les attaques de spam et de vishing avec une configuration minimale. Cela signifie que votre équipe peut se concentrer sur ce qui compte le plus : avoir des conversations intéressantes avec des appelants légitimes.

Flux de travail des fonctionnalités

Les étapes suivantes expliquent le fonctionnement de cette fonctionnalité :

| 1 |

Abonnez-vous au service de réputation avec Mutare, le CCRP de Cisco. Pour plus de détails et pour vous inscrire au service CCRP avec Mutare, visitez CCRP pour Webex Calling. Les clients doivent utiliser Se connecter avec Mutare pour s'inscrire. L'équipe d'accueildeMutare vous guidera tout au long du processus d'abonnement et veillera à ce que votre compte soit correctement configuré. |

| 2 |

Une fois votre abonnement terminé, Mutare fournit un ID d'entreprise et une clé secrète uniques pour votre organisation. Ces identifiants sécurisés établissent une connexion de confiance entre votre environnement d'appel Webex et la plateforme de réputation de Mutare. Vous devez configurer ces informations d'identification dans le Control Hub. |

| 3 |

Personnalisez vos politiques de gestion des appels en configurant des seuils de réputation adaptés à la sécurité et aux besoins de votre organisation. Pour plus d'informations, consultez la section configuration suivante. |

| 4 |

Une fois votre configuration enregistrée, Webex Calling établit automatiquement une connexion sécurisée entre l'environnement Webex de votre organisation et votre locataire dédié sur la plateforme CCRP de Mutare. |

| 5 |

Un appel entrant du réseau téléphonique public commuté (PSTN) arrive sur Webex Calling. |

| 6 |

Avant que l'appel ne soit acheminé vers sa destination, Webex Calling extrait le numéro de l'appelant de l'en-tête SIP From (ou P-Asserted-Identity si nécessaire). |

| 7 |

Une requête en temps réel est envoyée à Mutare avec le numéro de l'appelant. |

| 8 |

Le CCRP renvoie le score de réputation basé sur une vérification par rapport à une base de données de numéros mondiaux. |

| 9 |

Webex applique la politique configurée pour gérer l'appel de manière appropriée. |

| 10 |

L'appel est établi, contesté ou bloqué en fonction du score et des seuils configurés. |

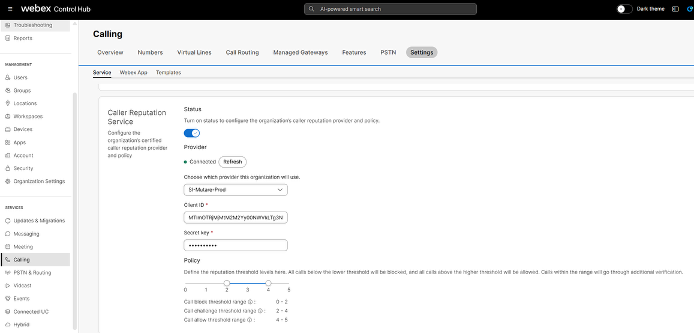

Configurer le fournisseur de réputation de l'appelant

Pour configurer le fournisseur de réputation des appelants et les paramètres de stratégie au niveau de l'organisation, suivez ces étapes :

| 1 |

Connectez-vous à Control Hub. |

| 2 |

Accédez à . |

| 3 |

Allez dans Paramètres et faites défiler vers le bas jusqu'à Service de réputation de l'appelant. |

| 4 |

Activez le bouton pour configurer le fournisseur de réputation des appelants et les paramètres de politique.

Si votre compte a expiré, contactez votre fournisseur de réputation d'appelant. Une fois votre licence restaurée, cliquez sur l'option Réessayer pour rétablir l'état expiré. |

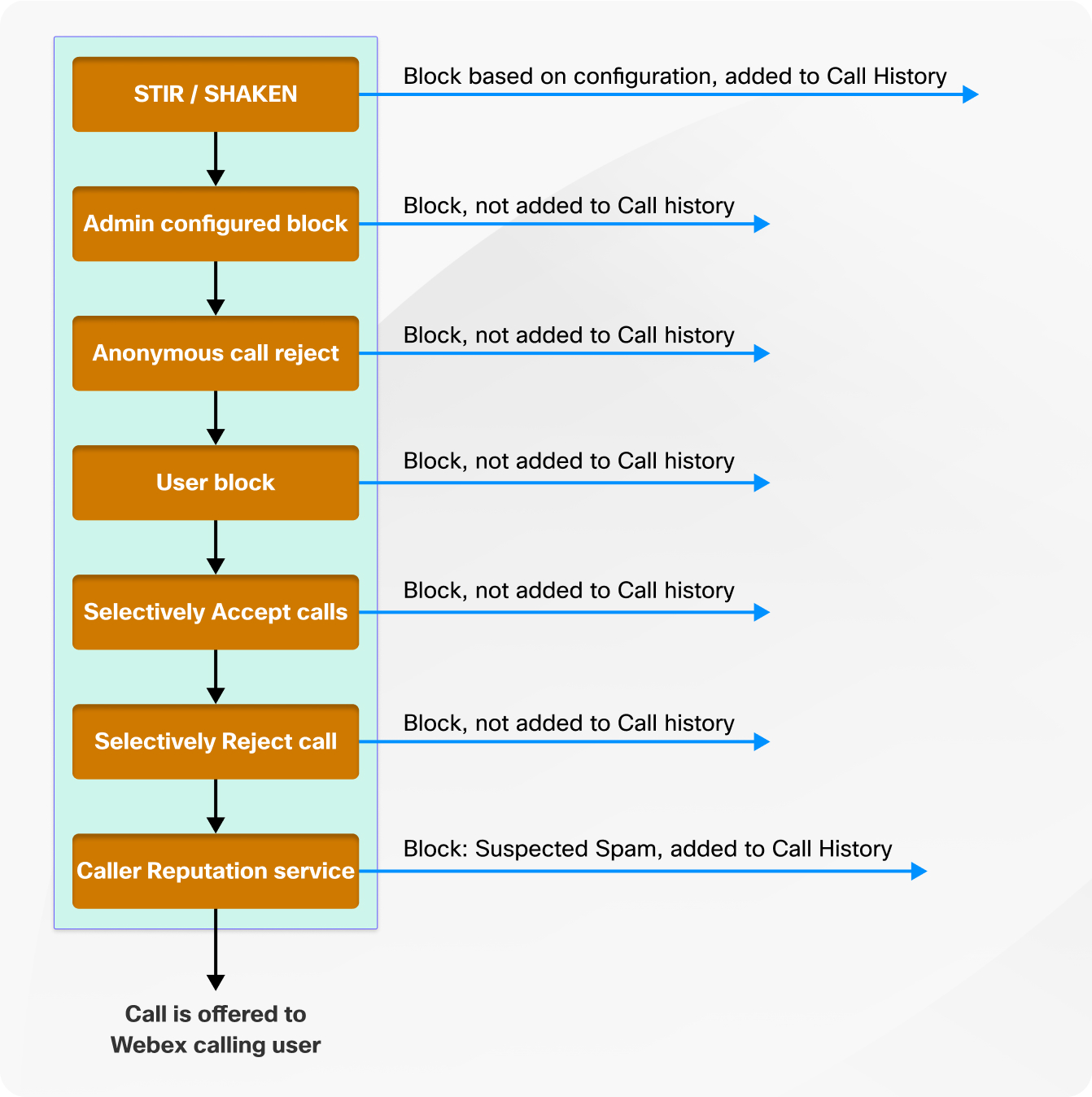

Hiérarchie de priorité du filtrage des appels

L'intégration de CCRP à Webex Calling offre une solution avancée de lutte contre le spam qui fonctionne au sein de la hiérarchie de priorité de Webex Calling afin de protéger les utilisateurs contre les appels indésirables. Cela permet de garantir que les appels légitimes aboutissent.

Le niveau de priorité du filtrage des appels dans Webex Calling est le suivant :

traitement et rapport des appels

|

Type de traitement |

Action/Outcome |

|---|---|

|

Bloquer |

L'appel n'est pas proposé à l'utilisateur appelé. L'appel est débloqué avec la cause 603. L'appel est enregistré dans l'historique des appels de l'utilisateur appelé avec la mention « bloqué ». |

|

Défi (CAPTCHA) |

L'appelant dispose de trois tentatives pour réussir le défi. Il y a un délai de 15 secondes entre chaque saisie de chiffres.

|

|

Autoriser |

L'appel est présenté à l'utilisateur comme un appel normal, sans aucune indication contraire. |

|

Réponse nulle ou lente de Mutare |

L'appel est présenté à l'utilisateur avec les résultats de STIR/SHAKEN attestation, si disponible auprès de l'opérateur du réseau téléphonique public commuté (RTPC). |

-

Si un appel est marqué comme SPAM potentiel après STIR/SHAKEN Si l'appel est en cours de traitement mais obtient un score de réputation élevé ou réussit le test CAPTCHA du service de réputation des appels de Mutare, il sera présenté comme un appel normal à l'utilisateur de Webex Calling.

-

Si un appel est marqué comme appelant vérifié après STIR/SHAKEN Si l'appel est en cours de traitement mais obtient un score de réputation faible ou échoue au test CAPTCHA du service de réputation des appels de Mutare, il sera bloqué.

Pour améliorer les données et les rapports d'appels, les champs suivants sont ajoutés à l'enregistrement détaillé des appels (CDR) afin de recueillir des informations provenant du service de réputation :

- Score d'appel

- Résultat du service de réputation des appels

- Raison du score de réputation de l'appelant

Pour plus de détails sur ces champs, voir Rapport détaillé de l'historique des appels Webex Calling.

Processus d'évaluation de la réputation de l'appelant pour les fonctionnalités de groupe

L'évaluation de la réputation de l'appelant n'est effectuée qu'une seule fois pour chaque appel entrant, lors de sa première entrée dans le système. Ce processus couvre tous les types de terminaux, y compris les espaces de travail et les fonctionnalités de groupe telles que les standards automatiques, les files d'attente d'appels et les groupes de recherche. Pour les destinations qui reçoivent des appels provenant de fonctionnalités de groupe, aucune vérification supplémentaire de la réputation de l'appelant n'est effectuée, étant donné que l'évaluation initiale a déjà lieu au point d'entrée du groupe ou de la fonctionnalité. Pour les appels qui échouent au contrôle de réputation et pour lesquels le numéro appelé est associé à une fonction de groupe, aucune entrée d'historique d'appel n'est créée.

Les appels de rappel provenant de numéros d'urgence comportant un en-tête « Rappel » ne sont pas soumis à un filtrage par le fournisseur de réputation.

partenariat de soutien et de service

Cisco et Mutare ont établi un partenariat d'assistance afin de garantir aux clients une assistance rapide et experte pour l'intégration du service de réputation de l'appelant. Pour les problèmes liés à l'infrastructure Webex Calling, au routage des appels ou à la configuration de Control Hub, les clients doivent contacter le centre d'assistance technique Cisco (TAC) via leurs canaux de support standard. Pour toute question relative au service CCRP, notamment le calcul du score de réputation, l'accès au portail fournisseur, la création de compte ou les questions de facturation, les clients doivent s'adresser directement à l'équipe d'assistance dédiée de Mutare.

Cette structure de soutien garantit que chaque demande parvienne à l'équipe appropriée, capable d'apporter la solution la plus efficace et la plus rapide.

Limites

Les utilisateurs doivent consulter régulièrement la liste des appels bloqués dans leur historique d'appels afin d'identifier les faux positifs. Si des numéros apparaissent par erreur dans la liste des numéros bloqués, notamment les appels manqués qui ne devraient pas être bloqués, les utilisateurs doivent contacter leur administrateur pour faire débloquer ces numéros.