- Ana Sayfa

- /

- Makale

Webex Calling için sitenin sürdürülebilirliği

Bu makalede

Bu makalede Geri Bildirim?

Geri Bildirim?Site Sürdürülebilirliği, Webex bağlantısı kesilse bile işletmenizin erişilebilir kalmasını sağlar. Ağ kesintileri sırasında yerel uç noktalara yedek arama hizmetleri sağlamak için yerel bir ağ geçidi kullanır.

Dağıtım hususları

Varsayılan olarak, Webex Calling uç noktaları Aktif modda çalışır ve SIP kaydı ve çağrı kontrolü için Webex bulutuna bağlanır. Webex ile ağ bağlantısı kesilirse, uç noktalar otomatik olarak Hayatta Kalma moduna geçer ve yerel Hayatta Kalma Ağ Geçidi'ne kaydolur. Bu modda, ağ geçidi temel yedek arama hizmetleri sağlar. Webex ile ağ bağlantısı yeniden kurulduktan sonra, çağrı kontrolü ve kayıt işlemleri tekrar Webex bulutuna geçer.

Hayatta Kalma modunda aşağıdaki çağrılar desteklenmektedir:

-

Desteklenen Webex Calling uç noktaları arasında dahili arama (site içi arama)

-

Yerel PSTN devresi veya SIP hattı kullanarak harici numaralara ve E911 sağlayıcılarına yapılan harici aramalar (gelen ve giden).

Bu özelliği kullanmak için yerel ağda bir Cisco IOS XE yönlendiricisini Kurtarma Ağ Geçidi olarak yapılandırmanız gerekir. Hayatta Kalma Ağ Geçidi, söz konusu konumdaki uç noktalar için Webex bulutundan arama bilgilerini günlük olarak senkronize eder. Uç noktalar Hayatta Kalma moduna geçtiğinde, ağ geçidi bu bilgiyi kullanarak SIP kayıtlarını devralabilir ve temel arama hizmetleri sağlayabilir.

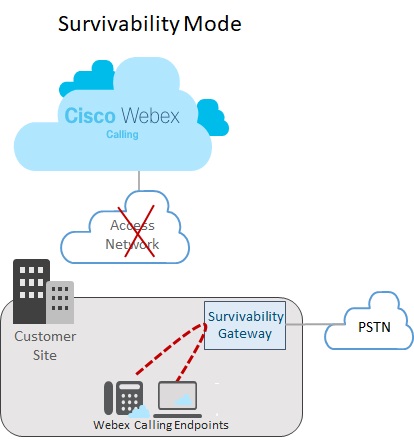

Tek lokasyonlu kurulum

Aşağıdaki görselde, Webex bağlantısının kesildiği ve Webex sitesindeki uç noktaların Hayatta Kalma modunda çalıştığı bir ağ arızası senaryosu gösterilmektedir. Görselde, Hayatta Kalma Ağ Geçidi, Webex'e bağlantı gerektirmeden iki yerel uç nokta arasında dahili bir aramayı yönlendiriyor. Bu durumda, Hayatta Kalma Ağ Geçidi yerel bir PSTN bağlantısıyla yapılandırılmıştır. Sonuç olarak, Hayatta Kalma modundaki yerel uç noktalar, harici numaralara ve E911 sağlayıcılarına gelen ve giden aramalar için PSTN'yi kullanabilir.

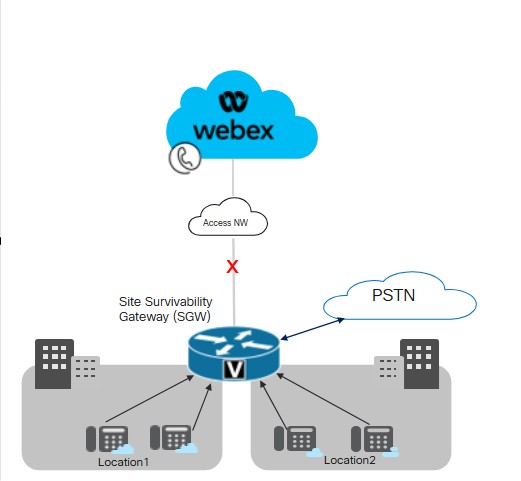

Çoklu lokasyon kurulumu

Aşağıdaki görselde, Webex bağlantısının kesildiği ve farklı konumlardaki uç noktaların Hayatta Kalma modunda çalıştığı bir ağ arızası senaryosu gösterilmektedir. Yerel ağ içinde, tek bir Hayatta Kalma ağ geçidine eşlenmiş birden fazla küçük konum bulunmaktadır. Bu kurulum, çağrı yönlendirmesi için konuma özgü yapılandırmaları korurken ağ geçidi kaynak kullanımını optimize eder.

Cisco, Yerel Ağ (LAN) içindeki farklı konumlardaki uç noktalar ile Hayatta Kalma Ağ Geçidi arasındaki bağlantı için 50 milisaniyelik bir gecikme eşiğinin korunmasını önermektedir.

Şantiyenin Hayatta Kalabilirliği İçin Temel Koşullar

Hayatta Kalabilirlik Geçidi için aşağıdaki koşullar geçerlidir:

-

Webex bulutu, cihaz yapılandırma dosyasında Hayatta Kalma Ağ Geçidi IP adresini, ana bilgisayar adını ve bağlantı noktasını içerir. Sonuç olarak, Webex bağlantısı kesildiğinde uç noktalar kayıt için Hayatta Kalma Ağ Geçidine ulaşabilir.

-

Webex bulutu ile Survivability Gateway arasında günlük olarak senkronize edilen çağrı verileri, kayıtlı kullanıcılar için kimlik doğrulama bilgilerini de içerir. Sonuç olarak, uç noktalar Hayatta Kalma modunda çalışırken bile güvenli kayıtlarını sürdürebilirler. Senkronizasyon, bu kullanıcılar için yönlendirme bilgilerini de içerir.

-

Hayatta Kalma Ağ Geçidi, Webex'in sağladığı yönlendirme bilgilerini kullanarak dahili aramaları otomatik olarak yönlendirebilir. Harici aramaları sağlamak için Hayatta Kalma Ağ Geçidine bir PSTN hat yapılandırması ekleyin.

-

Site Survivability'i kullanan her bir site, yerel ağ içinde bir Survivability Gateway'e ihtiyaç duyar.

-

Webex ağ bağlantısı en az 30 saniye boyunca yeniden kurulduktan sonra, kayıt işlemleri ve çağrı kontrolü Webex bulutuna geri döner.

Unified SRST ile birlikte veri merkezi

Hayatta Kalma Ağ Geçidi, bir Webex Hayatta Kalma yapılandırması ile bir Birleşik SRST yapılandırmasının aynı ağ geçidi üzerinde birlikte konumlandırılmasını destekler. Ağ geçidi, hem Webex Calling uç noktaları hem de Unified Communications Manager'a kayıtlı uç noktalar için kesintisiz çalışma desteği sağlayabilir. Ortak yerleşim (colocation) yapılandırmak için:

-

Unified Communications Manager'a kayıtlı uç noktalar için Unified SRST desteğini yapılandırın. Yapılandırma için Cisco Unified SRST Yönetim Kılavuzubölümüne bakın.

-

Aynı ağ geçidinde, Webex Arama uç noktaları için Site Hayatta Kalabilirliği özelliğini yapılandırmak üzere bu makaledeki Site Hayatta Kalabilirliği Yapılandırma Görev Akışını izleyin.

Veri merkezi hizmetleri için çağrı yönlendirme hususları

Veri merkezi hizmetlerinde çağrı yönlendirmesini yapılandırırken aşağıdaki hususları göz önünde bulundurun:

-

Hayatta Kalma Ağ Geçidi, aramadaki her iki uç noktanın da Hayatta Kalma Ağ Geçidine kayıtlı olması koşuluyla, dahili aramaları otomatik olarak yönlendirir. Kayıtlı tüm istemciler arasında yapılan dahili aramalar otomatik olarak yönlendirilir (SRST veya Webex Araması).

-

Bir çağrı kontrol sistemine olan bağlantı kesilirken diğer çağrı kontrol sistemine olan bağlantının devam ettiği bir durum yaşanması mümkündür. Sonuç olarak, uç noktaların bir kısmı Hayatta Kalma Ağ Geçidine kaydolurken, aynı lokasyondaki diğer uç noktalar birincil çağrı kontrolüne kaydolur. Bu durumda, iki uç nokta grubu arasındaki aramaları bir SIP hattına veya PSTN devresine yönlendirmeniz gerekebilir.

-

Harici aramalar ve E911 aramaları bir SIP hattına veya PSTN devresine yönlendirilebilir.

Desteklenen özellikler ve bileşenler

Aşağıdaki tabloda desteklenen özellikler hakkında bilgi verilmektedir.

| Özellik | MPP cihazları ve Webex Uygulaması | VG4xx ATA |

|---|---|---|

|

Site İçi Uzantı Çağrısı |

Hayatta Kalma Ağ Geçidi üzerinde özel bir yönlendirme yapılandırmasına gerek kalmadan otomatik olarak desteklenir. |

Hayatta Kalma Ağ Geçidi üzerinde özel bir yönlendirme yapılandırmasına gerek kalmadan otomatik olarak desteklenir. Alternatif rakamlar desteklenmiyor. |

|

Siteler Arası ve PSTN Aramaları (Gelen ve Giden) |

PSTN aramaları, telekomünikasyon devresi veya SIP hattı üzerinden yapılır. |

PSTN aramaları, telekomünikasyon devresi veya SIP hattı üzerinden yapılır. |

|

E911 Çağrı Yönetimi |

E911 araması için PSTN devresi veya SIP hattı gereklidir. Giden aramalar, tanımlanmış bir Acil Durum Müdahale Konumu (ERL) için belirli bir kayıtlı Acil Durum Konum Tanımlama Numarası (ELIN) kullanır. Acil durum operatörü bağlantısı kesilmiş bir aramayı geri ararsa, Hayatta Kalma Ağ Geçidi aramayı acil durum numarasını en son arayan cihaza yönlendirir. |

E911 araması için PSTN devresi veya SIP hattı gereklidir. Giden aramalar, tanımlanmış bir Acil Durum Müdahale Konumu (ERL) için belirli bir kayıtlı Acil Durum Konum Tanımlama Numarası (ELIN) kullanır. Acil durum operatörü bağlantısı kesilmiş bir aramayı geri ararsa, Hayatta Kalma Ağ Geçidi aramayı acil durum numarasını en son arayan cihaza yönlendirir. |

|

Çağrı Bekletme ve Sürdürme |

Desteklenir Bekletme müziği (MOH) kullanıyorsanız, Survivability Gateway'i manuel olarak bir MOH dosyasıyla yapılandırın. |

VG4xx ATA analog hatları aramaları beklemeye alamaz veya devam ettiremez. Bu özellik yalnızca VG4xx ATA üzerinde gelen bir çağrı alındığında desteklenir. |

|

Katılımlı Çağrı Aktarımı |

Destekleniyor |

Bu özellik yalnızca VG4xx ATA üzerinde gelen bir çağrı alındığında desteklenir. |

|

Kör Çağrı Aktarımı |

Destekleniyor |

Bu özellik yalnızca VG4xx ATA üzerinde gelen bir çağrı alındığında desteklenir. |

|

Gelen Arayan Kimliği (Ad) |

Desteklenir |

Desteklenir |

|

Gelen Arayan Kimliği (İsim) & Sayı) |

Desteklenir |

Desteklenir |

|

Noktadan Noktaya Görüntülü Görüşme |

Desteklenen |

Desteklenmiyor |

|

Üç Yönlü Arama |

Desteklenmiyor |

Desteklenmiyor |

|

Paylaşılan Hatlar |

Desteklenir |

Desteklenir |

|

Sanal Hatlar |

Desteklenen |

Desteklenmiyor |

|

Çağrı Yönlendirme |

"Tüm aramaları yönlendirme", "Cevap yok" ve "Meşgul" seçenekleri desteklenmektedir. |

Destekleniyor |

|

Cevaplama Grubu |

Aşağıdakiler desteklenmektedir: Sıralı, Paralel, Eşdeğer ve En Uzun Süre Boşta Kalma. |

Destekleniyor |

|

Otomatik Santral |

Dahili numara üzerinden arama desteği mevcuttur. |

Destekleniyor |

Bu özellik yapılandırıldığında, Site Sürekliliği aşağıdaki desteklenen uç noktalar için kullanılabilir hale gelir.

| Tür | Modeller | Minimum Sürüm |

|---|---|---|

| Çok Platformlu (MPP) Firmware'li Cisco IP Telefonu |

6821, 6841, 6851, 6861, 6861 Wi-Fi, 6871 7811, 7821, 7841, 7861 8811, 8841, 8851, 8861 8845 (yalnızca ses), 8865 (yalnızca ses), 8875 (video) 9800 Çok platformlu (MPP) bellenime sahip desteklenen Cisco IP Telefonları hakkında daha fazla bilgi için bkz: |

12.0(1) 8875 model telefonlar için - Phone OS 3.2 ve sonraki sürümler 9800 serisi için - PhoneOS 3.2(1) |

|

Cisco IP konferans telefonu |

7832, 8832 |

12.0(1) |

|

Cisco Webex Uygulaması |

Windows, Mac |

43.2 |

|

Analog Uç Noktalar |

VG400 ATA, VG410 ATA ve VG420 ATA Cisco ATA 191 ve 192 |

17.16.1a ATA 191 ve 192 için 11.3(1) |

Survivability Gateway, üçüncü taraf cihazları desteklemez.

Aşağıdaki tablo, Cisco IOS XE yönlendiricilerini Kurtarma Ağ Geçidi olarak yapılandırmanıza yardımcı olur. Bu tabloda her platformun desteklediği maksimum uç nokta sayısı ve minimum IOS XE sürümü listelenmiştir.

Webex Çağrı Kurtarma Ağ Geçidi özellikleri, Cisco IOS XE Dublin 17.12.3 sürümü veya daha sonraki sürümlerinde mevcuttur. Arama Grubu, Çağrı Yönlendirme ve Otomatik Karşılama özellikleri iOS 17.18.2 ve sonraki sürümlerinde mevcuttur.

| Model | Maksimum Uç Nokta kayıtları | Minimum Sürüm |

|---|---|---|

|

Entegre Hizmetler Yönlendiricisi 4321 | 50 |

Cisco IOS XE Dublin 17.12.3 veya sonraki sürümler |

|

Entegre Hizmetler Yönlendiricisi 4331 | 100 | |

|

Entegre Hizmetler Yönlendiricisi 4351 | 700 | |

|

Entegre Hizmetler Yönlendiricisi 4431 | 1200 | |

|

Entegre Hizmet Yönlendiricisi 4451-X | 2000 | |

|

Entegre Hizmetler Yönlendiricisi 4461 | 2000 | |

|

Catalyst Edge 8200L-1N-4T | 1500 | |

|

Catalyst Edge 8200-1N-4T | 2500 | |

|

Catalyst Edge 8300-1N1S-6T | 2500 | |

|

Catalyst Edge 8300-2N2S-6T | 2500 | |

|

Catalyst Edge 8300-1N1S-4T2X | 2500 | |

|

Catalyst Edge 8300-2N2S-4T2X | 2500 | |

|

Catalyst Edge 8000V yazılımı küçük yapılandırma | 500 | |

|

Catalyst Edge 8000V yazılım ortamı yapılandırması | 1000 | |

|

Catalyst Edge 8000V yazılımı büyük yapılandırma | 2000 |

Hayatta Kalma Ağ Geçidi için bağlantı noktası referans bilgileri

|

Bağlantı amacı |

Kaynak adresler |

Kaynak portlar |

Protocol |

Hedef adresleri |

Hedef portları |

|---|---|---|---|---|---|

|

Hayatta Kalma Ağ Geçidine Çağrı Sinyali Gönderme (SIP TLS) |

Cihazlar |

5060-5080 |

TLS |

Hayatta Kalabilirlik Ağ Geçidi |

8933 |

|

Hayatta Kalma Geçidi'ne (SRTP) medya çağrısı yapın. |

Cihazlar |

19560-19660 |

UDP |

Hayatta Kalabilirlik Ağ Geçidi |

8000-14198 (UDP üzerinden SRTP) |

|

PSTN ağ geçidine çağrı sinyali gönderme (SIP) |

Hayatta Kalabilirlik Ağ Geçidi |

Kısa Süreli |

TCP veya UDP |

ITSP PSTN ağ geçidiniz |

5060 |

|

PSTN ağ geçidine çağrı ortamı (SRTP) |

Hayatta Kalabilirlik Ağ Geçidi |

8000-48198 |

UDP |

ITSP PSTN ağ geçidiniz |

Kısa Süreli |

|

Zaman senkronizasyonu (NTP) |

Hayatta Kalabilirlik Ağ Geçidi |

Kısa Süreli |

UDP |

NTP sunucusu |

123 |

|

İsim çözümlemesi (DNS) |

Hayatta Kalabilirlik Ağ Geçidi |

Kısa Süreli |

UDP |

DNS sunucusu |

53 |

|

Bulut Yönetimi |

Bağlayıcı |

Kısa Süreli |

HTTPS |

Webex hizmetleri |

443, 8433 |

Bulut moduyla ilgili operasyonel kılavuz için Webex Araması için Bağlantı Noktası Referans Bilgileri Yardım makalesine bakın.

Cisco IOS XE yönlendiricilerinde port ayarı değerlerini özelleştirebilirsiniz. Bu tablo, yol göstermek amacıyla varsayılan değerler kullanmaktadır.

Özellik yapılandırması

Site hayatta kalabilirlik yapılandırma görev akışı

Mevcut bir Webex Arama konumuna Site Sürekliliği özelliğini eklemek için aşağıdaki görevleri tamamlayın. Webex bulutuna bağlantı kesilirse, yerel ağdaki bir Kurtarma Ağ Geçidi, o konumdaki uç noktalar için yedek çağrı kontrolü sağlayabilir.

Başlamadan önce

Eğer Hayatta Kalma Ağ Geçidi olarak görev yapacak yeni bir ağ geçidi sağlamanız gerekiyorsa, ağ geçidini Control Hub'a eklemek için Webex makalesi Cisco IOS Yönetilen Ağ Geçitlerini Webex Cloud'a Kaydet başlıklı makaleye bakın.

| Adımlar | Komut veya Eylem | Amaç |

|---|---|---|

|

1 | Ağ geçidine hayatta kalabilirlik hizmeti atayın. |

Control Hub'da, Hayatta Kalma Ağ Geçidi hizmetini bir ağ geçidine atayın. |

|

2 | Yapılandırma şablonunu indir |

Yapılandırma şablonunu Control Hub'dan indirin. Ağ geçidi komut satırını yapılandırırken şablona ihtiyacınız olacak. |

|

3 |

Hayatta Kalma Ağ Geçidi için lisansları yapılandırın. | |

|

4 |

Hayatta Kalma Ağ Geçidi için sertifikaları yapılandırın. | |

|

5 |

Daha önce indirdiğiniz yapılandırma şablonunu, ağ geçidi komut satırını yapılandırmak için kılavuz olarak kullanın. Şablonda yer alan tüm zorunlu ayarları tamamlayın. |

Ağ geçidine hayatta kalabilirlik hizmeti atayın.

Başlamadan önce

| 1 |

Hizmetleraltında [ Arama [] bölümüne gidin ve ardından Yönetilen Ağ Geçitleri sekmesine tıklayın. Yönetilen Ağ Geçitleri görünümü, Control Hub üzerinden yönettiğiniz ağ geçitlerinin listesini görüntüler.

|

| 2 |

Hayatta Kalma Ağ Geçidi olarak atamak istediğiniz ağ geçidini seçin ve Hizmet alanının değerine bağlı olarak aşağıdakilerden birini seçin:

|

| 3 |

Hizmet türü açılır menüsünden Hayatta Kalabilirlik Ağ Geçidi seçeneğini belirleyin ve aşağıdaki alanları doldurun:

Kayıt işlemini tamamladıktan sonra, konum bilgileri Yönetilen ağ geçitleri sayfasında görünür. |

| 4 |

Ata’ya tıklayın. Yönetilen Ağ Geçitleri görünümü, ağ geçidine atanmış konumların listesini görüntüler.

|

Yapılandırma şablonunu indir

| 1 |

Eğer bir iş ortağı kuruluşsanız, İş Ortağı Merkezi (Partner Hub) kullanıma açılır. Control Hub'ı açmak için Partner Hub'da Müşteri görünümüne tıklayın ve ilgili müşteriyi seçin veya iş ortağı kuruluşunuz için Control Hub ayarlarını açmak üzere Kuruluşum öğesini seçin. |

| 2 |

. |

| 3 |

İlgili Hayatta Kalabilirlik Geçidine tıklayın. |

| 4 |

Yapılandırma Şablonunu İndir seçeneğine tıklayın ve şablonu masaüstünüze veya dizüstü bilgisayarınıza indirin. |

Lisanslamayı yapılandırın

| 1 |

Yönlendiricide genel yapılandırma moduna girin: |

| 2 |

Lisansları yalnızca kullandığınız platforma özgü komutları kullanarak yapılandırın.

250 Mb/sn'den daha yüksek bir veri aktarım hızı yapılandırırken, HSEC platform lisansına ihtiyacınız vardır. |

Sertifikaları Yapılandır

Cisco IOS XE üzerinde sertifikaları yapılandırın

Hayatta Kalma Ağ Geçidi için sertifika talep etmek ve oluşturmak üzere aşağıdaki adımları tamamlayın. Herkese açık olarak bilinen bir Sertifika Otoritesi tarafından imzalanmış sertifikalar kullanın.

Survivability Gateway platformu yalnızca kamuya açık olarak bilinen CA sertifikalarını destekler. Özel veya kurumsal CA sertifikaları Survivability Gateway için kullanılamaz.

Webex Aramaları için desteklenen kök sertifika yetkililerinin listesi için bkz. Cisco Webex Ses ve Video Platformlarına Yapılan Aramalar İçin Hangi Kök Sertifika Yetkilileri Desteklenmektedir?.

Survivability Gateway platformu joker karakterli sertifikayı desteklemiyor.

Adımları tamamlamak için örnek koddaki komutları çalıştırın. Bu komutlar ve daha fazla yapılandırma seçeneği hakkında ek bilgi için, Cisco Unified Border Element Configuration Guideiçindeki “ SIP TLS Support” bölümüne bakın.

| 1 |

Aşağıdaki komutları çalıştırarak genel yapılandırma moduna girin: |

| 2 |

Aşağıdaki komutu çalıştırarak RSA özel anahtarını oluşturun. Özel anahtar modülünün en az 2048 bit olması gerekir. |

| 3 |

Hayatta Kalma Ağ Geçidi sertifikasını tutacak bir güven noktası yapılandırın. Ağ geçidinin tam nitelikli alan adı (fqdn), ağ geçidine hayatta kalma hizmetini atarken kullandığınız değerle aynı olmalıdır. |

| 4 |

İstendiğinde CSR ekranda görüntülendikten sonra, sertifikayı desteklenen bir sertifika yetkilisine (CA) gönderebileceğiniz bir dosyaya kopyalamak için Not Defteri'ni kullanın. Sertifika imzalama sağlayıcınız PEM (Gizlilik Geliştirilmiş E-posta) formatında bir CSR gerektiriyorsa, göndermeden önce bir başlık ve alt bilgi ekleyin. Örnek: |

| 5 |

CA size bir sertifika verdikten sonra, sertifikayı doğrulamak için İstenildiğinde, 64 tabanını yapıştırın. CER/PEM CA sertifikasının içeriğini (cihaz sertifikasını değil) terminale gönderiyor. |

| 6 |

İmzalı ana bilgisayar sertifikasını İstenildiğinde, 64 tabanını yapıştırın. CER/PEM Sertifikayı terminale girin. |

| 7 |

Kök CA sertifikasının mevcut olup olmadığını kontrol edin: Webex Calling çözümü yalnızca kamuya açık olarak bilinen sertifika yetkililerini desteklemektedir. Özel veya kurumsal CA sertifikaları desteklenmemektedir. |

| 8 |

Kök CA sertifikanız paket içerisinde yer almıyorsa, sertifikayı edinin ve yeni bir güven noktasına aktarın. Cisco IOS XE ağ geçidinizde herkese açık olarak bilinen bir CA kök sertifikası mevcut değilse bu adımı gerçekleştirin. İstenildiğinde, 64 tabanını yapıştırın. CER/PEM Sertifika içeriğini terminale girin. |

| 9 |

Yapılandırma modunu kullanarak, aşağıdaki komutlarla varsayılan güven noktasını, TLS sürümünü ve SIP-UA varsayılanlarını belirtin. |

Sertifikaları anahtar çiftleriyle birlikte içe aktarın.

CA sertifikalarını ve anahtar çiftlerini PKCS12 formatını (.pfx veya .p12) kullanarak bir paket halinde içe aktarabilirsiniz. Paketi yerel dosya sisteminden veya uzak bir sunucudan içe aktarabilirsiniz. PKCS12 özel bir sertifika formatıdır. Kök sertifikadan kimlik sertifikasına kadar tüm sertifika zincirini, RSA anahtar çiftiyle birlikte bir araya getirir. Yani, içe aktardığınız PKCS12 paketi, anahtar çiftini, ana bilgisayar sertifikalarını ve ara sertifikaları içerecektir. Aşağıdaki senaryolar için bir PKCS12 paketi içe aktarın:

-

Başka bir Cisco IOS XE yönlendiricisinden dışa aktarın ve Survivability Gateway yönlendiricinize içe aktarın.

-

OpenSSL kullanarak Cisco IOS XE yönlendiricisinin dışında PKCS12 paketinin oluşturulması

Survivability Gateway yönlendiriciniz için sertifikalar ve anahtar çiftleri oluşturmak, dışa aktarmak ve içe aktarmak için aşağıdaki adımları tamamlayın.

| 1 |

(İsteğe bağlı) Survivability Gateway yönlendiriciniz için gerekli olan PKCS12 paketini dışa aktarın. Bu adım yalnızca başka bir Cisco IOS XE yönlendiricisinden dışa aktarma yapıyorsanız geçerlidir. |

| 2 |

(İsteğe bağlı) OpenSSL kullanarak bir PKCS12 paketi oluşturun. Bu adım yalnızca OpenSSL kullanarak Cisco IOS XE dışında bir PKCS12 paketi oluşturmanız durumunda geçerlidir. |

| 3 |

Dosya paketini PKCS12 formatında içe aktarın. Aşağıda komut için örnek bir yapılandırma ve yapılandırılabilir parametrelere ilişkin ayrıntılar yer almaktadır:

crypto pki import komutu, sertifikayı barındırmak için güven noktasını otomatik olarak oluşturur. |

| 4 |

Yapılandırma modunu kullanarak, aşağıdaki komutlarla varsayılan güven noktasını, TLS sürümünü ve SIP-UA varsayılanlarını belirtin. |

Hayatta Kalabilirlik Ağ Geçidini Yapılandır

Ağ geçidini hayatta kalma ağ geçidi olarak yapılandırın.

Daha önce indirdiğiniz yapılandırma şablonunu, ağ geçidi komut satırını yapılandırmak için kılavuz olarak kullanın. Şablondaki zorunlu ayarları tamamlayın.

Aşağıdaki adımlar, komutların açıklamalarıyla birlikte örnek komutlar içermektedir. Ayarları dağıtımınıza uygun şekilde düzenleyin. Köşeli parantezler (örneğin, ), dağıtımınıza uygun değerleri girmeniz gereken ayarları belirtir. Çeşitli <tag> ayarları, yapılandırma kümelerini tanımlamak ve atamak için sayısal değerler kullanır.

- Aksi belirtilmedikçe, bu çözüm, bu prosedürdeki tüm yapılandırmaları tamamlamanızı gerektirir.

- Şablondan ayarları uygularken, ağ geçidine kopyalamadan önce

%tokens%işaretlerini tercih ettiğiniz değerlerle değiştirin. - Komutlar hakkında daha fazla bilgi için Webex Yönetilen Ağ Geçidi Komut Referansıbölümüne bakın. Komut açıklamasında farklı bir belgeye yönlendirilmediğiniz sürece bu kılavuzu kullanın.

| 1 |

Genel yapılandırma moduna girin. Neresi:

|

| 2 |

Ses hizmeti yapılandırmalarını gerçekleştirin:

Komutların açıklaması:

|

| 3 |

Yönlendiricide Hayatta Kalma özelliğini etkinleştirin: Komutların açıklaması:

|

| 4 |

NTP sunucularını yapılandırın:

|

| 5 |

(İsteğe bağlı). Genel Kısıtlama Sınıfı çağrı izinlerini yapılandırın: Önceki örnek, kategoriler (örneğin, |

| 6 |

Tercih edilen codec'lerin bir listesini yapılandırın. Örneğin, aşağıdaki listede tercih edilen codec olarak g711ulaw, ardından da g711alaw belirtilmiştir. Komutların açıklaması:

|

| 7 |

Varsayılan ses kayıt havuzlarını yapılandırın: Komutların açıklaması:

|

| 8 |

Acil durum aramalarını yapılandırın: Komutların açıklaması:

Wi-Fi katmanı IP alt ağlarıyla doğru şekilde eşleşmezse, gezici cihazlar için acil durum aramalarında doğru ELIN eşleştirmesi yapılmayabilir. |

| 9 |

PSTN için arama eşlerini yapılandırın. Dial peer yapılandırmasına ilişkin bir örnek için PSTN bağlantı örneklerinebakın. |

| 10 |

İsteğe bağlı. Yönlendirici için Bekletme Müziği özelliğini etkinleştirin. Müzik dosyasını G.711 formatında yönlendiricinin flash belleğine kaydetmeniz gerekmektedir. Dosya .au veya .wav dosya formatında olabilir, ancak dosya formatı 8 bit 8 kHz veri içermelidir (örneğin, ITU-T A-law veya mu-law veri formatı). Komutların açıklaması:

|

İsteğe bağlı tam senkronizasyon

İsteğe bağlı. Bu işlemi yalnızca anlık, isteğe bağlı senkronizasyonu tamamlamak istiyorsanız gerçekleştirin. Bu işlem zorunlu değildir çünkü Webex bulut sistemi, çağrı verilerini günde bir kez otomatik olarak Survivability Gateway'e senkronize eder.

| 1 |

Eğer bir iş ortağı kuruluşsanız, İş Ortağı Merkezi (Partner Hub) kullanıma açılır. Control Hub'ı açmak için Partner Hub'da Müşteri görünümüne tıklayın ve ilgili müşteriyi seçin veya iş ortağı kuruluşunuz için Control Hub ayarlarını açmak üzere Kuruluşum öğesini seçin. |

| 2 |

. |

| 3 |

İlgili Hayatta Kalabilirlik Ağ Geçidine tıklayarak o ağ geçidi için Hayatta Kalabilirlik Hizmeti görünümünü açın. |

| 4 |

Senkronize Et düğmesine tıklayın. |

| 5 |

Gönder’e tıklayın. Senkronizasyon işleminin tamamlanması 10 dakikaya kadar sürebilir.

|

Hayatta Kalabilirlik Geçidi özelliklerini düzenle

| 1 |

Eğer bir iş ortağı kuruluşsanız, İş Ortağı Merkezi (Partner Hub) kullanıma açılır. Control Hub'ı açmak için Partner Hub'da Müşteri görünümüne tıklayın ve ilgili müşteriyi seçin veya iş ortağı kuruluşunuz için Control Hub ayarlarını açmak üzere Kuruluşum öğesini seçin. |

| 2 |

. |

| 3 |

İlgili Hayatta Kalabilirlik Ağ Geçidine tıklayarak o ağ geçidi için Hayatta Kalabilirlik Hizmeti görünümünü açın. |

| 4 |

Düzenle düğmesine tıklayın ve aşağıdaki ayarları güncelleyin.

|

| 5 |

Gönder’e tıklayın. Eğer bir Hayatta Kalma Ağ Geçidini Kontrol Merkezinden silmek istiyorsanız, önce Hayatta Kalma Ağ Geçidi hizmetinin atamasını kaldırın. Daha fazla ayrıntı için Yönetilen Ağ Geçitlerine Hizmet Atamabölümüne bakın. |

Hayatta kalma ağ geçidinde CDR'leri etkinleştirmek için yapılandırmalar

Bu bağlayıcı, çağrı sayısı ölçümlerinin toplanmasını kolaylaştırmak için CDR ile ilgili komutları otomatik olarak yapılandırır.

Bir hayatta kalma olayının sonunda, bağlantı elemanı, olay süresi boyunca oluşturulan CDR'leri (çağrı kayıtlarını) yapılandırma verileriyle birlikte işleyerek çeşitli çağrı sayılarını belirler. Bu ölçümler, toplam çağrı sayısını, acil çağrı sayısını ve harici çağrı sayısını içerir ve dahili özellik kullanımını izlemek için kullanılır. Webex bulutuna yalnızca arama sayısı ölçümleri gönderilirken, gerçek arama kayıtları (CDR) iletilmez.

Aşağıda örnek bir yapılandırma verilmiştir:

!

gw-accounting file

primary ifs bootflash:guest-share/cdrs/

acct-template callhistory-detail

maximum cdrflush-timer 5

cdr-format detailed

!

Komutların açıklaması:

-

primary ifs bootflash:guest-share/cdrs/- Bu komut, bağlantı aracının erişimine izin vermek için CDR dosyalarını guest-share klasörüne kaydetmek içindir. -

acct-template callhistory-detail- Bu komut, arama kayıt dosyasına (CDR) dial-peer etiketini eklemek için gereklidir. -

maximum cdrflush-timer 5- Varsayılan süre 60 dakikadır, ancak bunu 5 dakikaya ayarlamak, arama kayıtlarının dosyaya daha hızlı kaydedilmesini sağlar. -

cdr-format detailed- Bu varsayılan formattır. Kompakt format, dial-peer etiketi içermediği için uygun değildir.

Çağrı yönlendirmeyi etkinleştirmek için yapılandırmalar

Çağrı yönlendirme işlevi, Webex bulutuna bağlantının kesildiği ağ kesintileri sırasında kesintisiz çağrı işlemeyi sağlayan hayatta kalma özelliklerinin bir parçasıdır. Hayatta Kalma ağ geçidi, uç noktaların yerel olarak kaydolmasına ve temel arama yeteneklerini korumasına olanak tanıyan yerel bir yedekleme ağ geçidi görevi görür.

-

Hayatta Kalma modunda çağrı yönlendirme davranışı, havuz yapılandırması, arama eşi yapılandırmaları ve çağrıları yerel olarak işleyen veya PSTN veya SIP hatları üzerinden yönlendiren yönlendirme politikaları kullanılarak Hayatta Kalma ağ geçidi tarafından yönetilir.

-

Webex Calling, hayatta kalma modunda bu yöntemleri kullanmadığı için, Hayatta Kalma ağ geçidi, çağrı yönlendirme ve çağrı aktarma ek hizmetleri için SIP REFER, SIP'in geçici olarak taşınması özelliklerini devre dışı bırakır.

Çağrı yönlendirme senaryoları için ses kayıt havuzlarını yapılandırın:

|

Çağrı yönlendirme özelliğini kullanmak için, her bir telefonun

|

Arama grubunu etkinleştirmek için yapılandırmalar

Bu tablo, Control Hub'daki av grubu özelliği yapılandırması ile Survivability ağ geçidi komutlarının kullanımı arasında bir eşleme sağlar.

| Av grubu özellikleri | Kontrol Merkezi kullanılarak yapılandırma | Hayatta kalabilirlik geçidi komutları |

|---|---|---|

|

Çağrı yönlendirme modelini seçin. |

Top-Down/Simultaneous/Circular/Longest-idle | Sequential/Parallel/Peer/Longest-idle |

|

Av grubunu ekle |

Her konum için isim ve telefon numarası içeren bir arama grubu ekleyin. | Av Grubu eklemek için voice hunt-group . kullanın. Ardından pilot komutunu kullanarak telefon numarasını ve description komutunu kullanarak arama grubu adını ekleyin. |

|

Eklemek istediğiniz Kullanıcıları, Çalışma Alanlarını veya Sanal hatları seçin. |

Hunt Group'a katılacak acenteleri seçin. |

|

|

Ayarlanan çaldırma sayısından sonra ilerle |

Halka sayısını ayarla seçeneğini kullanarak yapılandırın |

Çağrının çalma sayısı yerine bir sonraki temsilciye aktarılmasını sağlamak için |

|

Meşgul olduğunda ilerle |

Meşgulken ilerle seçeneğini kullanarak yapılandırın. |

|

|

Tüm aracılar ulaşılamaz olduğunda çağrıları yönlendir | Tüm temsilcilere ulaşılamadığında aramaları yönlendir seçeneğini kullanarak yapılandırın. |

|

|

Tüm aracılar meşgul olduğunda veya çağrı yakalama grubu meşgul olduğunda çağrıları yönlendirme |

Tüm temsilciler meşgul olduğunda veya arama grubu meşgul olduğunda aramaları yönlendir seçeneğini kullanarak yapılandırın. |

Yapılandırmak için şunu kullanın: |

-

Bir arama grubu için sıralı halkaları yapılandırın.

voice hunt-group 1 sequential pilot 1111 number 1 1001 number 2 1002 number 3 7089001 number 4 7089002 number 5 +1210903443 ..... ..... timeout 20 final 1009 statistics collect description present-call idle-phone -

Bir Hunt grubu paralel halkalarını yapılandırın.

voice hunt-group 2 parallel pilot 2222 number 1 2001 number 2 2002 number 3 2089001 number 4 2089002 number 5 +12109034433 ..... ..... timeout 60 final 1009 statistics collect description

Komutların açıklaması:

-

voice hunt-group- Bu komut, bir arama grubu için yapılandırma modunu tanımlamak ve bu moda girmek için kullanılır. -

parallel- Bu anahtar kelime, sistemin gelen çağrıları bu arama grubunun üyeleri arasında dağıtmak için kullanacağı arama grubu yöntemini veya algoritmasını belirtir. -

number- Bir liste oluşturur extensions/e164 numbers/ESN Ses avı grubunun üyeleri olan kişiler. Listedeki hiçbir numara başka bir av grubunun pilot numarası olamaz. -

pilot- Bu, arama grubu için ana numara veya dizin numarasıdır. Arayanlar, avcı grubuna ulaşmak için bu numarayı çevirirler. -

timeout- Av grubunun bir sonraki eyleme geçmeden önce üyelerini aramak için deneyeceği maksimum süreyi saniye cinsinden ayarlar. -

final- Bu komut yedek sayıyı belirtir. -

statistics collect- Av grubu için operasyonel istatistiklerin toplanmasını sağlar. -

descriptin- av grubu açıklaması -

present-call idle-phone- Aramayı yalnızca boşta olan temsilcilere iletin.

Aşağıda show voice hunt-group statistics komutunun örnek çıktısı verilmiştir. Çıktı, sesli arama grubu numarasına yapılan doğrudan aramaları ve kuyruktan veya B-ACD'den gelen aramaları içerir.

Router# show voice hunt-group 1 statistics last 1 h

Wed 04:00 - 05:00

Max Agents: 3

Min Agents: 3

Total Calls: 9

Answered Calls: 7

Abandoned Calls: 2

Average Time to Answer (secs): 6

Longest Time to Answer (secs): 13

Average Time in Call (secs): 75

Longest Time in Call (secs): 161

Average Time before Abandon (secs): 8

Calls on Hold: 2

Average Time in Hold (secs): 16

Longest Time in Hold (secs): 21

Per agent statistics:

Agent: 5012

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 70

Longest Time in Call (secs): 150

Totals Calls on Hold: 1

Average Hold Time (secs): 21

Longest Hold Time (secs): 21

From Queue:

Total Calls Answered: 3

Average Time in Call (secs): 55

Longest Time in Call (secs): 78

Total Calls on Hold: 2

Average Hold Time (secs): 19

Longest Hold Time (secs): 26

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5013

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 51

Longest Time in Call (secs): 118

Totals Calls on Hold: 1

Average Hold Time (secs): 11

Longest Hold Time (secs): 11

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 4

Longest Time in Call (secs): 4

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5014

From Direct Call:

Total Calls Answered: 1

Average Time in Call (secs): 161

Longest Time in Call (secs): 161

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 658

Longest Time in Call (secs): 658

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Queue related statistics:

Total calls presented to the queue: 5

Calls handoff to IOS: 5

Number of calls in the queue: 0

Average time to handoff (secs): 2

Longest time to handoff (secs): 3

Number of abandoned calls: 0

Average time before abandon (secs): 0

Calls forwarded to voice mail: 0

Calls answered by voice mail: 0

Number of error calls: 0

Router# sh voice hunt-group

Group 1

type: sequential

pilot number: 4444, peer-tag 2147483647

list of numbers:

Member Used-by State Login/Logout

====== ======= ===== ============

1001 1001 up -

1003 1003 up -

preference: 0

preference (sec): 0

timeout: 15

final_number:

auto logout: no

stat collect: no

phone-display: no

hlog-block: no

calls in queue: 0

overwrite-dyn-stats: no

members logout: no

present-call idle-phone: no

webex-sgw-bgl14#

Temel Otomatik Çağrı Dağıtımı (B-ACD) özelliğini etkinleştirmek için yapılandırmalar

Temel otomatik çağrı dağıtımı (B-ACD) ve otomatik karşılama (AA) hizmeti, arayanların uygun departmanı seçmelerine veya bilinen dahili numaraları aramalarına olanak tanıyan karşılama mesajları ve menülerle dış aramaların otomatik olarak yanıtlanmasını sağlar.

B-ACD, etkileşimli menüler ve yerel arama grupları kullanarak gelen aramalar için otomatik yanıtlama ve çağrı dağıtımı sağlar. B-ACD uygulaması, otomatik karşılama (AA) hizmetleri ve bir çağrı kuyruğu hizmetinden oluşmaktadır. B-ACD otomatik karşılama sistemi, g711ulaw codec'i ile gelen SIP trunk ile müzakere edilen PSTN aramalarını destekler.

B-ACD, sıralı, paralel, eşler arası, en uzun boşta kalma süresine sahip çağrı patlaması desteğiyle SIP paylaşımlı hatları ve karma paylaşımlı hatları destekleyen sesli arama gruplarını destekler.

Gelen bir çağrı, B-ACD AA pilot numarasını çevirir ve arayana çağrının otomatik olarak yönlendirilmesine yardımcı olacak bir karşılama mesajı ve talimatlar içeren bir sesli yönlendirme duyar.

Sınırlamalar

Gelen ve giden aramaları aktarırken aynı kodeği kullanın. Farklı kodeklerin kullanılması desteklenmemektedir. IOS, herhangi bir TCL uygulaması tarafından işlenen çağrılar için dönüştürücüyü çağırmayacaktır.

B-ACD bileşenleri

B-ACD uygulaması, bir çağrı kuyruğu hizmeti ve bir veya daha fazla AA hizmetinden oluşur. Bu hizmetlerin yapılandırılabilir bileşenleri şunlardır:

-

Pilot Numarası

-

Karşılama mesajı ve diğer ses dosyaları

-

Menü seçenekleri

-

Dahili Numarayı Ara

Pilot Numarası

Her AA (American Airlines) hizmetinin, arayanların AA'ya ulaşmak için çevirdiği kendi AA pilot numarası vardır. Bu sayı param aa-pilot komutunda belirtilmiştir. AA pilot numarası herhangi bir acente telefon numarası veya fiziksel telefonla ilişkilendirilmemiştir, ancak bu numaranın dışarıdan arayanlar tarafından ulaşılabilir olması için, gelen arama numarası olarak AA pilot numarasını içeren bir arama eşi tanımlamanız gerekir.

Hoş Geldiniz Mesajı ve Diğer Ses Dosyaları

Karşılama mesajı, pilot numara tarafından bir çağrıya cevap verildiğinde çalınan bir ses dosyasıdır. Bu ses dosyası, arayanları durumları ve alabilecekleri önlemler hakkında bilgilendirmek için B-ACD hizmetiyle birlikte kullanılan ses dosyalarından biridir. Müşterilerinize sunulan menü seçeneklerini açıklayan kişiselleştirilmiş ses dosyaları oluşturabilirsiniz. B-ACD ses dosyaları aşağıdaki bölümlerde açıklanmıştır:

Varsayılan ses dosyalarının yeniden kaydedilmesi

Senaryonun her bir noktası için varsayılan ses dosyaları sağlanır ve arayanlara verilir. Varsayılan ses dosyalarını bağlantısından indirip, B-ACD yönlendiricisinin erişebileceği bir yere, örneğin flash belleğe veya bir TFTP sunucusuna kopyalayın. Ses dosyaları ve senaryo dosyaları, web sitesinde bir tar dosyası içinde paketlenmiştir. Varsayılan dosyalar ve bunlara ait mesajlar tabloda listelenmiştir. Varsayılan mesajların üzerine kişiselleştirilmiş mesajlar kaydedebilirsiniz, ancak Dil Kodlarını ve Dosya Adlarını Değiştirmebölümünde özellikle açıklanan durumlar dışında ses dosyalarının adlarını değiştiremezsiniz.

B-ACD hizmetini ilk kez kullanmadan önce varsayılan sesli komutları yeniden kaydetmek ve yüklemek için Tcl Komut Dosyalarını ve Sesli Komutları İndirmebölümündeki adımları izleyin. Mevcut bir B-ACD servisinde sesli yönlendirmeleri yeniden kaydetmek için, Komut Dosyası Parametrelerini ve Sesli Yönlendirmeleri Güncelleme (Yalnızca Dahili Numara ile Arama)bölümündeki adımları izleyin.

| Varsayılan dosya adı | Varsayılan duyuru | Temerrüt duyurusunun süresi |

|---|---|---|

en_bacd_welcome.au |

"Aradığınız için teşekkürler." Mesajın ardından iki saniyelik bir duraklama içerir. |

3 saniye |

en_bacd_options_menu.au |

Satış için 1'e basın (duraklatın) Müşteri hizmetleri için 2'ye basın (bekleme). Dahili numarayı aramak için 3'e basın (bekleme). Operatörle görüşmek için sıfıra basın. Mesajın ardından dört saniyelik bir duraklama içerir. |

15seconds |

en_bacd_disconnect.au |

"Şu anda çağrınıza yanıt veremiyoruz." Lütfen bir süre sonra tekrar deneyin. Aradığınız için teşekkürler." Mesajın ardından dört saniyelik bir duraklama içerir. |

10seconds |

en_bacd_invalidoption. au |

"Geçersiz bir seçenek girdiniz." Lütfen tekrar deneyin. Mesajın ardından bir saniyelik bir duraklama içerir. Bu sesli uyarı, arayan kişi geçersiz bir menü seçeneği seçtiğinde veya geçersiz bir dahili numara çevirdiğinde oynatılır. |

7seconds |

en_bacd_enter_dest.au |

"Lütfen ulaşmak istediğiniz dahili numarayı girin." Mesajın ardından beş saniyelik bir duraklama içerir. Bu sesli mesaj, arayan kişi |

7seconds |

en_bacd_allagentsbusy. au |

"Tüm temsilciler şu anda diğer müşterilere yardımcı olmakla meşguller." Yardım gelene kadar beklemeye devam edin. Kısa süre içinde birisi sizinle ilgilenecek. Mesajın ardından iki saniyelik bir duraklama içerir. Bu yanıt aynı zamanda ikinci selamlama olarak da bilinir. |

7seconds |

en_bacd_music_on_hol d.au |

B-ACD arayanlarına bekleme müziği (MOH) çalınır. |

60seconds |

Ses dosyalarından herhangi birini yeniden kaydederseniz, B-ACD komutlarının 8 bit, mu-law ve 8 kHz kodlamalı G.711 ses dosyası (.au) formatı gerektirdiğini unutmayın. Aşağıdaki ses düzenleme araçlarını veya benzer kalitede diğerlerini tavsiye ederiz:

-

Adobe Systems Inc. tarafından geliştirilen (eskiden Syntrillium Software Corp. tarafından Cool Edit olarak adlandırılan) Microsoft Windows için Adobe Audition.

-

Sun Microsystems Inc. tarafından Solaris için AudioTool.

B-ACD'yi yapılandırın

İşte birkaç yapılandırma örneği:

application

service aa bootflash:app-b-acd-aa-3.0.0.8.tcl

paramspace english index 1

param handoff-string aa

param dial-by-extension-option

paramspace english language en

param aa-pilot

paramspace english location flash:

param welcome-prompt _bacd_welcome.au

param voice-mail

param service-name queue

!

service queue bootflash:app-b-acd-3.0.0.8.tcl

param queue-len 30

param queue-manager-debugs 1

!

! SIP PSTN Dial-Peers for Auto Attendant(BACD) service called aa associated with incoming voice port

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

session protocol sipv2

incoming called-number

dtmf-relay rtp-nte

codec g711ulaw

no vad

!

! TDM PSTN Dial-Peers if not using SIP for Auto Attendant(BACD) service called aa associated with incoming voice pots

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

incoming called-number

port %tdm_port%

! | Komut | Açıklama |

|---|---|

param dial-by-extension-option |

Arayanların, belirtilen menü numarasını çevirdikten sonra dahili numaraları da çevirmelerini sağlar. menü numarası—Bir menü seçeneğinin tanımlayıcısı. Değer aralığı 1 ile 9 arasındadır. Varsayılan değer yok. |

param aa-pilot |

Otomatik karşılama sistemi arama eşleşmesinde ilişkili pilot numarasını belirtir. |

param voice-mail |

AA temsilcileri tarafından yanıtlanmayan aramalar için alternatif bir hedef tanımlar. |

paramspace english language en |

IVR uygulaması tarafından dinamik sesli yanıtlar için kullanılan ses dosyalarının dil kodunu tanımlar.

Bu dil kodu, dosyada kullanılan dilden bağımsız olarak, sesli uyarı dosyalarınızın adlarında kullanılan iki karakterli dil önekiyle eşleşmelidir. Daha fazla bilgi için Karşılama Mesajı ve Diğer Ses Dosyalarıbölümüne bakın. |

param welcome-prompt

audio-filename |

Bu AA hizmeti tarafından kullanılan karşılama mesajı için bir ses dosyası atar.

|

Dil Kodlarını ve Dosya Adlarını Değiştirme

-

Dosya adlarının ön ekleri ch, en, sp veya aa olarak değiştirilebilir. Önek, dosyada kullanılan gerçek dilden bağımsız olarak, paramspace language komutundaki language-code parametresinde belirtilen kodla eşleşmelidir.

-

Ön ekinden sonra, karşılama istemi dosya adı (varsayılan olarak en_bacd_welcome.au)

param welcome-promptkomutunda tanımlandığı gibi herhangi bir tanımlayıcı ad içerebilir. -

Ön ekinden sonra, açılır menü komut istemi dosya adı (varsayılan değer sağlanmamıştır)

param drop-through-promptkomutunda tanımlandığı gibi herhangi bir tanımlayıcı ad içerebilir.

Ses dosyalarında, dilediğiniz dilde bir metin kaydedebilirsiniz. Farklı bir dilde komut istemi içeren bir dosyanın ön ekini değiştirmeye gerek yoktur, çünkü dil kodu ön ekleri B-ACD hizmetinin bir parçası olmayan özellikler için kullanılır. Ancak, ses dosyasında kullanılan dilden bağımsız olarak, dosyalarınızdaki dil kodu öneklerinin, paramspace language komutundaki language-code parametresinde belirtilen dil koduyla eşleşmesi önemlidir.

_bacd_welcome.au dosyası hariç, ses dosyasının adının tanımlayıcı kısmını değiştirmeyin. Bu komut dosyaları, Tablo 'dakilerle aynı tanımlayıcı adlara sahip ve paramspace language komutunda belirttiğiniz aynı ön eke sahip ses dosyalarını tanımlar.

Genel dosya adlandırma kurallarının iki istisnası, karşılama mesajı ses dosyası (varsayılan en_bacd_welcome.au) ve drop-through-option mesajı ses dosyasıdır (varsayılan belirtilmemiştir). Bu iki sesli uyarı dosyasının adlarının tanımlayıcı kısımları, yapılandırma sırasında açıkça belirtilir ve tamamen kullanıcı tarafından yapılandırılabilir. Bu dosyalar, aşağıdaki kurallara uydukları sürece herhangi bir dosya adı kullanabilirler:

-

Dosya adının ön ek kısmı, paramspace language komutunda belirtilen dil koduyla aynı olmalıdır. Örneğin, en.

-

Dosya adının tanımlayıcı kısmı alt çizgiyle başlamalıdır. Örneğin,

_welcome_to_xyz.au.

Menü seçeneklerini açıklamak için ses dosyaları kullanma

Varsayılan olarak, arayana ilk yönlendirme ve mevcut menü seçenekleri hakkında bilgi vermek için iki ses dosyası sağlanır: en_welcome_prompt.au Ve en_bacd_options_menu.au. Tablo'da açıklandığı gibi, bu dosyalarda sağlanan varsayılan mesajların üzerine özelleştirilmiş mesajlar kaydedebilirsiniz.

B-ACD hizmetiniz tek bir AA hizmeti kullanıyorsa, karşılama mesajını en_welcome_prompt.au içine ve menü seçenekleriyle ilgili talimatları en_bacd_options_menu.auiçine kaydedin.

B-ACD hizmetiniz birden fazla AA hizmeti kullanıyorsa, aşağıdaki yönergeleri kullanarak her AA için ayrı karşılama ve talimatlara ihtiyacınız olacaktır:

-

Her AA hizmeti için ayrı bir karşılama mesajı kaydedin ve her karşılama mesajı için ses dosyasına farklı bir ad verin. Örnek:

en_welcome_aa1.auVeen_welcome_aa2.au. Bu dosyalara kaydettiğiniz karşılama mesajları hem selamlamayı hem de menü seçenekleriyle ilgili talimatları içermelidir. -

Ses dosyasına

en_bacd_options_menu.ausessizliği kaydedin. En az bir saniyelik sessizlik kaydedilmelidir. Birden fazla AA hizmeti olduğunda bu dosyanın menü talimatlarını içermediğini lütfen unutmayın.

Menü seçenekleri

B-ACD hizmetinin amacı, kuruluşunuzdaki aramaları otomatik olarak doğru hedefe yönlendirmektir. Etkileşimli AA hizmetleri, arayanlara menü seçenekleri sunarak aramaları için uygun seçimleri yapmalarını sağlar. B-ACD'de bulunan menü seçeneklerinin türleri tabloda açıklanmıştır. Menü seçenekleri, Karşılama Mesajı ve Diğer Ses Dosyalarıbölümünde açıklanan sesli uyarılarla arayanlara duyurulur.

| Tür | Açıklama | Gereklilikler | Örnek |

|---|---|---|---|

Dial-by-extension |

Arayan kişi, bilinen bir dahili numarayı aramak için bir rakam tuşlar. Bu seçenek için kullanılan menü numarası, çağrı kuyruğu hizmetiyle kullanılan menü (aa-hunt) numaralarından hiçbiriyle aynı olmamalıdır. |

Herhangi bir şart yok. |

Menü seçeneklerini dinledikten sonra, arayan kişi 4'ü tuşlayarak dahili bir numarayı arayabiliyor. |

Dahili Numara ile Arama Seçeneği

B-ACD hizmeti ayrıca, arayanların dahili numarayı zaten bildikleri durumlarda dahili numaraları çevirmelerine olanak tanıyan bir dahili numara ile arama seçeneğine de sahip olabilir. Dahili numara ile arama seçeneği menü seçeneği olarak gösterilmektedir.

Dahili numara ile arama seçeneği, dahili numara ile arama parametresi için bir menü seçeneği numarası belirtilerek yapılandırılır. Aşağıdaki komut kullanıldığında, arayanlar 1'i ve ardından dahili numarayı tuşlayabilirler.

param dial-by-extension-option 1 B-ACD çağrı kuyruğu hizmetinde, dahili numara ile arama seçeneği numarası ve arama grubu seçeneği numaraları birbirini dışlamalıdır. Bu kısıtlama, dahili numara ile arama seçeneği için kullanılan seçenek numarasının, arama arama seçeneklerinde kullanılan seçenek numaralarından herhangi biriyle aynı olamayacağı anlamına gelir. Örneğin, çağrı kuyruğu hizmeti yapılandırmanızda arama gruplarını belirtmek için aa-hunt1'den aa-hunt5'e kadar olan seçenekleri kullanıyorsanız, dahili numara ile arama seçeneği için 6 numaralı seçeneği kullanabilirsiniz, ancak 1 ile 5 arasındaki sayılardan hiçbirini kullanamazsınız.

Çağrı kuyruğu hizmetinde arama grupları için on adet aa-arama numarasının tamamı kullanılırsa, dahili numara ile arama seçeneği kalmaz. Bu kısıtlamanın, AA uygulamasıyla kullanılan seçenek numaralarına değil, çağrı kuyruğu hizmetiyle kullanılan tüm seçenek numaralarına (aa-hunt numaraları) dayalı olduğunu unutmayın.

Tcl Komut Dosyaları ve Sesli İstemlerin İndirilmesi

B-ACD hizmetiniz için gerekli olan komut dosyası dosyalarını ve komut istemi dosyalarını hazırlamak için aşağıdaki adımları kullanın.

-

Tar dosyasını SGW yönlendiricisinin bootflash'ına kopyalayın.

Tcl ve ses dosyalarını aşağıdaki komutu kullanarak sıkıştırılmış halden çıkarın:

archive tar /xtract bootflash:cme-b-acd-3.0.0.8.tar bootflash:- Gerekirse ses dosyalarını yeniden kaydedin.

Komutların açıklaması:

| Komut | Açıklama |

|---|---|

|

B-ACD tar dosyasını indirin. |

Bu tar dosyası, B-ACD hizmeti için ihtiyacınız olan AA Tcl betiğini, çağrı kuyruğu Tcl betiğini ve varsayılan ses dosyalarını içerir. |

enable |

SGW yönlendiricisinde ayrıcalıklı EXEC modunu etkinleştirir. İstenirse şifrenizi girin. |

archivetar/xtract flash: |

B-ACD dosya arşivindeki dosyaları sıkıştırılmış halden çıkarır ve flash belleğe kopyalar.

|

|

Gerekirse kayıt altına alın. | Özel mesajlarınızla ses dosyalarını yeniden kaydedin, ancak ses dosyası adlarını değiştirmeyin. |

Örnekler

Aşağıdaki örnek, 192.168.1.1 adresindeki sunucuda bulunan cme-b-acd-2.1.0.0 adlı arşivden dosyaları çıkarır ve bunları B-ACD yönlendiricisinin flash belleğine kopyalar.

archive tar /xtract tftp://192.168.1.1/cme-b-acd-2.1.0.0.tar flash:Komut Dosyası Parametrelerini ve Sesli Uyarıları Güncelleme (Sadece Dahili Numara ile Arama)

Cisco IOS yapılandırmasında değişiklikler yaparak B-ACD komut dosyası parametrelerini güncelleyebilirsiniz. Parametre değişikliklerinin geçerli olması için, değişiklik yaptığınız B-ACD komut dosyalarını durdurup yeniden yüklemeniz gerekir. Sesli yönlendirmeleri yeniden kaydederseniz, değişen sesli yönlendirme dosyalarını yeniden yüklemeniz gerekir.

-

Aktif oturumların oturum kimliklerini belirleyin.

Ayrıcalıklı EXEC modunda

showcall application sessionskomutunu kullanarak AA ve çağrı kuyruğu hizmetlerinin oturum kimliği (SID) numaralarını elde edebilirsiniz. AA oturumunda aktif çağrı yoksa, AA komut dosyasının adıshow call application sessionskomutunun çıktısında görünmez. - Gerekirse B-ACD AA ve çağrı kuyruğu hizmeti oturumlarını durdurun - 1. Adımdaki oturum kimlik numaralarını kullanarak B-ACD AA hizmetini ve çağrı kuyruğu hizmeti oturumlarını durdurun. Ayrıcalıklı EXEC modunda

call application session stopkomutunu kullanarak AA ve çağrı kuyruğu oturumlarını durdurabilirsiniz. - AA komut dosyasını ve çağrı kuyruğu komut dosyalarını yeniden yükleyin - Komut dosyalarını yeniden yüklemek için ayrıcalıklı EXEC modunda

call application voice loadkomutunu kullanın. - Sesli komut dosyası değiştirildiyse, yeniden yükleyin - Ses dosyasını yeniden yüklemek için ayrıcalıklı EXEC modunda

audio-prompt loadkomutunu kullanın. Değiştirilen her ses dosyası için bu komutu tekrarlayın.

B-ACD Durumunun Doğrulanması

B-ACD'nin etkin olup olmadığını doğrulamak için show call application sessions komutunu kullanın.

Aşağıdaki örnek, aktif AA ve çağrı kuyruğu uygulamalarına sahip bir oturumu göstermektedir. "Uygulama" alanı hizmet adını, "URL" alanı ise uygulamanın komut dosyası dosyasının konumunu belirtir.

Session ID 17

App: aa

Type: Service

Url: flash:app-b-acd-aa-2.1.0.0.tcl

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tcl Aşağıdaki örnekte yalnızca kuyruk uygulamasının etkin olduğu bir oturum gösterilmektedir. AA komut dosyası, show call application sessions komutunun çıktısında görünmüyor çünkü aktif çağrı yok. AA hizmetinin adı, yalnızca aktif bir çağrı olduğunda çıktıda görünür. Çağrı kuyruğu komut dosyası, ilk gelen çağrıdan sonra etkinleşir ve aktif çağrı olmasa bile etkin kalır.

Router# show call application sessions

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tclCisco IOS yapılandırmasında değişiklikler yaparak B-ACD komut dosyası parametrelerini güncelleyebilirsiniz. Parametre değişikliklerinin geçerli olması için, aşağıdaki adımlarda açıklandığı gibi, değişiklik yaptığınız B-ACD komut dosyalarını durdurup yeniden yüklemeniz gerekir. Sesli yönlendirmeleri yeniden kaydederseniz, değişen sesli yönlendirme dosyalarını yeniden yüklemeniz gerekir.

-

Aktif oturumların oturum kimliklerini belirleyin:

Ayrıcalıklı EXEC modunda

show call application sessionskomutunu kullanarak AA ve çağrı kuyruğu hizmetlerinin oturum kimliği (SID) numaralarını elde edebilirsiniz. AA oturumunda aktif çağrı yoksa, AA komut dosyasının adıshow call application sessionskomutunun çıktısında görünmez.Aşağıdaki örnek, aktif aramaların olduğu bir oturumu göstermektedir. "Uygulama" alanı, çağrı kuyruğu komut dosyasına ve AA komut dosyasına verilen hizmet adıdır. Ayrıca, `show running-config` komutunun çıktısında hizmet adlarını da görebilirsiniz.

Router# show call application sessions Session ID 17 App: aa Type: Service Url: bootflash:app-b-acd-aa-3.0.0.8.tcl Session ID 12 App: queue Type: Service Url: bootflash:app-b-acd-3.0.0.8.tcl - Gerekirse B-ACD AA ve çağrı kuyruğu hizmet oturumlarını durdurun.

1. Adımdaki oturum kimlik numaralarını kullanarak B-ACD AA hizmetini ve çağrı kuyruğu hizmeti oturumlarını durdurun. Ayrıcalıklı EXEC modunda

call application session stopkomutunu kullanarak AA ve çağrı kuyruğu oturumlarını durdurabilirsiniz.Router# call application session stop id 17 Router# call application session stop id 12Bir AA hizmeti için uygulama oturumunu durdurma komutunu kullandığınızda aşağıdaki işlemler gerçekleşir:

AA hizmeti durduruldu.

AA servisine aktif olarak bağlı tüm aramalar kesildi.

show call application sessionskomutunun çıktısından AA hizmet adı kaldırılır.Çağrıların kesilme olasılığını ortadan kaldırmak için, örneğin mesai saatleri dışında, gelen çağrı kalmayana kadar komut dosyasını yeniden yüklemeyi bekleyin.

show call application sessionskomutunun çıktısında bir AA hizmet adı görünmüyorsa, bu, çağrı oturumu olmadığı ve bu nedenlecall application session stopkomutunu vermenize gerek olmadığı anlamına gelir. -

AA komut dosyasını ve çağrı kuyruğu komut dosyalarını yeniden yükleyin.

Komut dosyalarını yeniden yüklemek için ayrıcalıklı EXEC modunda

call application voice loadkomutunu kullanın.Router# call application voice load aa Router# call application voice load queue -

Sesli uyarı dosyasında değişiklik yapıldıysa, dosyayı yeniden yükleyin.

Ayrıcalıklı EXEC modunda

audio-prompt loadkomutunu kullanarak bir ses dosyasını yeniden yükleyebilirsiniz. Değiştirilen her ses dosyası için bu komutu tekrarlayın.Router# audio-prompt load flash:en_bacd_welcome.au Reload of flash:en_bacd_welcome.au successful

Sınırlamalar ve kısıtlamalar

-

Genel Anahtarlamalı Telefon Ağı (PSTN) hizmetinin kullanılabilirliği, ağ kesintisi sırasında mevcut olan SIP hatlarına veya PSTN devrelerine bağlıdır.

-

4G ve 5G bağlantısına sahip cihazlar (örneğin, mobil veya tablet için Webex Uygulaması), kesintiler sırasında bile Webex Aramalarına kaydolabilirler. Sonuç olarak, bir kesinti sırasında aynı konumdaki diğer numaraları arayamayabilirler.

-

Arama kalıpları, Hayatta Kalma modunda Aktif moda göre farklı şekilde çalışabilir.

-

Hayatta Kalma Ağ Geçidi bir IPv4 adresi kullanmalıdır. IPv6 desteklenmiyor.

-

Survivability Gateway'e başarılı bir şekilde kayıt olmak için kullanıcının hem dahili hat hem de telefon numarasının yapılandırılmış olması gerekir.

-

Kontrol Merkezi'ndeki isteğe bağlı senkronizasyon durumu güncellemesi 30 dakikaya kadar sürebilir.

-

Çağrı istasyonu Hayatta Kalma modunda desteklenmiyor.

-

SIP bindkomutunu VoIP ses hizmeti yapılandırma modunda yapılandırmayın. Bu durum, uç noktaların Survivability Gateway'e kaydının başarısız olmasına yol açar. -

Çakışmaları önlemek ve izlenebilirliği, yedekliliği ve arıza durumunda devreye girme güvenilirliğini artırmak için, farklı fiziksel konumlardaki Kurumsal Önemli Numaraların (ESN'ler) benzersiz olduğundan emin olun.

Hayatta Kalma modundayken aşağıdaki sınırlamalar geçerlidir:

-

MPP Yazılım Tuşları: Park Et, Parktan Çık, Müdahale Et, Al, Grup Al ve Çağrı Çek gibi yazılım tuşları desteklenmiyor, ancak cihazda devre dışı bırakılmış olarak görünmüyorlar.

-

Paylaşılan Hatlar: Paylaşımlı hatlara yapılan aramalar tüm cihazlarda çalabilir; ancak Uzaktan Hat Durumu İzleme, Bekletme, Devam Ettirme, Senkronize Rahatsız Etmeyin (DND) ve Çağrı Yönlendirme ayarları gibi diğer paylaşımlı hat işlevleri kullanılamaz.

-

Konferans: Konferans görüşmesi veya üç yönlü arama desteklenmiyor.

-

Temel Otomatik Çağrı Dağıtımı (B-ACD): Aynı konumda bulunan Hayatta Kalma Ağ Geçidi ve Yerel Ağ Geçidi içeren hizmet desteklenmemektedir.

-

Çağrı Geçmişi: Yapılan aramalar, hem MPP cihazları hem de Webex uygulaması için yerel arama geçmişine kaydedilir.

-

Av Grupları: Her biri en fazla 32 kullanıcıyı destekleyen 100 adede kadar arama grubu yapılandırabilirsiniz.

-

Geliştirilmiş Paylaşımlı Çağrı Görünümü: Hat durumu bildirimi, paylaşılan hat gibi özellikler hold/remote Özgeçmişe dönüşen aramalar ve Temel aramalar, Arama Grubu veya Çağrı Yönlendirme gibi diğer arama türleri desteklenmemektedir.

-

Arama Grubu Çağrı Yönlendirmesi: Ağırlıklı çağrı yönlendirme modeli desteklenmiyor.

Yedekleme sırasında kullanıcı deneyimi

Bulunduğunuz ve şirketinize ait olan bir sitenin internet bağlantısı kesilirse, hem şirket içerisinde hem de dışarıdaki müşterilerinizle çağrılarınıza devam edebilirsiniz. Webex Uygulaması | Site sürekliliğine bakın.

Yapılandırma örnekleri

PSTN bağlantı örnekleri

Harici aramalar için, PSTN'ye bağlantı kurun. Bu konu, bazı seçenekleri özetlemekte ve örnek yapılandırmalar sunmaktadır. İki ana seçenek şunlardır:

-

Ses Arayüz Kartı (VIC) bağlantısının PSTN'ye bağlanması

-

SIP trunk'tan PSTN ağ geçidine

Ses arayüz kartının PSTN'ye bağlantısı

Yönlendiriciye bir Ses Arayüz Kartı (VIC) takabilir ve PSTN'ye bir port bağlantısı yapılandırabilirsiniz.

-

VIC'nin yönlendiriciye nasıl kurulacağına ilişkin ayrıntılı bilgi için, yönlendirici modelinize ait donanım kurulum kılavuzuna bakın.

-

VIC'nin nasıl yapılandırılacağına ilişkin ayrıntılar ve örnekler için Ses Bağlantı Noktası Yapılandırma Kılavuzu, Cisco IOS Sürüm 3Sadresine bakın.

SIP trunk'tan PSTN ağ geçidine

PSTN ağ geçidine işaret eden bir SIP trunk bağlantısı yapılandırabilirsiniz. Ağ geçidinde trunk bağlantısını yapılandırmak için voice-class-tenant yapılandırmasını kullanın. Aşağıda örnek bir yapılandırma verilmiştir.

voice class tenant 300

sip-server ipv4::

session transport udp

bind all source-interface GigabitEthernet0/0/1

Arama eşi yapılandırması

Ana hat bağlantıları için, ana hat bağlantısına yönelik gelen ve giden arama eşlerini yapılandırın. Yapılandırma, ihtiyaçlarınıza bağlıdır. Ayrıntılı yapılandırma bilgileri için Dial Peer Yapılandırma Kılavuzu, Cisco IOS Sürüm 3Sbölümüne bakın.

Aşağıda örnek yapılandırmalar verilmiştir:

PSTN'ye UDP ve RTP ile giden arama eşleşmeleri

dial-peer voice 300 voip

description outbound to PSTN

destination-pattern +1[2-9]..[2-9]......$

translation-profile outgoing 300

rtp payload-type comfort-noise 13

session protocol sipv2

session target sip-server

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

PSTN'den UDP ve RTP kullanarak gelen dial-peer

voice class uri 350 sip

host ipv4:

!

dial-peer voice 190 voip

description inbound from PSTN

translation-profile incoming 350

rtp payload-type comfort-noise 13

session protocol sipv2

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Sayı çevirileri

PSTN bağlantıları için, dahili hatları PSTN'nin yönlendirebileceği bir E.164 numarasına çevirmek üzere çeviri kuralları kullanmanız gerekebilir. Aşağıda örnek yapılandırmalar verilmiştir:

PSTN çeviri kuralından, olmayan +E164

voice translation-rule 350

rule 1 /^\([2-9].........\)/ /+1\1/

voice translation-profile 300

translate calling 300

translate called 300

Telefon sisteminden çeviri kuralı ile +E164

voice translation-rule 300

rule 1 /^\+1\(.*\)/ /\1/

voice translation-profile 300

translate calling 300

translate called 300

Acil durum çağrısı örneği

Aşağıdaki örnek, acil durum çağrı yapılandırmasına ilişkin bir örnek içermektedir.

WiFi katmanı IP alt ağlarıyla doğru şekilde eşleşmezse, gezici cihazlar için acil durum aramalarında ELIN eşleştirmesi doğru olmayabilir.

Acil müdahale noktaları (ERL'ler)

voice emergency response location 1

elin 1 14085550100

subnet 1 192.168.100.0 /26

!

voice emergency response location 2

elin 1 14085550111

subnet 1 192.168.100.64 /26

!

voice emergency response zone 1

location 1

location 2

Giden arama eşleri

voice class e164-pattern-map 301

description Emergency services numbers

e164 911

e164 988

!

voice class e164-pattern-map 351

description Emergency ELINs

e164 14085550100

e164 14085550111

!

dial-peer voice 301 pots

description Outbound dial-peer for E911 call

emergency response zone 1

destination e164-pattern-map 301

!

dial-peer voice 301 pots

description Inbound dial-peer for E911 call

emergency response callback

incoming called e164-pattern-map 351

direct-inward-dial