- בית

- /

- מאמר

שרידות האתר עבור Webex Calling

במאמר זה

במאמר זה משוב?

משוב?שרידות האתר מבטיחה שהעסק שלך יישאר נגיש גם אם החיבור ל-Webex אבד. הוא משתמש בשער רשת מקומי כדי לספק שירותי שיחות גיבוי לנקודות קצה באתר במהלך הפסקות רשת.

שיקולי פריסה

כברירת מחדל, נקודות קצה של Webex Calling פועלות במצב פעיל, ומתחברות לענן Webex לצורך רישום SIP ובקרת שיחות. אם חיבור הרשת ל-Webex אבד, נקודות הקצה עוברות אוטומטית למצב Survivability ונרשמות ב-Survivability Gateway המקומי. במצב זה, השער מספק שירותי שיחות גיבוי בסיסיים. לאחר שחיבור הרשת ל-Webex ישוחזר, בקרת השיחות והרישומים חוזרים לענן של Webex.

הקריאות הבאות נתמכות במצב הישרדות:

-

שיחות פנימיות (בתוך האתר) בין נקודות קצה נתמכות של Webex Calling

-

שיחות חיצוניות (נכנסות ויוצאות) באמצעות מעגל PSTN מקומי או SIP trunk למספרים חיצוניים וספקי E911

כדי להשתמש בתכונה זו, עליך להגדיר נתב Cisco IOS XE ברשת המקומית כ-Survivability Gateway. שער ההישרדות מסנכרן מידע על שיחות מדי יום מענן Webex עבור נקודות קצה באותו מיקום. אם נקודות הקצה עוברות למצב הישרדות, השער יכול להשתמש במידע זה כדי להשתלט על רישומי SIP ולספק שירותי שיחות בסיסיים.

הגדרת מיקום יחיד

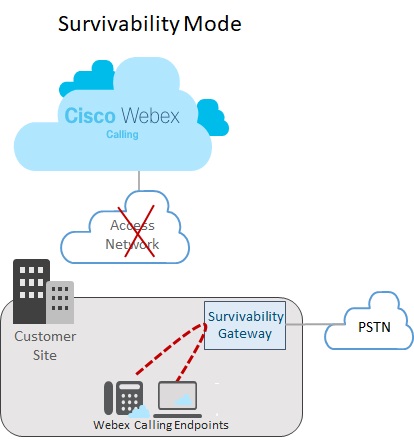

התמונה הבאה מציגה תרחיש של כשל רשת שבו החיבור ל-Webex נותק ונקודות הקצה באתר Webex פועלות במצב הישרדות. בתמונה, שער ההישרדות מנתב שיחה פנימית בין שתי נקודות קצה באתר מבלי לדרוש חיבור ל-Webex. במקרה זה, שער ההישרדות מוגדר עם חיבור PSTN מקומי. כתוצאה מכך, נקודות קצה באתר במצב הישרדות יכולות להשתמש ב-PSTN עבור שיחות נכנסות ויוצאות למספרים חיצוניים ולספקי E911.

הגדרה של מספר מיקומים

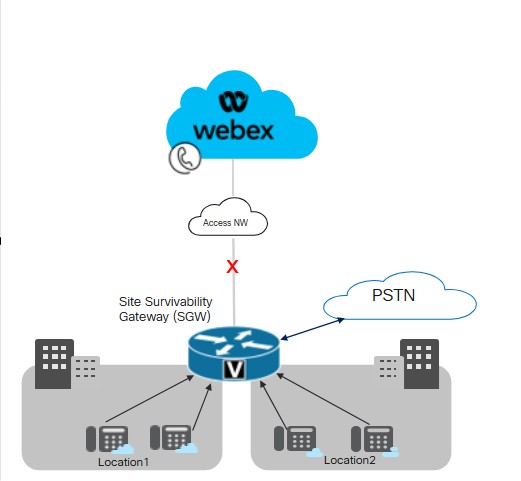

התמונה הבאה מציגה תרחיש של כשל רשת שבו החיבור ל-Webex נותק ונקודות קצה הממוקמות במיקומים שונים פועלות במצב הישרדות. ישנם מספר מיקומים קטנים יותר בתוך רשת ה-LAN הממופים לשער הישרדות יחיד. פריסה זו ממטבת את ניצול משאבי השער תוך שמירה על תצורות ספציפיות למיקום עבור ניתוב שיחות.

סיסקו ממליצה לשמור על סף השהייה של 50 מילישניות עבור קישוריות בין Survivability Gateway לבין נקודות קצה במיקומים שונים בתוך רשת מקומית מקומית (LAN).

תנאים מרכזיים להישרדות האתר

התנאים הבאים חלים על שער ההישרדות:

-

ענן Webex כולל את כתובת ה-IP, שם המארח והיציאה של Survivability Gateway בקובץ תצורת המכשיר. כתוצאה מכך, נקודות קצה יכולות ליצור קשר עם Survivability Gateway לצורך רישום אם החיבור ל-Webex מתנתק.

-

סנכרון נתוני השיחות היומי בין ענן Webex לשער Survivability כולל מידע אימות עבור משתמשים רשומים. כתוצאה מכך, נקודות קצה יכולות לשמור על רישומים מאובטחים, גם בזמן פעילות במצב הישרדות. הסנכרון כולל גם מידע ניתוב עבור משתמשים אלה.

-

שער ההישרדות יכול לנתב שיחות פנימיות באופן אוטומטי באמצעות מידע הניתוב ש-Webex מספק. הוסף תצורת PSTN trunk ל-Survivability Gateway כדי לספק שיחות חיצוניות.

-

כל אתר שפורס Site Survivability דורש שער שרידות בתוך הרשת המקומית.

-

רישומים ובקרת שיחות חוזרים לענן Webex לאחר שחיבור הרשת של Webex מתחדש למשך 30 שניות לפחות.

מיקום משותף עם SRST מאוחד

שער ההישרדות תומך במיקום משותף של תצורת הישרדות של Webex ותצורת SRST מאוחדת באותו שער. השער יכול לתמוך בשרידות הן עבור נקודות קצה של Webex Calling והן עבור נקודות קצה שנרשמות למנהל התקשורת המאוחד. כדי להגדיר מיקום משותף:

-

קבע את תצורת התמיכה ב- Unified SRST עבור נקודות קצה הנרשמות ל- Unified Communications Manager. לקבלת מידע על התצורה, עיין ב- מדריך ניהול Cisco Unified SRST.

-

באותו שער, עקוב אחר זרימת משימות תצורת שרידות אתר במאמר זה כדי להגדיר את השער עם נקודות קצה של שרידות אתר עבור Webex Calling.

שיקולי ניתוב שיחות עבור מיקום משותף

שקול את הדברים הבאים בעת הגדרת ניתוב שיחות עבור תרחישי מיקום משותף:

-

שער ההישרדות מנתב שיחות פנימיות באופן אוטומטי, בתנאי ששתי נקודות הקצה בשיחה רשומות בשער ההישרדות. שיחות פנימיות מנותבות אוטומטית בין כל הלקוחות הרשומים (SRST או Webex Calling).

-

ייתכן מצב שבו החיבור למערכת בקרת שיחות אחת נופל בעוד שהחיבור למערכת בקרת השיחות השנייה נשאר פעיל. כתוצאה מכך, קבוצה אחת של נקודות קצה נרשמת לשער ההישרדות בעוד שקבוצה אחרת של נקודות קצה באותו אתר נרשמת לבקרת השיחות העיקרית. במקרה זה, ייתכן שתצטרך לנתב שיחות בין שתי קבוצות נקודות הקצה לרשת SIP או למעגל PSTN.

-

ניתן לנתב שיחות חיצוניות ושיחות E911 לרשת SIP או למעגל PSTN.

תכונות ורכיבים נתמכים

הטבלה הבאה מספקת מידע על תכונות נתמכות.

| תכונה | מכשירי MPP ואפליקציית Webex | VG4xx ATA |

|---|---|---|

|

שיחות שלוחה תוך-אתרית |

נתמך באופן אוטומטי ללא צורך בתצורת ניתוב ספציפית ב-Survivability Gateway. |

נתמך באופן אוטומטי ללא צורך בתצורת ניתוב ספציפית ב-Survivability Gateway. מספרים חלופיים אינם נתמכים. |

|

שיחות בין אתרים ושיחות PSTN (נכנסות ויוצאות) |

שיחות PSTN המבוססות על מעגל טלקו או SIP trunk. |

שיחות PSTN המבוססות על מעגל טלקו או SIP trunk. |

|

טיפול בשיחות E911 |

שיחת E911 דורשת מעגל PSTN או SIP trunk. שיחות יוצאות משתמשות במספר זיהוי מיקום חירום (ELIN) רשום ספציפי עבור מיקום תגובת חירום (ERL) מוגדר. אם מוקדן החירום מחזיר שיחה מנותקת, שער ההישרדות מנתב את השיחה למכשיר האחרון שהתקשר למספר החירום. |

שיחת E911 דורשת מעגל PSTN או SIP trunk. שיחות יוצאות משתמשות במספר זיהוי מיקום חירום (ELIN) רשום ספציפי עבור מיקום תגובת חירום (ERL) מוגדר. אם מוקדן החירום מחזיר שיחה מנותקת, שער ההישרדות מנתב את השיחה למכשיר האחרון שהתקשר למספר החירום. |

|

העברת שיחה להמתנה וחידוש שיחה |

נתמך אם אתם משתמשים ב-Music on Hold (MOH), הקציבו ל-Survivability Gateway קובץ MOH באופן ידני. |

קווי VG4xx ATA אנלוגיים לא יכולים להעביר שיחות להמתנה או לחדש אותן. תכונה זו נתמכת רק כאשר מתקבלת שיחה נכנסת ב-VG4xx ATA. |

|

העברת שיחה נוכחת |

נתמך |

תכונה זו נתמכת רק כאשר מתקבלת שיחה נכנסת ב-VG4xx ATA. |

|

העברת שיחה עיוורת |

נתמך |

תכונה זו נתמכת רק כאשר מתקבלת שיחה נכנסת ב-VG4xx ATA. |

|

מזהה מתקשר נכנס (שם) |

נתמך |

נתמך |

|

מזהה מתקשר נכנס (שם & מִספָּר) |

נתמך |

נתמך |

|

שיחת וידאו נקודה לנקודה |

נתמך |

לא תמיכה |

|

שיחות משולשות |

לא נתמך |

לא נתמך |

|

קווים משותפים |

נתמך |

נתמך |

|

קווים וירטואליים |

נתמך |

לא תמיכה |

|

הפניית שיחות |

נתמך עבור העברת שיחות לכולם, אין מענה ותפוס. |

נתמך |

|

קבוצת גישוש |

נתמך עבור הדברים הבאים: סדרתי, מקבילי, עמית, והזמן המותר ביותר ללא פעילות. |

נתמך |

|

ניתוב אוטומטי |

נתמך עבור חיוג באמצעות שלוחה |

נתמך |

בעת הגדרת התכונה, Site Survivability זמין עבור נקודות הקצה הנתמכות הבאות.

| סוג | דגמים | גרסה מינימלית |

|---|---|---|

| קושחת טלפון IP של סיסקו עם מרובה פלטפורמות (MPP) |

6821, 6841, 6851, 6861, 6861 Wi-Fi, 6871 7811, 7821, 7841, 7861 8811, 8841, 8851, 8861 8845 (אודיו בלבד), 8865 (אודיו בלבד), 8875 (וידאו) 9800 למידע נוסף על טלפוני Cisco IP נתמכים עם קושחה מרובת פלטפורמות (MPP), ראו: |

12.0(1) עבור טלפונים מדגם 8875 - מערכת הפעלה Phone OS 3.2 וגירסאות מאוחרות יותר עבור סדרת 9800 - PhoneOS 3.2(1) |

|

טלפון ועידה IP של סיסקו |

7832, 8832 |

12.0(1) |

|

יישום Cisco Webex |

Windows, Mac |

43.2 |

|

נקודות קצה אנלוגיות |

VG400 ATA, VG410 ATA ו-VG420 ATA סיסקו ATA 191 ו-192 |

17.16.1א 11.3(1) עבור ATA 191 ו-192 |

מכשירי צד שלישי אינם נתמכים על ידי Survivability Gateway.

הטבלה הבאה מסייעת להגדיר נתבי Cisco IOS XE כשערכת הישרדות. טבלה זו מפרטת את המספר המרבי של נקודות קצה שכל פלטפורמה תומכת בהן ואת גרסת IOS XE המינימלית.

תכונות שער ההישרדות של Webex Calling זמינות עם גרסה 17.12.3 של Cisco IOS XE Dublin או גרסאות מאוחרות יותר. תכונות ציד קבוצתי, העברת שיחות ומענה אוטומטי זמינות החל מ-iOS 17.18.2 וגרסה מאוחרת יותר.

| דגם | מספר רישומי נקודות קצה מקסימליות | גרסה מינימלית |

|---|---|---|

|

נתב שירותים משולבים 4321 | 50 |

Cisco IOS XE דבלין 17.12.3 או גרסאות מאוחרות יותר |

|

נתב שירותים משולבים 4331 | 100 | |

|

נתב שירותים משולבים 4351 | 700 | |

|

נתב שירותים משולבים 4431 | 1200 | |

|

נתב שירותים משולבים 4451-X | 2000 | |

|

נתב שירותים משולבים 4461 | 2000 | |

|

קטליסט אדג' 8200L-1N-4T | 1500 | |

|

קטליסט אדג' 8200-1N-4T | 2500 | |

|

קטליסט אדג' 8300-1N1S-6T | 2500 | |

|

קטליסט אדג' 8300-2N2S-6T | 2500 | |

|

קטליסט אדג' 8300-1N1S-4T2X | 2500 | |

|

קטליסט אדג' 8300-2N2S-4T2X | 2500 | |

|

תצורה קטנה של תוכנת Catalyst Edge 8000V | 500 | |

|

תצורת מדיום תוכנה של Catalyst Edge 8000V | 1000 | |

|

תצורה גדולה של תוכנת Catalyst Edge 8000V | 2000 |

מידע על יציאות עבור Survivability Gateway

|

מטרת החיבור |

כתובות מקור |

יציאות מקור |

פרוטוקול |

כתובות יעד |

יציאות יעד |

|---|---|---|---|---|---|

|

איתות שיחה לשער הישרדות (SIP TLS) |

מכשירים |

5060-5080 |

TLS |

שער יכולת הישרדות |

8933 |

|

קריאה למדיה לשער הישרדות (SRTP) |

מכשירים |

19560-19660 |

UDP |

שער יכולת הישרדות |

8000-14198 (SRTP מעל UDP) |

|

איתות שיחה לשער PSTN (SIP) |

שער יכולת הישרדות |

זמני |

TCP או UDP |

שער ה-PSTN של ITSP שלך |

5060 |

|

מדיית שיחות לשער PSTN (SRTP) |

שער יכולת הישרדות |

8000-48198 |

UDP |

שער ה-PSTN של ITSP שלך |

זמני |

|

סנכרון זמן (NTP) |

שער יכולת הישרדות |

זמני |

UDP |

שרת NTP |

123 |

|

זיהוי שמות (DNS) |

שער יכולת הישרדות |

זמני |

UDP |

שרת DNS |

53 |

|

ניהול ענן |

מחבר |

זמני |

HTTPS |

שירותי Webex |

443, 8433 |

לקבלת הנחיות תפעוליות בנוגע למצב ענן, עיין במאמר העזרה מידע על יציאות עבור שיחות Webex.

ניתן להתאים אישית את ערכי הגדרות היציאה בנתבים של Cisco IOS XE. טבלה זו משתמשת בערכי ברירת מחדל כדי לספק הנחיות.

תצורת תכונה

זרימת משימות הגדרת שרידות האתר

השלם את המשימות הבאות כדי להוסיף שרידות אתר עבור מיקום Webex Calling קיים. אם החיבור לענן Webex מתנתק, שער הישרדות ברשת המקומית יכול לספק בקרת שיחות גיבוי עבור נקודות קצה באותו מיקום.

לפני שתתחיל

אם עליך להקים שער חדש שישמש כשער הישרדות, עיין במאמר Webex Enroll Cisco IOS Managed Gateways to Webex Cloud כדי להוסיף את השער ל-Control Hub.

| שלבים | פקודה או פעולה | מטרה |

|---|---|---|

|

1 | הקצאת שירות שרידות לשער |

במרכז הבקרה, הקצה את השירות Survivability Gateway לשער. |

|

2 | הורד תבנית תצורה |

הורד את תבנית התצורה מ-Control Hub. תזדקק לתבנית בעת קביעת התצורה של שורת הפקודה של השער. |

|

3 |

קבע את תצורת הרישיונות עבור Survivability Gateway. | |

|

4 |

קבע את תצורת אישורים עבור שער ההישרדות. | |

|

5 |

השתמש בתבנית התצורה שהורדת קודם לכן כמדריך להגדרת שורת הפקודה של השער. השלם את כל התצורות החובה הכלולות בתבנית. |

הקצאת שירות שרידות לשער

לפני שתתחיל

| 1 |

עבור אל שיחות תחת שירותיםולאחר מכן לחץ על הכרטיסייה שערים מנוהלים. התצוגה 'שערים מנוהלים' מציגה את רשימת השערים שאתה מנהל באמצעות Control Hub.

|

| 2 |

בחר את השער שברצונך להקצות כשער הישרדות, ובחר אחת מהאפשרויות הבאות, בהתבסס על ערך השדה שירות :

|

| 3 |

מהתפריט הנפתח של סוג השירות, בחר Survivability Gateway ומלא את השדות הבאים:

לאחר שתשלים את ההרשמה, פרטי המיקום יופיעו בדף שערים מנוהלים. |

| 4 |

לחץ על הקצה. התצוגה "שערים מנוהלים" מציגה את רשימת המיקומים שהוקצו לשער.

|

הורד תבנית תצורה

| 1 |

היכנס למרכז הבקרה. אם אתם ארגון שותף, מרכז השותפים מושק. כדי לפתוח את Control Hub, לחץ על התצוגה לקוח ב-Partner Hub ובחר את הלקוח הרלוונטי, או בחר הארגון שלי כדי לפתוח את הגדרות Control Hub עבור ארגון השותף. |

| 2 |

עבור אל . |

| 3 |

לחץ על שער ההישרדות הרלוונטי. |

| 4 |

לחץ על הורד תבנית תצורה והורד את התבנית למחשב השולחני או הנייד שלך. |

הגדרת רישוי

| 1 |

היכנסו למצב תצורה גלובלי בנתב: |

| 2 |

הגדר רישיונות באמצעות הפקודות שחלות רק על הפלטפורמה הספציפית שלך.

בעת הגדרת תפוקה גבוהה מ-250Mbp, נדרש רישיון פלטפורמת HSEC. |

הגדרת תעודות

הגדרת אישורים ב-Cisco IOS XE

בצע את השלבים הבאים כדי לבקש וליצור אישורים עבור Survivability Gateway. השתמשו בתעודות חתומות על ידי רשות אישורים ידועה לציבור.

פלטפורמת Survivability Gateway תומכת רק בתעודות CA ידועות לציבור. לא ניתן להשתמש בתעודות CA פרטיות או ארגוניות עבור Survivability Gateway.

לקבלת רשימה של רשויות אישורי בסיס הנתמכות עבור Webex Calling, ראה אילו רשויות אישורי בסיס נתמכות עבור קריאות לפלטפורמות שמע ווידאו של Cisco Webex?.

פלטפורמת Survivability Gateway אינה תומכת בתעודת wildcard.

הפעל את הפקודות מקוד הדוגמה כדי להשלים את השלבים. למידע נוסף על פקודות אלו, יחד עם אפשרויות תצורה נוספות, עיין בפרק " תמיכה ב-SIP TLS" במדריך להגדרות אלמנטים של Cisco Unified Border.

| 1 |

היכנסו למצב תצורה גלובלי על ידי הפעלת הפקודות הבאות: |

| 2 |

צור את המפתח הפרטי של RSA על ידי הפעלת הפקודה הבאה. מודול המפתח הפרטי חייב להיות לפחות 2048 סיביות. |

| 3 |

הגדר נקודת אמון שתחזיק את אישור Survivability Gateway. שם התחום המלא (fqdn) של השער חייב להשתמש באותו ערך בו השתמשת בעת הקצאת שירות השרידות לשער. |

| 4 |

צור בקשת חתימת אישור על ידי הפעלת הפקודה כאשר תתבקש, הזן לאחר שמופיעה ה-CSR על המסך, השתמש ב-Notepad כדי להעתיק את האישור לקובץ שתוכל לשלוח לרשות אישורים (CA) נתמכת. אם ספק חתימת האישורים שלך דורש CSR בפורמט PEM (דואר פרטי משופר), הוסף כותרת עליונה ותחתונה לפני השליחה. לדוגמה: |

| 5 |

לאחר ש-CA מנפיק לך אישור, הפעל את הפקודה כאשר תתבקש, הדבק את הבסיס 64 CER/PEM הנפקת תוכן אישור CA (לא אישור המכשיר) לתוך הטרמינל. |

| 6 |

ייבא את אישור המארח החתום לנקודת האמון באמצעות הפקודה כאשר תתבקש, הדבק את הבסיס 64 CER/PEM תעודה לתוך הטרמינל. |

| 7 |

ודא שאישור CA הבסיס זמין: רק רשויות אישורים ידועות לציבור נתמכות על ידי פתרון Webex Calling. אישורי CA פרטיים או ארגוניים אינם נתמכים. |

| 8 |

אם אישור רשות האישור הבסיסית שלך אינו כלול בחבילה, קבל את האישור וייבא אותו לנקודת אמון חדשה. בצע שלב זה אם אישור שורש של רשות אישורים ידועה לציבור אינו זמין עם שער Cisco IOS XE שלך. כאשר תתבקש, הדבק את הבסיס 64 CER/PEM תוכן האישור לתוך הטרמינל. |

| 9 |

באמצעות מצב תצורה, ציין את נקודת האמון המוגדרת כברירת מחדל, גרסת TLS וברירות המחדל של SIP-UA באמצעות הפקודות הבאות. |

ייבוא אישורים יחד עם זוגות מפתחות

ניתן לייבא אישורי CA וזוגות מפתחות כחבילה באמצעות פורמט PKCS12 (.pfx או .p12). ניתן לייבא את החבילה ממערכת קבצים מקומית או משרת מרוחק. PKCS12 הוא סוג מיוחד של פורמט תעודה. זה מאגד את כל שרשרת האישורים, החל מתעודת השורש ועד לתעודת הזהות, יחד עם זוג המפתחות RSA. כלומר, חבילת PKCS12 שאתה מייבא תכלול את זוג המפתחות, אישורי המארח ותעודות הביניים. ייבא חבילת PKCS12 עבור התרחישים הבאים:

-

ייצוא מנתב Cisco IOS XE אחר וייבוא לנתב Survivability Gateway שלך

-

יצירת חבילת PKCS12 מחוץ לנתב Cisco IOS XE באמצעות OpenSSL

בצע את השלבים הבאים כדי ליצור, לייצא ולייבא אישורים וזוגות מפתחות עבור נתב Survivability Gateway שלך.

| 1 |

(אופציונלי) ייצא את חבילת PKCS12 הנדרשת עבור נתב Survivability Gateway שלך. שלב זה רלוונטי רק אם אתה מייצא מנתב Cisco IOS XE אחר. |

| 2 |

(אופציונלי) צור חבילת PKCS12 באמצעות OpenSSL. שלב זה רלוונטי רק אם אתה יוצר חבילת PKCS12 מחוץ ל-Cisco IOS XE באמצעות OpenSSL. |

| 3 |

ייבא את חבילת הקבצים בפורמט PKCS12. להלן תצורה לדוגמה עבור הפקודה ופרטים בנוגע לפרמטרים הניתנים להגדרה:

הפקודה crypto pki import בונה אוטומטית את נקודת האמון כדי להתאים את האישור. |

| 4 |

באמצעות מצב תצורה, ציין את נקודת האמון המוגדרת כברירת מחדל, גרסת TLS וברירות המחדל של SIP-UA באמצעות הפקודות הבאות. |

הגדר את שער ההישרדות

הגדר את השער כשער הישרדות

השתמש בתבנית התצורה שהורדת קודם לכן כמדריך להגדרת שורת הפקודה של השער. השלם את התצורות החובה בתבנית.

השלבים הבאים מכילים פקודות לדוגמה יחד עם הסבר על הפקודות. ערוך את ההגדרות כך שיתאימו לפריסה שלך. הסוגריים הזוויתיים (לדוגמה, ) מזהים הגדרות שבהן עליך להזין ערכים הרלוונטיים לפריסה שלך. ההגדרות השונות <tag> משתמשות בערכים מספריים כדי לזהות ולהקצות קבוצות של תצורות.

- אלא אם כן צוין אחרת, פתרון זה דורש שתשלים את כל התצורות בהליך זה.

- בעת החלת הגדרות מהתבנית, החלף את

%tokens%בערכים המועדפים עליך לפני ההעתקה לשער. - למידע נוסף על הפקודות, ראה מדריך פקודות Webex Managed Gateway. השתמש במדריך זה אלא אם כן תיאור הפקודה מפנה אותך למסמך אחר.

| 1 |

היכנס למצב תצורה גלובלי. אֵיפֹה:

|

| 2 |

בצע את הגדרות שירות הקול:

הסבר על הפקודות:

|

| 3 |

הפעל את האפשרות Survivability בנתב: הסבר על פקודות:

|

| 4 |

הגדרת שרתי NTP:

|

| 5 |

(אופציונלי). קבע את תצורת הרשאות הקריאה הכלליות של Class of Restriction: הדוגמה הקודמת יוצרת קבוצה של מחלקות מותאמות אישית של הגבלות בשם קטגוריות (לדוגמה, |

| 6 |

הגדר רשימה של קודקים מועדפים. לדוגמה, הרשימה הבאה מציינת את g711ulaw כקודק המועדף, ואחריו g711alaw. הסבר על פקודות:

|

| 7 |

הגדרת מאגרי רישום קוליים ברירת מחדל: הסבר על הפקודות:

|

| 8 |

הגדר שיחות חירום: הסבר על פקודות:

אם שכבת ה-Wi-Fi אינה תואמת במדויק לתת-רשתות ה-IP, ייתכן שלשיחות חירום עבור מכשירים נוודים אין את מיפוי ה-ELIN הנכון. |

| 9 |

הגדר עמיתים לחיוג עבור PSTN. לדוגמה של תצורת עמית חיוג, ראה דוגמאות לחיבור PSTN. |

| 10 |

(אופציונלי) הפעל מוזיקה בהמתנה עבור הנתב. עליך לאחסן קובץ מוזיקה בזיכרון הפלאש של הנתב בפורמט G.711. הקובץ יכול להיות בפורמט קובץ .au או .wav, אך פורמט הקובץ חייב להכיל נתונים של 8 סיביות ובקצב של 8 קילו-הרץ (לדוגמה, פורמט נתונים של ITU-T A-law או mu-law). הסבר על הפקודות:

|

סנכרון מלא לפי דרישה

(אופציונלי) השלם הליך זה רק אם ברצונך להשלים סנכרון לפי דרישה באופן מיידי. הליך זה אינו חובה מכיוון שענן Webex מסנכרן נתוני שיחות עם Survivability Gateway פעם ביום, באופן אוטומטי.

| 1 |

היכנס למרכז הבקרה. אם אתם ארגון שותף, מרכז השותפים מושק. כדי לפתוח את Control Hub, לחץ על התצוגה לקוח ב-Partner Hub ובחר את הלקוח הרלוונטי, או בחר הארגון שלי כדי לפתוח את הגדרות Control Hub עבור ארגון השותף. |

| 2 |

עבור אל . |

| 3 |

לחץ על שער ההישרדות הרלוונטי כדי לפתוח את תצוגת שירות ההישרדות עבור שער זה. |

| 4 |

לחץ על כפתור סנכרון. |

| 5 |

לחץ על שלח. ייתכן שיחלפו עד 10 דקות עד להשלמת הסנכרון.

|

עריכת מאפייני שער ההישרדות

| 1 |

היכנס למרכז הבקרה. אם אתם ארגון שותף, מרכז השותפים מושק. כדי לפתוח את Control Hub, לחץ על התצוגה לקוח ב-Partner Hub ובחר את הלקוח הרלוונטי, או בחר הארגון שלי כדי לפתוח את הגדרות Control Hub עבור ארגון השותף. |

| 2 |

עבור אל . |

| 3 |

לחץ על שער ההישרדות הרלוונטי כדי לפתוח את תצוגת שירות ההישרדות עבור שער זה. |

| 4 |

לחץ על כפתור ערוך ועדכן את ההגדרות עבור הפריטים הבאים.

|

| 5 |

לחץ על שלח. אם ברצונך למחוק שער הישרדות ממרכז הבקרה, בטל תחילה את הקצאת השירות שער הישרדות. לפרטים נוספים, ראה הקצאת שירותים לשערים מנוהלים. |

תצורות להפעלת CDRs בשער הישרדות

המחבר מגדיר באופן אוטומטי פקודות הקשורות ל-CDR כדי להקל על איסוף מדדי ספירת שיחות.

בסוף אירוע הישרדות, המחבר מעבד את רשומות ה-CDR שנוצרו במהלך תקופת האירוע, יחד עם נתוני התצורה, כדי לזהות ספירות שיחות שונות. המדדים כוללים ספירות של סך כל השיחות, שיחות חירום ושיחות חיצוניות, ומשמשים לניטור השימוש בתכונות פנימיות. רק מדדי ספירת השיחות נשלחים לענן Webex בעוד ש-CDR בפועל אינם משודרים.

להלן תצורה לדוגמה:

!

gw-accounting file

primary ifs bootflash:guest-share/cdrs/

acct-template callhistory-detail

maximum cdrflush-timer 5

cdr-format detailed

!

הסבר על הפקודות:

-

primary ifs bootflash:guest-share/cdrs/פקודה זו נועדה לאחסן את קבצי ה-CDR תחת תיקיית השיתוף האורח כדי לאפשר גישה על ידי המחבר. -

acct-template callhistory-detail- פקודה זו נדרשת כדי לכלול את תגית dial-peer ב-CDR. -

maximum cdrflush-timer 5- ברירת המחדל היא 60 דקות, אך הגדרה של 5 דקות מאפשרת רישום קבצי CDR לקובץ מהר יותר. -

cdr-format detailed- זהו הפורמט המוגדר כברירת מחדל. הפורמט הקומפקטי אינו מתאים מכיוון שהוא אינו כולל את תגית החיוג-עמית.

תצורות להפעלת העברת שיחות

פונקציונליות העברת שיחות היא חלק מתכונות ההישרדות המבטיחות טיפול רציף בשיחות במהלך הפסקות רשת כאשר החיבור לענן Webex אבד. שער ההישרדות משמש כשער גיבוי מקומי, המאפשר לנקודות קצה להירשם באופן מקומי ולתחזק יכולות שיחות חיוניות.

-

התנהגות העברת השיחות במצב Survivability מנוהלת על ידי שער Survivability באמצעות תצורת מאגר, תצורות חיוג-עמית ומדיניות ניתוב המטפלות בשיחות באופן מקומי או מנתבות אותן החוצה דרך PSTN או SIP trunks.

-

שער ההישרדות משבית את הפניית SIP, העברת SIP באופן זמני עבור שירותים משלימים של העברת שיחות והעברת שיחות, מכיוון ש-Webex Calling אינו משתמש בשיטות אלה במצב הישרדות.

הגדרת מאגרי רישום קולי עבור תרחישי העברת שיחות:

|

כדי להשתמש בתכונת העברת השיחות, הגדר את הפקודה

|

תצורות להפעלת קבוצת ציד

טבלה זו מספקת מיפוי עבור תצורת תכונות קבוצת הציד ב-Control Hub ושימוש בפקודות שער ההישרדות.

| תכונות קבוצת האנט | הגדרת תצורה באמצעות מרכז הבקרה | פקודות שער הישרדות |

|---|---|---|

|

בחירת דפוס ניתוב שיחות |

Top-Down/Simultaneous/Circular/Longest-idle | Sequential/Parallel/Peer/Longest-idle |

|

הוסף קבוצת Hunt |

הוסף קבוצת ציד עם שם ומספר טלפון לכל מיקום. | כדי להוסיף קבוצת ציד, השתמשו ב- voice hunt-group . לאחר מכן הוסף את מספר הטלפון באמצעות הפקודה pilot ואת שם קבוצת החיפוש באמצעות הפקודה description. |

|

בחר משתמשים, סביבות עבודה או קווים וירטואליים להוספה |

בחירת הסוכנים שיהיו חלק מקבוצת Hunt |

הגדר רשימת סוכנים באמצעות הפקודה |

|

התקדם לאחר מספר צלצולים מוגדר |

קבע באמצעות האפשרות קבע מספר צלצולים |

הגדר באמצעות הפקודה |

|

קדם הלאה כאשר תפוס |

קבע באמצעות האפשרות התקדם כאשר עסוק |

קבע תצורה באמצעות הפקודה |

|

הסט שיחות כשלא ניתן להשיג אף נציג | קבע באמצעות האפשרות הפנה שיחות כאשר כל הנציגים אינם ניתנים להשגה |

קבע תצורה באמצעות הפקודה |

|

הפנה שיחות כשכל הנציגים תפוסים/עמוסים או שקבוצת הגישוש תפוסה/עמוסה |

הגדרה באמצעות האפשרותהפניית שיחות כאשר כל הנציגים עסוקים או שקבוצת החיפוש תפוסה |

קבע באמצעות |

-

הגדרת צלצולים רציפים של קבוצת Hunt

voice hunt-group 1 sequential pilot 1111 number 1 1001 number 2 1002 number 3 7089001 number 4 7089002 number 5 +1210903443 ..... ..... timeout 20 final 1009 statistics collect description present-call idle-phone -

הגדרת טבעות מקבילות של קבוצת Hunt

voice hunt-group 2 parallel pilot 2222 number 1 2001 number 2 2002 number 3 2089001 number 4 2089002 number 5 +12109034433 ..... ..... timeout 60 final 1009 statistics collect description

תיאור הפקודות:

-

voice hunt-group- פקודה זו משמשת להגדרה וכניסה למצב תצורה עבור קבוצת ציד. -

parallelמילת מפתח זו מציינת את שיטת קבוצת הציד או את האלגוריתם שהמערכת תשתמש בו כדי לפזר שיחות נכנסות בין חברי קבוצת הציד הזו. -

number- יוצר רשימה של extensions/e164 numbers/ESN שהם חברים בקבוצת ציד קולות. כל מספר ברשימה לא יכול להיות מספר פיילוט של קבוצת ציד אחרת. -

pilot- זהו המספר הראשי או מספר הספרייה של קבוצת החיפוש. מתקשרים מחייגים מספר זה כדי להגיע לקבוצת הציד. -

timeout- קובע את משך הזמן המרבי, בשניות, שקבוצת החיפוש תנסה לתקשר לחבריה לפני ביצוע הפעולה הבאה. -

final- פקודה זו מציינת את מספר הגיבוי. -

statistics collect- מאפשר איסוף סטטיסטיקות תפעוליות עבור קבוצת הציד. -

descriptin- תיאור קבוצת הציד -

present-call idle-phone-הצג את השיחה רק לסוכנים שאינם פעילים.

להלן פלט לדוגמה מהפקודה show voice hunt-group statistics. הפלט כולל שיחות ישירות למספר קבוצת ציד קולי ושיחות מתור או B-ACD.

Router# show voice hunt-group 1 statistics last 1 h

Wed 04:00 - 05:00

Max Agents: 3

Min Agents: 3

Total Calls: 9

Answered Calls: 7

Abandoned Calls: 2

Average Time to Answer (secs): 6

Longest Time to Answer (secs): 13

Average Time in Call (secs): 75

Longest Time in Call (secs): 161

Average Time before Abandon (secs): 8

Calls on Hold: 2

Average Time in Hold (secs): 16

Longest Time in Hold (secs): 21

Per agent statistics:

Agent: 5012

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 70

Longest Time in Call (secs): 150

Totals Calls on Hold: 1

Average Hold Time (secs): 21

Longest Hold Time (secs): 21

From Queue:

Total Calls Answered: 3

Average Time in Call (secs): 55

Longest Time in Call (secs): 78

Total Calls on Hold: 2

Average Hold Time (secs): 19

Longest Hold Time (secs): 26

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5013

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 51

Longest Time in Call (secs): 118

Totals Calls on Hold: 1

Average Hold Time (secs): 11

Longest Hold Time (secs): 11

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 4

Longest Time in Call (secs): 4

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5014

From Direct Call:

Total Calls Answered: 1

Average Time in Call (secs): 161

Longest Time in Call (secs): 161

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 658

Longest Time in Call (secs): 658

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Queue related statistics:

Total calls presented to the queue: 5

Calls handoff to IOS: 5

Number of calls in the queue: 0

Average time to handoff (secs): 2

Longest time to handoff (secs): 3

Number of abandoned calls: 0

Average time before abandon (secs): 0

Calls forwarded to voice mail: 0

Calls answered by voice mail: 0

Number of error calls: 0

Router# sh voice hunt-group

Group 1

type: sequential

pilot number: 4444, peer-tag 2147483647

list of numbers:

Member Used-by State Login/Logout

====== ======= ===== ============

1001 1001 up -

1003 1003 up -

preference: 0

preference (sec): 0

timeout: 15

final_number:

auto logout: no

stat collect: no

phone-display: no

hlog-block: no

calls in queue: 0

overwrite-dyn-stats: no

members logout: no

present-call idle-phone: no

webex-sgw-bgl14#

תצורות להפעלת חלוקת שיחות אוטומטית בסיסית (B-ACD)

שירות חלוקת שיחות אוטומטית בסיסית (B-ACD) ושירות מענה אוטומטי (AA) מספקים מענה אוטומטי לשיחות חיצוניות עם ברכות ותפריטים המאפשרים למתקשרים לבחור את המחלקה המתאימה או לחייג למספרי שלוחה ידועים.

B-ACD מספק מענה אוטומטי וחלוקת שיחות לשיחות באמצעות תפריטים אינטראקטיביים וקבוצות ציד מקומיות. יישום B-ACD מורכב משירותי מענה אוטומטי (AA) ושירות תור שיחות אחד. מערכת זיהוי אוטומטית של B-ACD תומכת בשיחות PSTN שמועברת עם מערכת SIP נכנסת באמצעות קודק g711ulaw

B-ACD תומך בקבוצות ציד קולי עם שיחות סדרתיות, מקבילות, עמיתים, שיחות ארוכות טווח במצב לא פעיל, תמיכה בקווי SIP משותפים וקווים משותפים מעורבים.

שיחה נכנסת מחייגת למספר הטייס B-ACD AA ושומעת הנחיה המספקת ברכה והוראות שיעזרו למתקשר לנתב את השיחה באופן אוטומטי.

מגבלות

השתמש באותו קודק עבור עמיתים לחיוג נכנס ויוצאי בעת העברת שיחות. שימוש בקודקים שונים אינו נתמך. iOS לא יפעיל טרנסקודר עבור קריאות המטופלות על ידי אף אפליקציית TCL.

רכיבי B-ACD

יישום B-ACD מורכב משירות תור שיחות ושירות AA אחד או יותר. הרכיבים הניתנים להגדרה של שירותים אלה הם:

-

מספר ניסוי

-

הודעת ברוכים הבאים וקבצי שמע אחרים

-

אפשרויות תפריט

-

חייג לפי שלוחה

מספר ניסוי

לכל שירות של AA יש מספר טייס משלו של AA, אליו מתקשרים מחייגים כדי להגיע ל-AA. מספר זה מצוין בפקודה param aa-pilot. מספר הטייס של AA אינו משויך למספר טלפון או לטלפון פיזי של אף סוכן, אך עליך להגדיר עמית חיוג עם מספר הטייס של AA כמספר המתקשר הנכנס כך שמספר זה יהיה זמין למתקשרים חיצוניים.

הודעת ברוכים הבאים וקבצי שמע אחרים

הודעת קבלת פנים היא קובץ שמע המושמע כאשר מספר הטייס עונה לשיחה. קובץ שמע זה הוא אחד ממספר קבצי שמע המשמשים עם שירות B-ACD כדי ליידע את המתקשרים על מצבם ועל כל פעולה שהם עשויים לנקוט. באפשרותך ליצור קבצי שמע מותאמים אישית המתארים את אפשרויות התפריט הזמינות למתקשרים שלך. קבצי שמע B-ACD מתוארים בסעיפים הבאים:

הקלטה מחדש של קבצי שמע המוגדרים כברירת מחדל

קבצי שמע ברירת מחדל מסופקים עבור כל נקודה בתסריט וניתנים למתקשרים. אתה מוריד את קבצי האודיו המוגדרים כברירת מחדל מהקישור ומעתיק אותם למקום שניתן להגיע אליו באמצעות נתב B-ACD, כגון זיכרון פלאש או שרת TFTP. קבצי האודיו וקבצי הסקריפט ארוזים בקובץ tar באתר האינטרנט. קבצי ברירת המחדל וההודעות שלהם מפורטים בטבלה. ניתן להקליט מחדש הודעות מותאמות אישית על גבי הודעות ברירת המחדל, אך לא ניתן לשנות את שמות קבצי האודיו, למעט כפי שמתואר במפורש בסעיף שינוי קודי שפה ושמות קבצים.

כדי להקליט ולהתקין מחדש את הנחיות השמע המוגדרות כברירת מחדל לפני השימוש הראשון בשירות B-ACD, בצע את השלבים המופיעים בסעיף הורדת סקריפטים והנחיות שמע של Tcl. כדי להקליט מחדש הנחיות שמע בשירות B-ACD קיים, בצע את השלבים בסעיף עדכון פרמטרי סקריפט והנחיות שמע (חיוג באמצעות שלוחה בלבד).

| שם הקובץ המוגדר כברירת מחדל | הכרזת ברירת מחדל | אורך הודעת ברירת המחדל |

|---|---|---|

en_bacd_welcome.au |

"תודה שהתקשרת." כולל הפסקה של שתי שניות לאחר ההודעה. |

3 שניות |

en_bacd_options_menu.au |

למכירות לחצו 1 (השהייה) לשירות לקוחות לחצו 2 (השהייה) כדי לחייג באמצעות שלוחה לחץ 3 (השהייה) כדי לדבר עם מפעיל לחץ על אפס. כולל הפסקה של ארבע שניות לאחר ההודעה. |

15seconds |

en_bacd_disconnect.au |

"אנחנו לא יכולים לענות לשיחתך כרגע." נסה שוב במועד מאוחר יותר. תודה שהתקשרת. כולל הפסקה של ארבע שניות לאחר ההודעה. |

10seconds |

en_bacd_invalidoption. au |

"הזנת אפשרות לא חוקית." אנא נסה שוב. כולל הפסקה של שנייה אחת לאחר ההודעה. הנחיה זו מושמעת כאשר מתקשר בוחר אפשרות תפריט לא חוקית או מחייג לשלוחה לא חוקית. |

7seconds |

en_bacd_enter_dest.au |

"אנא הזן את מספר השלוחה שברצונך ליצור קשר." כולל הפסקה של חמש שניות לאחר ההודעה. הנחיה זו מושמעת כאשר מתקשר בוחר באפשרות |

7seconds |

en_bacd_allagentsbusy. au |

"כל הסוכנים עסוקים כרגע בסיוע ללקוחות אחרים. המשך להמתין לקבלת סיוע. מישהו יהיה איתך בקרוב." כולל הפסקה של שתי שניות לאחר ההודעה. הנחיה זו ידועה גם כברכה שנייה. |

7seconds |

en_bacd_music_on_hol d.au |

מוזיקה בהמתנה (MOH) מושמעת למתקשרים B-ACD. |

60seconds |

אם אתם מקליטים מחדש קבצי שמע כלשהם, שימו לב שהנחיות B-ACD דורשות פורמט קובץ שמע G.711 (.au) עם קידוד של 8 סיביות, mu-law וקידוד של 8 קילו-הרץ. אנו ממליצים על כלי האודיו הבאים או אחרים באיכות דומה:

-

Adobe Audition עבור Microsoft Windows מבית Adobe Systems Inc. (לשעבר Cool Edit מבית Syntrillium Software Corp.)

-

כלי אודיו עבור סולאריס מבית סאן מיקרוסיסטמס בע"מ

הגדרת B-ACD

הנה כמה דוגמאות לתצורה:

application

service aa bootflash:app-b-acd-aa-3.0.0.8.tcl

paramspace english index 1

param handoff-string aa

param dial-by-extension-option

paramspace english language en

param aa-pilot

paramspace english location flash:

param welcome-prompt _bacd_welcome.au

param voice-mail

param service-name queue

!

service queue bootflash:app-b-acd-3.0.0.8.tcl

param queue-len 30

param queue-manager-debugs 1

!

! SIP PSTN Dial-Peers for Auto Attendant(BACD) service called aa associated with incoming voice port

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

session protocol sipv2

incoming called-number

dtmf-relay rtp-nte

codec g711ulaw

no vad

!

! TDM PSTN Dial-Peers if not using SIP for Auto Attendant(BACD) service called aa associated with incoming voice pots

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

incoming called-number

port %tdm_port%

! | פקודה | הֶסבֵּר |

|---|---|

param dial-by-extension-option |

מאפשר למתקשרים לחייג למספרי שלוחה לאחר חיוג המספר שצוין בתפריט. menu-number— מזהה של אפשרות תפריט. הטווח הוא בין 1 ל-9. אין ברירת מחדל. |

param aa-pilot |

מציין את מספר הפיילוט המשויך לחיוג עמית למערכת המענה האוטומטית |

param voice-mail |

מגדיר יעד חלופי לשיחות שלא נענות על ידי סוכני AA |

paramspace english language en |

מגדיר את קוד השפה של קבצי שמע המשמשים להנחיות דינמיות על ידי יישום IVR.

קוד שפה זה חייב להתאים לקידומת השפה בת שתי התווים המשמשת בשמות קבצי הנחיות השמע שלך, ללא קשר לשפה שבה נעשה שימוש בפועל בקובץ. למידע נוסף, עיינו ב הודעת ברוכים הבאים וקבצי שמע אחרים |

param welcome-prompt

audio-filename |

מקצה קובץ שמע עבור ברכת הפתיחה בה משתמש שירות AA זה.

|

שינוי קודי שפה ושמות קבצים

-

ניתן לשנות את הקידומת של כל שם קובץ ל-ch, en, sp או aa. הקידומת חייבת להתאים לקוד שצוין בפרמטר language-code בפקודת paramspace, ללא קשר לשפה בפועל שבה נעשה שימוש בקובץ.

-

לאחר הקידומת שלו, שם קובץ שורת הפתיחה (ברירת המחדל היא en_bacd_welcome.au) יכול לקבל כל שם מזהה, כפי שמוגדר בפקודה

param welcome-prompt. -

לאחר הקידומת שלו, שם קובץ הפקודה הנפתחת (לא סופקה ברירת מחדל) יכול לכלול כל שם מזהה, כפי שמוגדר בפקודה

param drop-through-prompt.

בקבצי האודיו, ניתן להקליט הנחיה בכל שפה. אין צורך לשנות את הקידומת של קובץ המכיל בקשה בשפה אחרת מכיוון שקידומות קוד השפה משמשות עבור תכונות שאינן חלק משירות B-ACD. אבל חשוב שקידומות קוד השפה עבור הקבצים שלך יתאימו לקוד השפה שצוין בפרמטר language-code בפקודת paramspace language, ללא קשר לשפה שבה נעשה שימוש בפועל בקובץ האודיו.

אין לשנות את החלק המזהה של שם קובץ שמע, למעט קובץ _bacd_welcome.au. הסקריפטים מזהים קבצי שמע בעלי אותם שמות מזהים כמו אלו בטבלה ובעלי אותה קידומת שציינת בפקודת שפת paramspace.

שני היוצאים מן הכלל לכללי מתן שמות לקבצים הם קובץ השמע של הפקודה המקדימה (ברירת המחדל היא en_bacd_welcome.au) וקובץ השמע של הפקודה drop-through-option (לא סופקה ברירת מחדל). החלקים המזהים של שמות הקבצים עבור שתי הנחיות שמע אלו מצוינים במפורש במהלך התצורה וניתנים להגדרה מלאה על ידי המשתמש. קבצים אלה יכולים להשתמש בכל שם קובץ כל עוד השמות עומדים במוסכמות הבאות:

-

חלק הקידומת של שם הקובץ חייב להיות זהה לקוד השפה שצוין בפקודת paramspace language. לדוגמה, en.

-

החלק המזהה של שם הקובץ חייב להתחיל בקו תחתון. לדוגמה,

_welcome_to_xyz.au.

שימוש בקבצי שמע לתיאור אפשרויות תפריט

כברירת מחדל, שני קבצי שמע מסופקים כדי לספק התמצאות ראשונית של המתקשר והדרכה לגבי אפשרויות התפריט הזמינות: en_welcome_prompt.au ו- en_bacd_options_menu.au. ניתן להקליט מחדש הודעות מותאמות אישית על גבי הודעות ברירת המחדל המסופקות בקבצים אלה, כפי שמוסבר בטבלה .

אם שירות ה-B-ACD שלכם משתמש בשירות AA יחיד, הקליטו ברכת קבלת פנים ב- en_welcome_prompt.au והקליטו הוראות לגבי אפשרויות תפריט ב- en_bacd_options_menu.au.

אם שירות ה-B-ACD שלכם משתמש במספר שירותי AA, תצטרכו ברכות והוראות נפרדות עבור כל AA, בהתאם להנחיות הבאות:

-

הקליטו הודעת ברוכים הבאים נפרדת לכל שירות של AA, תוך שימוש בשם שונה לקובץ השמע עבור כל הודעת ברוכים הבאים. לדוגמה:

en_welcome_aa1.auו-en_welcome_aa2.au. ברכות הפתיחה שאתם מקליטים בקבצים אלה חייבות לכלול גם את הברכה וגם את ההוראות לגבי אפשרויות התפריט. -

הקלט דממה בקובץ האודיו

en_bacd_options_menu.au. יש להקליט שתיקה של שנייה אחת לפחות. שים לב שקובץ זה אינו מכיל את הוראות התפריט כאשר ישנם מספר שירותי AA.

אפשרויות תפריט

מטרת שירות B-ACD היא לנתב שיחות באופן אוטומטי ליעד הנכון בארגון שלך. שירותי AA אינטראקטיביים מאפשרים לך לספק אפשרויות תפריט למתקשרים כדי שיוכלו לבצע את הבחירות המתאימות לשיחותיהם. סוגי אפשרויות התפריט הזמינות ב-B-ACD מתוארים בטבלה. אפשרויות התפריט מוכרזות למתקשרים באמצעות הנחיות קוליות, המתוארות ב- הנחיית ברוכים הבאים וקבצי שמע אחרים.

| סוג | תיאור | דרישות | דוגמה |

|---|---|---|---|

Dial-by-extension |

המתקשר מקיש ספרה כדי לקבל אישור לחייג לשלוחה ידועה. מספר התפריט המשמש עבור אפשרות זו אינו יכול להיות זהה לכל מספר תפריט (aa-hunt) המשמש עם שירות תור השיחות. |

אין דרישות. |

לאחר שמיעת אפשרויות התפריט, המתקשר מחייג 4 ויכול לחייג למספר שלוחה פנימי. |

אפשרות חיוג באמצעות שלוחה

לשירות B-ACD יכולה להיות גם אפשרות חיוג לפי שלוחה, המאפשרת למתקשרים לחייג למספרי שלוחה פנימיים כאשר הם כבר יודעים את מספר השלוחה. אפשרות החיוג באמצעות שלוחה מוצגת כאפשרות תפריט.

אפשרות החיוג לפי שלוחה מוגדרת על ידי ציון מספר אפשרות תפריט עבור הפרמטר חיוג לפי שלוחה. כאשר משתמשים בפקודה הבאה, המתקשרים יכולים לחייג 1 ולאחר מכן מספר שלוחה.

param dial-by-extension-option 1 בתוך שירות תור שיחות B-ACD, מספר אפשרות החיוג באמצעות שלוחה ומספרי אפשרות קבוצת הציד חייבים להיות בלעדיים זה את זה. הגבלה זו משמעותה שמספר האפשרות המשמש עבור אפשרות החיוג באמצעות שלוחה לא יכול להיות זהה לאף אחד ממספרי האפשרויות המשמשים עם אפשרויות aa-hunt. לדוגמה, אם אתם משתמשים במספרים aa-hunt1 עד aa-hunt5 כדי לציין קבוצות ציד בתצורת שירות תור השיחות שלכם, תוכלו להשתמש באפשרות 6 עבור אפשרות החיוג לפי שלוחה, אך לא באף אחד מהמספרים 1 עד 5.

אם כל עשרת מספרי aa-hunt משמשים עבור קבוצות ציד בשירות תור השיחות, לא נותרה אפשרות עבור אפשרות החיוג באמצעות שלוחה. שים לב שהגבלה זו מבוססת על כל מספרי האפשרויות (מספרי aa-hunt) המשמשים עם שירות תור השיחות ולא על מספרי האפשרויות המשמשים עם יישום AA.

הורדת סקריפטים של Tcl והנחיות שמע

השתמש בשלבים אלה כדי להכין את קבצי הסקריפט וקבצי ההנחיות הנחוצים עבור שירות B-ACD שלך.

-

העתק את קובץ ה-tar ל-bootflash של הנתב SGW

בטל את דחיסת קבצי ה-tcl והשמע באמצעות הפקודה:

archive tar /xtract bootflash:cme-b-acd-3.0.0.8.tar bootflash:- הקליטו מחדש את קבצי האודיו במידת הצורך.

הסבר על הפקודות:

| פקודה | הֶסבֵּר |

|---|---|

|

הורד את קובץ ה-tar של B-ACD |

הורד את קובץ ה-tar של B-ACD בשם קובץ tar זה מכיל את סקריפט AA Tcl, את סקריפט Tcl של תור השיחות ואת קבצי האודיו המוגדרים כברירת מחדל הדרושים לך עבור שירות B-ACD. |

enable |

מאפשר מצב EXEC מועדף בנתב SGW. הזן את הסיסמה שלך אם תתבקש. |

archivetar/xtract flash: |

פותח את דחיסת הקבצים בארכיון הקבצים B-ACD ומעתיק אותם לזיכרון הבזק. הקבצים הבאים נמצאים בקובץ

|

|

הקלט במידת הצורך | הקלט מחדש קבצי שמע עם ההודעות המותאמות אישית שלך, אך אל תשנה את שמות קבצי השמע. |

דוגמאות

הדוגמה הבאה מחלצת קבצים מהארכיון שנקרא cme-b-acd-2.1.0.0 בשרת בכתובת 192.168.1.1 ומעתיקה אותם לזיכרון הפלאש של הנתב B-ACD.

archive tar /xtract tftp://192.168.1.1/cme-b-acd-2.1.0.0.tar flash:עדכון פרמטרי סקריפט והנחיות שמע (חיוג באמצעות שלוחה בלבד)

ניתן לעדכן את פרמטרי הסקריפט B-ACD על ידי ביצוע שינויים בתצורת Cisco IOS. כדי ששינויי הפרמטרים ייכנסו לתוקף, עליך לעצור ולטעון מחדש את סקריפטי ה-B-ACD שבהם ביצעת שינויים. אם אתם מקליטים מחדש הנחיות שמע, עליכם לטעון מחדש את קבצי הנחיות השמע שהשתנו.

-

קבע את מזהי הסשן של כל הסשנים הפעילים-

השתמש בפקודה

showcall application sessionsבמצב EXEC מורשה כדי להשיג מספרי מזהה הפעלה (SID) של AA ושירותי תור שיחות. אם בסשן AA אין קריאות פעילות, שם הסקריפט של AA לא יופיע בפלט מהפקודהshow call application sessions. - עצרו את הפעלות שירות B-ACD AA ותור השיחות במידת הצורך - באמצעות מספרי מזהה ההפעלה משלב 1, עצרו את הפעלות שירות B-ACD AA ותור השיחות. השתמש בפקודה

call application session stopבמצב EXEC מורשה כדי לעצור את ה-AA ואת הפעלות תור השיחות. - טען מחדש את סקריפט ה-AA ואת סקריפטי תור הקריאה - השתמש בפקודה

call application voice loadבמצב EXEC מורשה כדי לטעון מחדש את הסקריפטים. - אם קובץ הנחיות שמע שונה, טען אותו מחדש - השתמש בפקודה

audio-prompt loadבמצב EXEC מורשה כדי לטעון מחדש קובץ שמע. חזור על פקודה זו עבור כל קובץ שמע שהשתנה.

אימות סטטוס B-ACD

השתמש בפקודה show call application sessions כדי לוודא ש-B-ACD פעיל.

הדוגמה הבאה מציגה סשן עם AA פעילות ויישומי תור שיחות. השדה "אפליקציה" הוא שם השירות, השדה "כתובת אתר" הוא מיקום קובץ הסקריפט של האפליקציה.

Session ID 17

App: aa

Type: Service

Url: flash:app-b-acd-aa-2.1.0.0.tcl

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tcl הדוגמה הבאה מציגה הפעלה כאשר רק יישום התור פעיל. סקריפט ה-AA אינו מופיע בפלט של הפקודה show call application sessions מכיוון שאין קריאות פעילות. שם שירות ה-AA מופיע בפלט רק כאשר יש שיחה פעילה. סקריפט תור השיחות מופעל לאחר השיחה הנכנסת הראשונה ונשאר פעיל גם אם אין שיחות פעילות.

Router# show call application sessions

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tclניתן לעדכן את פרמטרי הסקריפט B-ACD על ידי ביצוע שינויים בתצורת Cisco IOS. כדי ששינויי הפרמטרים ייכנסו לתוקף, עליך לעצור ולטעון מחדש את סקריפטי B-ACD שבהם ביצעת שינויים כפי שמוסבר בשלבים הבאים. אם אתם מקליטים מחדש הנחיות שמע, עליכם לטעון מחדש את קבצי הנחיות השמע שהשתנו.

-

קבע את מזהי הסשן של כל הסשן הפעיל:

השתמש בפקודה

show call application sessionsבמצב EXEC מורשה כדי להשיג מספרי מזהה הפעלה (SID) של AA ושירותי תור שיחות. אם בסשן AA אין קריאות פעילות, שם הסקריפט של AA לא יופיע בפלט מהפקודהshow call application sessions.הדוגמה הבאה מציגה סשן עם שיחות פעילות. השדה "אפליקציה" הוא שם השירות שניתן לסקריפט תור השיחות ולסקריפט AA. ניתן גם לראות את שמות השירותים בפלט עבור הפקודה show running-config.

Router# show call application sessions Session ID 17 App: aa Type: Service Url: bootflash:app-b-acd-aa-3.0.0.8.tcl Session ID 12 App: queue Type: Service Url: bootflash:app-b-acd-3.0.0.8.tcl - עצרו את הפעלות שירות B-ACD AA ותור השיחות במידת הצורך

באמצעות מספרי מזהה ההפעלה משלב 1, עצור את שירות B-ACD AA ואת הפעלות שירות תור השיחות. השתמש בפקודה

call application session stopבמצב EXEC מורשה כדי לעצור את ה-AA ואת הפעלות תור השיחות.Router# call application session stop id 17 Router# call application session stop id 12בעת שימוש בפקודת עצירת session של יישום שיחה עבור שירות AA, מתרחשות הפעולות הבאות:

שירות ה-AA הופסק.

כל השיחות המחוברות באופן פעיל לשירות AA מנותקות.

שם שירות ה-AA מוסר מהפלט עבור הפקודה

show call application sessions.כדי למנוע ניתוק שיחות, יש להמתין עד שלא יהיו שיחות נכנסות לפני טעינה מחדש של הסקריפט, למשל לאחר שעות העבודה.

אם שם שירות AA אינו מופיע בפלט עבור הפקודה

show call application sessions, פירוש הדבר שאין הפעלות שיחה ואין צורך להוציא פקודתcall application session stopעבורה. -

טען מחדש את סקריפט ה-AA ואת סקריפטי תור השיחות

השתמש בפקודה

call application voice loadבמצב EXEC מורשה כדי לטעון מחדש את הסקריפטים.Router# call application voice load aa Router# call application voice load queue -

אם קובץ הנחיות שמע השתנה, יש לטעון אותו מחדש

השתמש בפקודה

audio-prompt loadבמצב EXEC מורשה כדי לטעון מחדש קובץ שמע. חזור על פקודה זו עבור כל קובץ שמע שמשתנה.Router# audio-prompt load flash:en_bacd_welcome.au Reload of flash:en_bacd_welcome.au successful

מגבלות ומגבלות

-

זמינות שירות רשת הטלפונים הציבורית (PSTN) תלויה ברשתות ה-SIP או במעגלי PSTN הזמינים במהלך הפסקת חשמל ברשת.

-

מכשירים עם קישוריות 4G ו-5G (לדוגמה, אפליקציית Webex לנייד או לטאבלט) עדיין יוכלו להירשם ל-Webex Calling במהלך הפסקות חשמל. כתוצאה מכך, ייתכן שהם לא יוכלו להתקשר למספרים אחרים מאותו מיקום במהלך הפסקת חשמל.

-

דפוסי חיוג עשויים לפעול בצורה שונה במצב הישרדות מאשר במצב פעיל.

-

שער ההישרדות חייב להשתמש בכתובת IPv4. IPv6 אינו נתמך.

-

על המשתמש להיות בעל שלוחה ומספר טלפון מוגדרים כדי להירשם בהצלחה לשער ההישרדות.

-

עדכון סטטוס סנכרון לפי דרישה במרכז הבקרה עשוי להימשך עד 30 דקות.

-

תחנת העגינה לשיחות אינה נתמכת במצב הישרדות.

-

אל תגדיר את הפקודה

SIP bindבמצב הגדרת שירות VoIP של קול. זה מוביל לכשל רישום של נקודות קצה עם Survivability Gateway. -

ודא שמספרים משמעותיים ארגוניים (ESN) במיקומים פיזיים שונים יהיו ייחודיים, כדי למנוע התנגשויות ולשפר את המעקב, היתירות ואמינות הגיבוי בעת כשל.

המגבלות הבאות חלות במצב הישרדות:

-

מקשי בחירה MPP: מקשי בחירה כגון חניה, ביטול חניה, התפרצות, מענה, מענה קבוצתי ומשיכת שיחה אינם נתמכים, אך הם לא מופיעים מושבתים במכשיר.

-

קווים משותפים: שיחות המבוצעות לקווים משותפים יכולות לצלצל בכל המכשירים; עם זאת, פונקציות אחרות של קו משותף כמו ניטור מצב קו מרוחק, המתנה, חידוש שיחות, הגדרות סינכרון של נא לא להפריע (DND) והעברת שיחות אינן זמינות.

-

ועידות: שיחות ועידה או שיחות משולשות אינן נתמכות.

-

חלוקת שיחות אוטומטית בסיסית (B-ACD): השירות עם שער הישרדות ושער מקומי הממוקמים יחד אינו נתמך.

-

היסטוריית שיחות: שיחות שבוצעו נשמרות באופן מקומי בהיסטוריית השיחות הן עבור מכשירי MPP והן עבור אפליקציית Webex.

-

קבוצות ציד: ניתן להגדיר עד 100 קבוצות ציד, כאשר כל קבוצה תומכת ב-32 משתמשים לכל היותר.

-

מראה משופר של שיחה משותפת: תכונות כגון הודעה על מצב קו, קו משותף hold/remote קורות חיים ואחרים עם שיחות בסיסיות, קבוצת ציד או העברת שיחות אינם נתמכים.

-

ניתוב שיחות קבוצתיות: תבנית ניתוב השיחות המשוקללת אינה נתמכת.

חוויית משתמש במהלך מעבר לגיבוי

אם אתר בחברה שלך מאבד את קישוריות האינטרנט ואתה נמצא באתר זה, עדיין תוכל יכול לבצע ולקבל שיחות, הן פנימית בחברה והן חיצונית ללקוחות. ראה אפליקציית Webex | שרידות אתר.

דוגמאות לתצורה

דוגמאות לחיבור PSTN

עבור שיחות חיצוניות, הגדר חיבור ל-PSTN. נושא זה מתאר חלק מהאפשרויות ומספק דוגמאות לתצורות. שתי האפשרויות העיקריות הן:

-

חיבור כרטיס ממשק קולי (VIC) ל-PSTN

-

שער SIP trunk לשער PSTN

חיבור כרטיס ממשק קולי ל-PSTN

ניתן להתקין כרטיס ממשק קולי (VIC) בנתב ולקבוע תצורה של חיבור פורט ל-PSTN.

-

לפרטים על אופן התקנת ה-VIC על הנתב, עיין במדריך התקנת החומרה עבור דגם הנתב שלך.

-

לפרטים על אופן קביעת התצורה של ה-VIC, יחד עם דוגמאות, ראו מדריך קביעת תצורת יציאת קול, Cisco IOS Release 3S.

שער SIP trunk לשער PSTN

ניתן להגדיר חיבור SIP trunk שמצביע על שער PSTN. כדי להגדיר את חיבור ה-trunk בשער, השתמש בתצורת voice-class-tenant. להלן תצורה לדוגמה.

voice class tenant 300

sip-server ipv4::

session transport udp

bind all source-interface GigabitEthernet0/0/1

תצורת עמית חיוג

עבור חיבורי trunk, הגדר עמיתים לחיוג נכנס ויוצאי עבור חיבור trunk. התצורה תלויה בדרישות שלך. למידע מפורט על תצורה, ראה מדריך תצורת Dial Peer, Cisco IOS Release 3S.

להלן דוגמאות לתצורות:

עמיתים לחיוג יוצא לרשת ה-PSTN עם UDP ו-RTP

dial-peer voice 300 voip

description outbound to PSTN

destination-pattern +1[2-9]..[2-9]......$

translation-profile outgoing 300

rtp payload-type comfort-noise 13

session protocol sipv2

session target sip-server

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

עמית חיוג נכנס מרשת PSTN באמצעות UDP עם RTP

voice class uri 350 sip

host ipv4:

!

dial-peer voice 190 voip

description inbound from PSTN

translation-profile incoming 350

rtp payload-type comfort-noise 13

session protocol sipv2

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

תרגומי מספרים

עבור חיבורי PSTN, ייתכן שתצטרכו להשתמש בכללי תרגום כדי לתרגם שלוחות פנימיות למספר E.164 שה-PSTN יכול לנתב. להלן דוגמאות לתצורות:

מכלל תרגום PSTN עם non +E164

voice translation-rule 350

rule 1 /^\([2-9].........\)/ /+1\1/

voice translation-profile 300

translate calling 300

translate called 300

מכלל תרגום מערכת הטלפון עם +E164

voice translation-rule 300

rule 1 /^\+1\(.*\)/ /\1/

voice translation-profile 300

translate calling 300

translate called 300

דוגמה לשיחת חירום

הדוגמה הבאה מכילה דוגמה לתצורת שיחת חירום.

אם שכבת ה-WiFi אינה תואמת במדויק לתת-רשתות ה-IP, ייתכן שלשיחות חירום עבור מכשירים נוודים אין מיפוי ELIN תקין.

מיקומי תגובת חירום (ERLs)

voice emergency response location 1

elin 1 14085550100

subnet 1 192.168.100.0 /26

!

voice emergency response location 2

elin 1 14085550111

subnet 1 192.168.100.64 /26

!

voice emergency response zone 1

location 1

location 2

עמיתים לחיוג יוצא

voice class e164-pattern-map 301

description Emergency services numbers

e164 911

e164 988

!

voice class e164-pattern-map 351

description Emergency ELINs

e164 14085550100

e164 14085550111

!

dial-peer voice 301 pots

description Outbound dial-peer for E911 call

emergency response zone 1

destination e164-pattern-map 301

!

dial-peer voice 301 pots

description Inbound dial-peer for E911 call

emergency response callback

incoming called e164-pattern-map 351

direct-inward-dial