- ホーム

- /

- 投稿記事

Cisco IOSマネージドゲートウェイをWebex Cloudに登録する

この記事の内容

この記事の内容 フィードバックがある場合

フィードバックがある場合IOS管理ゲートウェイデバイスをCisco Webex Control Hubに接続することで、ユニファイドコミュニケーションインフラストラクチャの他のデバイスと合わせて、どこからでも管理および監視できるようになります。

管理対象ゲートウェイ

Cisco IOSゲートウェイをコントロールハブに登録することで、デバイス管理が簡素化され、新しいWebex Callingサービスを利用できるようになります。ゲートウェイはコントロールハブとの接続を維持しているため、他のWebex Callingデバイスと同様に、どこからでも管理および監視できます。ゲートウェイを登録するには、管理コネクタアプリケーションをインストールし、Cisco Webexクラウドとの安全な接続が確立されていることを確認する必要があります。この接続を確立したら、コントロールハブにログインしてゲートウェイを登録できます。

このプロセスは、VG400などのCisco IOS音声ゲートウェイには適用されません。これらのゲートウェイは、コントロールハブでデバイスとして完全に管理されます。

GuestShellと呼ばれる小型コネクタアプリケーションは、ゲートウェイからコントロールハブへの接続を確立および維持する役割を担っています。GuestShellとコネクタアプリケーションは、登録プロセス中にWebexクラウドからゲートウェイ上で実行されるスクリプトを使用して構成および設定されます。

インストールプロセスを簡素化するために、このスクリプトは必要なゲートウェイ設定をいくつか追加します。

ゲートウェイコネクタ

ゲートウェイコネクタは、ゲートウェイのゲストシェル内で実行される小型アプリケーションであり、コントロールハブへの接続を維持し、イベントを調整し、ステータス情報を収集します。GuestShell の詳細については、 GuestShellを参照してください。

ゲートウェイコネクタは、Cisco IOS XE GuestShellコンテナにインストールされます。

コネクタには2種類あります。

-

管理コネクタ

-

テレメトリコネクタ

対話型のメニュー駆動型TCLスクリプトは、ゲストシェルの設定、および管理コネクタのインストールとメンテナンスを支援します。

管理コネクタは、ゲートウェイの登録とテレメトリコネクタのライフサイクル管理を担当します。

登録が正常に完了すると、管理コネクタは最新のテレメトリコネクタをダウンロードしてインストールします。

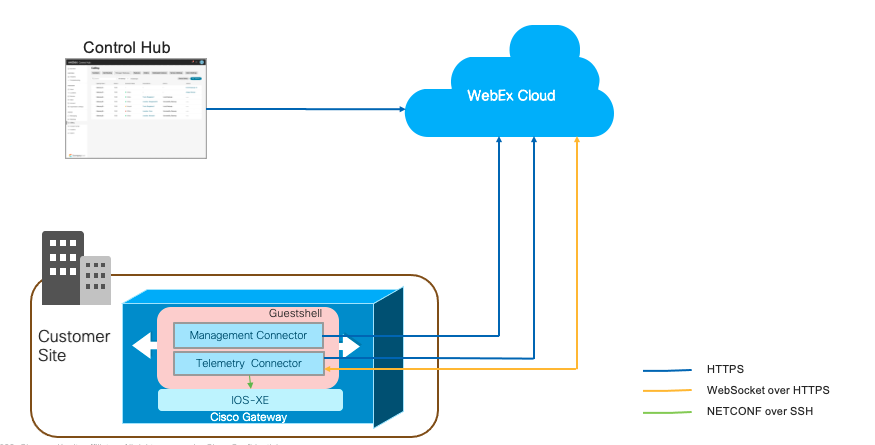

以下の図は、Webex Callingソリューションにおける各コンポーネントの接続方法を示しています。

TCLスクリプトの実行の一環として、ユーザーから以下の情報が収集されます。

-

外部インターフェース

-

DNSサーバーアドレス

-

プロキシの詳細

-

コネクタのIPアドレス

-

ゲートウェイ認証情報(ユーザー名とパスワード)

TCLスクリプトは以下の設定を実行します。

-

仮想ポートグループ - guestshellの設定に必要です。

-

ゲストシェル

-

NETCONF Yang

-

SNMPトラップの設定 - Cisco IOS XEからの通知に必要です。

-

IPルーティング—コネクタ関連のトラフィックを仮想ポートグループ経由でルーティングします。

TCLスクリプトは以下の設定を実行します。

!

interface VirtualPortGroup 0

ip unnumbered GigabitEthernet1

no mop enabled

no mop sysid

!

!

app-hosting appid guestshell

app-vnic gateway0 virtualportgroup 0 guest-interface 0

guest-ipaddress 10.65.125.227 netmask 255.255.255.128

app-default-gateway 10.65.125.142 guest-interface 0

app-resource profile custom

cpu 800

memory 256

persist-disk 500

name-server0 72.163.128.140

name-server1 8.8.8.8

!

!

netconf-yang

netconf-yang cisco-ia snmp-trap-control trap-list 1.3.6.1.4.1.9.9.41.2.0.1

netconf-yang cisco-ia snmp-community-string Gateway-Webex-Cloud

!

!

logging snmp-trap emergencies

logging snmp-trap alerts

logging snmp-trap critical

logging snmp-trap errors

logging snmp-trap warnings

logging snmp-trap notifications

!

!

snmp-server community Gateway-Webex-Cloud RO

snmp-server enable traps syslog

snmp-server manager

!

!

ip route 10.65.125.227 255.255.255.255 VirtualPortGroup0

!

サンプル構成の場合:

-

GigabitEthernet1が外部インターフェースとして割り当てられています。GigabitEthernet1のIPアドレスは10.65.125.142です。

-

コネクタのIPアドレスは、外部接続用に選択したネットワークと同じネットワーク内にある必要があります。プライベートネットワークアドレスでも構いませんが、インターネットへのHTTPSアクセスが必要です。

-

TCLスクリプトは、Cisco IOS XEの起動設定に対する設定変更を追跡し、保存します。

-

アンインストール処理の一環として、TCLスクリプトは設定変更を削除します。

制限事項

インストール前に、コネクタアプリケーションは以下の機器では使用できないことに注意してください。

- Cisco 1100統合サービスルータプラットフォーム

- 高可用性(HA)モードで構成されたプラットフォーム

- SD-WANネットワーク向けにコントローラーモードで構成されたプラットフォーム

Cisco IOSボイスゲートウェイ(VG400など)の場合、コネクタアプリケーションをインストールする必要はありません。コントロールハブを通して、すべての設定と管理を行うことができます。

コネクタアプリケーションで使用するためにルーターを設定する際には、以下の点を考慮してください。

-

IOS XEはプロキシARPを使用して、トラフィックをゲストシェルにルーティングします。この機能を無効にするには、 no ip proxy-arp コマンドを設定しないでください。

-

Cisco Unified Border Element (CUBE) 用に設定されているプラットフォームでは、ネットワークアドレス変換 (NAT) を使用しないでください。したがって、コネクタアプリケーションにルーティング可能なIPアドレスを設定してください。つまり、ルーターのインターフェースアドレスを共有することはできません。

前提条件

ゲートウェイ登録のためにデバイスを準備してください。

-

組織管理者としてコントロールハブにアクセスする

-

設定したいデバイスのIPアドレス、ユーザー名、パスワード。

-

Cisco IOS XE バージョン:

-

ローカル ゲートウェイ:Cisco IOS XE Bengaluru 17.12.3 以降

-

耐障害性ゲートウェイ - Cisco IOS XE Dublin 17.12.3以降

推奨バージョンについては、 Cisco Software Researchを参照してください。プラットフォームを検索し、 推奨 リリースのいずれかを選択してください。

-

- デバイスにNTPサーバーの詳細情報が設定され、システムクロックが指定されたNTPサーバーと同期されることを確認してください。

-

システム要件

-

最小空きメモリ:256MB

-

最小ディスク容量—コネクタのインストールに使用されるゲートウェイに接続されたハードディスク(SSD)には、2000MBの空き容量が必要です。また、ブートフラッシュには50MBの空き容量が必要です。これはログファイルとRPMファイルを保存するために使用されます。

ゲートウェイにハードディスクが接続されていない場合は、コネクタのインストールにbootflashが使用されます。次に、bootflashには2000MBの空き容量が必要です。

-

ルーターのブートフラッシュが4GBで、利用可能な容量が2GB未満(最小容量)の場合は、現在実行中のもの以外のすべてのIOSバイナリ(.bin)イメージを削除してください。ファイルを削除した後、空き容量を確保してください。

以下は、ブートフラッシュディスクの空き容量を確保するためのオプションの手順です。以下の手順を実行し、ブートファイルをインストールモードに変更するのは、以下の条件を満たす場合に限ります。

-

ルーターはバンドルされたブートモード( .binから起動)を使用しています。

-

.pkgs はまだ展開されていません(インストールモード)。

バイナリイメージを展開し、コンポーネントから起動するには、以下の手順に従ってください。

-

新しいディレクトリを作成するには、以下を使用します。

mkdir bootflash:/image -

IOSバイナリイメージを展開するには、以下を使用します。

request platform software package expand file bootflash:/.bin to bootflash:/image

-

設定モードで、以下のコマンドを使用して現在のブートオプションを削除します。

no boot system -

新しいブートステートメントを設定します。

boot system bootflash:/image/packages.conf. -

設定モードを終了し、設定を保存して、再起動してください。

-

ルーターが再起動したら、

show versionを使用してルーターがbootflash:/image/packages.confから起動したことを確認します。もしそうなら:-

bootflash:/sysbootディレクトリが空であることを確認してください。 -

残っているIOSバイナリイメージを削除します。

-

コアイメージをすべて削除します。

delete /f /r bootflash:/core/* -

トレースログファイルを削除します。

delete /f /r bootflash:/tracelogs/* -

それでもディスク容量が不足する場合は、bootflash内の残りのファイルを確認してください。また、ログやCDRなどの不要なファイルもすべて削除してください。

-

-

インターネットへの経路を持つネットワークに接続されている、サポートされているCiscoルーター。基本構成には以下の項目が含まれている必要があります。

-

DNSサーバーは、パブリックドメイン名を解決するように設定されています。

-

DNSサーバーを設定するには、次のコマンドを使用します。

-

IPネームサーバー <IP address>

-

-

HTTPプロキシサーバーは、プロキシ経由でインターネットにアクセスしたい場合に使用します。

-

ゲートウェイ認証情報: コネクタがNETCONFインターフェースを介してゲートウェイにアクセスするには、権限レベル15のアクセス権限を持つローカル認証情報(ユーザー名とパスワード)が必要です。

NETCONFへのアクセスを認証および認可するには、デフォルトのaaaリストが次の例に示すように設定されていることを確認してください。マネージドゲートウェイで検証され、サポートされているコマンドは、このドキュメントに記載されているコマンドのみです。他の方法(例えば、TACACSやISE)を用いた構成は検証されておらず、現在サポートされていません。

aaa new-model aaa authentication login default local aaa authorization exec default local if-authenticated username test privilege 15 secret

ネットワークの前提条件

-

コネクタのIPアドレスは、外部接続用に選択したネットワークと同じネットワーク内にある必要があります。プライベートネットワークアドレスでも構いませんが、インターネットへのHTTPSアクセスが必要です。

Amazon Web Services (AWS) 上の Virtual CUBE をローカル ゲートウェイとして使用する場合は、コネクタで使用するセカンダリ IP アドレスを関連付ける手順については、 AWS 上の Virtual CUBE にセカンダリ IP アドレスを関連付ける を参照してください。

-

登録プロセスを完了するには、コントロールハブとオンプレミスデバイスに接続してください。

-

WebexサービスのURL:

-

*.ucmgmt.cisco.com

-

*.webex.com

-

*.wbx2.com

-

-

輸送プロトコル:トランスポート層セキュリティ(TLS)バージョン1.2

-

IOS公開認証局バンドルをインポートします。ゲートウェイの信頼プールに追加された証明書は、Webexサーバーへのアクセスを検証するために使用されます。バンドルをインポートするには、以下の設定コマンドを使用してください。

crypto pki trustpool import url https://www.cisco.com/security/pki/trs/ios.p7b

-

AWS上のVirtual CUBEにセカンダリIPアドレスを関連付ける

AWS 上の Virtual CUBE をローカルゲートウェイとして使用する場合は、AWS インターフェイスで以下の手順を実行して、コネクタで使用するセカンダリ IP アドレスを関連付けてください。

この作業はメンテナンス時間帯に実施することをお勧めします。

開始する前に

-

Amazon Web Services (AWS) 上の Virtual CUBE をローカルゲートウェイとして使用するには、ゲートウェイインターフェイスにセカンダリプライベート IP アドレスを関連付ける必要があります。このIPアドレスをコネクタのIPアドレスとして使用できます。

-

セカンダリ IP アドレスに Elastic パブリックIP アドレスを関連付けて、セカンダリ IP アドレスがゲートウェイ登録のために公開されるようにします。

-

登録を正常に行うには、関連するセキュリティグループポリシーでHTTPSの受信トラフィックを許可する必要があります。登録が完了したら、これは削除できます。

| 1 |

サービス へ移動 > EC2 > インスタンスを選択し、Cisco ゲートウェイ インスタンスを選択します。 |

| 2 |

ネットワークインターフェイス ウィンドウで、 eth0をクリックします。 ダイアログボックスに eth0 インターフェースに関する詳細情報が表示されます。 |

| 3 |

インターフェース ID 値をクリックします。 |

| 4 |

アクションをクリックし、ドロップダウンリストから IPアドレスの管理 を選択します。 |

| 5 |

eth0 を展開し、 新しい IP アドレスを割り当てる を選択して割り当てを確認します。 このセカンダリIPアドレスをメモしておいてください。 |

| 6 |

アクション をクリックし、ドロップダウンリストから 住所を関連付ける を選択します。 |

| 7 |

Elastic IP アドレス リストから、利用可能なパブリック IP アドレスを選択してください。 選択したIPアドレスが、メモしておいたセカンダリIPアドレスと一致していることを確認してください。 |

| 8 |

(オプション)現在使用中で、別のElastic Network Interface(ENI)にマッピングされているパブリックIPアドレスを再割り当てするには、 再関連付けを許可をクリックします。 |

| 9 |

アドレスの関連付け をクリックして、パブリック IP アドレス (Amazon Elastic IP) をネットワーク インターフェイスのプライベート IP アドレスに関連付けます。 |

コネクタのインストール時に、このプライベートIPアドレスをコネクタのIPアドレスとして使用できるようになりました。コントロールハブへの登録には、対応するパブリックIPアドレス(Amazon Elastic IPアドレス)を使用してください。

コントロールハブに新しいゲートウェイインスタンスを追加します

既にゲートウェイをコントロールハブに追加し、管理コネクタをインストール済みであれば、この手順はスキップできます。 ゲートウェイをコントロールハブに登録する のステップ 5 に進み、登録プロセスを完了してください。

| 1 | |

| 2 |

。 |

| 3 |

ゲートウェイを追加をクリックします。 |

| 4 |

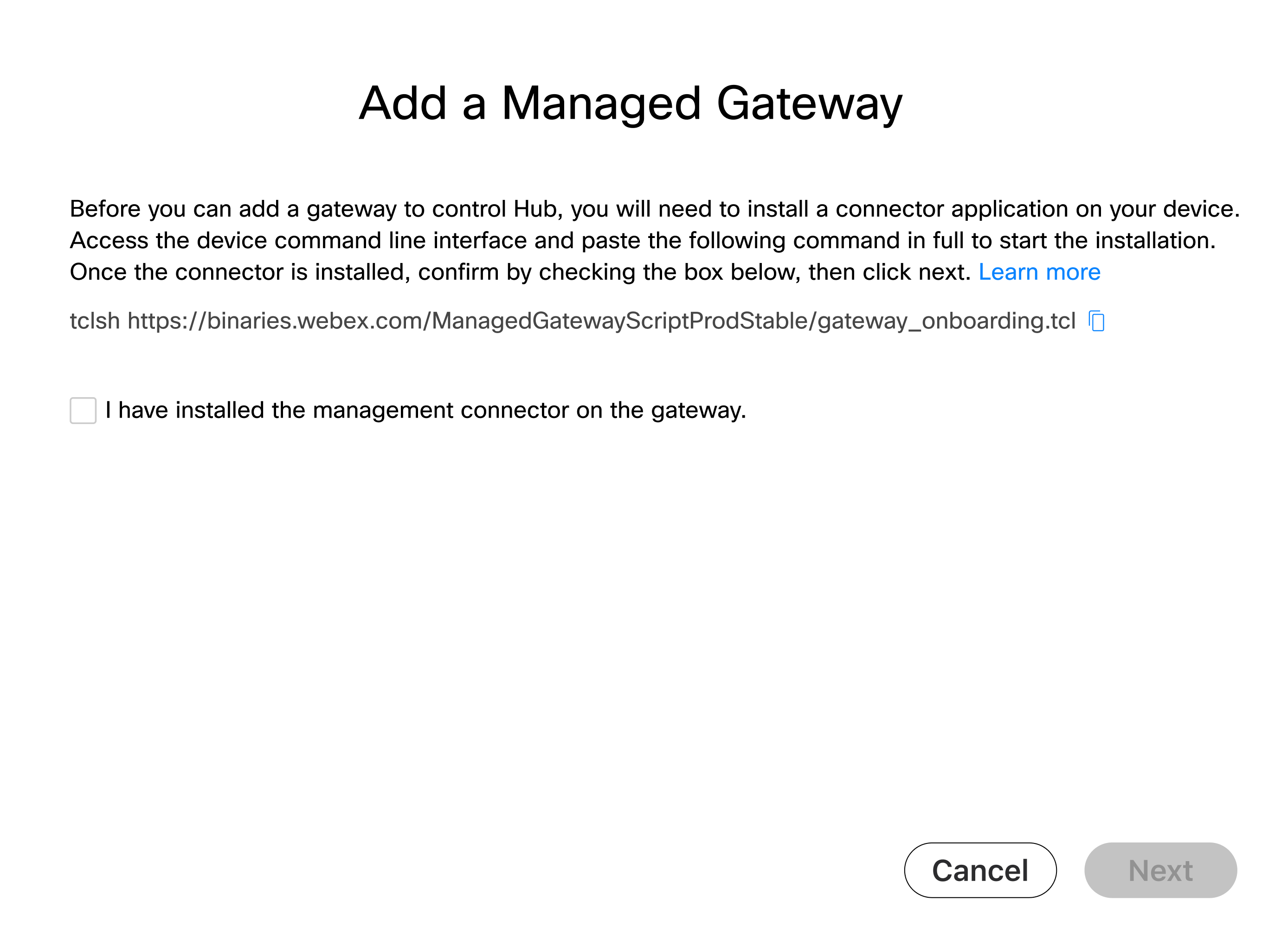

マネージドゲートウェイの追加 [ ウィンドウに表示されている [ tclsh コマンドをコピーします。管理コネクタのインストール手順中に、ゲートウェイのCLIでこのコマンドを実行する必要があります。 |

次に行うこと

コネクタがゲートウェイにインストールされた後、コントロールハブで登録プロセスを再開できます。

ゲートウェイコネクタをインストールします

管理コネクタのインストールを進める前に、すべての 前提条件を満たしていることを確認してください。

スクリプトを実行する

|

コンソールまたはSSH接続を使用してゲートウェイにサインインし、次の文字列をルーターのexecコマンドプロンプトに貼り付けてください。 tclsh https://binaries.webex.com/ManagedGatewayScriptProdStable/gateway_onboarding.tcl

|

インストールを開始します

コネクタがまだ設定されていない場合は、スクリプトはインストールメニューに移動します。コネクタが既に設定されている場合は、ホームメニューに移動します。

| 1 |

コネクタ用に予約されているアドレスと同じネットワーク内にあるインターフェースを選択してください。

|

| 2 |

コネクタで使用するDNSサーバーを設定します。デフォルトでは、IOSで設定されているサーバーを使用します。

ここではYがデフォルトの入力値です。 Enterを押すと、Yが入力として認識されます。 必要に応じて、検出された設定を上書きすることができます。 |

| 3 |

インターネットにアクセスするためにプロキシを使用する必要がある場合は、プロンプトが表示されたらプロキシの詳細を入力してください。 ゲートウェイに既にプロキシが設定されている場合、以下の詳細情報がデフォルトで使用されます。必要に応じてこれらの設定を上書きするには、 n と入力してください。

|

| 4 |

SNMPトラップの設定を行います。 Cisco Webexクラウドに通知をプッシュするために、スクリプトは、ルーターのSNMPトラップ設定レベルが通知レベルより低く設定されている場合、そのレベルを更新します。システムは、SNMPトラップの設定を通知レベルに変更するかどうかを確認するよう促します。現在の SNMP トラップ設定レベルを保持するには、 nを選択します。 |

| 5 |

コネクタのIPアドレスを入力してください。

|

| 6 |

コネクタがルーターのNETCONFインターフェースにアクセスするために使用するユーザー名とパスワードを入力してください。

パスワードを手動で入力してください。コピー&ペーストがうまく機能しない場合があります。 前提条件のセクションで確認したゲートウェイ認証情報を入力してください。コネクタは認証情報を使用して、ルータのIOS NETCONFインターフェイスにアクセスします。 インストールが正常に完了すると、 「クラウドコネクタが正常にインストールされました 」という

インストールが正常に完了したら、「q」オプションを選択することでスクリプトを終了できます。インストールが失敗した場合は、「h」オプションを選択して、設定を変更したり、ログを収集したりすることができます。詳細については、 インストール後の作業 のセクションを参照してください。インストールを再試行したい場合は、アンインストールを選択してからスクリプトを再起動し、再度インストールを試みてください。 任意の時点で |

ゲートウェイをコントロールハブに登録する

開始する前に

| 1 | |

| 2 |

。 |

| 3 |

ゲートウェイを追加をクリックします。 |

| 4 |

マネージド ゲートウェイの追加 ウィンドウで、 ] ゲートウェイに管理コネクタをインストールしました にチェックを入れ、 次へをクリックします。 この手順を実行する前に、コネクタが正しく取り付けられていることを確認してください。

|

| 5 |

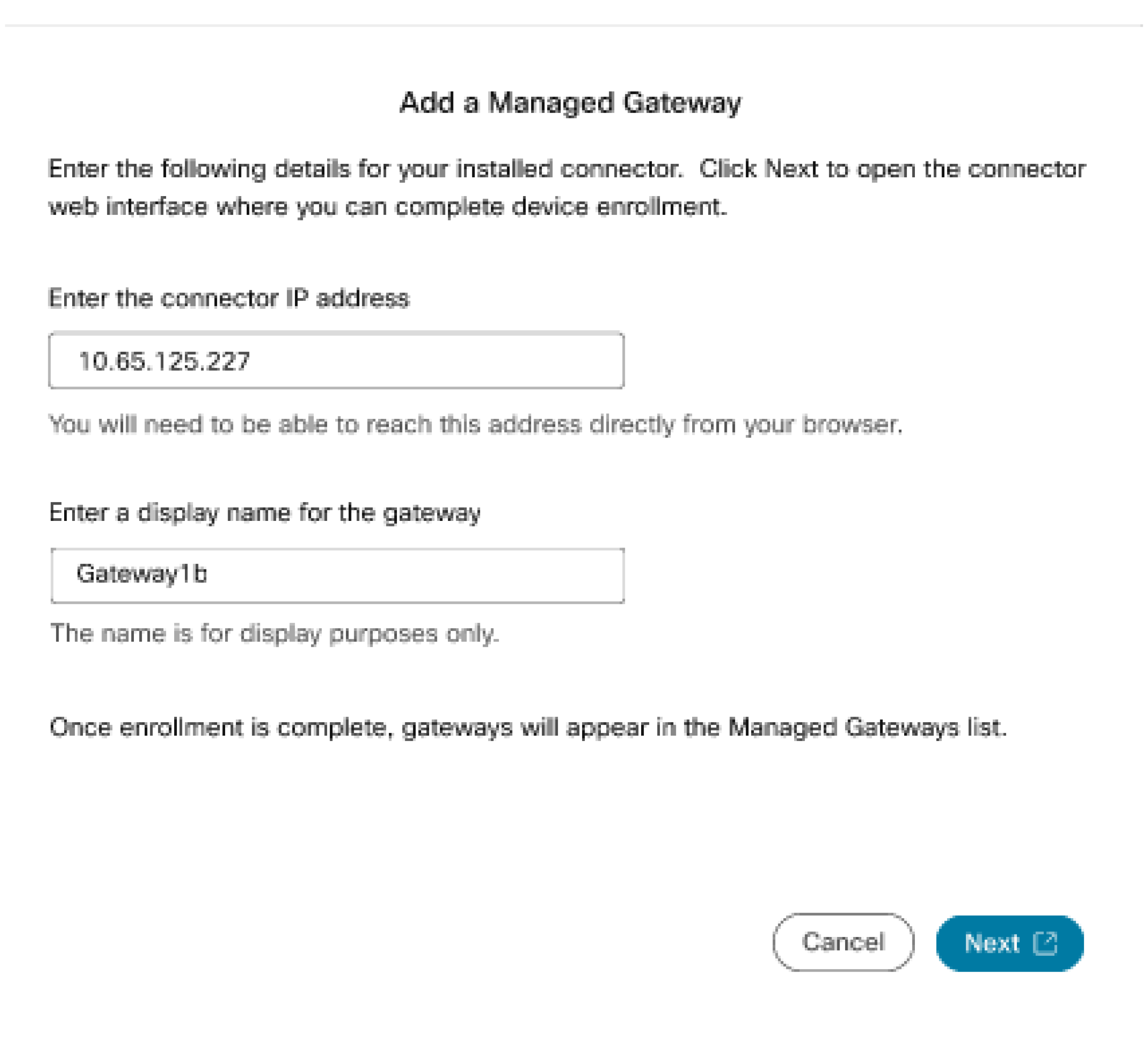

マネージドゲートウェイの追加 ページで、次の詳細を入力します。

|

| 6 |

[次へ] をクリックします。

ルーター上のコネクタ管理ページに接続するブラウザタブが開きますので、そこで登録手続きを完了してください。

|

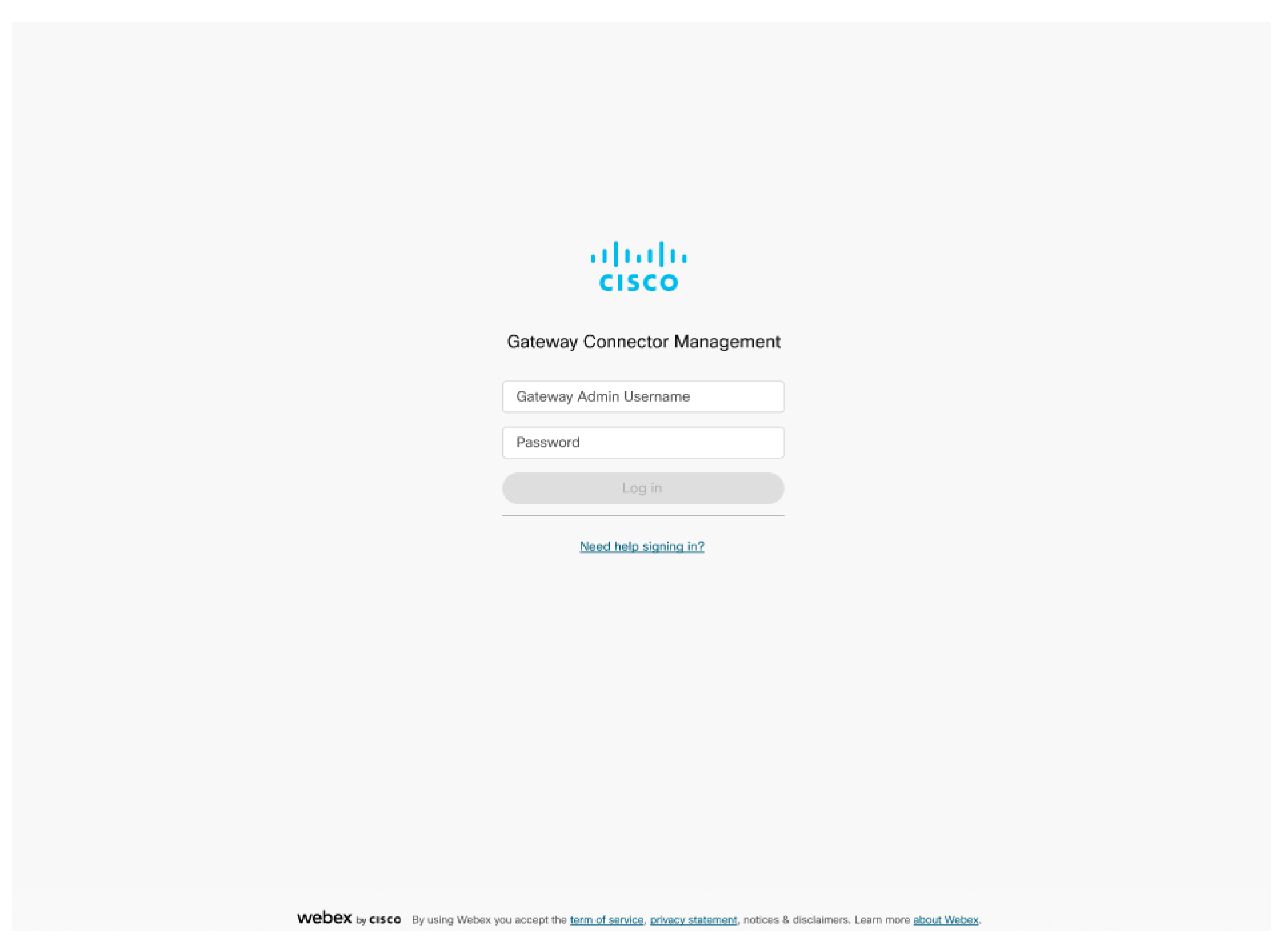

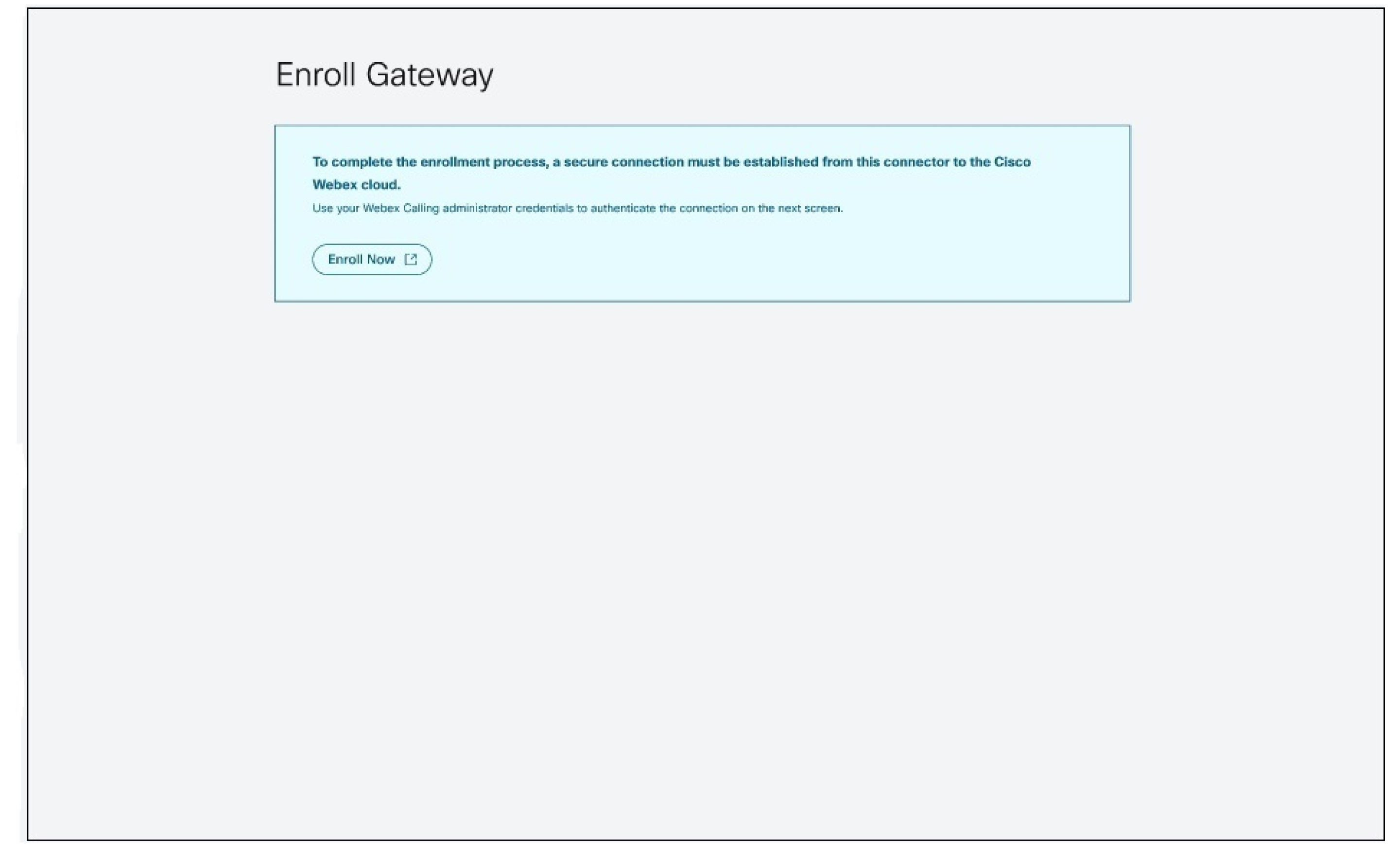

| 7 |

ログインするには、手順6に記載されているコネクタのインストール手順で使用した ゲートウェイ管理者ユーザー 名と パスワード を入力してください。

|

| 8 |

今すぐ登録 をクリックすると、Webex クラウドへのコネクタ認証用の新しいウィンドウが開きます。 お使いのブラウザでポップアップが許可されていることを確認してください。

|

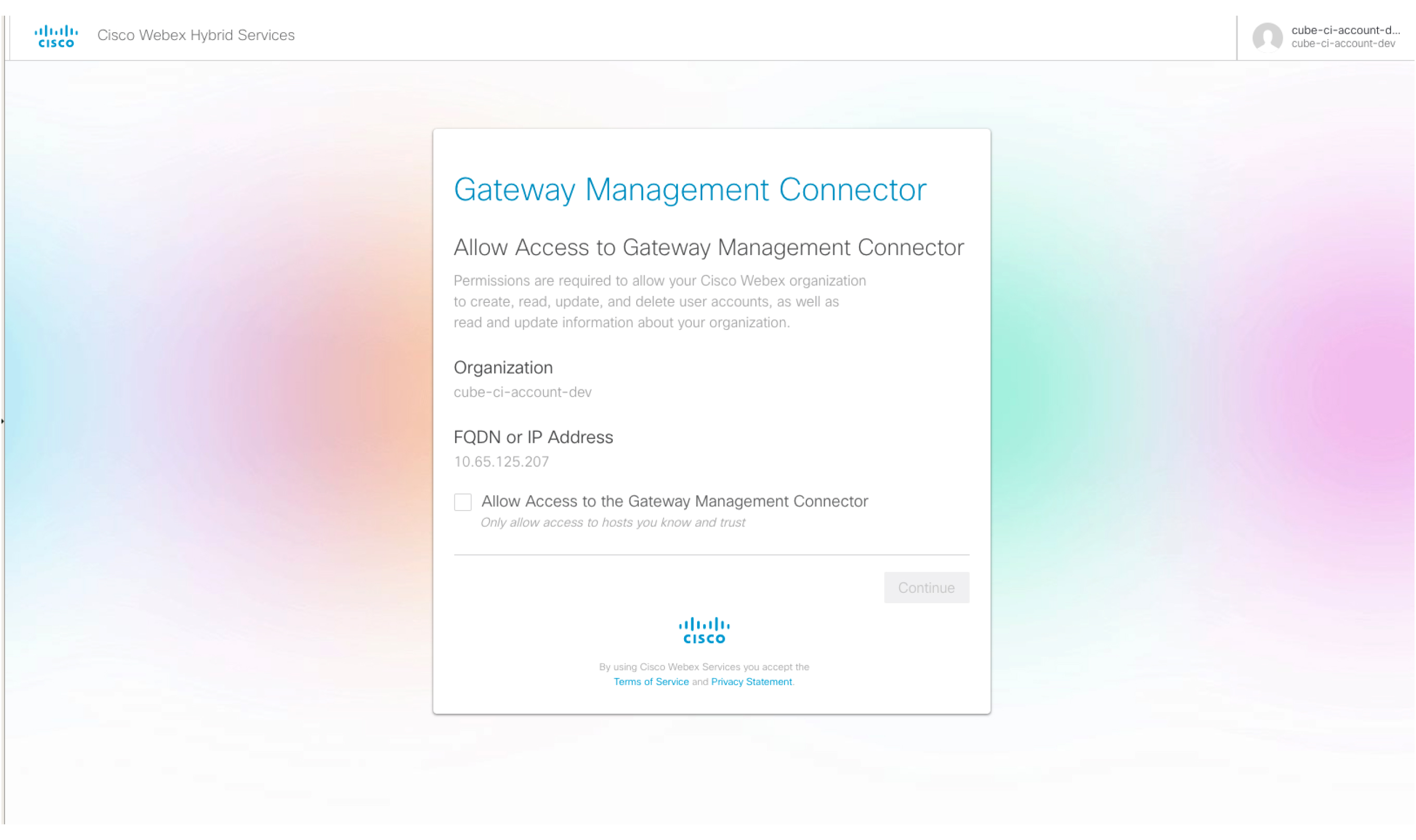

| 9 |

Webex管理者アカウントを使用してサインインしてください。 |

| 10 |

ゲートウェイ管理コネクタへのアクセスを許可する にチェックを入れてください。

|

ゲートウェイコネクタの状態

コントロールハブに表示されるコネクタの全体的なステータスは、管理対象ゲートウェイ上のテレメトリコネクタと管理コネクタの状態によって異なります。

| コントロールハブ内のコネクタの状態 | 説明 |

|---|---|

| オンライン | コネクタがCisco Webexクラウドに 接続されている ことを示します。 |

| オフライン | コネクタがCisco Webexクラウドに 接続されていない ことを示します。 |

| 一時停止 | コネクタは接続されているが、一時的に 一時停止 していることを示します。 |

コネクタのアラームとイベント

このセクションでは、テレメトリコネクタモジュールで生成されるアラームについて説明します。テレメトリコネクタはアラームをCisco Webexクラウドに送信します。コントロール ハブでは、 ページには、これらのアラームが表示されます。

イベント詳細ページに表示される追跡IDを使用して、コネクタ側の対応するログと関連付けることができます。

以下の表は、コネクタ関連のメッセージについて説明しています。

|

肩書き |

説明 |

重要度 |

対処方法 |

|---|---|---|---|

|

テレメトリモジュールが起動しました。 |

このメッセージは、テレメトリモジュールが機能し始めたときに送信されます。 |

アラート |

NA |

|

テレメトリモジュールがアップグレードされました。 |

このメッセージは、テレメトリモジュールが「old_version」から「new_version」にアップグレードされたときに送信されます。 |

アラート |

NA |

|

NETCONF接続に失敗しました。 |

このアラームは、テレメトリモジュールがゲートウェイとのNETCONF接続を確立できなかった場合に発生します。 |

重大 |

ゲートウェイで NETCONF が有効になっており、コネクタから到達可能であることを確認してください。コネクタ コンテナを無効にしてから有効にしてみてください。問題が解決しない場合は、 https://help.webex.com/contactにアクセスし、 サポートをクリックして、ケースを起票してください。 |

|

NETCONF認証に失敗しました。 |

このアラームは、テレメトリモジュールがゲートウェイとのNETCONF接続を確立できなかった場合に発生します。 |

重大 |

ゲートウェイ上でユーザー名とパスワードが正しく設定されていることを確認してください。コネクタ コンテナを無効にしてから有効にしてみてください。問題が解決しない場合は、 https://help.webex.com/contactにアクセスし、 サポートをクリックして、ケースを起票してください。 |

|

NETCONF SNMPイベントの購読に失敗しました。 |

このアラームは、テレメトリモジュールがSNMPイベント用のNETCONFサブスクリプションを作成できなかった場合に発生します。 |

重大 |

ゲートウェイでNETCONFが有効になっており、コネクタからアクセスできることを確認してください。コネクタ コンテナを無効にしてから有効にしてみてください。問題が解決しない場合は、 https://help.webex.com/contactにアクセスし、 サポートをクリックして、ケースを起票してください。有効化および無効化の方法の詳細については、 インストール後のアクティビティを参照してください。 |

|

テレメトリ指標の収集に失敗しました。 |

このアラームは、テレメトリモジュールがNETCONF GETクエリを介してゲートウェイからメトリックを収集できなかった場合に発生します。 |

重大 |

ゲートウェイで NETCONF が有効になっており、コネクタから到達可能であることを確認してください。コネクタ コンテナを無効にしてから有効にしてみてください。問題が解決しない場合は、 https://help.webex.com/contactにアクセスし、 サポートをクリックして、ケースを起票してください。有効化および無効化の方法の詳細については、 インストール後のアクティビティを参照してください。 |

|

テレメトリゲートウェイへの接続に失敗しました。 |

このアラームは、コネクタがテレメトリゲートウェイとのWebSocket接続を確立できなかった場合に発生します。 |

重大 |

テレメトリゲートウェイのURLを確認してください (*.ucmgmt.cisco.com) エンタープライズファイアウォールの許可リストに含まれており、ゲートウェイからアクセス可能です。問題が解決しない場合は、 https://help.webex.com/contactにアクセスし、 サポートをクリックして、ケースを起票してください。 |

|

プロキシ経由のテレメトリゲートウェイ接続に失敗しました。 |

このアラームは、コネクタが設定済みのプロキシへの接続を確立できなかった場合に発生します。 |

重大 |

コネクタ上でプロキシの詳細(IPアドレスとポート認証情報)が正しく設定されていること、およびプロキシにアクセスできることを確認してください。問題が解決しない場合は、 https://help.webex.com/contactにアクセスし、 サポートをクリックして、ケースを起票してください。 |

コネクタログイン

管理コネクタとテレメトリコネクタの両方のコネクタ状態は、コネクタ詳細ページに表示されます。

のコネクタ詳細ページにログインしてください。 https://<connector-ip-address>

ログインするには、インストール時に入力した認証情報を使用してください。

s を選択してコネクタの状態を確認することもできます。 : TCLスクリプトの「ステータスページを表示」オプション 。 インストール後の作業を参照してください。

コネクタモジュールの状態を理解するには、表を参照してください。

管理コネクタの状態

|

管理コネクタの状態 |

接続状況 |

説明 |

|---|---|---|

|

実行中 |

接続済み |

コネクタが 実行 状態であり、デバイスが[]Cisco Webexクラウドに 接続されている ことを示します。 |

|

実行中 |

接続されていません |

コネクタが 実行 状態であるが、デバイスがCisco Webexクラウドに 接続されていない ことを示します。 |

|

実行中 |

心拍停止 |

コネクタが 実行 状態であるが、登録済みデバイスとのハートビートが 失敗した ことを示します。 |

|

実行中 |

登録に失敗しました |

コネクタは 実行 状態ですが、デバイスのCisco Webexクラウドへの登録に失敗しました。 |

テレメトリコネクタの状態

|

テレメトリコネクタの状態 |

接続状況 |

説明 |

|---|---|---|

|

未インストール |

利用できません |

テレメトリコネクタがインストールされていないことを示します。 |

|

ダウンロード中 |

利用できません |

テレメトリコネクタのダウンロードが進行中であることを示します。 |

|

インストール中 |

利用できません |

テレメトリコネクタのインストールが進行中であることを示します。 |

|

未構成 |

利用できません |

テレメトリコネクタのインストールは成功しましたが、サービスはまだ開始または構成されていません。 |

|

実行中 |

利用できません |

テレメトリコネクタが 実行中 であるが、Cisco Webexクラウドへの接続に関する情報は利用できないことを示します。 |

|

実行中 |

接続済み |

テレメトリコネクタが 実行 状態であり、Cisco Webexクラウドに接続されていることを示します。 |

|

実行中 |

接続されていません |

テレメトリコネクタが 実行 状態であるが、Cisco Webexクラウドに接続されていないことを示します。 |

|

実行中 |

心拍停止 |

テレメトリコネクタが 実行 状態であり、Cisco Webexクラウドへのテレメトリハートビートが失敗したことを示します。 |

|

無効 |

利用できません |

テレメトリコネクタが メンテナンスモード(無効状態 )になっているため、クラウドへの接続に関する情報が利用できないことを示します。 |

|

停止 |

切断されました |

テレメトリコネクタが 停止 状態(部分的な停止、またはテレメトリサービスとWebSocketブローカーサービスの両方が停止している可能性があります)であり、Cisco Webexクラウドに接続されていないことを示します。 |

設置後の活動

管理コネクタのローカル管理

コネクタのインストールが正常に完了すると、ゲートウェイを使用してWebex Callingを利用できるようになります。必要に応じて、スクリプトメニューにあるオプションを使用して、コネクタの設定をいくつか更新できます。

以下のコマンドを使用すると、いつでもスクリプトを再起動できます。tclsh

bootflash:/gateway_connector/gateway_onboarding.tcl.

===============================================================

Webex Managed Gateway Connector

===============================================================

Options

s : Display Status Page

v : View and Modify Cloud Connector Settings

e : Enable Guestshell

d : Disable Guestshell

l : Collect Logs

r : Clear Logs

u : Uninstall Connector

q : Quit

===============================================================

Select an option from the menu:表示ステータス

s: Display Status Page メニューオプションを使用してください。システムは、さまざまなコネクタモジュールの状態を表示します。

===============================================================

Webex Managed Gateway Connector

===============================================================

-------------------------------------------------------

*** Interface Status ***

-------------------------------------------------------

Interface IP-Address Status

-------------------------------------------------------

GigabitEthernet1 10.123.221.224 up

Connector 10.123.221.223 up

-------------------------------------------------------

*** App Status ***

-------------------------------------------------------

Service Status

-------------------------------------------------------

Guestshell RUNNING

Management Connector RUNNING

-------------------------------------------------------

===============================================================

Select option h for home menu or q to quit: q

Guestshellを有効にする

e: Enable Guestshell メニューオプションを使用してクラウドコネクタを有効にします。これにより、コネクタの状態が INACTIVE から ACTIVEに変更されます。

Guestshellを無効にする

d: Disable Guestshell メニューオプションを使用してクラウドコネクタを無効にします。これにより、コネクタの状態が ACTIVE から INACTIVEに変更されます。

コネクタをアンインストール

u: Uninstall Connector メニューオプションを使用してクラウドコネクタをアンインストールします。これにより、Guestshellコンテナ内のすべてのデータが削除され、クラウドコネクタに関連するすべての設定が削除されます。

ログの収集

l: Collect Logs メニューオプションを使用してログを収集します。システムは、ログを収集した後、これらのログが保存される場所を表示します。

Cisco TAC でアクティブなサポートケースがある場合は、コマンド copy

bootflash:/guest-share/

scp://:@cxd.cisco.comを使用してログをサービスリクエストに直接添付できます。

以下はコマンドの例です。

vcubeprod#copy bootflash:/guest-share/gateway_webex_cloud_logs_2022114090628.tar.gz scp://123456789:a1b2c3d4e5@cxd.cisco.comログをクリアする

r: Clear Logs メニューオプションを使用して、デバイス内のすべてのログファイルを消去します。これにより、TCLスクリプトとコネクタの最新ログを除く、既存のすべてのログが削除されます。

クラウドコネクタ設定の表示と変更

v: View and Modify Cloud Connector Settings メニューオプションを使用して、クラウドコネクタの既存の設定に以下の変更を加えます。

===============================================================

Webex Managed Gateway Connector

===============================================================

Script Version : 2.0.2

Hostname/IP Addr : 10.65.125.188

DNS Server(s) : 10.64.86.70

Gateway Username : lab

External Interface : GigabitEthernet1

Proxy Hostname/IP Addr : proxy-wsa.esl.cisco.com:80

===============================================================

Options

c : Update Gateway Credentials

e : Update External Interface

p : Update Proxy Details

n : Update DNS Server

k : Update Connector Package Verification Key

l : Modify log level for Cloud Connector

h : Go to home menu

q : Quit

===============================================================

Select an option from the menu: cゲートウェイ認証情報を更新する

c: Update Gateway

Credentials メニューオプションを使用して、ゲートウェイのユーザー名とパスワードを更新してください。

外部インターフェースの更新

v: View and Modify Cloud Connector Settings メニューオプションを使用して、コネクタがバインドされているインターフェースとコネクタのIPアドレスを変更します。

プロキシの詳細を更新

p: Update Proxy

Details メニューオプションを使用すると、以下のタスクを実行できます。

-

i: Update Proxy IP and Port -

c: Update Proxy Credentials -

r: Remove Proxy Credentials -

a: Remove All Proxy Details -

h: Go to home menu

コネクタパッケージ検証キーの更新

技術的な問題が発生した場合、サポートエンジニアがパッケージ検証キーの交換を要求した場合は、新しい gateway-webex-connectors.gpg ファイルを bootflash:/gateway_connector/ にアップロードし、 k: Update

Connector Package Verification Key メニューオプションを使用して検証してください。

管理コネクタのログレベルを変更する

l: Modify log level for

Cloud Connector メニューオプションを使用してコネクタのログレベルを変更し、以下のいずれかのオプションを選択してください。

=====================================

Number Log Level

=====================================

1 DEBUG

2 INFO

3 WARNING

4 ERROR

5 CRITICAL

======================================

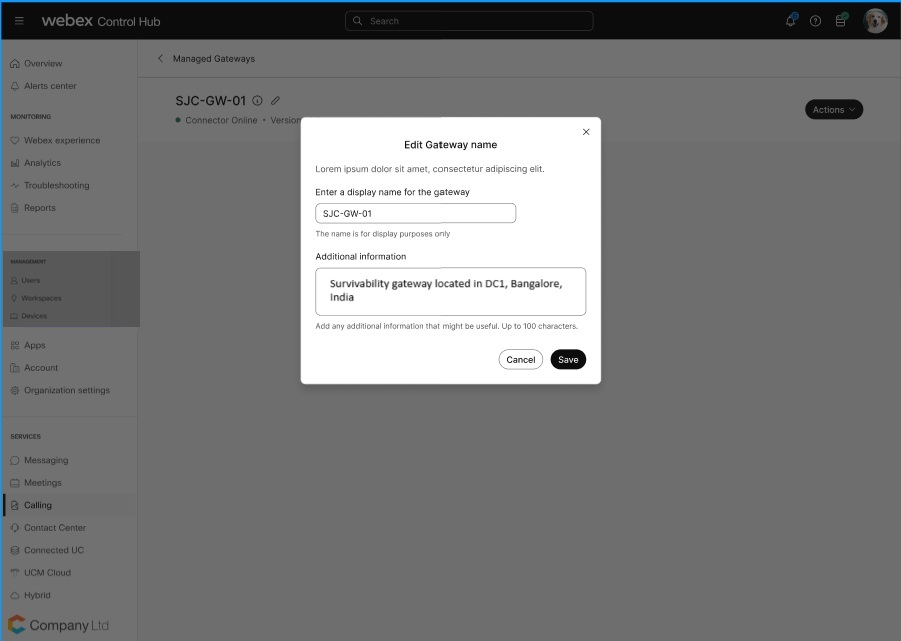

コントロールハブでゲートウェイインスタンスを管理します

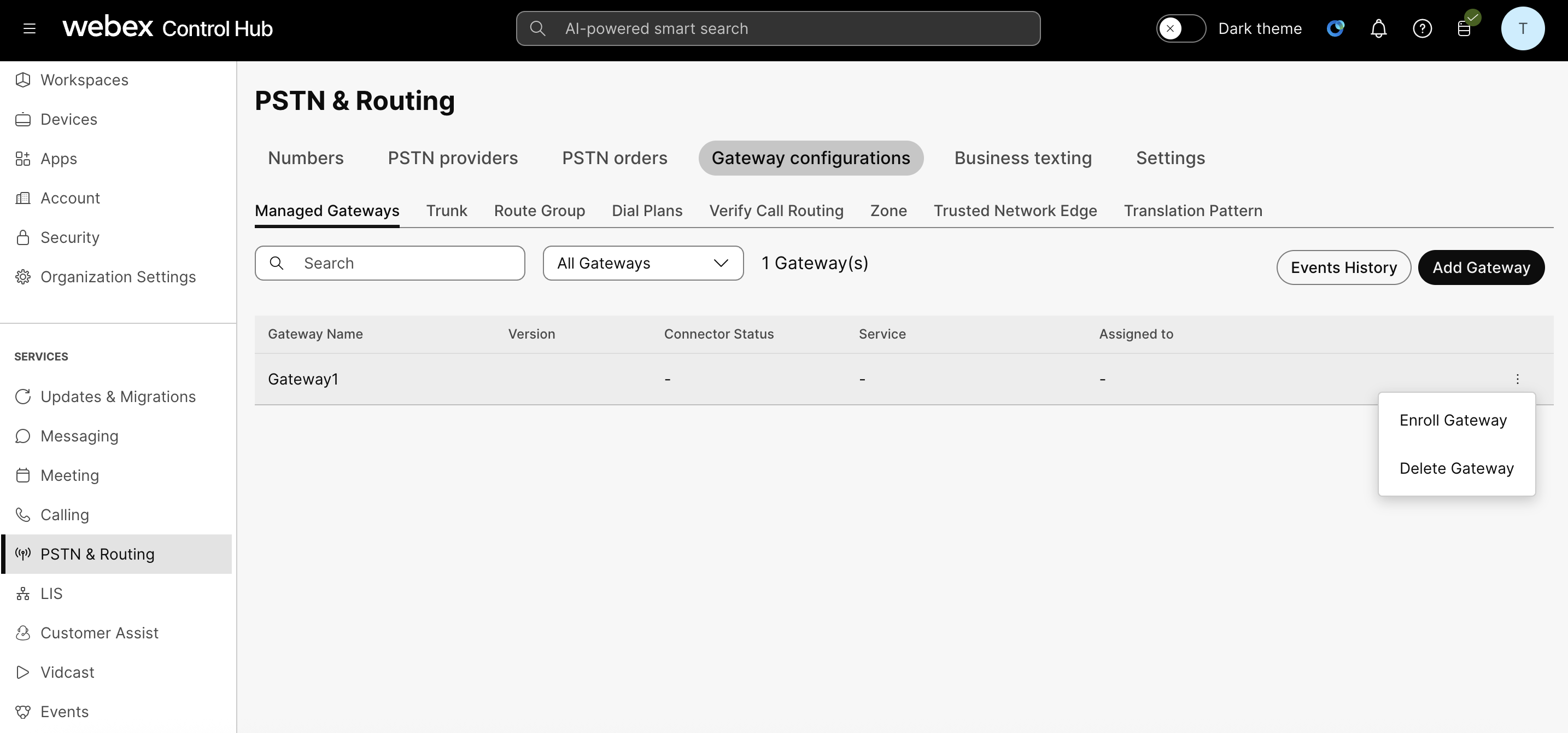

ゲートウェイインスタンスを管理するには:

-

Control Hub にサインインします。

-

-

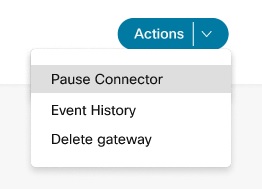

該当するゲートウェイインスタンスについて、

をクリックして、該当するアクションを選択してください。

をクリックして、該当するアクションを選択してください。

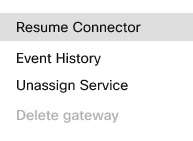

コネクタの一時停止または再開

一時停止コネクタ は、管理コネクタにテレメトリコネクタを停止するように指示します。このオプションを使用すると、ゲートウェイに関する問題のトラブルシューティング中に、テレメトリコネクタを一時的に停止できます。コネクタを一時停止すると、構成検証などのサービスは動作しなくなります。 コネクタ再開 アクションを使用して、テレメトリコネクタを再起動します。

| 1 |

アクション メニューから コネクタの一時停止 を選択して、管理コネクタを一時停止します。 |

| 2 |

一時停止したコネクタを再開するには、 アクション メニューの ] コネクタの再開 をクリックします。 |

イベント履歴

コントロールハブは、管理対象のゲートウェイのイベント履歴を記録して表示します。個々のゲートウェイの詳細、または管理対象のすべてのゲートウェイの統合された詳細を表示します。

| 1 |

管理対象のすべてのゲートウェイのイベントの詳細については、[呼び出し ページの イベント履歴 をクリックしてください。 |

| 2 |

ゲートウェイ固有のイベントの詳細については、そのゲートウェイの アクション メニューの イベント履歴 をクリックしてください。 |

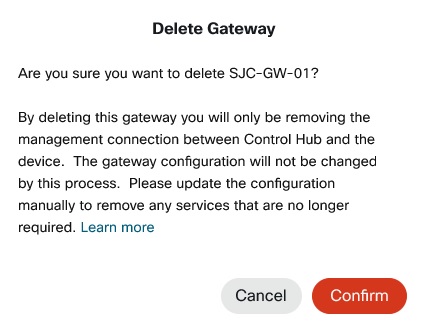

ゲートウェイを削除

| 1 |

アクション メニューから ゲートウェイの削除 をクリックして、ゲートウェイインスタンスを削除します。 |

| 2 |

[確認] をクリックします。  割り当てられたサービスを持つゲートウェイインスタンスは削除できません。まず、サービスの割り当てを解除してください。 |

次はどこへ行く?

ゲートウェイが登録されたら、 マネージドゲートウェイへのサービスの割り当てで設定を続行できます。