- Главная

- /

- Статья

Живучесть веб-сайта для Webex Calling

В этой статье

В этой статье Отправить обратную связь?

Отправить обратную связь?Функция Site Survivability гарантирует, что ваш бизнес останется доступным даже в случае потери соединения с Webex. В случае сбоев в сети используется локальный сетевой шлюз для предоставления резервных услуг связи конечным точкам на месте.

Вопросы развертывания

По умолчанию устройства Webex Calling работают в активном режиме, подключаясь к облаку Webex для регистрации SIP-сообщений и управления вызовами. В случае потери сетевого соединения с Webex, конечные устройства автоматически переключаются в режим обеспечения отказоустойчивости и регистрируются в локальном шлюзе обеспечения отказоустойчивости. В этом режиме шлюз предоставляет базовые резервные услуги связи. После восстановления сетевого соединения с Webex управление вызовами и регистрация переключаются обратно в облако Webex.

В режиме обеспечения отказоустойчивости поддерживаются следующие вызовы:

-

Внутренние звонки (внутрисайтовые) между поддерживаемыми конечными точками Webex Calling.

-

Внешние вызовы (входящие и исходящие) с использованием локальной телефонной сети общего пользования (PSTN) или SIP-транка на внешние номера и к службам экстренной помощи (E911).

Для использования этой функции необходимо настроить маршрутизатор Cisco IOS XE в локальной сети в качестве шлюза обеспечения отказоустойчивости. Шлюз обеспечения отказоустойчивости ежедневно синхронизирует информацию о вызовах из облака Webex для конечных устройств в данном месте. Если конечные устройства переключатся в режим отказоустойчивости, шлюз сможет использовать эту информацию для перехвата SIP-регистраций и предоставления базовых услуг связи.

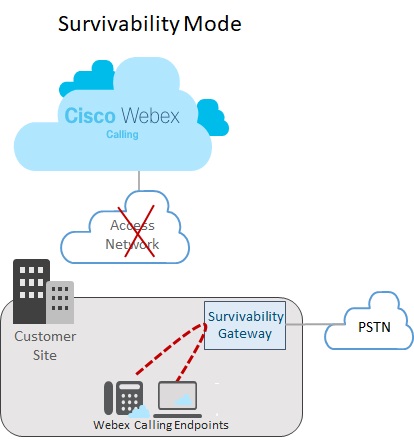

Организация работы в одном месте

На следующем изображении показан сценарий сбоя сети, при котором соединение с Webex обрывается, а конечные устройства на площадке Webex работают в режиме обеспечения отказоустойчивости. На изображении показано, как шлюз обеспечения отказоустойчивости направляет внутренний вызов между двумя локальными конечными точками без необходимости подключения к Webex. В данном случае шлюз обеспечения отказоустойчивости настроен на локальное подключение к телефонной сети общего пользования (PSTN). В результате, локальные устройства в режиме обеспечения отказоустойчивости могут использовать телефонную сеть общего пользования (PSTN) для входящих и исходящих вызовов на внешние номера и к службам экстренной помощи (E911).

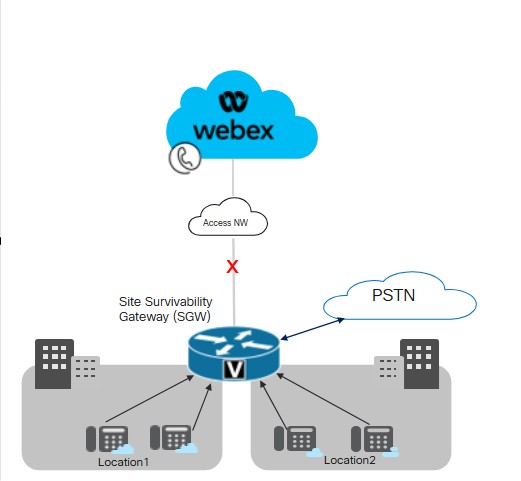

Настройка нескольких местоположений

На следующем изображении показан сценарий сбоя сети, при котором соединение с Webex обрывается, а конечные устройства, расположенные в разных местах, работают в режиме обеспечения отказоустойчивости. В локальной сети имеется несколько небольших точек, которые подключены к одному шлюзу обеспечения отказоустойчивости. Данная конфигурация оптимизирует использование ресурсов шлюза, сохраняя при этом настройки маршрутизации вызовов, специфичные для конкретного местоположения.

Компания Cisco рекомендует поддерживать пороговое значение задержки в 50 миллисекунд для подключения между шлюзом обеспечения отказоустойчивости (Survivability Gateway) и конечными устройствами в разных точках локальной сети.

Ключевые условия для выживания участка

К шлюзу обеспечения отказоустойчивости применяются следующие условия:

-

В облачной среде Webex IP-адрес, имя хоста и порт шлюза Survivability Gateway указываются в файле конфигурации устройства. В результате, даже если соединение с Webex прерывается, конечные устройства могут обращаться к шлюзу обеспечения отказоустойчивости для регистрации.

-

Ежедневная синхронизация данных о звонках между облаком Webex и шлюзом обеспечения отказоустойчивости включает в себя информацию для аутентификации зарегистрированных пользователей. В результате, конечные устройства могут поддерживать безопасную регистрацию даже при работе в режиме обеспечения отказоустойчивости. Синхронизация также включает в себя информацию о маршрутизации для этих пользователей.

-

Шлюз обеспечения отказоустойчивости может автоматически маршрутизировать внутренние вызовы, используя информацию о маршрутизации, предоставляемую Webex. Добавьте конфигурацию транка PSTN к шлюзу обеспечения отказоустойчивости, чтобы обеспечить возможность совершения внешних звонков.

-

Для каждого объекта, на котором развернута система обеспечения отказоустойчивости, требуется шлюз обеспечения отказоустойчивости в локальной сети.

-

Регистрация и управление вызовами переключаются в облако Webex, как только сетевое соединение Webex восстанавливается как минимум на 30 секунд.

Размещение оборудования совместно с Unified SRST.

Шлюз обеспечения отказоустойчивости поддерживает размещение конфигурации Webex Survivability и конфигурации Unified SRST на одном и том же шлюзе. Шлюз может обеспечивать отказоустойчивость как для конечных точек Webex Calling, так и для конечных точек, зарегистрированных в Unified Communications Manager. Для настройки размещения оборудования в дата-центре:

-

Настройте поддержку Unified SRST для конечных устройств, регистрирующихся в Unified Communications Manager. Для настройки см. Руководство по администрированию Cisco Unified SRST.

-

На том же шлюзе выполните действия по настройке отказоустойчивости сайта , описанные в этой статье, чтобы настроить шлюз с поддержкой отказоустойчивости для конечных точек Webex Calling.

Вопросы маршрутизации вызовов при размещении оборудования в дата-центре

При настройке маршрутизации вызовов в условиях размещения оборудования в дата-центре следует учитывать следующее:

-

Шлюз обеспечения отказоустойчивости автоматически маршрутизирует внутренние вызовы при условии, что обе конечные точки в вызове зарегистрированы в шлюзе обеспечения отказоустойчивости. Внутренние звонки автоматически перенаправляются между любыми зарегистрированными клиентами (SRST или Webex Calling).

-

Возможна ситуация, когда соединение с одной системой управления вызовами обрывается, а соединение с другой системой управления вызовами остается активным. В результате одна группа конечных устройств регистрируется в шлюзе обеспечения отказоустойчивости, а другая группа конечных устройств на том же объекте регистрируется в системе управления основными вызовами. В этом случае может потребоваться перенаправить вызовы между двумя группами конечных устройств на SIP-транк или канал телефонной сети общего пользования (PSTN).

-

Внешние вызовы и вызовы службы экстренной помощи (E911) могут быть перенаправлены на SIP-транк или канал телефонной сети общего пользования (PSTN).

Поддерживаемые функции и компоненты

В таблице ниже представлена информация о поддерживаемых функциях.

| Функция | Устройства MPP и приложение Webex | ВГ4xx ATA |

|---|---|---|

|

Внутрисайтовый вызов по внутреннему расширению |

Поддерживается автоматически, без необходимости специальной настройки маршрутизации на шлюзе обеспечения отказоустойчивости. |

Поддерживается автоматически, без необходимости специальной настройки маршрутизации на шлюзе обеспечения отказоустойчивости. Альтернативные номера не поддерживаются. |

|

Межсайтовые и телефонные звонки (входящие и исходящие) |

Звонки по телефонной сети общего пользования (PSTN) осуществляются через канал связи оператора или SIP-транк. |

Звонки по телефонной сети общего пользования (PSTN) осуществляются через канал связи оператора или SIP-транк. |

|

Обработка вызовов E911 |

Для вызова службы экстренной помощи E911 требуется телефонная линия общего пользования (PSTN) или SIP-транк. При исходящих вызовах используется определенный зарегистрированный идентификационный номер местоположения в чрезвычайных ситуациях (ELIN) для конкретного места реагирования в чрезвычайных ситуациях (ERL). Если оператор экстренной службы перезванивает на прерванный вызов, шлюз обеспечения отказоустойчивости перенаправляет вызов на последнее устройство, которое звонило по номеру экстренной службы. |

Для вызова службы экстренной помощи E911 требуется телефонная линия общего пользования (PSTN) или SIP-транк. При исходящих вызовах используется определенный зарегистрированный идентификационный номер местоположения в чрезвычайных ситуациях (ELIN) для конкретного места реагирования в чрезвычайных ситуациях (ERL). Если оператор экстренной службы перезванивает на прерванный вызов, шлюз обеспечения отказоустойчивости перенаправляет вызов на последнее устройство, которое звонило по номеру экстренной службы. |

|

Удержание и возобновление вызова |

Поддержка Если вы используете функцию «Музыка на удержании» (MOH), настройте шлюз обеспечения отказоустойчивости вручную, используя файл MOH. |

Аналоговые линии VG4xx ATA не позволяют ставить вызовы на удержание или возобновлять их. Эта функция поддерживается только при получении входящего вызова на VG4xx ATA. |

|

Переадресация вызова |

Поддержка |

Эта функция поддерживается только при получении входящего вызова на VG4xx ATA. |

|

Слепой перевод вызова |

Поддержка |

Эта функция поддерживается только при получении входящего вызова на VG4xx ATA. |

|

Идентификатор вызывающего абонента для входящих вызовов (имя) |

Поддержка |

Поддержка |

|

Идентификатор входящего звонка (Имя) & Число) |

Поддержка |

Поддержка |

|

Видеозвонок «точка-точка» |

Поддерживается |

Не поддерживается |

|

Трехсторонняя связь |

Не поддерживается |

Не поддерживается |

|

Общие линии связи |

Поддержка |

Поддержка |

|

Виртуальные линии |

Поддерживается |

Не поддерживается |

|

Переадресация вызовов |

Поддерживается переадресация всех вызовов, а также режимы "нет ответа" и "занято". |

Поддержка |

|

Группа поиска |

Поддерживается для следующих целей: Последовательный, параллельный, одноранговый и самый долго простаивающий режимы. |

Поддержка |

|

Автосекретарь |

Поддерживается набор номера через добавочный номер. |

Поддержка |

После настройки функции функция обеспечения отказоустойчивости сайта становится доступна для следующих поддерживаемых конечных точек.

| Тип | Модели | Минимальная версия |

|---|---|---|

| IP-телефон Cisco с многоплатформенной (MPP) прошивкой |

6821, 6841, 6851, 6861, 6861 Wi-Fi, 6871 7811, 7821, 7841, 7861 8811, 8841, 8851, 8861 8845 (только аудио), 8865 (только аудио), 8875 (видео) 9800 Для получения дополнительной информации о поддерживаемых IP-телефонах Cisco с многоплатформенной (MPP) прошивкой см.: |

12.0(1) Для телефонов 8875 — Phone OS 3.2 и более поздние версии. Для серии 9800 - PhoneOS 3.2(1) |

|

Cisco IP Conference Phone |

7832, 8832 |

12.0(1) |

|

Приложение Cisco Webex |

Windows, Mac |

43.2 |

|

Аналоговые конечные точки |

VG400 ATA, VG410 ATA и VG420 ATA Cisco ATA 191 и 192 |

17.16.1a 11.3(1) для ATA 191 и 192 |

Устройства сторонних производителей не поддерживаются системой Survivability Gateway.

В следующей таблице приведена информация по настройке маршрутизаторов Cisco IOS XE в качестве шлюза обеспечения отказоустойчивости. В этой таблице указано максимальное количество конечных точек, поддерживаемых каждой платформой, и минимальная версия iOS XE.

Функции Webex Calling Survivability Gateway доступны в версиях Cisco IOS XE Dublin 17.12.3 и более поздних. Функции «Группа переадресации вызовов», «Переадресация вызовов» и «Автоматический секретарь» доступны начиная с iOS 17.18.2 и более поздних версий.

| Модель | Максимальное количество регистраций конечных точек | Минимальная версия |

|---|---|---|

|

Маршрутизатор интегрированных сервисов 4321 | 50 |

Cisco IOS XE Dublin 17.12.3 или более поздние версии. |

|

Маршрутизатор интегрированных сервисов 4331 | 100 | |

|

Маршрутизатор интегрированных сервисов 4351 | 700 | |

|

Маршрутизатор интегрированных сервисов 4431 | 1200 | |

|

Маршрутизатор интегрированных сервисов 4451-X | 2000 | |

|

Маршрутизатор интегрированных сервисов 4461 | 2000 | |

|

Catalyst Edge 8200L-1N-4T | 1500 | |

|

Катализатор Edge 8200-1N-4T | 2500 | |

|

Катализатор Edge 8300-1N1S-6T | 2500 | |

|

Катализатор Edge 8300-2N2S-6T | 2500 | |

|

Catalyst Edge 8300-1N1S-4T2X | 2500 | |

|

Catalyst Edge 8300-2N2S-4T2X | 2500 | |

|

Программное обеспечение Catalyst Edge 8000V, малая конфигурация | 500 | |

|

Программное обеспечение Catalyst Edge 8000V, средняя конфигурация | 1000 | |

|

Программное обеспечение Catalyst Edge 8000V для больших конфигураций | 2000 |

Справочная информация о портах для шлюза обеспечения отказоустойчивости

|

Цель соединения |

Адреса источника |

Порты источника |

Протокол |

Адреса назначения |

Порты назначения |

|---|---|---|---|---|---|

|

Сигнализация вызова к шлюзу обеспечения отказоустойчивости (SIP TLS) |

Устройства |

5060-5080 |

TLS |

Шлюз системы повышения выживаемости |

8933 |

|

Вызовите средства связи с шлюзом обеспечения отказоустойчивости (SRTP) |

Устройства |

19560-19660 |

UDP |

Шлюз системы повышения выживаемости |

8000-14198 (SRTP поверх UDP) |

|

Сигнализация вызова на шлюз ТФОП (SIP) |

Шлюз системы повышения выживаемости |

Временный |

TCP или UDP |

Ваш шлюз ТФОП (телефонной сети общего пользования) |

5060 |

|

Передача мультимедиа во время вызова на шлюз PSTN (SRTP) |

Шлюз системы повышения выживаемости |

8000-48198 |

UDP |

Ваш шлюз ТФОП (телефонной сети общего пользования) |

Временный |

|

Синхронизация времени (NTP) |

Шлюз системы повышения выживаемости |

Временный |

UDP |

NTP-сервер |

123 |

|

Разрешение имен (DNS) |

Шлюз системы повышения выживаемости |

Временный |

UDP |

DNS-сервер |

53 |

|

Управление облаком |

Соединитель |

Временный |

HTTPS |

Службы Webex |

443, 8433 |

Инструкции по работе в облачном режиме см. в справочной статье Port Reference Information for Webex Calling Help.

На маршрутизаторах Cisco IOS XE можно настраивать параметры портов. В этой таблице используются значения по умолчанию для предоставления рекомендаций.

Конфигурация функций

Последовательность задач по настройке отказоустойчивости сайта

Выполните следующие задачи, чтобы добавить функцию обеспечения отказоустойчивости сайта для существующего местоположения Webex Calling. В случае обрыва соединения с облаком Webex, шлюз обеспечения отказоустойчивости в локальной сети может обеспечить резервное управление вызовами для конечных устройств в этом месте.

Прежде чем начать

Если вам необходимо настроить новый шлюз для работы в качестве шлюза обеспечения отказоустойчивости, обратитесь к статье Webex Регистрация управляемых шлюзов Cisco IOS в облаке Webex, чтобы добавить шлюз в Control Hub.

| Этапы | Команда или действие | Цель |

|---|---|---|

|

1 | Назначьте службу обеспечения отказоустойчивости шлюзу. |

В Центре управления назначьте службу Шлюз обеспечения отказоустойчивости шлюзу. |

|

2 | Скачать шаблон конфигурации |

Загрузите шаблон конфигурации из Центра управления. Этот шаблон понадобится вам при настройке командной строки шлюза. |

|

3 |

Настройте лицензии для шлюза обеспечения отказоустойчивости. | |

|

4 |

Настройте сертификаты для шлюза обеспечения отказоустойчивости. | |

|

5 |

Используйте загруженный ранее шаблон конфигурации в качестве руководства для настройки командной строки шлюза. Заполните все обязательные поля конфигурации, указанные в шаблоне. |

Назначьте службу обеспечения отказоустойчивости шлюзу.

Прежде чем начать

| 1 |

Перейдите в раздел Вызовы в подразделе Услугии затем щелкните вкладку Управляемые шлюзы. В разделе «Управляемые шлюзы» отображается список шлюзов, которыми вы управляете через Control Hub.

|

| 2 |

Выберите шлюз, который вы хотите назначить в качестве шлюза обеспечения отказоустойчивости, и выберите один из следующих вариантов в зависимости от значения поля Service :

|

| 3 |

В раскрывающемся списке «Тип услуги» выберите Шлюз отказоустойчивости и заполните следующие поля:

После завершения регистрации информация о местоположении отобразится на странице «Управляемые шлюзы». |

| 4 |

Щелкните Назначить. В разделе «Управляемые шлюзы» отображается список местоположений, назначенных данному шлюзу.

|

Скачать шаблон конфигурации

| 1 |

Если вы являетесь партнерской организацией, Partner Hub будет запущен. Чтобы открыть Центр управления, щелкните представление Клиент в Центре партнеров и выберите соответствующего клиента или выберите Моя организация для открытия настроек Центра управления для партнерской организации. |

| 2 |

Перейти к . |

| 3 |

Нажмите на соответствующий шлюз обеспечения отказоустойчивости. |

| 4 |

Нажмите Скачать шаблон конфигурации и загрузите шаблон на свой настольный компьютер или ноутбук. |

Настройка лицензирования

| 1 |

Войдите в режим глобальной конфигурации на маршрутизаторе: |

| 2 |

Настройте лицензии, используя команды, применимые только к вашей конкретной платформе.

При настройке пропускной способности выше 250 Мбит/с требуется лицензия на платформу HSEC. |

Настройка сертификатов

Настройка сертификатов на Cisco IOS XE

Выполните следующие шаги, чтобы запросить и создать сертификаты для шлюза обеспечения отказоустойчивости. Используйте сертификаты, подписанные общеизвестным центром сертификации.

Платформа Survivability Gateway поддерживает только общеизвестные сертификаты центров сертификации. Для обеспечения отказоустойчивости нельзя использовать частные или корпоративные сертификаты центра сертификации.

Список поддерживаемых корневых центров сертификации для вызовов Webex см. в Какие корневые центры сертификации поддерживаются для вызовов на аудио- и видеоплатформы Cisco Webex?.

Платформа Survivability Gateway не поддерживает сертификаты с подстановочным знаком.

Выполните команды из примера кода, чтобы завершить шаги. Для получения дополнительной информации об этих командах, а также о других параметрах конфигурации, см. главу « Поддержка SIP TLS» в Руководстве по настройке Cisco Unified Border Element.

| 1 |

Чтобы войти в режим глобальной конфигурации, выполните следующие команды: |

| 2 |

Сгенерируйте закрытый ключ RSA, выполнив следующую команду. Модуль закрытого ключа должен быть не менее 2048 бит. |

| 3 |

Настройте точку доверия для хранения сертификата шлюза обеспечения отказоустойчивости. Полное доменное имя (fqdn) шлюза должно совпадать со значением, которое вы использовали при назначении службы обеспечения отказоустойчивости шлюзу. |

| 4 |

Создайте запрос на подписание сертификата, выполнив команду При появлении запроса введите После того, как запрос на подписание сертификата (CSR) отобразится на экране, используйте Блокнот, чтобы скопировать сертификат в файл, который вы сможете отправить в поддерживаемый центр сертификации (CA). Если ваш поставщик услуг по подписанию сертификатов требует, чтобы запрос на подписание сертификата (CSR) был в формате PEM (Privacy Enhanced Mail), добавьте заголовок и нижний колонтитул перед отправкой. Пример. |

| 5 |

После того, как центр сертификации выдаст вам сертификат, выполните команду При появлении запроса вставьте число 64 в основание 64. CER/PEM Выдача содержимого сертификата центра сертификации (а не сертификата устройства) в терминал. |

| 6 |

Импортируйте подписанный сертификат хоста в точку доверия, используя команду При появлении запроса вставьте число 64 в основание 64. CER/PEM в терминале. |

| 7 |

Убедитесь, что корневой сертификат центра сертификации доступен: Решение Webex Calling поддерживает только общеизвестные центры сертификации. Сертификаты частных или корпоративных центров сертификации не поддерживаются. |

| 8 |

Если ваш корневой сертификат центра сертификации не входит в комплект, получите сертификат и импортируйте его в новую точку доверия. Выполните этот шаг, если на вашем шлюзе Cisco IOS XE отсутствует общеизвестный корневой сертификат центра сертификации. При появлении запроса вставьте число 64 в основание 64. CER/PEM Вставьте содержимое сертификата в терминал. |

| 9 |

В режиме конфигурации укажите точку доверия по умолчанию, версию TLS и параметры SIP-UA по умолчанию с помощью следующих команд. |

Импорт сертификатов вместе с ключевыми парами.

Вы можете импортировать сертификаты центра сертификации и пары ключей в виде пакета, используя формат PKCS12 (.pfx или .p12). Вы можете импортировать пакет из локальной файловой системы или с удаленного сервера. PKCS12 — это особый тип формата сертификата. Он объединяет всю цепочку сертификатов, начиная с корневого сертификата и заканчивая сертификатом идентификации, а также пару ключей RSA. То есть, импортируемый вами пакет PKCS12 будет включать пару ключей, сертификаты хоста и промежуточные сертификаты. Импортируйте пакет PKCS12 для следующих сценариев:

-

Экспортируйте данные с другого маршрутизатора Cisco IOS XE и импортируйте их в маршрутизатор Survivability Gateway.

-

Генерация пакета PKCS12 вне маршрутизатора Cisco IOS XE с использованием OpenSSL

Выполните следующие шаги, чтобы создать, экспортировать и импортировать сертификаты и пары ключей для вашего маршрутизатора Survivability Gateway.

| 1 |

(Необязательно) Экспортируйте пакет PKCS12, необходимый для вашего маршрутизатора Survivability Gateway. Этот шаг применим только в том случае, если вы экспортируете данные с другого маршрутизатора Cisco IOS XE. |

| 2 |

(Необязательно) Создайте пакет PKCS12 с помощью OpenSSL. Этот шаг применим только в том случае, если вы создаете пакет PKCS12 вне Cisco IOS XE с использованием OpenSSL. |

| 3 |

Импортируйте пакет файлов в формате PKCS12. Ниже приведен пример конфигурации команды и подробная информация о настраиваемых параметрах:

Команда ` crypto pki import ` автоматически создает точку доверия для размещения сертификата. |

| 4 |

В режиме конфигурации укажите точку доверия по умолчанию, версию TLS и параметры SIP-UA по умолчанию с помощью следующих команд. |

Настройка шлюза обеспечения отказоустойчивости

Настройте шлюз как шлюз обеспечения отказоустойчивости.

Используйте загруженный ранее шаблон конфигурации в качестве руководства для настройки командной строки шлюза. Заполните обязательные поля в шаблоне.

Ниже приведены примеры команд с пояснениями к ним. Отредактируйте настройки в соответствии с вашей конфигурацией. Угловые скобки (например, ) обозначают параметры, в которые следует вводить значения, применимые к вашей конфигурации развертывания. Различные параметры <tag> используют числовые значения для идентификации и назначения наборов конфигураций.

- Если не указано иное, для использования данного решения необходимо выполнить все настройки, описанные в данной процедуре.

- При применении настроек из шаблона замените

%tokens%на желаемые значения, прежде чем копировать их на шлюз. - Для получения дополнительной информации о командах см. Справочник команд Webex Managed Gateway. Используйте это руководство, если описание команды не отсылает вас к другому документу.

| 1 |

Перейдите в режим глобальной конфигурации. где:

|

| 2 |

Выполните настройку голосовой службы:

Пояснение к командам:

|

| 3 |

Включите режим отказоустойчивости на маршрутизаторе: Описание команд

|

| 4 |

Настройка NTP-серверов:

|

| 5 |

(Необязательный). Настройте общие разрешения для вызовов по классу ограничений: В приведенном выше примере создается набор пользовательских классов ограничений, именованных категориями (например, |

| 6 |

Настройте список предпочтительных кодеков. Например, в следующем списке в качестве предпочтительного кодека указан g711ulaw, за которым следует g711alaw. Описание команд

|

| 7 |

Настройка пулов голосовых регистров по умолчанию: Пояснение к командам:

|

| 8 |

Настройка экстренного вызова: Описание команд

Если Wi-Fi-соединение не соответствует IP-подсетям должным образом, то для мобильных устройств, используемых для экстренных вызовов, может отсутствовать корректное сопоставление ELIN. |

| 9 |

Настройте соединения между абонентами для телефонной сети общего пользования (PSTN). Пример конфигурации удаленного соединения см. в Примерах подключения к ТФОП. |

| 10 |

Необязательно. Включите функцию "Музыка на удержании" для маршрутизатора. Необходимо сохранить музыкальный файл во флэш-памяти маршрутизатора в формате G.711. Файл может быть в формате .au или .wav, но формат файла должен содержать 8-битные данные с частотой 8 кГц (например, формат данных ITU-T A-law или mu-law). Пояснение к командам:

|

Полная синхронизация по запросу

Необязательно. Выполняйте эту процедуру только в том случае, если вам необходима немедленная синхронизация по запросу. Эта процедура не является обязательной, поскольку облако Webex синхронизирует данные о звонках с шлюзом обеспечения отказоустойчивости один раз в день автоматически.

| 1 |

Если вы являетесь партнерской организацией, Partner Hub будет запущен. Чтобы открыть Центр управления, щелкните представление Клиент в Центре партнеров и выберите соответствующего клиента или выберите Моя организация для открытия настроек Центра управления для партнерской организации. |

| 2 |

Перейти к . |

| 3 |

Щелкните по соответствующему шлюзу обеспечения отказоустойчивости, чтобы открыть представление Службы обеспечения отказоустойчивости для этого шлюза. |

| 4 |

Нажмите кнопку Синхронизация. |

| 5 |

Нажмите кнопку Отправить. Синхронизация может занять до 10 минут.

|

Редактировать свойства шлюза живучести

| 1 |

Если вы являетесь партнерской организацией, Partner Hub будет запущен. Чтобы открыть Центр управления, щелкните представление Клиент в Центре партнеров и выберите соответствующего клиента или выберите Моя организация для открытия настроек Центра управления для партнерской организации. |

| 2 |

Перейти к . |

| 3 |

Щелкните по соответствующему шлюзу обеспечения отказоустойчивости, чтобы открыть представление Службы обеспечения отказоустойчивости для этого шлюза. |

| 4 |

Нажмите кнопку Редактировать и обновите настройки для следующих параметров.

|

| 5 |

Нажмите кнопку Отправить. Чтобы удалить шлюз обеспечения отказоустойчивости из Control Hub, сначала отмените назначение службы Шлюз обеспечения отказоустойчивости. Для получения более подробной информации см. Назначение служб управляемым шлюзам. |

Настройки для включения записи данных о вызовах систем (CDR) на шлюзе обеспечения отказоустойчивости.

Коннектор автоматически настраивает команды, связанные с CDR, для упрощения сбора метрик количества вызовов.

По завершении события, обеспечивающего отказоустойчивость, коннектор обрабатывает записи о звонках (CDR), сгенерированные в течение периода события, вместе с данными конфигурации, чтобы определить количество различных звонков. В число показателей входят общее количество звонков, экстренных вызовов и внешних звонков, и они используются для мониторинга использования внутренних функций. В облако Webex отправляются только данные о количестве вызовов, а сами записи о звонках (CDR) не передаются.

Ниже приведен пример конфигурации:

!

gw-accounting file

primary ifs bootflash:guest-share/cdrs/

acct-template callhistory-detail

maximum cdrflush-timer 5

cdr-format detailed

!

Пояснение к командам:

-

primary ifs bootflash:guest-share/cdrs/— Эта команда предназначена для сохранения файлов CDR в папке guest-share, чтобы обеспечить доступ к ним со стороны коннектора. -

acct-template callhistory-detail— Эта команда необходима для включения тега dial-peer в запись CDR. -

maximum cdrflush-timer 5— По умолчанию установлено 60 минут, но установка значения в 5 минут позволит быстрее записывать данные CDR в файл. -

cdr-format detailed— Это формат по умолчанию. Компактный формат не подходит, поскольку в нем отсутствует метка dial-peer.

Настройки для включения переадресации вызовов

Функция переадресации вызовов является частью функций обеспечения отказоустойчивости, гарантирующих непрерывную обработку вызовов во время сбоев в сети, когда теряется соединение с облаком Webex. Шлюз обеспечения отказоустойчивости выступает в качестве локального резервного шлюза, позволяя конечным точкам регистрироваться локально и сохранять основные возможности совершения звонков.

-

В режиме обеспечения отказоустойчивости переадресация вызовов управляется шлюзом обеспечения отказоустойчивости с помощью конфигурации пула вызовов, конфигураций узлов коммутации и политик маршрутизации, которые обрабатывают вызовы локально или перенаправляют их через ТФОП или SIP-транки.

-

Шлюз обеспечения отказоустойчивости отключает функции SIP REFER и SIP moved-temporarily для дополнительных услуг переадресации и перевода вызовов, поскольку Webex Calling не использует эти методы в режиме отказоустойчивости.

Настройка пулов голосовых регистров для сценариев переадресации вызовов:

|

Для использования функции переадресации вызовов настройте команду

|

Настройки для включения группы поиска

В этой таблице представлено сопоставление параметров настройки функций группы поиска в Control Hub и использования команд шлюза Survivability.

| Особенности охотничьей группы | Настройка с помощью Центра управления | Команды шлюза обеспечения живучести |

|---|---|---|

|

Выберите схему маршрутизации вызовов. |

Top-Down/Simultaneous/Circular/Longest-idle | Sequential/Parallel/Peer/Longest-idle |

|

Добавить группу «Охота» |

Добавьте группу охотников с указанием названия и номера телефона для каждого местоположения. | Для добавления группы поиска используйте квадратные скобки voice hunt-group . Затем добавьте номер телефона с помощью команды pilot и имя группы поиска с помощью команды description |

|

Выберите пользователей, рабочие пространства или виртуальные линии для добавления. |

Выберите агентов, которые войдут в состав группы Hunt Group. |

Настройте список агентов с помощью команды |

|

Переход к следующему после установленного количества гудков |

Настройте с помощью параметра Установить количество колец |

Для переключения вызова на следующего оператора вместо количества гудков используйте команду |

|

Переход к следующему, если занят |

Настройте с помощью параметра Дополнительно при занятости |

Настройте параметры с помощью команды |

|

Отклонять вызовы, когда все операторы недоступны | Настройте с помощью параметра Переадресация вызовов при недоступности всех агентов |

Настройте параметры с помощью команды |

|

Перенаправлять вызовы, когда все операторы заняты или сервисная группа находится в состоянии "Занято" |

Настройте с помощью параметраПереадресация вызовов, когда все агенты заняты или группа переадресации занята |

Настройте с помощью |

-

Настройка последовательных кольцевых соединений для группы поиска

voice hunt-group 1 sequential pilot 1111 number 1 1001 number 2 1002 number 3 7089001 number 4 7089002 number 5 +1210903443 ..... ..... timeout 20 final 1009 statistics collect description present-call idle-phone -

Настройка параллельных колец группы поиска

voice hunt-group 2 parallel pilot 2222 number 1 2001 number 2 2002 number 3 2089001 number 4 2089002 number 5 +12109034433 ..... ..... timeout 60 final 1009 statistics collect description

Описание команд:

-

voice hunt-group- Эта команда используется для определения и входа в режим конфигурации группы поиска. -

parallel— Это ключевое слово указывает метод или алгоритм группы поиска, который система будет использовать для распределения входящих вызовов между участниками этой группы поиска. -

number- Создает список extensions/e164 numbers/ESN которые являются членами группы по поиску голоса. Ни один номер в списке не может быть пилотным номером другой охотничьей группы. -

pilot— Это основной номер или справочный номер группы охотников. Для связи с группой охотников необходимо набрать этот номер. -

timeout- Устанавливает максимальное время в секундах, в течение которого группа поиска будет пытаться связаться со своими участниками, прежде чем предпринять следующее действие. -

final- Эта команда задает резервный номер. -

statistics collect- Позволяет собирать оперативную статистику для группы охоты. -

descriptin- описание охотничьей группы -

present-call idle-phone— Предъявляйте звонок только тем операторам, которые не заняты.

Ниже приведён пример вывода команды show voice hunt-group statistics. Выходные данные включают прямые вызовы на номер группы голосового поиска, а также вызовы из очереди или B-ACD.

Router# show voice hunt-group 1 statistics last 1 h

Wed 04:00 - 05:00

Max Agents: 3

Min Agents: 3

Total Calls: 9

Answered Calls: 7

Abandoned Calls: 2

Average Time to Answer (secs): 6

Longest Time to Answer (secs): 13

Average Time in Call (secs): 75

Longest Time in Call (secs): 161

Average Time before Abandon (secs): 8

Calls on Hold: 2

Average Time in Hold (secs): 16

Longest Time in Hold (secs): 21

Per agent statistics:

Agent: 5012

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 70

Longest Time in Call (secs): 150

Totals Calls on Hold: 1

Average Hold Time (secs): 21

Longest Hold Time (secs): 21

From Queue:

Total Calls Answered: 3

Average Time in Call (secs): 55

Longest Time in Call (secs): 78

Total Calls on Hold: 2

Average Hold Time (secs): 19

Longest Hold Time (secs): 26

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5013

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 51

Longest Time in Call (secs): 118

Totals Calls on Hold: 1

Average Hold Time (secs): 11

Longest Hold Time (secs): 11

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 4

Longest Time in Call (secs): 4

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5014

From Direct Call:

Total Calls Answered: 1

Average Time in Call (secs): 161

Longest Time in Call (secs): 161

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 658

Longest Time in Call (secs): 658

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Queue related statistics:

Total calls presented to the queue: 5

Calls handoff to IOS: 5

Number of calls in the queue: 0

Average time to handoff (secs): 2

Longest time to handoff (secs): 3

Number of abandoned calls: 0

Average time before abandon (secs): 0

Calls forwarded to voice mail: 0

Calls answered by voice mail: 0

Number of error calls: 0

Router# sh voice hunt-group

Group 1

type: sequential

pilot number: 4444, peer-tag 2147483647

list of numbers:

Member Used-by State Login/Logout

====== ======= ===== ============

1001 1001 up -

1003 1003 up -

preference: 0

preference (sec): 0

timeout: 15

final_number:

auto logout: no

stat collect: no

phone-display: no

hlog-block: no

calls in queue: 0

overwrite-dyn-stats: no

members logout: no

present-call idle-phone: no

webex-sgw-bgl14#

Настройки для включения базового автоматического распределения вызовов (B-ACD)

Базовая система автоматического распределения вызовов (B-ACD) и автоответчик (AA) обеспечивает автоматический ответ на внешние звонки с приветствием и меню, позволяющим абонентам выбрать соответствующий отдел или набрать известные добавочные номера.

Система B-ACD обеспечивает автоматический ответ на звонки и переадресацию вызовов с использованием интерактивных меню и локальных групп переадресации. Приложение B-ACD включает в себя услуги автоматического секретаря (AA) и одну услугу очереди вызовов. Автоответчик B-ACD поддерживает звонки в телефонную сеть общего пользования (PSTN), согласованные с входящим SIP-транком с кодеком g711ulaw.

B-ACD поддерживает группы поиска голосовых вызовов с последовательным, параллельным, одноранговым режимом, поддержкой самого длительного простоя и использованием общих линий SIP, а также смешанных общих линий.

При входящем звонке набирается пилотный номер B-ACD AA, после чего раздается голосовое сообщение с приветствием и инструкциями, которые помогут вызывающему абоненту автоматически перенаправить звонок.

Ограничения

При переадресации вызовов используйте один и тот же кодек для входящих и исходящих соединений. Использование различных кодеков не поддерживается. iOS не будет вызывать транскодер для вызовов, обрабатываемых любым приложением TCL.

Компоненты B-ACD

Приложение B-ACD состоит из службы очереди вызовов и одной или нескольких служб автоматического распознавания номерных знаков. Настраиваемыми компонентами этих сервисов являются:

-

Пилотный номер

-

Приветственное сообщение и другие аудиофайлы

-

Параметры меню

-

Набрать по добавочному номеру

Пилотный номер

У каждой службы AA есть свой пилотный номер, по которому абоненты набирают номер, чтобы связаться со службой AA. Это число указывается в команде param aa-pilot. Пилотный номер AA не связан ни с одним телефонным номером агента или физическим телефоном, но необходимо определить одноранговый узел, указав пилотный номер AA в качестве входящего вызываемого номера, чтобы этот номер был доступен для внешних абонентов.

Приветственное сообщение и другие аудиофайлы

Приветственное сообщение представляет собой аудиофайл, который воспроизводится при ответе на звонок с номера пилота. Этот аудиофайл — один из нескольких аудиофайлов, используемых в службе B-ACD для информирования абонентов об их статусе и о любых необходимых действиях. Вы можете создать персонализированные аудиофайлы, описывающие доступные для ваших абонентов пункты меню. Аудиофайлы B-ACD описаны в следующих разделах:

Перезапись стандартных аудиофайлов

Для каждого пункта сценария предоставляются аудиофайлы по умолчанию, которые передаются участникам звонка. Вы загружаете стандартные аудиофайлы по ссылке и копируете их в место, доступное для маршрутизатора B-ACD, например, на флеш-накопитель или TFTP-сервер. Аудиофайлы и файлы сценария объединены в архив tar, размещенный на веб-сайте. В таблице перечислены файлы по умолчанию и содержащиеся в них сообщения. Вы можете перезаписывать персонализированные сообщения поверх сообщений по умолчанию, но вы не можете изменять названия аудиофайлов, за исключением случаев, специально описанных в Изменение языковых кодов и названий файлов.

Чтобы перезаписать и установить стандартные аудиоподсказки перед первым использованием сервиса B-ACD, выполните действия, описанные в разделе Загрузка скриптов Tcl и аудиоподсказок. Чтобы перезаписать аудиоподсказки в существующей службе B-ACD, выполните действия, описанные в Обновление параметров сценария и аудиоподсказок (только набор номера по добавочному номеру).

| Имя файла по умолчанию | Объявление по умолчанию | Длительность объявления о нарушении по умолчанию |

|---|---|---|

en_bacd_welcome.au |

"Спасибо за звонок." После сообщения предусмотрена двухсекундная пауза. |

3 секунды |

en_bacd_options_menu.au |

Для совершения покупок нажмите 1 (пауза) Для связи со службой поддержки нажмите 2 (пауза) Для набора номера по добавочному номеру нажмите 3 (пауза) Чтобы связаться с оператором, нажмите ноль. После сообщения предусмотрена четырехсекундная пауза. |

15seconds |

en_bacd_disconnect.au |

«В данный момент мы не можем ответить на ваш звонок». Повторите попытку позже. Спасибо за звонок." После сообщения предусмотрена четырехсекундная пауза. |

10seconds |

en_bacd_invalidoption. au |

«Вы ввели недопустимый вариант.» Пожалуйста, попробуйте еще раз. После сообщения предусмотрена пауза в одну секунду. Этот звуковой сигнал воспроизводится, когда абонент выбирает неверный пункт меню или набирает неверный добавочный номер. |

7seconds |

en_bacd_enter_dest.au |

«Пожалуйста, введите добавочный номер, по которому вы хотите связаться». После сообщения предусмотрена пятисекундная пауза. Эта подсказка воспроизводится, когда абонент выбирает вариант |

7seconds |

en_bacd_allagentsbusy. au |

«В данный момент все агенты заняты обслуживанием других клиентов». Продолжайте ждать помощи. С вами скоро кто-нибудь свяжется. После сообщения предусмотрена двухсекундная пауза. Этот вариант ответа также известен как второе приветствие. |

7seconds |

en_bacd_music_on_hol d.au |

Музыка для ожидания (MOH) воспроизводится для абонентов B-ACD. |

60seconds |

Если вы перезапишете какие-либо аудиофайлы, обратите внимание, что для команд B-ACD требуется аудиофайл формата G.711 (.au) с 8-битным кодированием, мю-законом и частотой 8 кГц. Мы рекомендуем следующие аудиоинструменты или другие аналогичные по качеству:

-

Adobe Audition для Microsoft Windows от Adobe Systems Inc. (ранее известная как Cool Edit от Syntrillium Software Corp.)

-

AudioTool for Solaris от Sun Microsystems Inc.

Настройте B-ACD

Вот несколько примеров конфигурации:

application

service aa bootflash:app-b-acd-aa-3.0.0.8.tcl

paramspace english index 1

param handoff-string aa

param dial-by-extension-option

paramspace english language en

param aa-pilot

paramspace english location flash:

param welcome-prompt _bacd_welcome.au

param voice-mail

param service-name queue

!

service queue bootflash:app-b-acd-3.0.0.8.tcl

param queue-len 30

param queue-manager-debugs 1

!

! SIP PSTN Dial-Peers for Auto Attendant(BACD) service called aa associated with incoming voice port

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

session protocol sipv2

incoming called-number

dtmf-relay rtp-nte

codec g711ulaw

no vad

!

! TDM PSTN Dial-Peers if not using SIP for Auto Attendant(BACD) service called aa associated with incoming voice pots

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

incoming called-number

port %tdm_port%

! | Команда | Описание |

|---|---|

param dial-by-extension-option |

Позволяет абонентам набирать добавочные номера после набора указанного номера меню. номер меню— Идентификатор пункта меню. Диапазон значений от 1 до 9. Значений по умолчанию нет. |

param aa-pilot |

Указывает пилотный номер, связанный с устройством автоматического набора номера. |

param voice-mail |

Определяет альтернативный пункт назначения для звонков, на которые не отвечают агенты службы поддержки. |

paramspace english language en |

Определяет языковой код аудиофайлов, используемых для динамических голосовых подсказок в приложении IVR.

Этот языковой код должен совпадать с двухсимвольным языковым префиксом, используемым в именах файлов аудиоподсказок, независимо от того, какой язык фактически используется в файле. Для получения дополнительной информации см. Приветственное сообщение и другие аудиофайлы |

param welcome-prompt

audio-filename |

Назначает аудиофайл для приветственного сообщения, используемого данной службой Анонимных Алкоголиков.

|

Изменение языковых кодов и имен файлов

-

Префикс любого имени файла можно изменить на ch, en, sp или aa. Префикс должен соответствовать коду, указанному в параметре language-code команды paramspace language, независимо от фактического языка, используемого в файле.

-

Имя файла приветственного приглашения (по умолчанию en_bacd_welcome.au) может начинаться с префикса и содержать любое идентификационное имя, определенное в команде

param welcome-prompt. -

После префикса имя файла в командной строке (по умолчанию не указано) может содержать любое идентификационное имя, определенное в команде

param drop-through-prompt.

В аудиофайлах вы можете записать подсказку на любом языке. Нет необходимости изменять префикс файла, содержащего подсказку на другом языке, поскольку префиксы языковых кодов используются для функций, не входящих в состав сервиса B-ACD. Однако важно, чтобы префиксы языковых кодов для ваших файлов соответствовали языковому коду, указанному в параметре language-code в команде paramspace language, независимо от того, какой язык фактически используется в аудиофайле.

Не изменяйте идентификационную часть имени аудиофайла, за исключением файла в квадратных _bacd_welcome.au скобках ([]) . Эти скрипты идентифицируют аудиофайлы, имеющие те же идентификационные имена, что и файлы в таблице, и имеющие тот же префикс, который вы указываете в команде языка paramspace.

Два исключения из общих правил именования файлов — это аудиофайл приветственного сообщения (по умолчанию — en_bacd_welcome.au) и аудиофайл приглашения drop-through-option командной строки (по умолчанию не указан). Идентификационные части имен файлов для этих двух аудиоподсказок указываются явно во время настройки и полностью настраиваются пользователем. В этих файлах могут использоваться любые имена, при условии соблюдения следующих правил именования:

-

Префиксная часть имени файла должна совпадать с кодом языка, указанным в команде paramspace language. Например, en.

-

Идентификационная часть имени файла должна начинаться с символа подчеркивания. Например,

_welcome_to_xyz.au.

Использование аудиофайлов для описания пунктов меню.

По умолчанию предоставляются два аудиофайла, которые помогают абоненту сориентироваться и ознакомиться с доступными пунктами меню: en_welcome_prompt.au и en_bacd_options_menu.au. Вы можете перезаписать пользовательские сообщения поверх сообщений по умолчанию, предоставленных в этих файлах, как объяснено в таблице.

Если ваша служба B-ACD использует одну службу AA, запишите приветствие в en_welcome_prompt.au и инструкции по выбору пунктов меню в en_bacd_options_menu.au.

Если ваша служба B-ACD использует несколько служб Анонимных Алкоголиков, вам потребуются отдельные приветствия и инструкции для каждой службы АА, используя следующие рекомендации:

-

Для каждой службы Анонимных Алкоголиков запишите отдельное приветственное сообщение, используя разные имена для аудиофайлов каждого сообщения. Пример.

en_welcome_aa1.auиen_welcome_aa2.au. В приветственных сообщениях, которые вы записываете в эти файлы, должны содержаться как само приветствие, так и инструкции по выбору пунктов меню. -

Записать тишину в аудиофайл

en_bacd_options_menu.au. Необходимо зафиксировать как минимум одну секунду тишины. Обратите внимание, что этот файл не содержит инструкций по настройке меню при наличии нескольких служб AA.

Параметры меню

Цель сервиса B-ACD — автоматическая переадресация вызовов в нужное место в вашей организации. Интерактивные службы АА позволяют предоставлять абонентам меню с вариантами ответов, чтобы они могли сделать соответствующий выбор при совершении звонка. Типы пунктов меню, доступных в B-ACD, описаны в таблице. Пункты меню объявляются абонентам с помощью звуковых подсказок, которые описаны в Приветственная подсказка и другие аудиофайлы.

| Тип | Описание | Требования | Пример |

|---|---|---|---|

Dial-by-extension |

Абонент нажимает цифру, чтобы получить разрешение на набор известного добавочного номера. Номер меню, используемый для этой опции, не должен совпадать с номерами меню (aa-hunt), используемыми в службе очереди вызовов. |

Никаких требований. |

После ознакомления с вариантами меню абонент набирает 4 и может позвонить на внутренний добавочный номер. |

Опция набора номера по добавочному номеру

Сервис B-ACD также может иметь опцию набора номера по внутреннему номеру, которая позволяет абонентам набирать внутренние номера, даже если они уже знают номер внутреннего номера. Функция набора номера по добавочному номеру отображается в меню.

Функция набора номера по добавочному номеру настраивается путем указания номера пункта меню для параметра «набор номера по добавочному номеру». При использовании следующей команды абоненты могут набрать 1, а затем добавочный номер.

param dial-by-extension-option 1 В рамках службы очереди вызовов B-ACD номер опции набора по внутреннему номеру и номера опций группы поиска должны быть взаимоисключающими. Это ограничение означает, что номер опции, используемой для набора номера по добавочному номеру, не может совпадать с номером любой из опций, используемых с опциями aa-hunt. Например, если вы используете aa-hunt1–aa-hunt5 для указания групп поиска в конфигурации службы очереди вызовов, то вы можете использовать опцию 6 для набора номера по добавочному номеру, но не любой из номеров от 1 до 5.

Если все десять номеров aa-hunt используются в группах поиска в службе очереди вызовов, то опция набора номера по добавочному номеру не остаётся. Обратите внимание, что это ограничение основано на всех номерах опций (номерах aa-hunt), используемых в службе очереди вызовов, а не на номерах опций, используемых в приложении AA.

Загрузка скриптов Tcl и аудиоподсказок

Выполните следующие шаги для подготовки файлов сценариев и файлов подсказок, необходимых для работы вашей службы B-ACD.

-

Скопируйте tar-файл в загрузочную флешку маршрутизатора SGW.

Распакуйте файлы tcl и audio с помощью команды:

archive tar /xtract bootflash:cme-b-acd-3.0.0.8.tar bootflash:- При необходимости перезапишите аудиофайлы.

Пояснение к командам:

| Команда | Описание |

|---|---|

|

Скачайте архив B-ACD tar. |

Загрузите архив B-ACD с именем Этот архив содержит скрипт Tcl для AA, скрипт Tcl для очереди вызовов и стандартные аудиофайлы, необходимые для работы сервиса B-ACD. |

enable |

Включает привилегированный режим EXEC на маршрутизаторе SGW. При необходимости введите свой пароль. |

archivetar/xtract flash: |

Распаковывает файлы из архива B-ACD и копирует их во флэш-память. В файле

|

|

При необходимости сделайте запись. | Перезапишите аудиофайлы со своими пользовательскими сообщениями, но не меняйте имена аудиофайлов. |

Примеры

В следующем примере файлы извлекаются из архива cme-b-acd-2.1.0.0 на сервере по адресу 192.168.1.1 и копируются во флэш-память маршрутизатора B-ACD.

archive tar /xtract tftp://192.168.1.1/cme-b-acd-2.1.0.0.tar flash:Обновление параметров сценария и звуковых подсказок (только при наборе номера по добавочному номеру)

Параметры скрипта B-ACD можно обновить, внеся изменения в конфигурацию Cisco IOS. Для того чтобы изменения параметров вступили в силу, необходимо остановить и перезагрузить скрипты B-ACD, в которые вы внесли изменения. Если вы перезаписываете аудиоподсказки, необходимо загрузить измененные файлы аудиоподсказок.

-

Определите идентификаторы всех активных сессий.

Используйте команду

showcall application sessionsв привилегированном режиме EXEC для получения идентификаторов сеансов (SID) служб AA и очередей вызовов. Если в сеансе AA нет активных вызовов, имя скрипта AA не отображается в выводе командыshow call application sessions. - При необходимости остановите сеансы обслуживания B-ACD AA и очереди вызовов. Используя идентификационные номера сеансов из шага 1, остановите сеансы обслуживания B-ACD AA и очереди вызовов. Используйте команду

call application session stopв привилегированном режиме EXEC, чтобы остановить сеансы AA и очереди вызовов. - Перезагрузите скрипт AA и скрипты очереди вызовов. Для перезагрузки скриптов используйте команду

call application voice loadв привилегированном режиме EXEC. - Если файл аудиоподсказок был изменен, перезагрузите его. Используйте команду

audio-prompt loadв привилегированном режиме EXEC для перезагрузки аудиофайла. Повторите эту команду для каждого измененного аудиофайла.

Проверка статуса B-ACD

Используйте команду show call application sessions для проверки активности B-ACD.

В следующем примере показана сессия с активными приложениями AA и очереди вызовов. Поле «App» содержит имя службы, а поле «Url» — расположение файла скрипта приложения.

Session ID 17

App: aa

Type: Service

Url: flash:app-b-acd-aa-2.1.0.0.tcl

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tcl В следующем примере показана сессия, в которой активно только приложение для работы с очередью. Скрипт AA не отображается в выводе команды show call application sessions, поскольку активных вызовов нет. Название службы автономных операторов отображается в выходных данных только при наличии активного вызова. Скрипт очереди вызовов активируется после первого входящего вызова и остается активным, даже если активных вызовов нет.

Router# show call application sessions

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tclПараметры скрипта B-ACD можно обновить, внеся изменения в конфигурацию Cisco IOS. Для того чтобы изменения параметров вступили в силу, необходимо остановить и перезагрузить скрипты B-ACD, в которые вы внесли изменения, как описано в следующих шагах. Если вы перезаписываете аудиоподсказки, необходимо загрузить измененные файлы аудиоподсказок.

-

Определить идентификаторы сеансов всех активных сеансов:

Используйте команду

show call application sessionsв привилегированном режиме EXEC для получения идентификаторов сеансов (SID) служб AA и очередей вызовов. Если в сеансе AA нет активных вызовов, имя скрипта AA не отображается в выводе командыshow call application sessions.В следующем примере показана сессия с активными звонками. Поле «Приложение» — это название сервиса, присвоенное скрипту очереди вызовов и скрипту AA. Названия служб также можно увидеть в выводе команды show running-config.

Router# show call application sessions Session ID 17 App: aa Type: Service Url: bootflash:app-b-acd-aa-3.0.0.8.tcl Session ID 12 App: queue Type: Service Url: bootflash:app-b-acd-3.0.0.8.tcl - При необходимости остановите сеансы B-ACD AA и обслуживания очереди вызовов.

Используя идентификационные номера сеансов из шага 1, остановите сеансы службы B-ACD AA и службы очереди вызовов. Используйте команду

call application session stopв привилегированном режиме EXEC, чтобы остановить сеансы AA и очереди вызовов.Router# call application session stop id 17 Router# call application session stop id 12При использовании команды остановки сеанса приложения для службы AA происходят следующие действия:

Работа службы AA приостановлена.

Все активные звонки, подключенные к службе AA, отключаются.

Название службы AA удаляется из выходных данных команды

show call application sessions.Чтобы исключить возможность обрыва звонков, подождите, пока не останется входящих звонков, прежде чем перезагружать сценарий, например, после окончания рабочего дня.

Если в выводе команды

show call application sessionsне отображается имя службы AA, это означает, что сеансов связи нет, и вам не нужно отправлять для этого командуcall application session stop. -

Перезагрузите скрипт AA и скрипты очереди вызовов.

Для перезагрузки скриптов используйте команду

call application voice loadв привилегированном режиме EXEC.Router# call application voice load aa Router# call application voice load queue -

Если файл с аудиосообщениями был изменен, загрузите его заново.

Используйте команду

audio-prompt loadв привилегированном режиме EXEC для перезагрузки аудиофайла. Повторите эту команду для каждого измененного аудиофайла.Router# audio-prompt load flash:en_bacd_welcome.au Reload of flash:en_bacd_welcome.au successful

Ограничения и запреты

-

Доступность услуг телефонной сети общего пользования (PSTN) зависит от наличия SIP-транков или каналов PSTN во время сбоя сети.

-

Устройства с поддержкой сетей 4G и 5G (например, приложение Webex для мобильных телефонов или планшетов) смогут регистрироваться в Webex Calling даже во время сбоев в сети. В результате, во время сбоя они могут оказаться не в состоянии позвонить на другие номера с того же места.

-

В режиме "Выживаемость" и в активном режиме набор номера может работать по-разному.

-

Шлюз обеспечения отказоустойчивости должен использовать IPv4-адрес. Поддержка IPv6 отсутствует.

-

Для успешной регистрации в системе Survivability Gateway пользователю необходимо указать как добавочный номер, так и номер телефона.

-

Обновление статуса синхронизации по запросу в Центре управления может занять до 30 минут.

-

Панель вызова не поддерживается в режиме выживания.

-

Не используйте команду

SIP bindв режиме настройки голосовой службы VoIP. Это приводит к сбою регистрации конечных точек в Survivability Gateway. -

Убедитесь, что значащие номера предприятия (ESN) в разных физических местоположениях уникальны, чтобы избежать конфликтов и повысить отслеживаемость, избыточность и надежность переключения при сбоях.

В режиме обеспечения живучести действуют следующие ограничения:

-

Программные клавиши MPP: Программируемые клавиши, такие как «Парковка», «Отмена парковки», «Переадресация вызова», «Приём вызова», «Групповой приём вызова» и «Переадресация вызова», не поддерживаются, но на устройстве они не отображаются как отключенные.

-

Общие линии: Звонки на общие линии могут поступать на все устройства; однако другие функции общих линий, такие как удаленный мониторинг состояния линии, удержание, возобновление вызова, синхронизированный режим «Не беспокоить» (DND) и переадресация вызовов, недоступны.

-

Конференц-связь: Конференц-связь или трехсторонние звонки не поддерживаются.

-

Базовое автоматическое распределение вызовов (B-ACD): Сервис с размещенными в одном месте шлюзом обеспечения отказоустойчивости и локальным шлюзом не поддерживается.

-

История звонков: Совершенные звонки сохраняются локально в истории звонков как на устройствах MPP, так и в приложении Webex.

-

Охотничьи группы: Вы можете настроить до 100 групп поиска, при этом каждая группа будет поддерживать максимум 32 пользователя.

-

Улучшенное отображение общего вызова: Такие функции, как уведомление о состоянии линии, совместное использование линии. hold/remote Возобновление звонков, а также другие функции, связанные с базовыми звонками, группами переадресации или переадресацией вызовов, не поддерживаются.

-

Маршрутизация вызовов группы поиска: Шаблон маршрутизации вызовов с учетом весовых коэффициентов не поддерживается.

Пользовательский опыт во время переключения на резервный сервер

Если веб-сайт в вашей компании утрачивает подключение к Интернету в момент, когда вы находитесь на этом веб-сайте, возможность совершать и принимать вызовы по-прежнему будет доступна. Это касается как вызовов внутри компании, так и вызовов клиентам за ее пределами. См. Приложение Webex | Жизнеспособность сайта.

Примеры конфигурации

Примеры подключения к телефонной сети общего пользования (PSTN)

Для совершения внешних звонков настройте соединение с телефонной сетью общего пользования (PSTN). В этом разделе описаны некоторые из доступных вариантов и приведены примеры конфигураций. Два основных варианта:

-

Подключение карты голосового интерфейса (VIC) к телефонной сети общего пользования (PSTN).

-

SIP-транк к шлюзу PSTN

Подключение карты голосового интерфейса к телефонной сети общего пользования (PSTN).

Вы можете установить карту голосового интерфейса (VIC) на маршрутизатор и настроить подключение порта к телефонной сети общего пользования (PSTN).

-

Подробную информацию об установке VIC на маршрутизатор см. в руководстве по установке оборудования для вашей модели маршрутизатора.

-

Подробную информацию о настройке VIC, а также примеры см. в Руководстве по настройке голосового порта, Cisco IOS Release 3S.

SIP-транк к шлюзу PSTN

Вы можете настроить SIP-транковое соединение, указывающее на шлюз телефонной сети общего пользования (PSTN). Для настройки транкового соединения на шлюзе используйте конфигурацию voice-class-tenant. Ниже приведен пример конфигурации.

voice class tenant 300

sip-server ipv4::

session transport udp

bind all source-interface GigabitEthernet0/0/1

Настройка удаленного соединения

Для транковых соединений настройте входящие и исходящие соединения для данного транка. Конфигурация зависит от ваших требований. Подробную информацию о настройке см. в Руководстве по настройке Dial Peer, Cisco IOS Release 3S.

Ниже приведены примеры конфигураций:

Исходящие соединения с телефонной сетью общего пользования (PSTN) по протоколам UDP и RTP.

dial-peer voice 300 voip

description outbound to PSTN

destination-pattern +1[2-9]..[2-9]......$

translation-profile outgoing 300

rtp payload-type comfort-noise 13

session protocol sipv2

session target sip-server

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Входящий dial-peer из телефонной сети общего пользования (PSTN) с использованием UDP и RTP.

voice class uri 350 sip

host ipv4:

!

dial-peer voice 190 voip

description inbound from PSTN

translation-profile incoming 350

rtp payload-type comfort-noise 13

session protocol sipv2

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Перевод чисел

Для подключений к телефонной сети общего пользования (PSTN) может потребоваться использование правил преобразования для трансляции внутренних добавочных номеров в номер E.164, который может маршрутизировать телефонная сеть общего пользования. Ниже приведены примеры конфигураций:

Правило трансляции PSTN без +E164

voice translation-rule 350

rule 1 /^\([2-9].........\)/ /+1\1/

voice translation-profile 300

translate calling 300

translate called 300

Правило перевода телефонной системы с +E164

voice translation-rule 300

rule 1 /^\+1\(.*\)/ /\1/

voice translation-profile 300

translate calling 300

translate called 300

Пример вызова в экстренных случаях

В следующем примере приведена конфигурация системы экстренного вызова.

Если наложение Wi-Fi не соответствует IP-подсетям должным образом, то для мобильных устройств, используемых для экстренных вызовов, может быть некорректно сопоставлено ELIN-соединение.

Места реагирования на чрезвычайные ситуации (ERL)

voice emergency response location 1

elin 1 14085550100

subnet 1 192.168.100.0 /26

!

voice emergency response location 2

elin 1 14085550111

subnet 1 192.168.100.64 /26

!

voice emergency response zone 1

location 1

location 2

Исходящие соединения

voice class e164-pattern-map 301

description Emergency services numbers

e164 911

e164 988

!

voice class e164-pattern-map 351

description Emergency ELINs

e164 14085550100

e164 14085550111

!

dial-peer voice 301 pots

description Outbound dial-peer for E911 call

emergency response zone 1

destination e164-pattern-map 301

!

dial-peer voice 301 pots

description Inbound dial-peer for E911 call

emergency response callback

incoming called e164-pattern-map 351

direct-inward-dial