- Home

- /

- Articolo

Survivability sito per Webex Calling

In questo articolo

In questo articolo Feedback?

Feedback?La funzionalità di resilienza del sito garantisce che la tua attività rimanga raggiungibile anche in caso di interruzione della connessione a Webex. Utilizza un gateway di rete locale per fornire servizi di chiamata di riserva agli endpoint in loco durante le interruzioni di rete.

Considerazioni sull'implementazione

Per impostazione predefinita, gli endpoint di Webex Calling operano in modalità attiva, connettendosi al cloud Webex per la registrazione SIP e il controllo delle chiamate. Se la connessione di rete a Webex viene persa, gli endpoint passano automaticamente alla modalità di sopravvivenza e si registrano presso il gateway di sopravvivenza locale. In questa modalità, il gateway fornisce servizi di chiamata di backup di base. Una volta ripristinata la connessione di rete a Webex, il controllo delle chiamate e le registrazioni tornano a essere gestiti tramite il cloud di Webex.

Nella modalità di sopravvivenza sono supportate le seguenti chiamate:

-

Chiamate interne (intrasite) tra endpoint di chiamata Webex supportati

-

Chiamate esterne (in entrata e in uscita) tramite circuito PSTN locale o trunk SIP verso numeri esterni e fornitori di servizi E911.

Per utilizzare questa funzionalità, è necessario configurare un router Cisco IOS XE nella rete locale come Survivability Gateway. Il Survivability Gateway sincronizza quotidianamente le informazioni sulle chiamate dal cloud Webex per gli endpoint presenti in quella sede. Se gli endpoint passano alla modalità di sopravvivenza, il gateway può utilizzare queste informazioni per assumere il controllo delle registrazioni SIP e fornire servizi di chiamata di base.

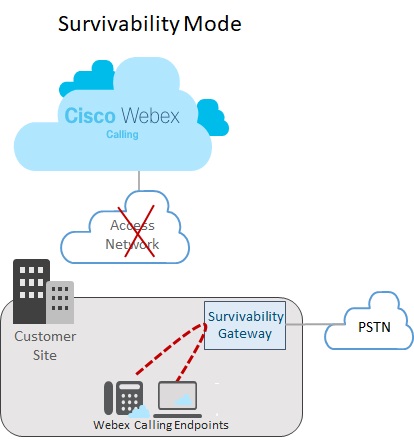

Configurazione in un'unica sede

L'immagine seguente mostra uno scenario di errore di rete in cui la connessione a Webex viene interrotta e gli endpoint del sito Webex operano in modalità di sopravvivenza. Nell'immagine, il Survivability Gateway instrada una chiamata interna tra due endpoint locali senza richiedere una connessione a Webex. In questo caso, il Survivability Gateway è configurato con una connessione PSTN locale. Di conseguenza, i dispositivi terminali in loco in modalità di sopravvivenza possono utilizzare la rete telefonica pubblica (PSTN) per le chiamate in entrata e in uscita verso numeri esterni e fornitori di servizi di emergenza E911.

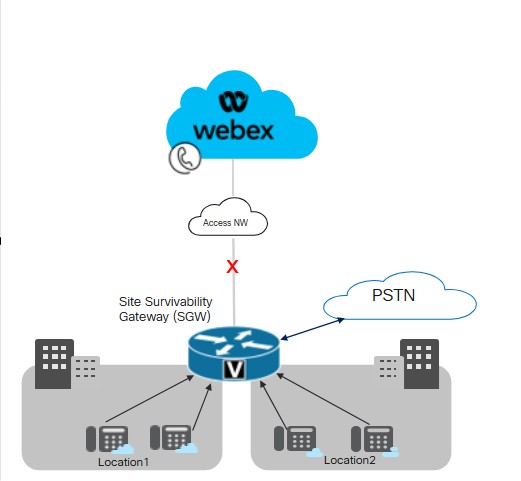

Configurazione multi-sede

L'immagine seguente mostra uno scenario di errore di rete in cui la connessione a Webex viene interrotta e gli endpoint situati in posizioni diverse operano in modalità di sopravvivenza. All'interno della rete LAN sono presenti diverse sedi più piccole, ciascuna mappata a un singolo gateway di sopravvivenza. Questa implementazione ottimizza l'utilizzo delle risorse del gateway, preservando al contempo le configurazioni specifiche di ciascuna sede per l'instradamento delle chiamate.

Cisco raccomanda di mantenere una soglia di latenza di 50 millisecondi per la connettività tra Survivability Gateway e gli endpoint dislocati in diverse sedi all'interno di una LAN.

Condizioni chiave per la sopravvivenza del sito

Le seguenti condizioni si applicano al Survivability Gateway:

-

Il cloud Webex include l'indirizzo IP, il nome host e la porta del Survivability Gateway nel file di configurazione del dispositivo. Di conseguenza, gli endpoint sono in grado di contattare il Survivability Gateway per la registrazione qualora la connessione a Webex si interrompa.

-

La sincronizzazione giornaliera dei dati delle chiamate tra il cloud Webex e il Survivability Gateway include le informazioni di autenticazione per gli utenti registrati. Di conseguenza, gli endpoint possono mantenere registrazioni sicure, anche operando in modalità di sopravvivenza. La sincronizzazione include anche le informazioni di routing per tali utenti.

-

Il Survivability Gateway è in grado di instradare automaticamente le chiamate interne utilizzando le informazioni di routing fornite da Webex. Aggiungere una configurazione trunk PSTN al Survivability Gateway per consentire le chiamate esterne.

-

Ogni sito che implementa Site Survivability richiede un Survivability Gateway all'interno della rete locale.

-

Sia le registrazioni che il controllo delle chiamate tornano al cloud Webex una volta che la connessione di rete Webex viene ripristinata per almeno 30 secondi.

Colocation con Unified SRST

Il Survivability Gateway supporta la co-locazione di una configurazione Webex Survivability e di una configurazione Unified SRST sullo stesso gateway. Il gateway può garantire la resilienza sia per gli endpoint di Webex Calling sia per gli endpoint che si registrano a Unified Communications Manager. Per configurare la colocation:

-

Configura il supporto SRST unificato per gli endpoint che si registrano a Unified Communications Manager. Per la configurazione, vedere Guida all'amministrazione di Cisco Unified SRST.

-

Sullo stesso gateway, segui il flusso di attività di configurazione della resilienza del sito descritto in questo articolo per configurare il gateway con la resilienza del sito per gli endpoint di chiamata Webex.

Considerazioni sull'instradamento delle chiamate in ambienti di colocation.

Quando si configura l'instradamento delle chiamate per scenari di colocation, è necessario tenere in considerazione i seguenti aspetti:

-

Il Survivability Gateway instrada automaticamente le chiamate interne a condizione che entrambi gli endpoint della chiamata siano registrati al Survivability Gateway. Le chiamate interne vengono instradate automaticamente tra tutti i client registrati (SRST o Webex Calling).

-

È possibile che si verifichi una situazione in cui la connessione a un sistema di controllo delle chiamate si interrompe mentre la connessione all'altro sistema di controllo delle chiamate rimane attiva. Di conseguenza, un insieme di endpoint si registra al Survivability Gateway, mentre un altro insieme di endpoint nello stesso sito si registra al controllo primario delle chiamate. In questo caso, potrebbe essere necessario instradare le chiamate tra i due gruppi di endpoint verso un trunk SIP o un circuito PSTN.

-

Le chiamate esterne e le chiamate al numero di emergenza E911 possono essere instradate verso un trunk SIP o un circuito PSTN.

Funzionalità e componenti supportati

La tabella seguente fornisce informazioni sulle funzionalità supportate.

| Funzione | Dispositivi MPP e app Webex | VG4xx ATA |

|---|---|---|

|

Chiamata interna all'interno del sito |

Supporto automatico senza necessità di configurazioni di routing specifiche sul Survivability Gateway. |

Supporto automatico senza necessità di configurazioni di routing specifiche sul Survivability Gateway. I numeri alternativi non sono supportati. |

|

Chiamate intersito e sulla rete telefonica pubblica (in entrata e in uscita) |

Chiamate PSTN basate su circuito telefonico o trunk SIP. |

Chiamate PSTN basate su circuito telefonico o trunk SIP. |

|

Gestione delle chiamate di emergenza E911 |

Per effettuare una chiamata al numero di emergenza E911 è necessaria una linea PSTN o un trunk SIP. Le chiamate in uscita utilizzano uno specifico numero di identificazione della posizione di emergenza (ELIN) registrato per una determinata posizione di risposta alle emergenze (ERL). Se l'operatore del servizio di emergenza risponde con una chiamata interrotta, il Survivability Gateway instrada la chiamata all'ultimo dispositivo che ha composto il numero di emergenza. |

Per effettuare una chiamata al numero di emergenza E911 è necessaria una linea PSTN o un trunk SIP. Le chiamate in uscita utilizzano uno specifico numero di identificazione della posizione di emergenza (ELIN) registrato per una determinata posizione di risposta alle emergenze (ERL). Se l'operatore del servizio di emergenza risponde con una chiamata interrotta, il Survivability Gateway instrada la chiamata all'ultimo dispositivo che ha composto il numero di emergenza. |

|

Blocco e ripresa chiamata |

Supportato Se si utilizza la musica d'attesa (MOH), è necessario configurare manualmente il Survivability Gateway con un file MOH. |

Le linee analogiche VG4xx ATA non possono mettere le chiamate in attesa o riprenderle. Questa funzione è supportata solo quando viene ricevuta una chiamata in entrata su VG4xx ATA. |

|

Trasferimento di chiamata assistito |

Supportato |

Questa funzione è supportata solo quando viene ricevuta una chiamata in entrata su VG4xx ATA. |

|

Trasferimento chiamata cieco |

Supportato |

Questa funzione è supportata solo quando viene ricevuta una chiamata in entrata su VG4xx ATA. |

|

ID chiamante in entrata (nome) |

Supportato |

Supportato |

|

ID chiamante in entrata (Nome & Numero) |

Supportato |

Supportato |

|

Videochiamata punto a punto |

Supportato |

Non supportato |

|

Chiamata a tre |

Non supportato |

Non supportato |

|

Linee condivise |

Supportato |

Supportato |

|

Linee virtuali |

Supportato |

Non supportato |

|

Inoltro chiamata |

Supporto per inoltro di chiamata a tutti, nessuna risposta e linea occupata. |

Supportato |

|

Gruppo di ricerca |

Supporta le seguenti funzionalità: Sequenziale, parallelo, peer e longest-idle. |

Supportato |

|

Partecipante automatico |

Supportato per la composizione tramite interno |

Supportato |

Dopo aver configurato la funzionalità, la resilienza del sito è disponibile per i seguenti endpoint supportati.

| Tipo | Modelli | Versione minima |

|---|---|---|

| Telefono IP Cisco con firmware multipiattaforma (MPP) |

6821, 6841, 6851, 6861, 6861 Wi-Fi, 6871 7811, 7821, 7841, 7861 8811, 8841, 8851, 8861 8845 (solo audio), 8865 (solo audio), 8875 (video) 9800 Per ulteriori informazioni sui telefoni IP Cisco supportati con firmware multipiattaforma (MPP), consultare: |

12.0(1) Per telefoni 8875 - Phone OS 3.2 e versioni successive Per la serie 9800 - PhoneOS 3.2(1) |

|

Cisco IP Conference Phone |

7832, 8832 |

12.0(1) |

|

App Cisco Webex |

Windows, Mac |

43.2 |

|

Punti terminali analogici |

VG400 ATA, VG410 ATA e VG420 ATA Cisco ATA 191 e 192 |

17.16.1a 11.3(1) per ATA 191 e 192 |

I dispositivi di terze parti non sono supportati da Survivability Gateway.

La tabella seguente aiuta a configurare i router Cisco IOS XE come gateway di resilienza. Questa tabella elenca il numero massimo di endpoint supportati da ciascuna piattaforma e la versione minima di IOS XE.

Le funzionalità di Webex Calling Survivability Gateway sono disponibili con Cisco IOS XE Dublin versione 17.12.3 o versioni successive. Le funzionalità Gruppo di chiamata, Inoltro di chiamata e Risponditore automatico sono disponibili a partire da iOS 17.18.2 e versioni successive.

| Modello | Numero massimo di registrazioni degli endpoint | Versione minima |

|---|---|---|

|

Router per servizi integrati 4321 | 50 |

Cisco IOS XE Dublin 17.12.3 o versioni successive |

|

Router per servizi integrati 4331 | 100 | |

|

Router per servizi integrati 4351 | 700 | |

|

Router per servizi integrati 4431 | 1200 | |

|

Router per servizi integrati 4451-X | 2000 | |

|

Router per servizi integrati 4461 | 2000 | |

|

Catalyst Edge 8200L-1N-4T | 1500 | |

|

Catalyst Edge 8200-1N-4T | 2500 | |

|

Catalyst Edge 8300-1N1S-6T | 2500 | |

|

Catalyst Edge 8300-2N2S-6T | 2500 | |

|

Catalyst Edge 8300-1N1S-4T2X | 2500 | |

|

Catalyst Edge 8300-2N2S-4T2X | 2500 | |

|

Configurazione ridotta del software Catalyst Edge 8000V | 500 | |

|

Configurazione software media Catalyst Edge 8000V | 1000 | |

|

Configurazione di grandi dimensioni del software Catalyst Edge 8000V | 2000 |

Informazioni di riferimento della porta per Surviability Gateway

|

Scopo connessione: |

Indirizzi di origine |

Porte di origine |

Protocollo |

Indirizzi di destinazione |

Porte di destinazione |

|---|---|---|---|---|---|

|

Segnalazione della chiamata al Survivability Gateway (SIP TLS) |

Dispositivi |

5060-5080 |

TLS |

Gateway survivability |

8933 |

|

Invitare i media a partecipare al Survivability Gateway (SRTP). |

Dispositivi |

19560-19660 |

UDP |

Gateway survivability |

8000-14198 (SRTP su UDP) |

|

Segnalazione di chiamata al gateway PSTN (SIP) |

Gateway survivability |

Temporaneo |

TCP o UDP |

Il tuo gateway PSTN ITSP |

5060 |

|

Contenuto multimediale di chiamata al gateway PSTN (SRTP) |

Gateway survivability |

8000-48198 |

UDP |

Il tuo gateway PSTN ITSP |

Temporaneo |

|

Sincronizzazione oraria (NTP) |

Gateway survivability |

Temporaneo |

UDP |

Server NTP |

123 |

|

Risoluzione dei nomi (DNS) |

Gateway survivability |

Temporaneo |

UDP |

Server DNS |

53 |

|

Gestione del cloud |

Connettore |

Temporaneo |

HTTPS |

Servizi Webex |

443, 8433 |

Per indicazioni operative sulla modalità cloud, fare riferimento all'articolo della Guida Informazioni di riferimento sulle porte per le chiamate Webex.

Sui router Cisco IOS XE è possibile personalizzare i valori delle impostazioni delle porte. Questa tabella utilizza valori predefiniti a scopo indicativo.

Configurazione delle funzionalità

Flusso di lavoro per la configurazione della resilienza del sito

Completare le seguenti attività per aggiungere la funzionalità di sopravvivenza del sito per una sede Webex Calling esistente. Se la connessione al cloud Webex si interrompe, un Survivability Gateway nella rete locale può fornire il controllo di backup delle chiamate per gli endpoint in quella sede.

Operazioni preliminari

Se è necessario configurare un nuovo gateway da utilizzare come Survivability Gateway, fare riferimento all'articolo Webex Registrare i gateway gestiti Cisco IOS su Webex Cloud per aggiungere il gateway a Control Hub.

| Procedura | Comando o azione | Scopo |

|---|---|---|

|

1 | Assegna il servizio di sopravvivenza a un gateway |

In Control Hub, assegnare il servizio Survivability Gateway a un gateway. |

|

2 | Scarica modello di configurazione |

Scarica il modello di configurazione da Control Hub. Avrai bisogno del modello quando configurerai la riga di comando del gateway. |

|

3 |

Configurare le licenze per il Survivability Gateway. | |

|

4 |

Configurare i certificati per il Survivability Gateway. | |

|

5 |

Utilizza il modello di configurazione scaricato in precedenza come guida per configurare la riga di comando del gateway. Completa tutte le configurazioni obbligatorie presenti nel modello. |

Assegna il servizio di sopravvivenza a un gateway

Operazioni preliminari

| 1 |

Vai a Chiamate sotto Servizie quindi fai clic sulla scheda Gateway gestiti. La vista Gateway gestiti mostra l'elenco dei gateway che gestisci tramite Control Hub.

|

| 2 |

Seleziona il gateway che desideri assegnare come Gateway di resilienza e scegli una delle seguenti opzioni, in base al valore del campo Servizio :

|

| 3 |

Dal menu a tendina del tipo di servizio, selezionare Survivability Gateway e compilare i seguenti campi:

Una volta completata la registrazione, i dettagli relativi alla posizione verranno visualizzati nella pagina Gateway gestiti. |

| 4 |

Fare clic su Assegna. La vista Gateway gestiti mostra l'elenco delle posizioni assegnate al gateway.

|

Scarica modello di configurazione

| 1 |

Se sei un'organizzazione partner, Partner Hub verrà lanciato. Per aprire Control Hub, fai clic sulla vista Cliente in Partner Hub e seleziona il cliente corrispondente oppure seleziona La mia organizzazione per aprire le impostazioni di Control Hub per l'organizzazione partner. |

| 2 |

Vai a . |

| 3 |

Fare clic sul Gateway di sopravvivenza appropriato. |

| 4 |

Fai clic su Scarica modello di configurazione e scarica il modello sul tuo computer fisso o portatile. |

Configura le licenze

| 1 |

Accedere alla modalità di configurazione globale sul router: |

| 2 |

Configura le licenze utilizzando i comandi applicabili solo alla tua specifica piattaforma.

Quando si configura una velocità di trasmissione superiore a 250 Mbps, è necessaria una licenza della piattaforma HSEC. |

Configura i certificati

Configurare i certificati su Cisco IOS XE

Completa i seguenti passaggi per richiedere e creare i certificati per il Survivability Gateway. Utilizzare certificati firmati da un'Autorità di Certificazione riconosciuta pubblicamente.

La piattaforma Survivability Gateway supporta solo certificati CA pubblicamente noti. Per Survivability Gateway non è possibile utilizzare certificati CA privati o aziendali.

Per un elenco delle autorità di certificazione radice supportate per le chiamate Webex, vedere Quali autorità di certificazione radice sono supportate per le chiamate alle piattaforme audio e video Cisco Webex?.

La piattaforma Survivability Gateway non supporta i certificati wildcard.

Esegui i comandi dal codice di esempio per completare i passaggi. Per ulteriori informazioni su questi comandi, insieme ad altre opzioni di configurazione, consultare il capitolo " Supporto SIP TLS" nella Guida alla configurazione di Cisco Unified Border Element.

| 1 |

Accedere alla modalità di configurazione globale eseguendo i seguenti comandi: |

| 2 |

Genera la chiave privata RSA eseguendo il seguente comando. Il modulo della chiave privata deve essere di almeno 2048 bit. |

| 3 |

Configurare un trustpoint per ospitare il certificato del Survivability Gateway. Il nome di dominio completo (FQDN) del gateway deve utilizzare lo stesso valore impiegato durante l'assegnazione del servizio di resilienza al gateway. |

| 4 |

Genera una richiesta di firma del certificato eseguendo il comando Quando richiesto, inserire Una volta visualizzato il CSR sullo schermo, utilizza Blocco note per copiare il certificato in un file che potrai inviare a un'autorità di certificazione (CA) supportata. Se il fornitore del servizio di firma dei certificati richiede un CSR in formato PEM (Privacy Enhanced Mail), aggiungi un'intestazione e un piè di pagina prima dell'invio. Ad esempio: |

| 5 |

Dopo che l'autorità di certificazione (CA) ti ha rilasciato un certificato, esegui il comando Quando richiesto, incolla la base 64 CER/PEM Emissione del contenuto del certificato CA (non del certificato del dispositivo) nel terminale. |

| 6 |

Importa il certificato host firmato nel trustpoint utilizzando il comando Quando richiesto, incolla la base 64 CER/PEM certificato nel terminale. |

| 7 |

Verifica che il certificato CA radice sia disponibile: La soluzione Webex Calling supporta esclusivamente le autorità di certificazione pubblicamente riconosciute. I certificati CA privati o aziendali non sono supportati. |

| 8 |

Se il certificato della tua CA radice non è incluso nel pacchetto, acquisiscilo e importalo in un nuovo punto di attendibilità. Eseguire questo passaggio se non è disponibile un certificato radice CA pubblicamente noto per il gateway Cisco IOS XE. Quando richiesto, incolla la base 64 CER/PEM il contenuto del certificato nel terminale. |

| 9 |

Utilizzando la modalità di configurazione, specificare il punto di fiducia predefinito, la versione TLS e le impostazioni predefinite di SIP-UA con i seguenti comandi. |

Certificati di importazione e coppie di chiavi

È possibile importare certificati CA e coppie di chiavi come un pacchetto utilizzando il formato PKCS12 (.pfx o .p12). È possibile importare il pacchetto da un file system locale o da un server remoto. PKCS12 è un formato di certificato di tipo speciale. Raggruppa l'intera catena di certificati, dal certificato radice al certificato di identità, insieme alla coppia di chiavi RSA. In altre parole, il pacchetto PKCS12 che importi include la coppia di chiavi, i certificati host e i certificati intermedi. Importa un bundle PKCS12 per i seguenti scenari:

-

Esporta da un altro router Cisco IOS XE e importa nel tuo router Survivability Gateway.

-

Generazione del bundle PKCS12 al di fuori del router Cisco IOS XE tramite OpenSSL

Segui questi passaggi per creare, esportare e importare certificati e coppie di chiavi per il tuo router Survivability Gateway.

| 1 |

(Facoltativo) Esporta il pacchetto PKCS12 necessario per il router Survivability Gateway. Questo passaggio è applicabile solo se si esporta da un altro router Cisco IOS XE. |

| 2 |

(Facoltativo) Creare un pacchetto PKCS12 utilizzando OpenSSL. Questo passaggio è applicabile solo se si genera un bundle PKCS12 al di fuori di Cisco IOS XE utilizzando OpenSSL. |

| 3 |

Importa il pacchetto di file in formato PKCS12. Di seguito è riportata una configurazione di esempio per il comando e i dettagli relativi ai parametri configurabili:

Il comando crypto pki import crea automaticamente il trustpoint per ospitare il certificato. |

| 4 |

Utilizzando la modalità di configurazione, specificare il punto di fiducia predefinito, la versione TLS e le impostazioni predefinite di SIP-UA con i seguenti comandi. |

Configurare il Survival Gateway

Configurare il gateway come gateway di sopravvivenza

Utilizza il modello di configurazione scaricato in precedenza come guida per configurare la riga di comando del gateway. Completa le configurazioni obbligatorie nel modello.

I seguenti passaggi contengono esempi di comandi, corredati da una spiegazione degli stessi. Modifica le impostazioni in base alla tua implementazione. Le parentesi angolari (ad esempio, ) identificano le impostazioni in cui è necessario inserire i valori applicabili alla propria implementazione. Le varie impostazioni <tag> utilizzano valori numerici per identificare e assegnare insiemi di configurazioni.

- Salvo diversa indicazione, questa soluzione richiede il completamento di tutte le configurazioni descritte in questa procedura.

- Quando si applicano le impostazioni dal modello, sostituire

%tokens%con i valori desiderati prima di copiare nel gateway. - Per ulteriori informazioni sui comandi, consultare Riferimento ai comandi di Webex Managed Gateway. Utilizzate questa guida a meno che la descrizione del comando non vi rimandi a un documento diverso.

| 1 |

Accedere alla modalità di configurazione globale. Dove:

|

| 2 |

Eseguire le configurazioni del servizio voce:

Spiegazione dei comandi:

|

| 3 |

Abilita la funzionalità di sopravvivenza sul router: Spiegazione dei comandi:

|

| 4 |

Configurare i server NTP:

|

| 5 |

(Opzionale). Configura le autorizzazioni di chiamata generali per la classe di restrizione: L'esempio precedente crea un insieme di classi di restrizione personalizzate denominate categorie (ad esempio, |

| 6 |

Configura un elenco di codec preferiti. Ad esempio, il seguente elenco specifica g711ulaw come codec preferito, seguito da g711alaw. Spiegazione dei comandi:

|

| 7 |

Configurare i pool di registri vocali predefiniti: Spiegazione dei comandi:

|

| 8 |

Configurare le chiamate di emergenza: Spiegazione dei comandi:

Se la rete Wi-Fi non corrisponde correttamente alle sottoreti IP, le chiamate di emergenza per i dispositivi mobili potrebbero non avere la mappatura ELIN corretta. |

| 9 |

Configurare i dial peer per la rete telefonica pubblica (PSTN). Per un esempio di configurazione del dial peer, vedere Esempi di connessione PSTN. |

| 10 |

Opzionale. Attiva la riproduzione di musica d'attesa sul router. È necessario memorizzare un file musicale nella memoria flash del router in formato G.711. Il file può essere in formato .au o .wav, ma deve contenere dati a 8 bit e 8 kHz (ad esempio, formato dati ITU-T A-law o mu-law). Spiegazione dei comandi:

|

Sincronizzazione completa su richiesta

Opzionale. Completa questa procedura solo se desideri eseguire una sincronizzazione immediata su richiesta. Questa procedura non è obbligatoria, poiché Webex Cloud sincronizza automaticamente i dati delle chiamate con il Survivability Gateway una volta al giorno.

| 1 |

Se sei un'organizzazione partner, Partner Hub verrà lanciato. Per aprire Control Hub, fai clic sulla vista Cliente in Partner Hub e seleziona il cliente corrispondente oppure seleziona La mia organizzazione per aprire le impostazioni di Control Hub per l'organizzazione partner. |

| 2 |

Vai a . |

| 3 |

Fai clic sul Gateway di sopravvivenza appropriato per aprire la vista Servizio di sopravvivenza per quel gateway. |

| 4 |

Fai clic sul pulsante Sincronizza. |

| 5 |

Fare clic su Invia. La sincronizzazione potrebbe richiedere fino a 10 minuti.

|

Modifica le proprietà del Gateway di sopravvivenza

| 1 |

Se sei un'organizzazione partner, Partner Hub verrà lanciato. Per aprire Control Hub, fai clic sulla vista Cliente in Partner Hub e seleziona il cliente corrispondente oppure seleziona La mia organizzazione per aprire le impostazioni di Control Hub per l'organizzazione partner. |

| 2 |

Vai a . |

| 3 |

Fai clic sul Gateway di sopravvivenza appropriato per aprire la vista Servizio di sopravvivenza per quel gateway. |

| 4 |

Fai clic sul pulsante Modifica e aggiorna le impostazioni per quanto segue.

|

| 5 |

Fare clic su Invia. Se si desidera eliminare un Survivability Gateway da Control Hub, prima annullare l'assegnazione del servizio Survivability Gateway. Per ulteriori dettagli, vedere Assegnazione dei servizi ai gateway gestiti. |

Configurazioni per abilitare i CDR sul gateway di sopravvivenza

Il connettore configura automaticamente i comandi relativi ai CDR per facilitare la raccolta delle metriche sul numero di chiamate.

Al termine di un evento di sopravvivenza, il connettore elabora i CDR generati durante il periodo dell'evento, insieme ai dati di configurazione, per identificare i vari conteggi delle chiamate. Le metriche includono il numero totale di chiamate, le chiamate di emergenza e le chiamate esterne, e vengono utilizzate per monitorare l'utilizzo delle funzionalità interne. Al cloud di Webex vengono inviati solo i dati relativi al numero di chiamate, mentre i CDR (Customer Data Record) effettivi non vengono trasmessi.

Di seguito è riportata una configurazione di esempio:

!

gw-accounting file

primary ifs bootflash:guest-share/cdrs/

acct-template callhistory-detail

maximum cdrflush-timer 5

cdr-format detailed

!

Spiegazione dei comandi:

-

primary ifs bootflash:guest-share/cdrs/- Questo comando serve a memorizzare i file CDR nella cartella guest-share per consentirne l'accesso tramite il connettore. -

acct-template callhistory-detail- Questo comando è necessario per includere il tag dial-peer nel CDR. -

maximum cdrflush-timer 5- Il valore predefinito è 60 minuti, ma impostandolo a 5 minuti è possibile registrare i CDR nel file più rapidamente. -

cdr-format detailed- Questo è il formato predefinito. Il formato compatto non è adatto in quanto non include il tag dial-peer.

Configurazioni per abilitare l'inoltro di chiamata

La funzionalità di inoltro di chiamata fa parte delle caratteristiche di resilienza che garantiscono la gestione continua delle chiamate durante le interruzioni di rete, quando viene persa la connessione al cloud Webex. Il gateway di resilienza funge da gateway di fallback locale, consentendo agli endpoint di registrarsi localmente e di mantenere le funzionalità di chiamata essenziali.

-

Il comportamento di inoltro delle chiamate in modalità di sopravvivenza è gestito dal gateway di sopravvivenza tramite la configurazione del pool, le configurazioni dei dial-peer e le politiche di routing che gestiscono le chiamate localmente o le instradano attraverso trunk PSTN o SIP.

-

Il gateway di resilienza disabilita i servizi supplementari SIP REFER, SIP temporaneamente spostato per l'inoltro di chiamata e trasferimento di chiamata, poiché Webex Calling non utilizza questi metodi in modalità di resilienza.

Configurare i pool di registri vocali per gli scenari di inoltro di chiamata:

|

Per utilizzare la funzione di inoltro di chiamata, configurare il comando

|

Configurazioni per abilitare il gruppo di caccia

Questa tabella fornisce una mappatura per la configurazione della funzionalità del gruppo di caccia in Control Hub e per l'utilizzo dei comandi del gateway di sopravvivenza.

| Caratteristiche del gruppo Hunt | Configurazione tramite Control Hub | Comandi del gateway di sopravvivenza |

|---|---|---|

|

Seleziona il modello di instradamento delle chiamate |

Top-Down/Simultaneous/Circular/Longest-idle | Sequential/Parallel/Peer/Longest-idle |

|

Aggiungi il gruppo di caccia |

Aggiungi un gruppo di caccia con nome e numero di telefono per ogni località. | Per aggiungere un gruppo di caccia, utilizzare le parentesi voice hunt-group quadre . Quindi aggiungi il numero di telefono usando il comando pilot e il nome del gruppo di ricerca con il comando description |

|

Seleziona Utenti, aree di lavoro o linee virtuali da aggiungere |

Selezionare gli agenti che faranno parte del gruppo di caccia. |

Configura l'elenco degli agenti utilizzando il comando |

|

Avanza dopo il numero impostato di squilli |

Configura utilizzando l'opzione Imposta il numero di anelli |

Configurare utilizzando il comando |

|

Avanza quando occupato |

Configura utilizzando l'opzione Avanza quando occupato |

Configura utilizzando il comando |

|

Devia chiamate quando tutti gli agenti sono irraggiungibili | Configura utilizzando l'opzione Devia le chiamate quando tutti gli agenti non sono raggiungibili |

Configura utilizzando il comando |

|

Devia le chiamate quando tutti gli agenti sono occupati o il gruppo di risposta è occupato |

Configura utilizzando l'opzioneDevia le chiamate quando tutti gli agenti sono occupati o il gruppo di ricerca è occupato |

Configura utilizzando |

-

Configurare un gruppo di caccia anelli sequenziali

voice hunt-group 1 sequential pilot 1111 number 1 1001 number 2 1002 number 3 7089001 number 4 7089002 number 5 +1210903443 ..... ..... timeout 20 final 1009 statistics collect description present-call idle-phone -

Configurare un gruppo Hunt con anelli paralleli

voice hunt-group 2 parallel pilot 2222 number 1 2001 number 2 2002 number 3 2089001 number 4 2089002 number 5 +12109034433 ..... ..... timeout 60 final 1009 statistics collect description

Descrizione dei comandi:

-

voice hunt-group- Questo comando viene utilizzato per definire e accedere alla modalità di configurazione per un gruppo di caccia. -

parallel- Questa parola chiave specifica il metodo o l'algoritmo del gruppo di ricerca che il sistema utilizzerà per distribuire le chiamate in arrivo tra i membri di tale gruppo. -

number- Crea un elenco di extensions/e164 numbers/ESN che sono membri di un gruppo di ricerca vocale. Nessun numero presente nell'elenco può corrispondere al numero pilota di un altro gruppo di caccia. -

pilot- Questo è il numero principale o il numero di riferimento del gruppo di caccia. Per contattare il gruppo di caccia, è necessario comporre questo numero. -

timeout- Imposta il tempo massimo, in secondi, che il gruppo di caccia impiegherà a chiamare i propri membri prima di intraprendere l'azione successiva. -

final- Questo comando specifica il numero di fallback. -

statistics collect- Consente la raccolta di statistiche operative per il gruppo di caccia. -

descriptin- descrizione del gruppo di caccia -

present-call idle-phone- Presenta la chiamata solo agli agenti che sono inattivi.

Di seguito è riportato un esempio di output del comando show voice hunt-group statistics. L'output comprende chiamate dirette a un numero di gruppo di ricerca vocale e chiamate dalla coda o da B-ACD.

Router# show voice hunt-group 1 statistics last 1 h

Wed 04:00 - 05:00

Max Agents: 3

Min Agents: 3

Total Calls: 9

Answered Calls: 7

Abandoned Calls: 2

Average Time to Answer (secs): 6

Longest Time to Answer (secs): 13

Average Time in Call (secs): 75

Longest Time in Call (secs): 161

Average Time before Abandon (secs): 8

Calls on Hold: 2

Average Time in Hold (secs): 16

Longest Time in Hold (secs): 21

Per agent statistics:

Agent: 5012

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 70

Longest Time in Call (secs): 150

Totals Calls on Hold: 1

Average Hold Time (secs): 21

Longest Hold Time (secs): 21

From Queue:

Total Calls Answered: 3

Average Time in Call (secs): 55

Longest Time in Call (secs): 78

Total Calls on Hold: 2

Average Hold Time (secs): 19

Longest Hold Time (secs): 26

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5013

From Direct Call:

Total Calls Answered: 3

Average Time in Call (secs): 51

Longest Time in Call (secs): 118

Totals Calls on Hold: 1

Average Hold Time (secs): 11

Longest Hold Time (secs): 11

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 4

Longest Time in Call (secs): 4

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Agent: 5014

From Direct Call:

Total Calls Answered: 1

Average Time in Call (secs): 161

Longest Time in Call (secs): 161

From Queue:

Total Calls Answered: 1

Average Time in Call (secs): 658

Longest Time in Call (secs): 658

Total Loged in Time (secs): 3000

Total Loged out Time (secs): 600

Queue related statistics:

Total calls presented to the queue: 5

Calls handoff to IOS: 5

Number of calls in the queue: 0

Average time to handoff (secs): 2

Longest time to handoff (secs): 3

Number of abandoned calls: 0

Average time before abandon (secs): 0

Calls forwarded to voice mail: 0

Calls answered by voice mail: 0

Number of error calls: 0

Router# sh voice hunt-group

Group 1

type: sequential

pilot number: 4444, peer-tag 2147483647

list of numbers:

Member Used-by State Login/Logout

====== ======= ===== ============

1001 1001 up -

1003 1003 up -

preference: 0

preference (sec): 0

timeout: 15

final_number:

auto logout: no

stat collect: no

phone-display: no

hlog-block: no

calls in queue: 0

overwrite-dyn-stats: no

members logout: no

present-call idle-phone: no

webex-sgw-bgl14#

Configurazioni per abilitare la distribuzione automatica di base delle chiamate (B-ACD)

Il servizio base di distribuzione automatica delle chiamate (B-ACD) e di risponditore automatico (AA) fornisce la risposta automatica alle chiamate in uscita con messaggi di benvenuto e menu che consentono ai chiamanti di selezionare il reparto appropriato o di comporre numeri di interno noti.

B-ACD offre un servizio di risposta automatica e distribuzione delle chiamate tramite menu interattivi e gruppi di ricerca locali. L'applicazione B-ACD comprende servizi di risponditore automatico (AA) e un servizio di gestione della coda di chiamata. Il risponditore automatico B-ACD supporta le chiamate PSTN negoziate con trunk SIP in entrata con codec g711ulaw

B-ACD supporta gruppi di ricerca vocale con supporto sequenziale, parallelo, peer, chiamata inattiva più lunga, linee condivise SIP e linee condivise miste.

Una chiamata in arrivo compone il numero pilota B-ACD AA e ascolta un messaggio vocale che fornisce un saluto e istruzioni per aiutare il chiamante a instradare automaticamente la chiamata.

Limiti

Utilizzare lo stesso codec sia per le chiamate in entrata che per quelle in uscita durante il trasferimento delle chiamate. L'utilizzo di codec diversi non è supportato. iOS non avvierà il transcodificatore per le chiamate gestite da alcuna applicazione TCL.

Componenti B-ACD

L'applicazione B-ACD consiste in un servizio di gestione delle code di chiamata e in uno o più servizi di assistenza telefonica (AA). I componenti configurabili di questi servizi sono:

-

Numero pilota

-

Messaggio di benvenuto e altri file audio

-

Opzioni di menu

-

Chiama per interno

Numero pilota

Ogni servizio dell'AA ha un proprio numero pilota AA che gli utenti devono comporre per contattare l'AA. Questo numero è specificato nel comando param aa-pilot. Il numero pilota AA non è associato ad alcun numero di telefono di un agente o a un telefono fisico, ma è necessario definire un dial peer con il numero pilota AA come numero chiamato in entrata, in modo che questo numero sia raggiungibile dai chiamanti esterni.

Messaggio di benvenuto e altri file audio

Il messaggio di benvenuto è un file audio che viene riprodotto quando si risponde a una chiamata dal numero pilota. Questo file audio è uno dei numerosi file audio utilizzati con il servizio B-ACD per informare i chiamanti del loro stato e delle azioni che possono intraprendere. È possibile creare file audio personalizzati che descrivono le opzioni di menu disponibili per chi chiama. I file audio B-ACD sono descritti nelle sezioni seguenti:

Registrazione di nuovo dei file audio predefiniti

Per ogni punto della sceneggiatura vengono forniti file audio predefiniti, che vengono consegnati a chi effettua la chiamata. Scarica i file audio predefiniti dal link e copiali in una posizione accessibile al router B-ACD, come ad esempio una memoria flash o un server TFTP. Sul sito web è possibile trovare i file audio e i file di script compressi in un file tar. Nella tabella sono elencati i file predefiniti e i relativi messaggi. È possibile registrare nuovamente messaggi personalizzati sovrascrivendo i messaggi predefiniti, ma non è possibile modificare i nomi dei file audio, salvo quanto specificamente descritto nella sezione Modifica dei codici lingua e dei nomi dei file.

Per registrare nuovamente e installare i messaggi audio predefiniti prima di utilizzare un servizio B-ACD per la prima volta, seguire i passaggi descritti in Download di script Tcl e messaggi audio. Per registrare nuovamente i messaggi audio in un servizio B-ACD esistente, seguire i passaggi descritti in Aggiornamento dei parametri dello script e dei messaggi audio (solo composizione tramite interno).

| Nome file predefinito | Annuncio predefinito | Durata dell'annuncio di default |

|---|---|---|

en_bacd_welcome.au |

"Grazie per aver chiamato." Include una pausa di due secondi dopo il messaggio. |

3 secondi |

en_bacd_options_menu.au |

Per le vendite premere 1 (pausa) Per contattare l'assistenza clienti, premere 2 (pausa). Per chiamare tramite interno premere 3 (pausa) Per parlare con un operatore, premere zero. Include una pausa di quattro secondi dopo il messaggio. |

15seconds |

en_bacd_disconnect.au |

“Al momento non siamo in grado di rispondere alla sua chiamata.” Riprova successivamente. Grazie per aver chiamato." Include una pausa di quattro secondi dopo il messaggio. |

10seconds |

en_bacd_invalidoption. au |

Hai inserito un'opzione non valida. Per favore, riprova. Include una pausa di un secondo dopo il messaggio. Questo messaggio viene riprodotto quando un chiamante seleziona un'opzione di menu non valida o compone un numero di interno non valido. |

7seconds |

en_bacd_enter_dest.au |

"Si prega di digitare il numero interno che si desidera chiamare." Include una pausa di cinque secondi dopo il messaggio. Questo messaggio viene riprodotto quando un chiamante sceglie l'opzione |

7seconds |

en_bacd_allagentsbusy. au |

"Al momento tutti gli operatori sono impegnati ad assistere altri clienti." Rimanere in attesa per ricevere assistenza. Qualcuno sarà da te a breve. Include una pausa di due secondi dopo il messaggio. Questo messaggio è anche noto come secondo saluto. |

7seconds |

en_bacd_music_on_hol d.au |

La musica d'attesa (MOH) viene riprodotta ai chiamanti del sistema B-ACD. |

60seconds |

Se si decide di registrare nuovamente uno qualsiasi dei file audio, si tenga presente che i messaggi B-ACD richiedono un file audio in formato G.711 (.au) con codifica a 8 bit, mu-law e 8 kHz. Consigliamo i seguenti strumenti audio o altri di qualità simile:

-

Adobe Audition per Microsoft Windows di Adobe Systems Inc. (precedentemente chiamato Cool Edit da Syntrillium Software Corp.)

-

AudioTool per Solaris di Sun Microsystems Inc.

Configurare B-ACD

Ecco alcuni esempi di configurazione:

application

service aa bootflash:app-b-acd-aa-3.0.0.8.tcl

paramspace english index 1

param handoff-string aa

param dial-by-extension-option

paramspace english language en

param aa-pilot

paramspace english location flash:

param welcome-prompt _bacd_welcome.au

param voice-mail

param service-name queue

!

service queue bootflash:app-b-acd-3.0.0.8.tcl

param queue-len 30

param queue-manager-debugs 1

!

! SIP PSTN Dial-Peers for Auto Attendant(BACD) service called aa associated with incoming voice port

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

session protocol sipv2

incoming called-number

dtmf-relay rtp-nte

codec g711ulaw

no vad

!

! TDM PSTN Dial-Peers if not using SIP for Auto Attendant(BACD) service called aa associated with incoming voice pots

dial-peer voice 500 voip

description Inbound dial-peer for Auto Attendant

service aa

incoming called-number

port %tdm_port%

! | Comando | Spiegazione |

|---|---|

param dial-by-extension-option |

Consente ai chiamanti di comporre i numeri interni dopo aver composto il numero di menu specificato. numero-del-menu—Identificativo di un'opzione del menu. Il valore va da 1 a 9. Non esiste un valore predefinito. |

param aa-pilot |

Specifica il numero pilota associato nel dial-peer del risponditore automatico |

param voice-mail |

Definisce una destinazione alternativa per le chiamate a cui non risponde un operatore AA. |

paramspace english language en |

Definisce il codice lingua dei file audio utilizzati per i messaggi vocali dinamici da un'applicazione IVR.

Questo codice lingua deve corrispondere al prefisso di due caratteri utilizzato nei nomi dei file audio, indipendentemente dalla lingua effettivamente utilizzata nel file. Per ulteriori informazioni, consultare il Messaggio di benvenuto e altri file audio |

param welcome-prompt

audio-filename |

Assegna un file audio per il saluto di benvenuto utilizzato da questo servizio AA.

|

Modifica dei codici lingua e dei nomi dei file

-

Il prefisso di qualsiasi nome di file può essere modificato in ch, en, sp o aa. Il prefisso deve corrispondere al codice specificato nel parametro language-code del comando paramspace language, indipendentemente dalla lingua effettivamente utilizzata nel file.

-

Dopo il prefisso, il nome del file del prompt di benvenuto (il valore predefinito è en_bacd_welcome.au) può avere qualsiasi nome identificativo, come definito nel comando

param welcome-prompt. -

Dopo il prefisso, il nome del file del prompt di trascinamento (non viene fornito alcun valore predefinito) può avere qualsiasi nome identificativo, come definito nel comando

param drop-through-prompt.

Nei file audio è possibile registrare un messaggio in qualsiasi lingua. Non è necessario modificare il prefisso di un file che contiene un prompt in una lingua diversa, poiché i prefissi del codice lingua vengono utilizzati per funzionalità che non fanno parte del servizio B-ACD. È importante, tuttavia, che i prefissi del codice lingua dei file corrispondano al codice lingua specificato nel parametro language-code del comando paramspace language, indipendentemente dalla lingua effettivamente utilizzata nel file audio.

Non modificare la parte identificativa del nome di un file audio, ad eccezione del file _bacd_welcome.au. Gli script identificano i file audio che hanno gli stessi nomi identificativi di quelli nella Tabella e che hanno lo stesso prefisso specificato nel comando lingua paramspace.

Le due eccezioni alle regole generali di denominazione dei file sono il file audio del prompt di benvenuto (il valore predefinito è en_bacd_welcome.au) e il file audio del prompt drop-through-option (nessun valore predefinito fornito). Le parti identificative dei nomi dei file per questi due messaggi audio vengono specificate esplicitamente durante la configurazione e sono completamente configurabili dall'utente. Questi file possono utilizzare qualsiasi nome, purché rispettino le seguenti convenzioni:

-

Il prefisso del nome del file deve corrispondere al codice lingua specificato nel comando paramspace language. Ad esempio, en.

-

La parte identificativa del nome del file deve iniziare con un trattino basso. Per esempio,

_welcome_to_xyz.au.

Utilizzo di file audio per descrivere le opzioni del menu

Di default, vengono forniti due file audio per offrire un orientamento iniziale all'utente e illustrargli le opzioni di menu disponibili: en_welcome_prompt.au E en_bacd_options_menu.au. È possibile registrare nuovamente messaggi personalizzati sovrascrivendo i messaggi predefiniti forniti in questi file, come spiegato nella Tabella.

Se il tuo servizio B-ACD utilizza un singolo servizio AA, registra un saluto di benvenuto in en_welcome_prompt.au e registra le istruzioni sulle scelte del menu in en_bacd_options_menu.au.

Se il vostro servizio B-ACD utilizza più servizi degli Alcolisti Anonimi, avrete bisogno di saluti e istruzioni separati per ciascun Alcolista Anonimo, seguendo le seguenti linee guida:

-

Registra un messaggio di benvenuto separato per ogni servizio degli Alcolisti Anonimi, utilizzando un nome diverso per il file audio di ciascun messaggio. Ad esempio:

en_welcome_aa1.auEen_welcome_aa2.au. I messaggi di benvenuto che registri in questi file devono includere sia il saluto che le istruzioni relative alle opzioni del menu. -

Registra il silenzio nel file audio

en_bacd_options_menu.au. Deve essere registrato almeno un secondo di silenzio. Si noti che questo file non contiene le istruzioni del menu quando sono presenti più servizi AA.

Opzioni di menu

Lo scopo di un servizio B-ACD è quello di instradare automaticamente le chiamate alla destinazione corretta all'interno della vostra organizzazione. I servizi interattivi di assistenza clienti consentono di fornire opzioni di menu agli utenti che chiamano, in modo che possano effettuare le scelte più appropriate per le loro chiamate. Nella tabella sono descritte le tipologie di opzioni di menu disponibili in B-ACD. Le opzioni del menu vengono annunciate ai chiamanti tramite messaggi audio, descritti nella sezione Messaggio di benvenuto e altri file audio.

| Tipo | Descrizione | Requisiti | Esempio |

|---|---|---|---|

Dial-by-extension |

Il chiamante preme un numero per poter comporre un interno conosciuto. Il numero di menu utilizzato per questa opzione non deve essere uguale a nessun numero di menu (aa-hunt) utilizzato con il servizio di coda di chiamata. |

Nessun requisito. |

Dopo aver ascoltato le opzioni del menu, il chiamante compone il numero 4 e può quindi chiamare un numero interno. |

Opzione di chiamata tramite interno

Il servizio B-ACD può anche includere un'opzione di chiamata tramite interno, che consente ai chiamanti di comporre i numeri interni quando ne conoscono già il numero. L'opzione di chiamata tramite interno viene visualizzata come opzione di menu.

L'opzione di chiamata tramite interno viene configurata specificando un numero di voce di menu per il parametro di chiamata tramite interno. Quando si utilizza il seguente comando, i chiamanti possono comporre 1 seguito da un numero di interno.

param dial-by-extension-option 1 All'interno di un servizio di coda di chiamata B-ACD, il numero di opzione di composizione per interno e i numeri di opzione del gruppo di ricerca devono essere mutuamente esclusivi. Questa restrizione implica che il numero di opzione utilizzato per la composizione tramite interno non può essere uguale a nessuno dei numeri di opzione utilizzati con le opzioni aa-hunt. Ad esempio, se si utilizzano i valori da aa-hunt1 a aa-hunt5 per specificare i gruppi di ricerca nella configurazione del servizio di coda di chiamata, è possibile utilizzare l'opzione 6 per la composizione tramite interno, ma non i numeri da 1 a 5.

Se tutti e dieci i numeri aa-hunt sono utilizzati per i gruppi di ricerca nel servizio di coda di chiamata, non rimane alcuna opzione disponibile per la composizione per interno. Si noti che questa restrizione si basa su tutti i numeri di opzione (numeri aa-hunt) utilizzati con il servizio di gestione delle chiamate in coda e non sui numeri di opzione utilizzati con un'applicazione AA.

Download di script Tcl e prompt audio

Segui questi passaggi per preparare i file di script e i file di prompt necessari per il tuo servizio B-ACD.

-

Copia il file tar nella memoria bootflash del router SGW.

Decomprimi i file tcl e audio utilizzando il comando:

archive tar /xtract bootflash:cme-b-acd-3.0.0.8.tar bootflash:- Se necessario, registra nuovamente i file audio.

Spiegazione dei comandi:

| Comando | Spiegazione |

|---|---|

|

Scarica il file tar di B-ACD |

Scarica il file tar B-ACD denominato Questo file tar contiene lo script Tcl AA, lo script Tcl per la coda di chiamate e i file audio predefiniti necessari per il servizio B-ACD. |

enable |

Abilita la modalità EXEC privilegiata sul router SGW. Inserisci la password se richiesto. |

archivetar/xtract flash: |

Decomprime i file presenti nell'archivio B-ACD e li copia nella memoria flash. I seguenti file sono contenuti nel file

|

|

Registrare se necessario | Registra nuovamente i file audio con i tuoi messaggi personalizzati, ma non modificare i nomi dei file audio. |

Esempi

L'esempio seguente estrae i file dall'archivio denominato cme-b-acd-2.1.0.0 sul server all'indirizzo 192.168.1.1 e li copia nella memoria flash del router B-ACD.

archive tar /xtract tftp://192.168.1.1/cme-b-acd-2.1.0.0.tar flash:Aggiornamento dei parametri dello script e dei messaggi audio (solo per chiamate tramite interno)

È possibile aggiornare i parametri dello script B-ACD apportando modifiche alla configurazione di Cisco IOS. Affinché le modifiche ai parametri abbiano effetto, è necessario arrestare e ricaricare gli script B-ACD su cui sono state apportate le modifiche. Se si registrano nuovamente i messaggi audio, è necessario ricaricare i file dei messaggi audio che sono stati modificati.

-

Determina gli ID di sessione di tutte le sessioni attive.

Utilizzare il comando

showcall application sessionsin modalità EXEC privilegiata per ottenere i numeri di ID di sessione (SID) dei servizi AA e di coda di chiamata. Se la sessione AA non ha chiamate attive, il nome dello script AA non viene visualizzato nell'output del comandoshow call application sessions. - Interrompere le sessioni del servizio B-ACD AA e della coda di chiamate, se necessario. Utilizzando i numeri ID di sessione del passaggio 1, interrompere le sessioni del servizio B-ACD AA e della coda di chiamate. Utilizzare il comando

call application session stopin modalità EXEC privilegiata per arrestare le sessioni AA e di coda di chiamata. - Ricarica lo script AA e gli script della coda di chiamate. Utilizza il comando

call application voice loadin modalità EXEC privilegiata per ricaricare gli script. - Se un file di prompt audio è stato modificato, ricaricarlo. Utilizzare il comando

audio-prompt loadin modalità EXEC privilegiata per ricaricare un file audio. Ripeti questo comando per ogni file audio che è stato modificato.

Verifica dello stato B-ACD

Utilizzare il comando show call application sessions per verificare che B-ACD sia attivo.

L'esempio seguente mostra una sessione con applicazioni di anti-accettazione (AA) e di gestione della coda di chiamata attive. Il campo "App" indica il nome del servizio, mentre il campo "Url" indica il percorso del file di script dell'applicazione.

Session ID 17

App: aa

Type: Service

Url: flash:app-b-acd-aa-2.1.0.0.tcl

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tcl L'esempio seguente mostra una sessione con la sola applicazione di coda attiva. Lo script AA non compare nell'output del comando show call application sessions perché non ci sono chiamate attive. Il nome del servizio AA viene visualizzato nell'output solo quando è in corso una chiamata. Lo script della coda di chiamate si attiva dopo la prima chiamata in arrivo e rimane attivo anche in assenza di chiamate in corso.

Router# show call application sessions

Session ID 12

App: queue

Type: Service

Url: flash:app-b-acd-2.1.0.0.tclÈ possibile aggiornare i parametri dello script B-ACD apportando modifiche alla configurazione di Cisco IOS. Affinché le modifiche ai parametri abbiano effetto, è necessario arrestare e ricaricare gli script B-ACD modificati, come spiegato nei passaggi seguenti. Se si registrano nuovamente i messaggi audio, è necessario ricaricare i file dei messaggi audio che sono stati modificati.

-

Determina gli ID di sessione di tutte le sessioni attive:

Utilizzare il comando

show call application sessionsin modalità EXEC privilegiata per ottenere i numeri di ID di sessione (SID) dei servizi AA e di coda di chiamata. Se la sessione AA non ha chiamate attive, il nome dello script AA non viene visualizzato nell'output del comandoshow call application sessions.L'esempio seguente mostra una sessione con chiamate attive. Il campo "App" è il nome del servizio assegnato allo script della coda di chiamate e allo script AA. È possibile visualizzare i nomi dei servizi anche nell'output del comando show running-config.

Router# show call application sessions Session ID 17 App: aa Type: Service Url: bootflash:app-b-acd-aa-3.0.0.8.tcl Session ID 12 App: queue Type: Service Url: bootflash:app-b-acd-3.0.0.8.tcl - Interrompere le sessioni di servizio B-ACD AA e di gestione della coda di chiamate, se necessario.

Utilizzando i numeri ID di sessione del passaggio 1, arrestare le sessioni del servizio B-ACD AA e del servizio di coda di chiamata. Utilizzare il comando

call application session stopin modalità EXEC privilegiata per arrestare le sessioni AA e di coda di chiamata.Router# call application session stop id 17 Router# call application session stop id 12Quando si utilizza il comando di arresto della sessione dell'applicazione di chiamata per un servizio AA, si verificano le seguenti azioni:

Il servizio AA è sospeso.

Tutte le chiamate attualmente connesse al servizio AA vengono interrotte.

Il nome del servizio AA viene rimosso dall'output per il comando

show call application sessions.Per evitare che le chiamate si interrompano, attendere che non ci siano chiamate in arrivo prima di ricaricare lo script, ad esempio al di fuori dell'orario di lavoro.

Se il nome di un servizio AA non compare nell'output del comando

show call application sessions, significa che non ci sono sessioni di chiamata e non è necessario emettere un comandocall application session stopper esso. -

Ricarica lo script AA e gli script della coda di chiamate

Utilizzare il comando

call application voice loadin modalità EXEC privilegiata per ricaricare gli script.Router# call application voice load aa Router# call application voice load queue -

Se un file di prompt audio è stato modificato, ricaricalo

Utilizzare il comando

audio-prompt loadin modalità EXEC privilegiata per ricaricare un file audio. Ripeti questo comando per ogni file audio che viene modificato.Router# audio-prompt load flash:en_bacd_welcome.au Reload of flash:en_bacd_welcome.au successful

Limitazioni e restrizioni

-

La disponibilità del servizio della rete telefonica pubblica commutata (PSTN) dipende dai trunk SIP o dai circuiti PSTN disponibili durante un'interruzione di rete.

-

I dispositivi con connettività 4G e 5G (ad esempio, l'app Webex per dispositivi mobili o tablet) potrebbero comunque essere in grado di registrarsi a Webex Calling anche durante le interruzioni di servizio. Di conseguenza, durante un'interruzione del servizio potrebbero non essere in grado di chiamare altri numeri dalla stessa postazione.

-

Le modalità di composizione del numero potrebbero funzionare in modo diverso in modalità Sopravvivenza rispetto alla modalità Attiva.

-

Il Survivability Gateway deve utilizzare un indirizzo IPv4. IPv6 non è supportato.

-

Per registrarsi correttamente al Survivability Gateway, l'utente deve disporre sia di un interno telefonico che di un numero di telefono configurati.

-

L'aggiornamento dello stato di sincronizzazione su richiesta nell'Hub di controllo potrebbe richiedere fino a 30 minuti.

-

La funzione di chiamata non è supportata in modalità Sopravvivenza.

-

Non configurare il comando

SIP bindnella modalità di configurazione del servizio vocale VoIP. Ciò comporta l'errore di registrazione degli endpoint con Survivability Gateway. -

Assicurarsi che i numeri identificativi aziendali (ESN) siano univoci nelle diverse sedi fisiche, al fine di evitare conflitti e migliorare la tracciabilità, la ridondanza e l'affidabilità in caso di guasto.

In modalità Sopravvivenza si applicano le seguenti limitazioni:

-

Tasti funzione MPP: Le funzioni come Park, Unpark, Barge, Pickup, Group Pickup e Call Pull non sono supportate, ma non risultano disabilitate sul dispositivo.

-

Linee condivise: Le chiamate effettuate verso linee condivise possono squillare su tutti i dispositivi; tuttavia, altre funzionalità delle linee condivise, come il monitoraggio remoto dello stato della linea, la messa in attesa, la ripresa della chiamata, la modalità Non disturbare sincronizzata e l'inoltro di chiamata, non sono disponibili.

-

Conferenza: Le funzioni di conferenza o chiamata a tre non sono supportate.

-

Distribuzione automatica di base delle chiamate (B-ACD): Il servizio con Survivability Gateway e Local Gateway collocati nello stesso luogo non è supportato.

-

Cronologia chiamate: Le chiamate effettuate vengono memorizzate localmente nella cronologia delle chiamate sia sui dispositivi MPP che sull'app Webex.

-

Gruppi di caccia: È possibile configurare fino a 100 gruppi di caccia, ciascuno dei quali può ospitare un massimo di 32 utenti.

-

Aspetto migliorato delle chiamate condivise: Funzionalità come la notifica dello stato della linea, la linea condivisa hold/remote Riprendi e altri con chiamate di base, gruppo di ricerca o inoltro di chiamata non sono supportati.

-

Instradamento chiamate del gruppo di ricerca: Il modello di instradamento delle chiamate ponderato non è supportato.

Esperienza utente durante il failover

Se un sito della tua azienda perde la connettività Internet e ti trovi in tale sito, puoi comunque effettuare e ricevere chiamate, sia internamente all'azienda che esternamente ai clienti. Vedi App Webex | Sopravvivenza del sito.

Esempi di configurazione

Esempi di connessione PSTN

Per le chiamate esterne, configura una connessione alla rete telefonica pubblica (PSTN). Questa sezione illustra alcune delle opzioni disponibili e fornisce esempi di configurazione. Le due opzioni principali sono:

-

Connessione della scheda di interfaccia vocale (VIC) alla rete telefonica pubblica (PSTN).

-

Trunk SIP verso gateway PSTN

Collegamento della scheda di interfaccia vocale alla rete telefonica pubblica (PSTN).

È possibile installare una scheda di interfaccia vocale (VIC) sul router e configurare una connessione di porta alla rete telefonica pubblica (PSTN).

-

Per informazioni dettagliate su come installare il VIC sul router, consultare la guida all'installazione hardware specifica per il modello di router in uso.

-

Per informazioni dettagliate su come configurare il VIC, inclusi esempi, consultare la Guida alla configurazione della porta vocale, Cisco IOS Release 3S.

Trunk SIP verso gateway PSTN

È possibile configurare una connessione trunk SIP che punta a un gateway PSTN. Per configurare la connessione trunk sul gateway, utilizzare la configurazione voice-class-tenant. Di seguito è riportata una configurazione di esempio.

voice class tenant 300

sip-server ipv4::

session transport udp

bind all source-interface GigabitEthernet0/0/1

Configurazione del peer dial-up

Per le connessioni trunk, configurare i dial peer in entrata e in uscita per la connessione trunk. La configurazione dipende dalle vostre esigenze. Per informazioni dettagliate sulla configurazione, consultare Guida alla configurazione di Dial Peer, Cisco IOS Release 3S.

Di seguito sono riportate alcune configurazioni di esempio:

Dial peer in uscita verso la rete telefonica pubblica (PSTN) con protocolli UDP e RTP.

dial-peer voice 300 voip

description outbound to PSTN

destination-pattern +1[2-9]..[2-9]......$

translation-profile outgoing 300

rtp payload-type comfort-noise 13

session protocol sipv2

session target sip-server

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Dial-peer in entrata dalla rete PSTN tramite UDP con RTP

voice class uri 350 sip

host ipv4:

!

dial-peer voice 190 voip

description inbound from PSTN

translation-profile incoming 350

rtp payload-type comfort-noise 13

session protocol sipv2

voice-class codec 1

voice-class sip tenant 300

dtmf-relay rtp-nte

no vad

Traduzioni numeriche

Per le connessioni PSTN, potrebbe essere necessario utilizzare regole di traduzione per convertire gli interni in un numero E.164 che la rete PSTN possa instradare. Di seguito sono riportate alcune configurazioni di esempio:

Dalla regola di traduzione PSTN con non +E164

voice translation-rule 350

rule 1 /^\([2-9].........\)/ /+1\1/

voice translation-profile 300

translate calling 300

translate called 300

Dalla regola di traduzione del sistema telefonico con +E164

voice translation-rule 300

rule 1 /^\+1\(.*\)/ /\1/

voice translation-profile 300

translate calling 300

translate called 300

Esempio di chiamata di emergenza

L'esempio seguente contiene un esempio di configurazione per una chiamata di emergenza.

Se la rete Wi-Fi non corrisponde correttamente alle sottoreti IP, le chiamate di emergenza per i dispositivi mobili potrebbero non avere una mappatura ELIN corretta.

Punti di intervento di emergenza (ERL)

voice emergency response location 1

elin 1 14085550100

subnet 1 192.168.100.0 /26

!

voice emergency response location 2

elin 1 14085550111

subnet 1 192.168.100.64 /26

!

voice emergency response zone 1

location 1

location 2

Pari di chiamata in uscita

voice class e164-pattern-map 301

description Emergency services numbers

e164 911

e164 988

!

voice class e164-pattern-map 351

description Emergency ELINs

e164 14085550100

e164 14085550111

!

dial-peer voice 301 pots

description Outbound dial-peer for E911 call

emergency response zone 1

destination e164-pattern-map 301

!

dial-peer voice 301 pots

description Inbound dial-peer for E911 call

emergency response callback

incoming called e164-pattern-map 351

direct-inward-dial