Ce face criptarea end-to-end cu verificarea identității?

Feedback?

Feedback?Participanții la întâlnire pot crea o cheie comună de criptare a întâlnirii, care este accesibilă numai participanților la întâlnire. Serviciul Webex nu poate accesa cheia întâlnirii. Pentru mai multe informații, consultați Criptarea integrală cu verificarea identității pentru întâlnirile Webex.

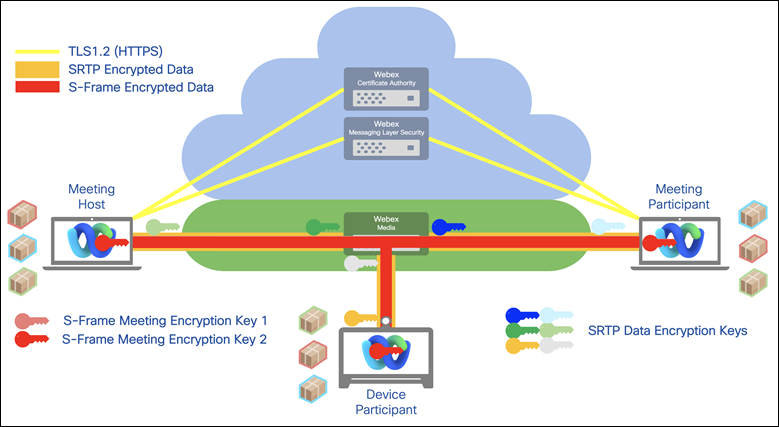

Fluxurile media care trec de la un client la serverele Webex sunt decriptate după ce trec prin firewall-ul Webex. Cisco poate furniza apoi înregistrări bazate pe rețea care includ toate fluxurile media pentru referințe viitoare. Webex criptează apoi fluxul media înainte de a-l trimite altor clienți. Cu toate acestea, pentru companiile care necesită un nivel mai ridicat de securitate, Webex oferă, de asemenea, criptare end-to-end. Cu această opțiune, cloud-ul Webex nu decriptează fluxurile media, așa cum se întâmplă în cazul comunicațiilor normale. În schimb, stabilește un canal Tls (Transport Layer Security) pentru comunicarea client-server. În plus, toți clienții Webex generează perechi de chei și trimit cheia publică clientului gazdei.

Gazda generează o cheie simetrică utilizând un generator de numere pseudo-aleatorii securizate criptografic (CSPRNG), o criptează folosind cheia publică pe care clientul o trimite și trimite cheia simetrică criptată înapoi la client. Traficul generat de clienți este criptat folosind cheia simetrică. În acest model, traficul nu poate fi decodat de serverul Webex . Această opțiune de criptare end-to-end este disponibilă pentru Webex Meetings și Webex Support.

Pentru mai multe informații despre E2EE și colaborarea securizată Cisco în timp real, consultați Cartea albă privind securitatea.