- Home

- /

- Articolo

Introduzione al gateway locale

In questo articolo

In questo articolo Feedback?

Feedback?Questo articolo fornisce agli amministratori tutte le informazioni e i riferimenti necessari per configurare, gestire e risolvere i problemi del Gateway locale .

Il gateway locale ti aiuta a migrare a Webex Calling secondo i tuoi ritmi. Il gateway locale integra la tua implementazione locale esistente con Webex Calling. È possibile utilizzare anche la propria connessione PSTN esistente.

Prima di configurare un gateway locale per le chiamate Webex, assicurarsi di quanto segue:

-

Conoscenza del VoIP, come SIP e i protocolli multimediali, e capacità di eseguire la risoluzione dei problemi di base.

-

Conoscenza pratica dei dispositivi (session border controller) configurati come gateway locale.

-

È necessaria una licenza per utilizzare il Session Border Controller.

-

Conoscenza di Cisco Unified Communications Manager (Unified CM) o di un PBX equivalente installato presso la vostra sede e configurato per funzionare con Webex Calling. (Nel caso di integrazione con un ambiente locale.)

I seguenti articoli possono aiutarti a familiarizzare con le opzioni di implementazione:

|

Termine |

Riferimenti |

|---|---|

|

Strade principali e gruppi di percorsi |

Per ulteriori informazioni, vedere trunk e gruppi di instradamento in Architettura preferita di chiamata Webex. |

|

ByoPSTN, composizione aziendale |

Acronimo di Bring Your Own PSTN (Porta la tua rete telefonica pubblica). Per ulteriori informazioni, vedere Accesso PSTN e interconnessione locale in Architettura preferita di Webex Calling. |

|

Over the Top (OTT), Webex Edge Connect |

Per ulteriori informazioni, consultare Opzioni di connettività di accesso in Architettura preferita per le chiamate Webex. |

Modelli di trunking Local Gateway

Esistono due tipi di modelli di trunking Local Gateway:

-

Trunk basati sulla registrazione

-

Trunk basati su certificati

Questi modelli offrono funzionalità simili, ma differiscono per dimensioni e dispositivi supportati. Seleziona il modello di canalina più adatto alle tue esigenze.

|

Funzionalità |

Registrazione basata |

Basato su certificati |

|---|---|---|

|

Chiamate simultanee |

Fino a 250 chiamate simultanee per linea. |

Chiamate simultanee di > 250 per baule. |

|

Tipo di dispositivo |

Supporta esclusivamente Cisco Unified Border Element (CUBE). Per ulteriori informazioni, consultare Supporto della piattaforma CUBE. |

Una scelta di tipi di dispositivo come indicato nella tabella Tipi di dispositivo supportati per il trunking basato su certificati. |

|

Modello di autenticazione |

Modello di autenticazione basato su digest, che si avvale di un nome utente e una password condivisi utilizzati per autenticare la registrazione e le chiamate. Per ulteriori informazioni, vedere Trunk basato sulla registrazione. |

Autenticazione basata su certificati con verifica FQDN LGW. Per ulteriori informazioni, vedere Trunk basato su certificati. Ogni transazione SIP avviata dal gateway locale verso Webex Calling Cloud deve contenere l'intestazione Contact con il FQDN del gateway locale. OPZIONI Le transazioni dal gateway locale sono particolarmente importanti affinché lo stato del gateway locale nell'hub di controllo sia online. |

|

Requisiti di rete, firewall e NAT Per i dettagli sul traffico in entrata e in uscita, vedere Informazioni di riferimento sulle porte per le chiamate Cisco Webex. |

Qualsiasi NAT o IP pubblico. Il NAT dinamico è preferibile in quanto più facile da configurare e richiede un minor numero di impostazioni del firewall. Richiede un firewall per consentire il traffico in entrata e in uscita (chiamate Webex verso il gateway locale e viceversa). Per il traffico in ingresso, il firewall apre delle porte in base ai messaggi di registrazione in uscita. Si consiglia di impostare l'apertura a foro stenopeico per tutti gli indirizzi IP e le porte di Webex Calling. Non è specifico di un indirizzo IP o di una porta a cui si registra il gateway locale. |

Rete pubblica esposta a Internet, incluso un indirizzo IP pubblico o NAT statico. Richiede un firewall per consentire il traffico in entrata e in uscita (chiamate Webex verso il gateway locale e viceversa). |

|

Requisiti del servizio DNS pubblico |

Non è richiesta alcuna configurazione specifica per un servizio DNS pubblico. |

|

|

Requisiti CA e di certificazione |

|

|

|

Onboarding e risoluzione dei problemi tramite un connettore cloud |

Supporta la risoluzione automatizzata dei problemi di configurazione. |

Non supporta la risoluzione automatica dei problemi di configurazione. |

Controller di confine di sessione supportati

Configurare il trunking basato su certificati per i gateway locali in Webex for Government. Inoltre, CUBE è l'unico Session Border Controller (SBC) che attualmente supporta Webex for Government.

|

Fornitore e modello SBC |

Versione minima |

Avvertenze aperte |

Webex for Government |

|---|---|---|---|

|

Cisco—Modelli CUBE elencati in Supporto della piattaforma router |

Cisco IOS XE Bengaluru 17.6.1a Per configurare il gateway locale in modalità controller come parte di una soluzione Cisco SD-WAN, utilizzare Cisco IOS XE Cupertino 17.7.1 o versioni successive. Per le versioni consigliate, consultare la pagina Cisco Software Research. Cerca la piattaforma e seleziona una delle versioni "Suggerite". |

Le piattaforme Cisco ISR 1100 non supportano la convalida della configurazione. Per un gateway distribuito in modalità controller con Cisco SD-WAN, le seguenti funzionalità non sono supportate:

|

Webex for Government non supporta il trunking basato sulla registrazione. |

|

Fornitore e modello SBC |

Versione minima |

Avvertenze aperte |

Webex for Government |

|---|---|---|---|

|

Cisco—Modelli CUBE elencati in Supporto della piattaforma router |

Cisco IOS XE Cupertino 17.9.1a Per le versioni consigliate, consultare la pagina Cisco Software Research. Cerca la piattaforma e seleziona una delle versioni "Suggerite". |

Per un gateway distribuito in modalità controller con Cisco SD-WAN, le seguenti funzionalità non sono supportate:

|

Supportato |

|

Oracle—serie AP |

9.3.0 |

Per le avvertenze aperte, vedere Problemi noti e limitazioni di Oracle SBC con Cisco Webex Calling documentazione della soluzione. |

Non supportato |

|

Oracle—VME |

9.3.0 |

Per le avvertenze aperte, vedere Problemi noti e limitazioni di Oracle SBC con Cisco Webex Calling documentazione della soluzione. |

Non supportato |

|

Oracle—Oracle SBC su cloud pubblico |

9.3.0 |

Per le avvertenze aperte, vedere Problemi noti e limitazioni di Oracle SBC con Cisco Webex Calling documentazione della soluzione. |

Non supportato |

|

AudioCodes—Mediant CE & VE |

7.40A.250.440 |

Limitazioni di interoperabilità con ICE. Vedere la sezione2.4.2 della nota di configurazione di Connessione delle chiamate Webex con AudioCodes SBC. |

Non supportato |

|

AudioCodes—Dispositivi multimediali |

7.40A.250.440 |

Limitazioni di interoperabilità con ICE. Vedere la sezione2.4.2 della nota di configurazione di Connessione delle chiamate Webex con AudioCodes SBC. |

Non supportato |

|

Nastro—Serie SBC 5000, SBC 7000 e SBC SWe |

10.1 |

Limitazioni di interoperabilità con ICE. Vedere la sezione Avvertenze. |

Non supportato |

|

Nastro—SBC SW Edge |

11.0.2 |

Limitazioni di interoperabilità con ICE. Vedere la soluzione alternativa nella sezione Avvertenze. |

Non supportato |

|

Nastro—SBC 1000, SBC 2000 |

11.0.1 |

Limitazioni di interoperabilità con ICE. Vedere la soluzione alternativa nella sezione Avvertenze. |

Non supportato |

|

Nastro—8000 w/SBC SWe Edge |

25.0 |

Vedi Ribbon Edge 8000 con Cisco Webex Calling:Interoperability Guida Sezione Avvertenze. |

Non supportato |

| qualsiasi nodo—SBC | 4.10 |

Non supportato | |

| Italtel NetMatch-S SBC | NetMatch-S-CI 5.8.0-20240111 | Per le limitazioni note, scaricare Configurazione di NetMatch-S CI SBC per chiamate WEBEX e consultare la Sezione 3.3 Avvertenze. |

Non supportato |

Webex Calling supporta l'implementazione di gateway locali dietro NAT. Il comportamento delle chiamate può dipendere dal tipo di firewall NAT utilizzato nella rete e dalle funzionalità fornite dall'SBC.

Requisiti di capacità di chiamata

I modelli di trunking basati su registrazione e su certificato presentano diverse capacità di chiamate simultanee, come illustrato nella tabella seguente:

|

Requisito di chiamata simultanea) |

Numero approssimativo di utenti |

Preferenza per il tipo di bagagliaio |

Qualità minima del collegamento |

|---|---|---|---|

|

~ 2000–6500 |

65000 |

Basato su certificati |

Interconnessione |

|

~ 250–2000 |

20000 |

Basato su certificati |

Esagerato (OTT) |

|

Fino a 250 |

2500 |

Registrazione basata |

(OTT) |

Qualifiche di connessione

Per garantire chiamate di qualità costantemente elevata, la connessione di rete tra il gateway locale e Webex Calling deve possedere le seguenti caratteristiche massime:

-

Latenza unidirezionale di 100 ms

-

jitter del pacchetto di 10 ms

-

Perdita di pacchetti dello 0,5%

Per ulteriori informazioni sulla capacità di chiamata, vedere Architettura preferita per le chiamate Webex.

Modello e requisiti di connettività

-

Durante la fase di provisioning, a ciascun gateway locale vengono assegnati due punti di presenza (PoP) di Webex Media per garantire ridondanza e alta disponibilità. Questa assegnazione viene gestita tramite un record DNS SRV.

-

Le posizioni dei Media PoP vengono determinate in base alla posizione geografica del gateway, che viene configurata durante il processo di provisioning in Control Hub. In genere, il gateway viene assegnato a due Media PoP geograficamente separati e ritenuti i più appropriati all'interno della stessa regione. Ad esempio, se il gateway viene configurato nell'UE, utilizzerà due PoP multimediali all'interno dell'UE.

Per un elenco completo delle posizioni dei PoP di Webex Media, vedere Posizioni dei data center per Webex Calling.

Le postazioni di Webex Calling fungono anche da punti di presenza multimediali (PoP).

-

Le funzionalità multimediali regionali si applicano anche alle connessioni gateway. A seconda degli scenari di chiamata, i supporti multimediali vengono conservati localmente nella regione, ove possibile.

-

Assicurarsi che i certificati siano firmati sia per l'utilizzo lato client che lato server.

Configura il gateway locale

| 1 |

Configura il trunk da Control Hub. |

| 2 |

Configura il tuo dispositivo affinché svolga la funzione di gateway locale.

|

| 3 |

Verificare che il gateway locale sia attivo nello stato dell'hub di controllo. Per istruzioni sul gateway ospitato dal partner, vedere Configurazione di un gateway ospitato dal partner

|

Attualmente Webex Calling non supporta l'esecuzione simultanea di CME e LGW su una singola istanza di vCUBE.

Risoluzione dei problemi del gateway locale

Se lo stato del gateway locale non è attivo o si verificano altri problemi, consultare i seguenti documenti prima di contattare il team di supporto:

-

Risolvere i problemi relativi alla distribuzione del gateway locale basato sulla registrazione dall'Hub di controllo.

-

Risolvere i problemi relativi alla distribuzione del gateway locale basato su certificati dall'Hub di controllo.

Quando il gateway locale non è attivo, verificare lo stato del trunk nell'hub di controllo:

-

Online— Connessione riuscita tra tutti i proxy edge di Webex Calling e il gateway locale

-

Offline— Connessione non riuscita tra Webex Calling e il gateway locale

-

Compromesso—Connessione non riuscita tra almeno un proxy Webex Calling Edge e il gateway locale

-

Sconosciuto—Durante la creazione di una connessione tra Webex Calling e il gateway locale aggiunto di recente

-

Per gli aggiornamenti sullo stato del trunk basato su certificati o su registrazione, vedere Configurare trunk, gruppi di instradamento e piani di composizione per Webex Calling.

-

Per ulteriori informazioni sulla configurazione degli avvisi del trunk, vedere Centro avvisi in Control Hub.

Risoluzione dei problemi relativi alla creazione dell'handshake TLS

Gli errori di handshake TLS dopo il rinnovo del certificato potrebbero indicare che l'SBC sta imponendo la convalida dell'EKU di autenticazione del client.

|

Causa |

Risoluzione |

|---|---|

|

|

-

Webex Calling non convalida né applica l'EKU di autenticazione del client durante la fase di handshake TLS.

-

Qualsiasi requisito relativo all'EKU di autenticazione del client è determinato dal fornitore dell'SBC, non da Webex Calling.

-

Qualsiasi errore TLS relativo alla convalida EKU è dovuto alla configurazione lato SBC o al comportamento predefinito. Contatta Cisco Support e il tuo fornitore SBC per ulteriore assistenza.

Supporto per gateway locali di terze parti

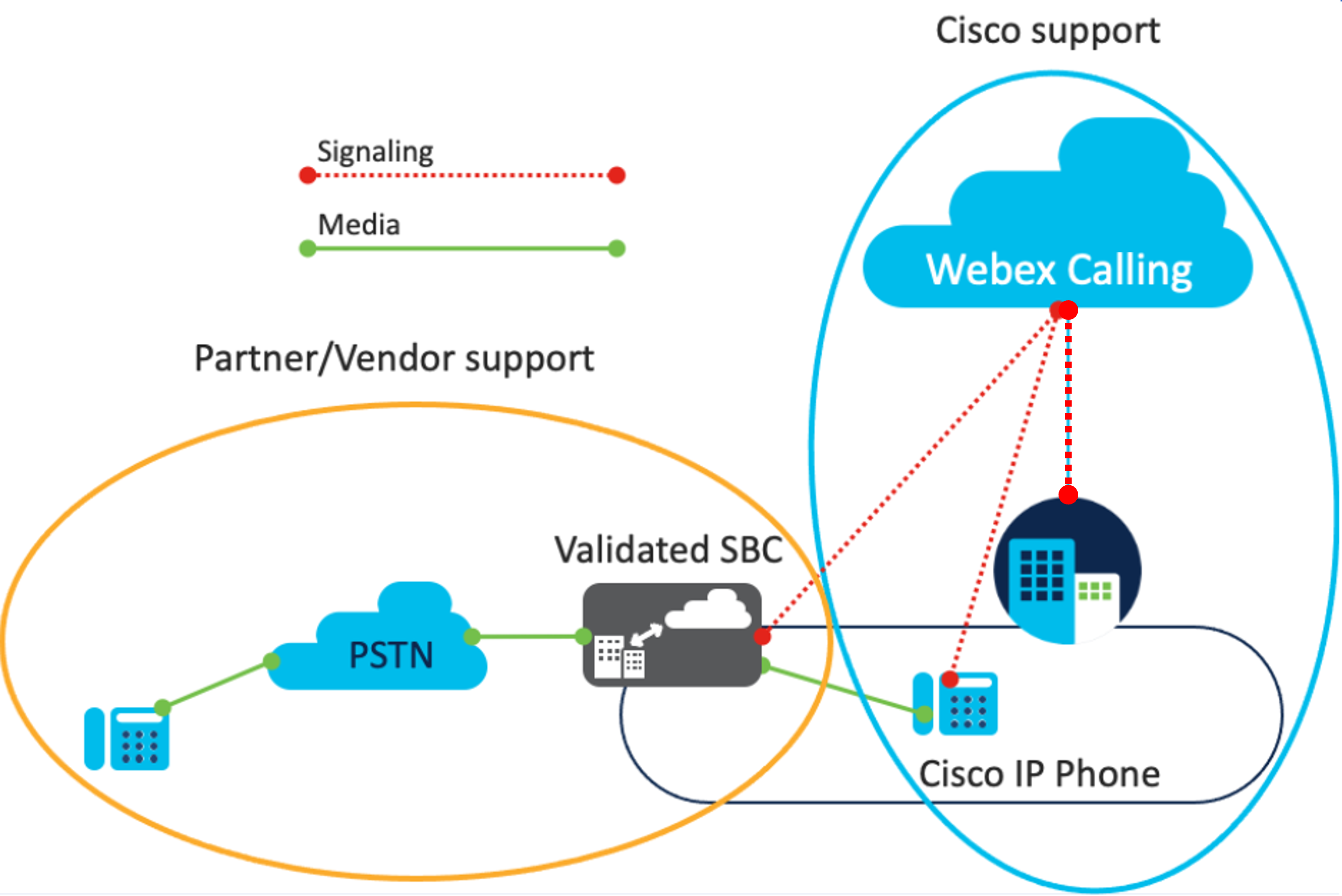

Per implementare Webex Calling utilizzando un SBC di terze parti, è necessario il supporto sia di Cisco che del partner fornitore. Di seguito vengono illustrati i dettagli dell'assistenza:

-

Assistenza per le chiamate Webex:

-

Cisco o i partner che utilizzano Webex Calling devono avere un contratto di supporto con Cisco per poter ricevere assistenza da Cisco (supporto TAC).

-

Cisco fornisce assistenza clienti per Webex Calling fino all'implementazione edge e per i telefoni IP Cisco registrati per Webex Calling.

-

-

Assistenza del fornitore:

-

Durante la fase di implementazione, Cisco fornisce supporto ai clienti o ai partner che dispongono di un dispositivo SBC di terze parti convalidato e non è responsabile dell'assistenza relativa all'SBC stesso.

-

Cisco non è responsabile per i casi di supporto non gestiti da Cisco che coinvolgono il cliente e il fornitore dell'SBC. Eventuali problemi o difetti del software che dovessero emergere durante l'implementazione possono essere discussi con il fornitore dell'SBC e con Cisco.

-